下载附件打开是一个流量包文件

拖到kali尝试用foremost是否可以分离

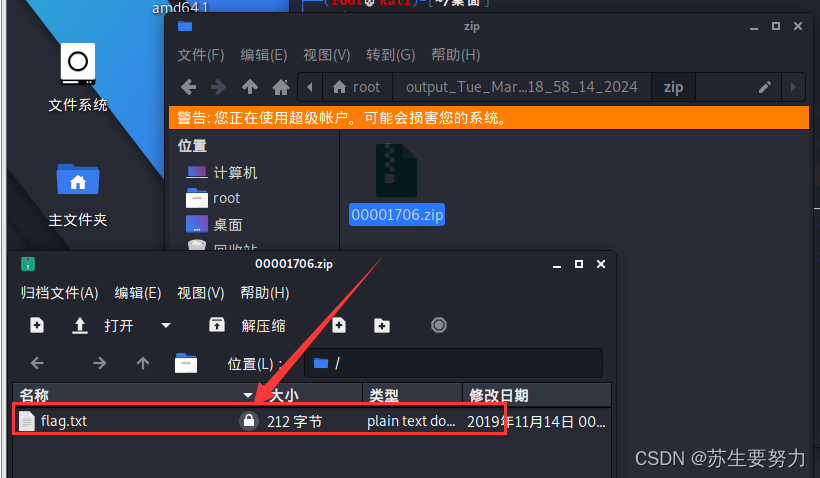

分离出来一个压缩包需要密码:

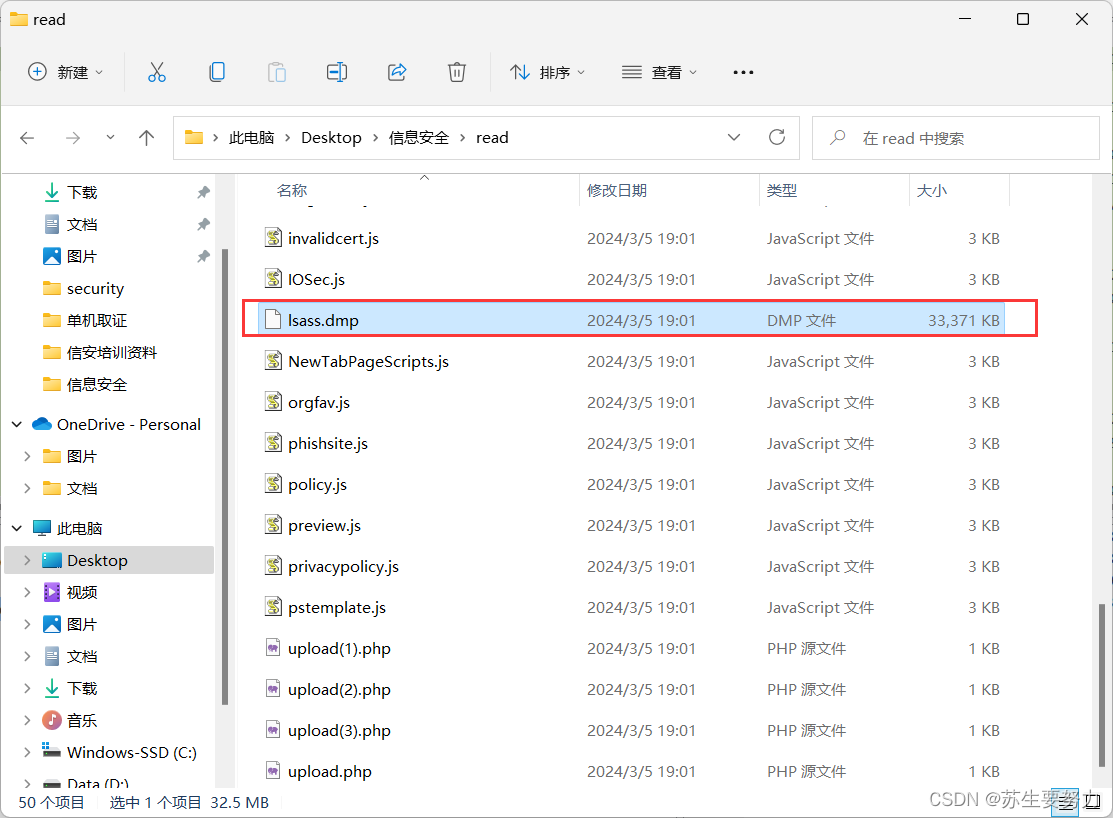

寻找密码,打开数据包导出http数据,发现一个lsass.dump文件

使用kali中mimkatz命令查看

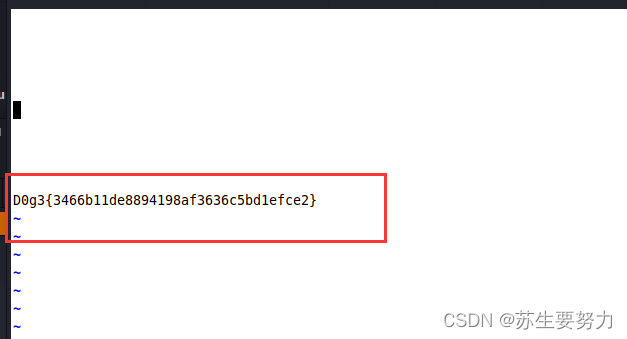

得到了Administrator用户的密码:W3lc0meToD0g3,作为解压密码,解压压缩包得到flag

flag为:D0g3{3466b11de8894198af3636c5bd1efce2}

flag{3466b11de8894198af3636c5bd1efce2}

2798

2798

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?