黑客攻击事件_常见的黑客攻击方式及防范措施有哪些?_小白信息安全教学

用心做分享,只为给您最好的学习教程

如果您觉得文章不错,欢迎持续学习

随着互联网的高速发展,人们越来越依赖于网络。网络攻击和威胁也愈发严重。了解一些网络安全知识,对于保护自身隐私以及数据安全尤为只要,接下来,我们将介绍常见的黑客攻击方式以及防范措施。

一、黑客攻击方式

1. 社交工程攻击

社交工程攻击是利用人际交往技巧诱使受害者泄露敏感信息的一种手法。通过建立信任关系,骗子会诱导用户分享他们的登录信息、个人数据甚至金钱。

实际案例:2019年7月,美国网红Shane 遭遇一起社交工程攻击。攻击者佯装客户支持人员,通过电话试图诱导Shane泄露密码及个人信息。幸运的是,Shane意识到了对方的企图,并未泄露任何信息。

2. 恶意软件

恶意软件是指通过植入设备,进行破坏、盗取信息或执行其他恶意行为的软件。例如:病毒、蠕虫、勒索软件等。

实际案例:2017年,“”勒索软件大规模爆发,影响超过150个国家,包括英国国民保健服务系统、西班牙电信公司等大型机构遭受重创。

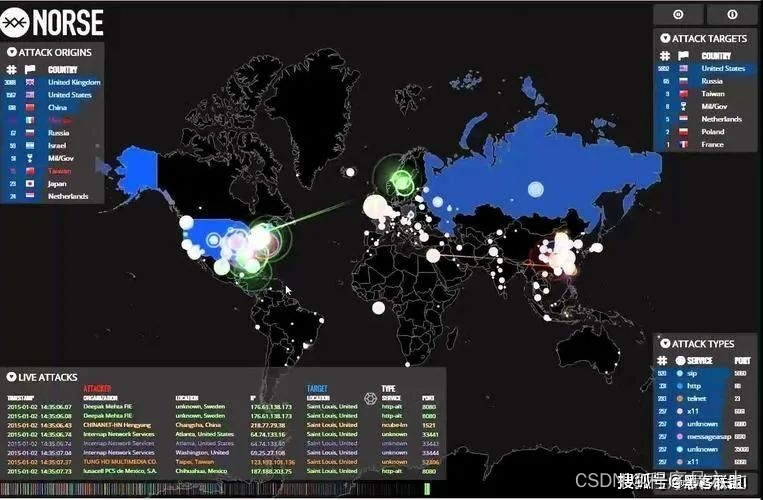

3. DDoS 攻击

分布式拒绝服务(DDoS)攻击是指黑客通过僵尸网络(感染了恶意软件的计算机)发送大量请求,使目标服务器瘫痪。

实际案例:2016年,Dyn世界级DNS供应商受到大规模DDoS攻击,导致多家知名网站如、、等出现短时无法访问现象。

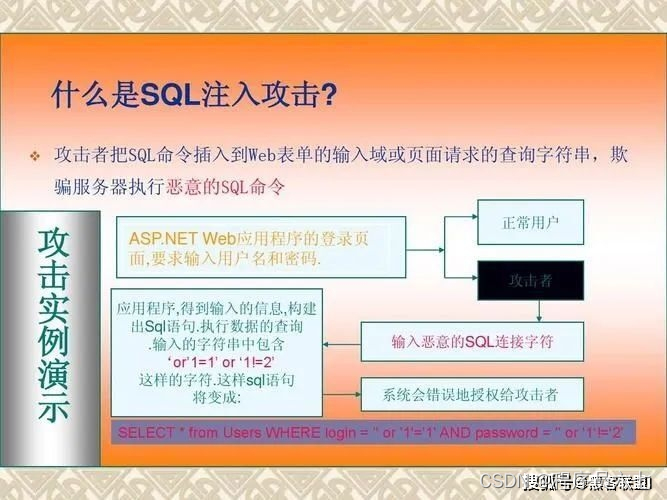

4. SQL 注入攻击

SQL注入是指向一个Web应用注入一段恶意的SQL代码,以执行未经授权的SQL查询,获取用户数据或修改数据。

实际案例:2012年,罗马尼亚黑客组织A-Team通过SQL注入攻击手法,成功盗取约200家美国政府部门及企业的数据。

5. 零日攻击

零日攻击是指利用软件、硬件或固件中存在但尚未被发现的漏洞进行攻击。

实际案例:2017年,“影子经纪人”( )泄露了一系列美国国家安全局(NSA)的零日利用工具,包括导致“”勒索事件的“永恒之蓝”漏洞。

二、防范措施

1. 强化员工网络安全意识培训,提高识别社交工程、恶意软件及其他网络攻击的能力。

2. 定期更新系统补丁,防止黑客利用已知漏洞进行攻击。

3. 强化密码管理:使用复杂且不易猜测的密码组合,并定期更改。

4. 启用多因素认证(MFA),增加账户安全保障。

5. 定期备份重要数据以应对勒索软件攻击。

6. 防火墙、入侵检测系统、恶意软件和病毒防护软件的使用,增加安全防线。

7. 对SQL注入等潜在攻击隐患进行定期安全检查和修复。

8. 加密敏感数据,降低数据泄露后的损失风险。

通过了解黑客攻击的方式和防范措施,我们可以更好地保护自己和企业免受网络安全威胁的侵害。由于网络安全形势千变万化,防范措施应持续迭代,以应对日益严重的网络安全挑战。

本文仅作技术分享 切勿用于非法途径

~

网络安全学习,我们一起交流

~

831

831

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?