一、黑客简介

1.网络攻击的步骤:隐藏位置 网络探测和资料收集,寻找攻击目标(踩点) 弱点挖掘(寻找漏洞) 掌握控制权 隐藏行踪 实施攻击 开辟后门

二、隐藏位置

1.IP地址欺骗或盗用:攻击者可以修改本机的IP地址,从而绕过访问控制系统

2.代理服务器:![]()

3.MAC地址盗用:Linux:修改配置文件ifcfg-eth0 Windows:设备管理器→网络适配器属性→高级→网络地址

4.电子邮件:用虚假信息申请一个无意义的邮箱 攻击:电子邮件炸弹

5.盗用他人网络帐户 6.干扰技术 7.数据加密技术

三、利用网络协议的网络攻击

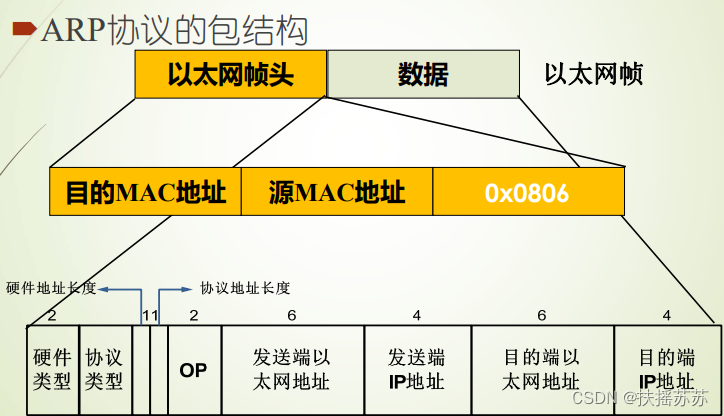

1.ARP欺骗:地址解析协议,一组协议,帮助主机把网络层地址(IP)解析为链路层地址(MAC) ARP协议在Internet的通信子网层和网络层之间起到一个桥梁的作用

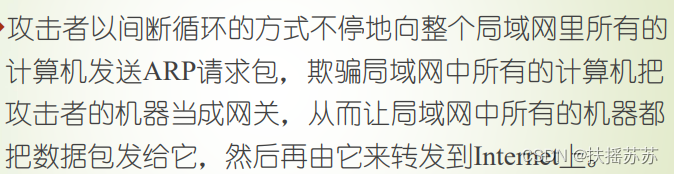

2.ARP攻击原理:冒充网关。注:ARP不能通过IP路由器发送广播,所以不能用来确定远程网络设备的硬件地址。

3.ARP欺骗的预防:把正确的网关的IP-MAC对应关系写入自己的计算机的静态ARP缓存中,就能很大程度上缓解ARP欺骗造成的威胁:ARP –s 192.169.0.254 AA-AA-AA-AA-AA-AA 缺点:网关的MAC地址不能及时更新。 在网关处采取防范措施。

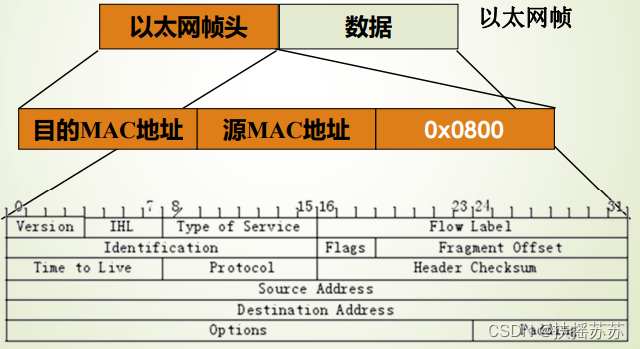

4.IP欺骗:IP协议:网际网协议,是用于报文交换网络的一种面向数据的协议,不保证数据能准确的传输。

5.IP欺骗攻击原理1:攻击者伪造的IP地址不可达或者根本不存在。 主要用于迷惑目标主机上的入侵检测系统,或者是对目标主机进行DOS攻击.攻击原理2:

6.IP欺骗常见工具:

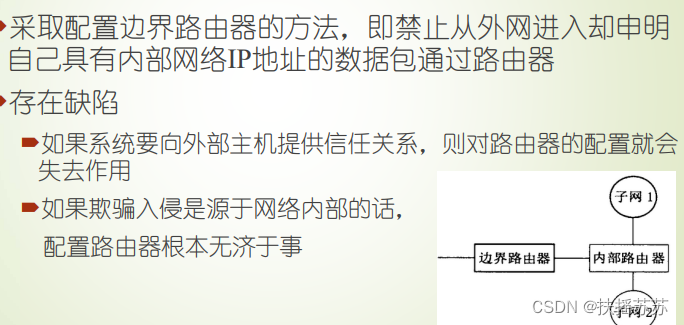

7.IP欺骗的预防:

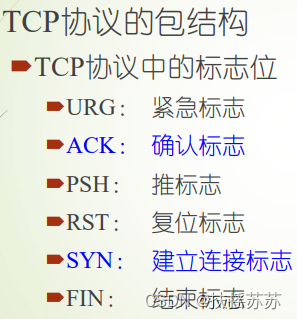

8.拒绝服务攻击:TCP协议:传输控制协议 是一种面向连接的,可靠的传输层协议 建立连接,需要“三次握手”

9.SYN Flood攻击原理:SYN Flood是当前最流行的DoS(拒绝服务攻击)与 DDoS(分布式拒绝服务攻击)的方式之一,这是一种利用TCP协议缺陷,发送大量伪造的TCP连接请求,从而使得被攻击方资源耗尽(CPU满负荷或内存不足)的攻击方式。 防御:缩短SYN Timeout时间 设置SYN Cookie,如果短时间内连续收到某个IP的重复 SYN报文,就认为受到了攻击,以后从这个IP地址来的 包会被一概丢弃

10.DDoS(分布式拒绝服务攻击)攻击原理:攻击准备:攻击者进入其已经发现的最弱的客户主机之内(“肉机”),并且 秘密地安置一个其可远程控制的代理程序(端口监督程序demon) 攻击者攻击诸客户主机以求分析他们的安全水平和脆弱性:攻击者使他的全部代理程序同时发送由残缺的数字包构成的连接请求送至目标系统,包括虚假的连接请求在内的大量残缺的数字包攻击目标系统, 最终将导致它因通信淤塞而崩溃

1047

1047

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?