CSA云安全指南V4.0 D5 D6

D5 信息治理

信息or数据治理的意义

确保数据和信息的使用遵循组织的策略、标准和战略- —包括监管、合同和商业目标

云存储的问题

-

共享的安全责任

-

多租户

-

所有权

-

何人保管数据-供商or用户

云提供商引入治理模型

-

管辖边界和数据主权

-

适用性规则和隐私政策

-

销毁和删除数据

云信息治理领域

-

信息分级

-

信息管理策略

-

属地和管辖策略

-

授权

-

所有权

-

保管

-

隐私

-

合同控制

-

安全控制

安全生命周期

-

创建

-

保存

-

使用

-

共享

-

归档

-

销毁

位置

- 数据被访问并存储在多个位置,每个都有自己的生命周期。

授权

-

谁访问了数据

-

如何访问

功能

-

读:查看、读取、创建、复制、传输、传播

-

过程:执行一笔数据实物,更新在业务中使用

-

存储

参与者

-

个人

-

应用程序

-

系统、进程

控制

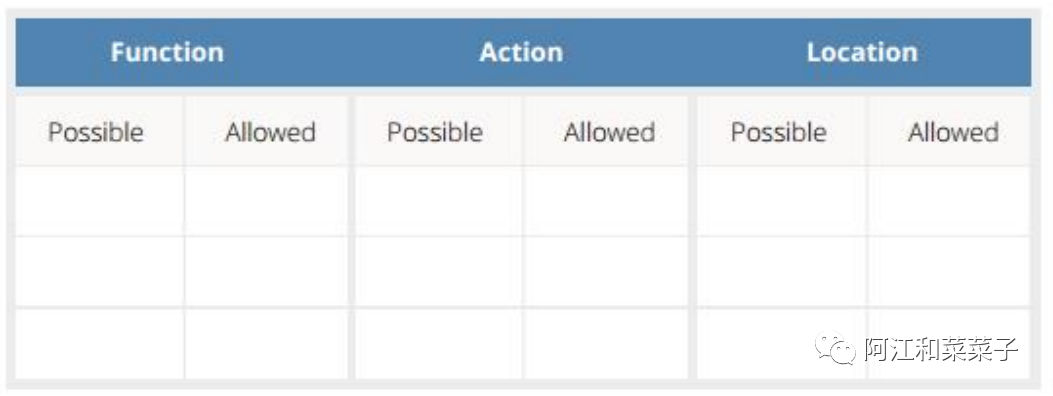

- 限制将一系列可能的行为降级为允许的行为。下表展示了一种用户罗列控制矩阵的可行 的方法。

D6 管理平面和业务连续性

管理平面

云提供方

负责保管平面安全,并把必要的安全工作开放给云消费者,具有管理平面访问权限的角色可以在平台上做什么事情的授权颗粒度

云消费者

正确配置他们使用的管理平面,保护和管理其授权证书

云上的业务连续性和容灾

关注点

-

云提供方确保连续性和恢复

-

云使用者对可能出现的终端进行准备和管理

-

云使用者考虑移植的可能性

云安全风险

-

不是所有的资产都需要同样级别的连续性

-

云提供方可能的终端策划完整的应对方案时不要涵盖所有可感知的损失

-

努力设计与传统基础设施相当的RTO和RPO

管理平面

云提供方和平台通常会提供开发套件SDK和命令界面CLI。

Web 控制台由云提供方管理。可为某组织设置其专用的 Web 控制台(通常使用 DNS 重定 向绑定到联盟身份的 DNS 重定向)。例如,当您连接到您的云端文件共享应用程序时, 您将在登录后被重定向到您自己的“版本”应用程序。此版本将具有与其相应的自己 的 域 名 , 且 可 以 更 容 易 地 集 成 联 盟 身 份 ( 例 如 登 录 到 “your-organization.application.com”,而不是登录到“application.com”)。

保障管理平面的安全

身份识别和访问权限管理(IAM)包括身份识别,身份验证和授权(包括访问权限管理)

所有特权用户帐户都应使用多因子身份验证(MFA)。如果可能,所有云帐户(甚至个人用 户帐户)都应使用 MFA。它是防范广泛攻击的单一最有效的安全控制之一。无论服务模式如何, MFA 对于 SaaS 和 IaaS 而言都同

建立和管理安全平面

-

边界安全-防止针对管理平面的组件本身(web或api服务器)攻击

-

强身份验证和多因子认证

-

使用单独的超级管理员和日常管理员,而不是根/主账户持有证书

-

客户认证-使用安全机制授权客户访问管理平面。(OAuth或HTTP)

-

内部认证和凭证传递

-

对原结构要使用最低权限账号

-

授权和权利

-

日志,监控和告警

业务连续性和容灾

如果您打算接 受宕机,您应该至少确保您能按部就班地宕机,同时拥有相应的通知计划和应急响应。使用冷备设备和 DNS 重定向技术可以实现这个需求。

BC/DR必须考虑整个逻辑栈

-

原结构:架构、网络设计或者服务配置,还包括IAM和日志记录等措施

-

基础架构

-

信息架构

-

应用结构:代码,消息队列等资产

业务连续性

-

容错结构

-

基于风险的方法

-

基于风险的方法

-

和提供方一起设计高可用

-

元结构的业务连续性与资产业务连续性一样重要

4755

4755

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?