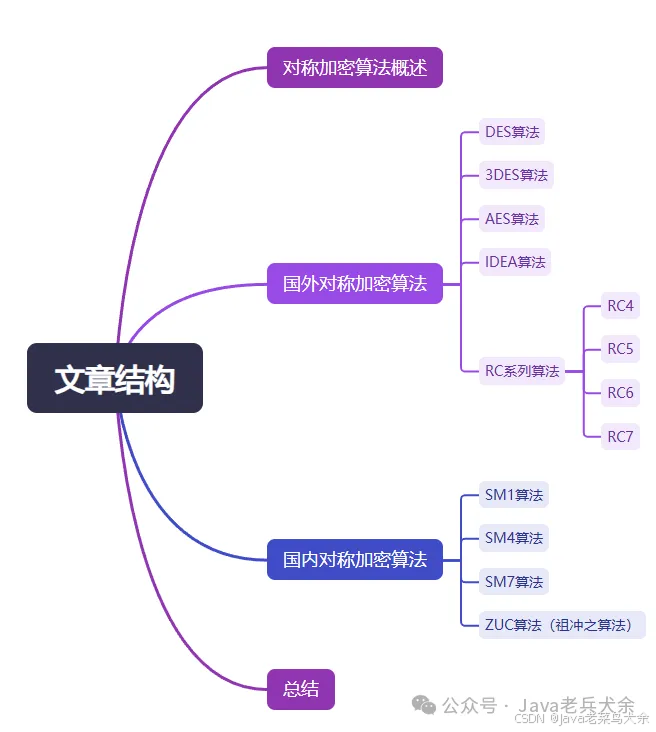

一、对称加密算法概述

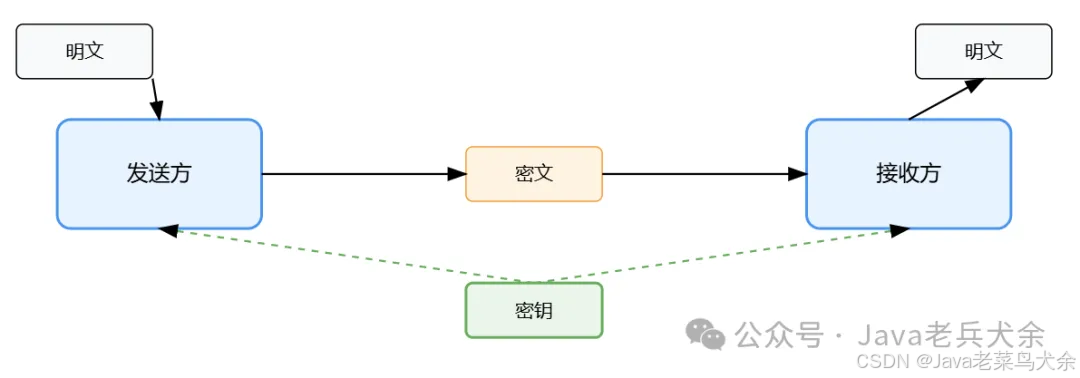

\quad 对称加密算法是现代密码学的基石之一,其核心特征是加密和解密使用同一个密钥。这种加密方式起源于古老的替换密码,最著名的是凯撒密码,它通过将字母表固定位移来实现加密。随着密码学的发展,对称加密算法不断演进,从最初的简单替换发展为现代的复杂算法体系。

\quad 早期的对称加密主要依靠字符替换和置换来实现,直到20世纪70年代,IBM开发出DES(数据加密标准),标志着现代对称加密算法的开端。DES采用Feistel网络结构,通过多轮迭代运算来加强加密强度,这种设计思想深刻影响了后续的算法发展。

\quad 对称加密算法按照处理数据的方式可分为分组密码和流密码两大类。分组密码将明文分成固定长度的块进行加密,代表算法有DES、AES等;流密码则是对数据流进行连续加密,比如RC4和祖冲之算法。这两类算法各有优势,分组密码安全性更高,流密码则具有加解密速度快的特点。

\quad 相比非对称加密,对称加密的最大优势在于计算速度快、加密效率高。这使得它特别适合加密大量数据,在网络通信、数据存储等场景中广泛应用。但对称加密也面临密钥分发和管理的挑战,因为通信双方必须先安全地共享密钥。现代密码系统通常采用"对称加密+非对称加密"的组合方案,用非对称加密来安全传输对称加密的密钥。

\quad

在加密过程中,对称加密算法通过一系列复杂的数学运算将明文转换为密文。这些运算通常包括替换、置换、异或等操作,通过多轮迭代来确保加密强度。解密过程则是加密的逆运算,使用相同的密钥将密文还原为明文。整个过程必须确保即使攻击者获取了密文,在不知道密钥的情况下也无法推导出明文。

\quad 密码学家们在设计对称加密算法时需要平衡安全性和性能。增加运算轮数可以提高安全性,但会降低加解密速度;扩大密钥长度可以抵抗暴力破解,但会增加计算开销。此外,算法还需要抵抗各种已知的密码分析攻击,如差分分析和线性分析等。

\quad 随着量子计算的发展,密码学家们开始研究抗量子计算的对称加密算法。虽然相比非对称加密,对称加密受量子计算的威胁相对较小,但仍需要通过增加密钥长度等方式来应对未来的挑战。目前,对称加密算法仍在不断发展,新的算法设计和安全性分析方法不断涌现。

二、国外对称加密算法

2.1 DES算法

\quad DES算法(Data Encryption Standard)是美国国家标准局于1977年发布的第一个公开的对称密码算法标准。它由IBM公司开发,在NSA的参与下完成了最终设计。作为第一个公开的商用密码标准,DES为现代密码学的发展做出了重要贡献。

\quad

DES采用Feistel网络结构,使用64位分组大小和56位有效密钥长度。算法的核心是16轮迭代运算,每轮包含扩展置换、轮密钥异或、S盒替换和P盒置换四个步骤。其中,S盒是算法的非线性组件,通过8个不同的4×16替换表实现复杂的非线性变换;P盒则通过位置重排提供扩散性,使得输入的微小变化能够影响输出的多个位置。

\quad 在加密过程中,DES首先对64位输入数据进行初始置换IP,将数据分为左半部分L和右半部分R。在每轮Feistel结构中,右半部分经过扩展置换E扩展为48位,与轮密钥进行异或运算。然后通过S盒将48位数据压缩回32位,并经过P盒置换。最后将结果与左半部分异或,完成一轮变换。16轮变换完成后,经过最终置换IP^(-1)得到密文输出。

\quad 密钥调度是DES的重要组成部分。64位主密钥(包含8位校验位)首先经过置换选择1(PC-1)去除校验位,得到56位有效密钥。然后通过循环左移和置换选择2(PC-2)生成16个48位轮密钥。每轮使用不同的轮密钥参与运算,增强了算法的安全性。

\quad 虽然DES的设计十分精巧,但其56位的密钥长度在现代计算能力面前已显不足。1998年,电子前哨基金会使用专用设备在56小时内破解了DES。这促使新一代加密标准AES的诞生。尽管如此,DES的设计思想,特别是Feistel网络结构、S盒设计准则等,对后续密码算法的发展产生了深远影响。

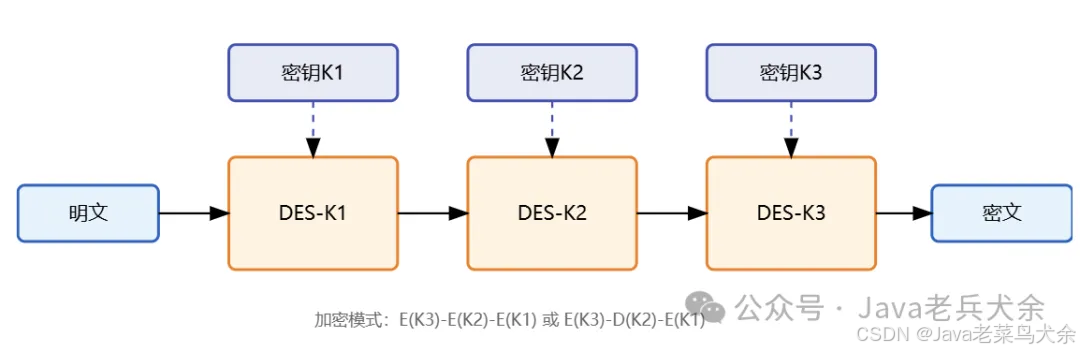

2.2 3DES算法

\quad

3DES(Triple DES)算法是DES的改进版本,于1999年成为NIST标准。它采用三重DES加密结构来增强安全性,同时保持与原始DES算法的兼容性。3DES使用三个56位的DES密钥,总密钥长度达到168位,显著提升了抗暴力破解能力。

\quad 在技术实现上,3DES有两种工作模式:EEE模式(加密-加密-加密)和EDE模式(加密-解密-加密)。其中EDE模式更为常用,因为当三个密钥相同时,它能够向后兼容单重DES。每次加密过程都是对64位数据块进行三次DES运算,中间结果作为下一次加密的输入。

\quad 密钥管理是3DES的重要特点。虽然理论上总密钥长度为168位,然而,由于每个DES密钥中有8位用于奇偶校验,其实际安全强度约为112位。三个密钥可以完全不同(K1≠K2≠K3),也可以有两个相同(K1≠K2=K3),这种灵活性使其能够适应不同的安全需求。

\quad 3DES在金融领域得到广泛应用,特别是在银行卡交易和ATM网络中。它的主要优势在于能够复用现有的DES硬件设备,只需要软件升级就能显著提升安全性。但由于需要进行三次DES运算,其加解密速度比单重DES慢约三倍,在对性能要求较高的场景中已逐渐被AES取代。

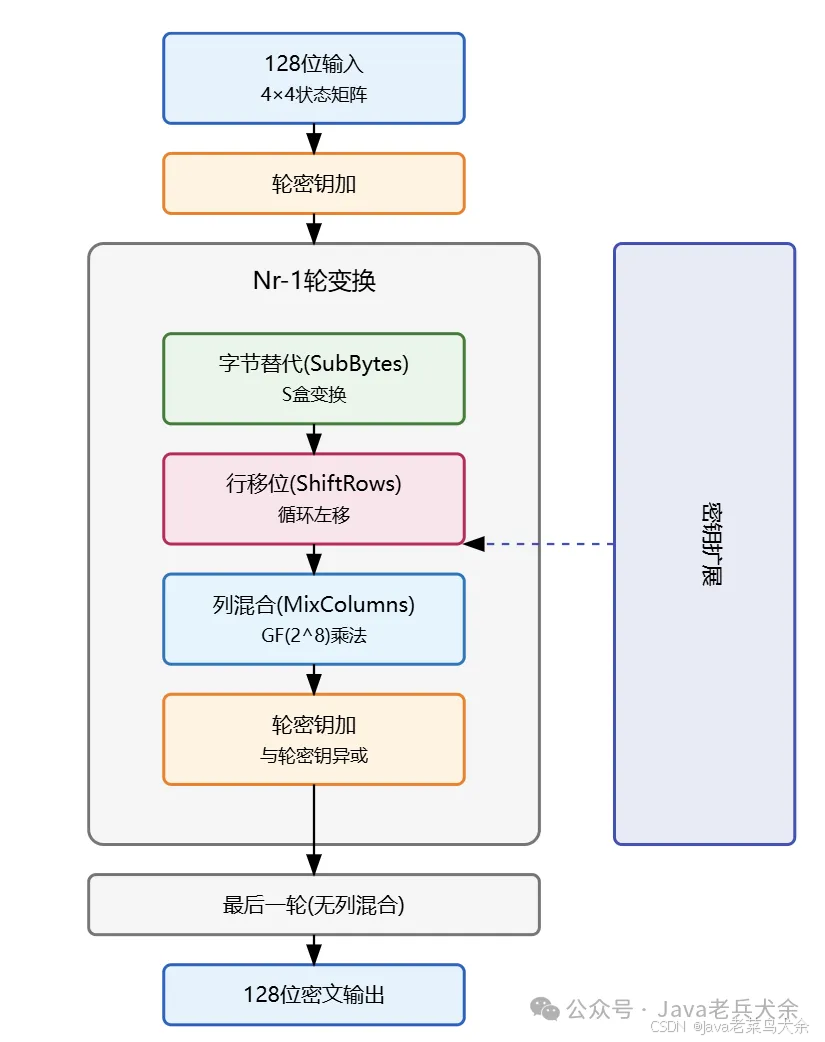

2.3 AES算法

\quad

AES(Advanced Encryption Standard)算法源于Rijndael算法,由比利时密码学家Joan Daemen和Vincent Rijmen设计,并于2001年被美国国家标准与技术研究院(NIST)采纳为新一代加密标准。它采用SPN(替代-置换网络)结构,支持128位、192位和256位三种密钥长度,分别对应10轮、12轮和14轮迭代运算。

\quad

AES的基本处理单元是状态矩阵,将128位数据块排列成4×4的字节矩阵。每轮变换包含四个基本操作:字节替代(SubBytes)、行移位(ShiftRows)、列混合(MixColumns)和轮密钥加(AddRoundKey)。其中字节替代使用一个固定的S盒进行非线性变换;行移位通过循环左移实现位置置换;列混合则在有限域GF(2^8)上进行矩阵乘法运算,提供扩散性。

\quad 密钥扩展算法是AES的重要组成部分,它将主密钥扩展生成轮密钥。扩展过程使用S盒替代、字循环和轮常量异或等操作,确保每轮使用不同的密钥。轮密钥生成过程具有很强的非线性特性,使得即使获得部分轮密钥也难以推导出其他轮密钥。

\quad AES在设计上充分考虑了软硬件实现的效率。所有操作都基于字节,便于在8位处理器上实现;同时,字节替代和列混合等操作也可以通过查表方式优化。现代处理器普遍提供AES-NI指令集,能够直接在硬件层面加速AES运算,显著提升加密性能。

\quad AES具有卓越的安全性,能够有效抵抗线性分析、差分分析等经典攻击方法。其S盒设计具有良好的非线性性质,列混合操作提供了强扩散特性,这些特点使得AES在经过多年的密码分析后仍然保持着很高的安全强度。

\quad 在应用方面,AES已成为对称加密领域的事实标准,广泛应用于TLS/SSL协议、磁盘加密、VPN等安全系统中。它支持多种工作模式,如ECB、CBC、CTR等,可以根据不同场景选择合适的模式。在物联网、云计算等新兴领域,AES也发挥着重要作用。

2.4 IDEA算法

\quad

IDEA(International Data Encryption Algorithm)算法由ETH Zurich的Xuejia Lai和James Massey于1991年提出,是一个基于128位密钥的分组密码算法。它最初被用于PGP加密软件,设计思想是结合不同代数群上的运算来增强加密强度。

\quad

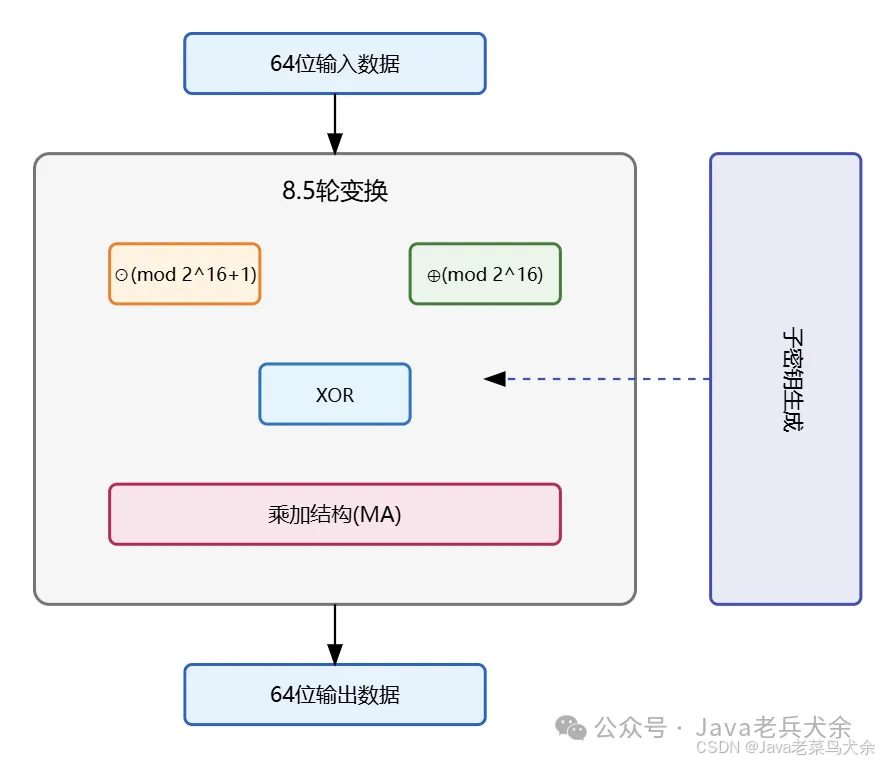

IDEA采用64位分组大小,通过8.5轮迭代(8轮完整的迭代加上一个额外的输出变换)实现加密。其核心特点是使用三种不同的代数运算:模216加法(⊕)、模216+1乘法(⊙)和异或(XOR)。这种混合运算的设计使得算法具有很强的代数特性,能够有效抵抗当时已知的密码分析方法。

\quad 每轮变换中,64位数据块被分成四个16位子块,与六个16位子密钥进行运算。算法包含两个主要步骤:数据变换和MA(乘加)结构。数据变换使用模加、模乘和异或运算;MA结构则通过两次模乘和两次模加运算提供额外的混淆和扩散。

\quad 密钥扩展是IDEA的重要组件。128位主密钥通过循环左移生成52个16位子密钥,确保每轮使用不同的密钥材料。子密钥的生成过程简单但有效,通过位置重排和分段提取来产生所需的子密钥。

\quad 在实际应用中,IDEA因其卓越的安全性和可靠性而广受欢迎。虽然其运算涉及模乘操作,在软件实现上相对较慢,但在专用硬件上能够实现高效的加密处理。由于算法受专利保护,其应用受到一定限制,这也是它未能像AES那样成为全球标准的原因之一。

2.5 RC系列算法

\quad

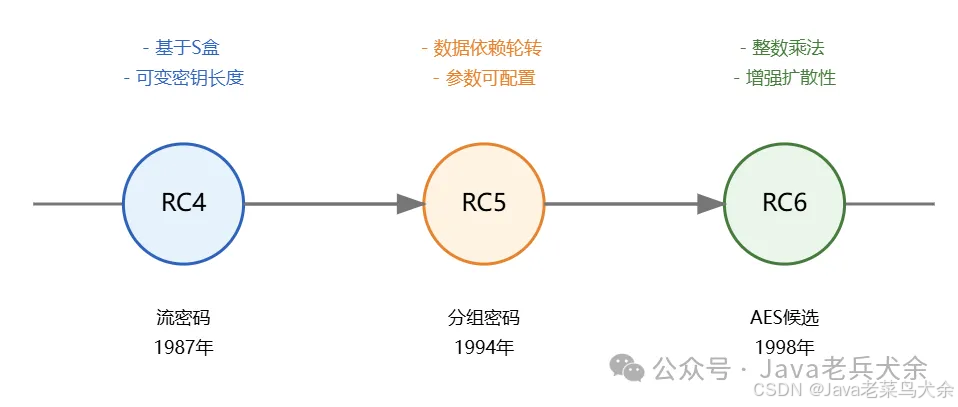

RC系列算法由Ron Rivest为RSA公司设计,从RC4到RC6展现了对称加密算法的重要发展历程。这个系列以简洁高效的设计理念著称,在商用密码领域产生了深远影响。

\quad

RC4是一个流密码算法,于1987年设计,曾在SSL/TLS和WEP协议中广泛使用。它采用可变长度密钥(8到2048位,但实际使用中常见的密钥长度是40位、128位等),通过一个256字节的S盒和两个指针进行置换操作生成密钥流。RC4的设计极其简洁,实现方便,加解密速度快,但由于存在若干密码学缺陷,目前已不推荐使用。

\quad RC5是一个分组密码算法,发布于1994年。它引入了数据依赖轮转这一创新特性,即轮转的位数由数据本身决定。RC5支持可变的分组大小、密钥长度和轮数,这种灵活性使其能够适应不同的安全需求。算法结构简单,主要使用加法、异或和循环左移三种运算,便于软硬件实现。

\quad RC6是RC5的改进版本,是AES竞赛的五个候选者之一。它在RC5的基础上增加了32位整数乘法运算,通过引入具有平方函数的混淆变换增强算法的扩散和混淆特性。RC6保持了RC5的参数可配置特性,同时提供了更好的扩散性能。虽然最终未能成为AES标准,但其设计思想对后续算法发展有重要启发。

\quad RC系列算法的演进体现了对称加密算法的几个重要发展趋势:从流密码到分组密码的转变、算法参数的可配置化、运算复杂度与安全性的平衡等。它们的设计都追求简洁高效,尽量减少复杂的代数运算,这种实用主义的设计思路影响了许多后续的商用密码算法。

\quad 在性能方面,RC系列算法都具有较高的软件实现效率。RC4的实现最为简单,加解密速度极快;RC5和RC6虽然引入了更复杂的运算,但通过合理的结构设计,在现代处理器上仍能获得不错的性能。起初,这些算法都是RSA公司的专利技术,其应用受到较大限制,但RC4的专利已于2015年到期,虽然RC5和RC6的专利可能仍在有效期内,但RC4的专利到期意味着其应用限制已大幅减少。

三、国内对称加密算法

3.1 SM1算法

\quad SM1加密算法是我国国家密码管理局发布的对称分组密码算法,其设计目标是为信息安全领域提供高效且安全的加密方案。该算法的分组长度为128位,密钥长度支持128位、192位和256位,通过分组加密的方式处理数据,将明文按128位分组进行加密处理,确保数据的保密性。这种设计使得SM1算法在处理大规模数据时表现出色,同时也能满足实时性要求较高的应用场景。

\quad 在加密过程中,SM1算法采用迭代运算来实现数据的混淆和扩散。每轮迭代包含置换、异或和S盒替换等操作,这些操作共同作用,确保数据的统计特性被充分打乱,从而提高算法的抗攻击能力。但由于该算法细节属于商密级,不对外公布。所以我们无法确认内部更详细的实现细节。

\quad 实际应用中,SM1主要用于专用通信领域的数据加密,包括金融支付、政务信息系统等。基于SM1的密码芯片已经获得广泛应用,在银行卡、智能密码钥匙等产品中都能找到它的身影。虽然目前SM4已经成为主流国密算法,但在一些特定领域,SM1依然发挥着重要作用。

3.2 SM4算法

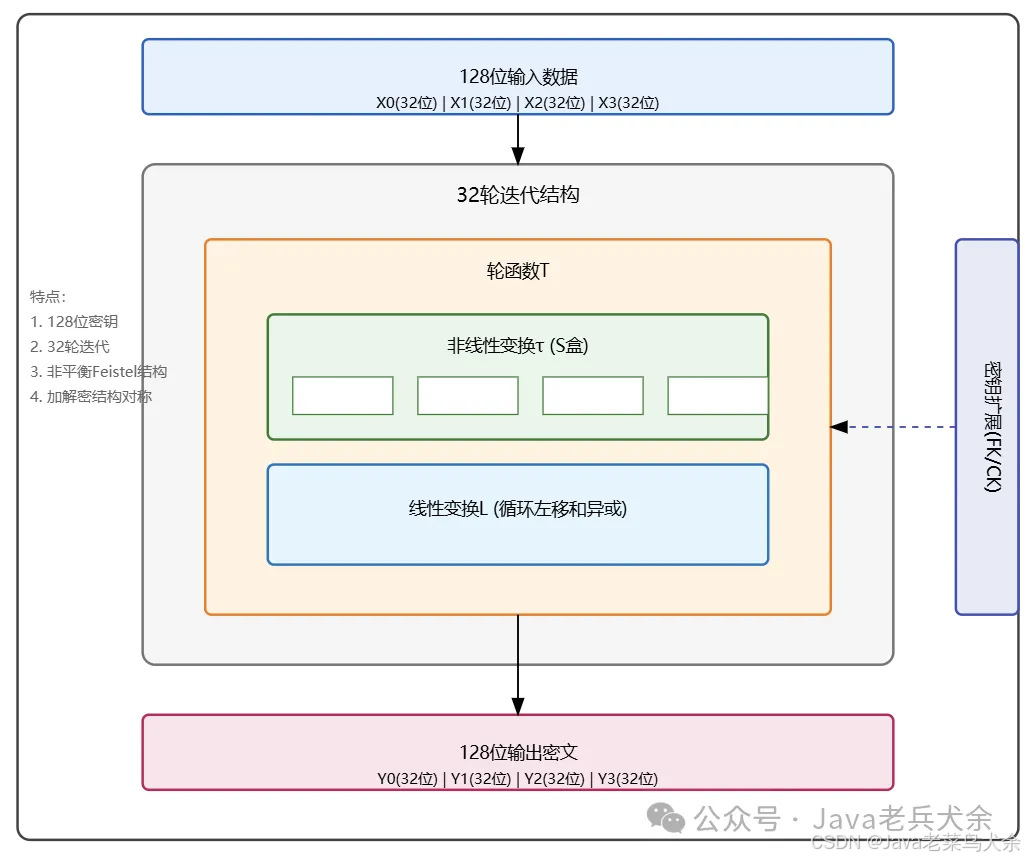

\quad SM4加密算法是我国国家密码管理局于2006年发布的分组对称加密算法。它采用128位密钥和128位分组大小,通过32轮迭代实现加密,设计思想借鉴了AES等国际主流算法的优点,同时融入了独特的创新。

\quad

在技术实现上,SM4基于一种分组密码的迭代结构,类似于AES的SPN(替代-置换网络)结构,每轮运算包含非线性变换τ和线性变换L两个关键步骤。非线性变换使用S盒进行字节替换,打乱数据的统计特性;线性变换则通过异或和循环移位操作实现数据的扩散,增强算法的抗攻击能力。这种设计既保证了安全性,又便于软硬件实现。

\quad

密钥扩展是SM4的一个重要特色,它通过将128位主密钥扩展为32个32位轮密钥,每轮使用不同的密钥参与运算。这种设计增强了算法的安全性,使得即使获得部分轮密钥也难以推导出主密钥。轮密钥生成过程还引入了固定参数FK和常量CK,进一步增加了密钥调度的复杂度。

\quad SM4的加密过程将128位输入数据分为四个32位字,通过32轮变换逐步加密。每轮变换都会更新其中一个字的值,同时影响下一轮的计算。解密过程与加密完全相同,只需逆序使用轮密钥即可。这种对称设计大大简化了算法实现,使得加密和解密可以共用相同的硬件电路。

\quad 在性能方面,SM4经过优化的软件实现在通用处理器上可以达到很高的速度,尤其是在支持AES-NI指令集的现代处理器上。硬件实现方面,SM4的关键操作都很适合硬件加速,在FPGA和ASIC上都能实现高效的电路设计。多年的实践证明,SM4在速度、资源占用和功耗等方面都达到了很好的平衡。

\quad 为了适应不同的应用场景,SM4提供了多种工作模式,包括电子密码本模式(ECB)、密码分组链接模式(CBC)、输出反馈模式(OFB)、计数器模式(CTR)、带密文挪用的XEX可调分组密码模式(XTS)等。此外,还有分组链接模式(BC)和带非线性函数的输出反馈模式(OFBNLF)是商密中的遗留工作模式,不建议在新的应用中使用。这些模式各有特点,可以根据具体需求选择合适的模式。例如,需要并行处理时可以选择CTR模式,要求高安全性时可以选择CBC模式。

\quad 与早期的SM1算法相比,SM4最大的特点是完全公开透明,这使得它能够接受广泛的安全性检验。多年来,国内外密码学专家对SM4进行了深入的密码分析,包括差分分析、线性分析、相关密钥攻击等,都没有发现显著的安全漏洞。这种开放性也促进了SM4在国际上的认可和应用。

3.3 SM7算法

\quad SM7算法是我国自主研发的一款高强度分组密码算法,属于军密级密码算法。相比SM4,SM7采用的分组长度和密钥长度均为128比特,通过增加运算复杂度来提供更高的安全强度,主要应用于军工和特殊领域的数据加密。

\quad 在技术特点上,SM7是一种分组密码算法,采用迭代分组密码设计方法,通过多轮复杂的非线性变换和线性扩散操作来实现数据混淆。每轮变换包含多个并行的S盒运算和复杂的线性变换,这种设计既保证了算法的安全性,又能在专用硬件上获得良好的性能表现。

\quad 由于SM7的军密属性,其具体实现细节和技术参数并未对外公开。但从已知信息来看,SM7在设计上充分考虑了抗各种高级密码分析攻击的需求,采用了独特的密钥扩展机制和轮函数结构,确保了算法在其应用场景中的安全性。

\quad 在应用层面,SM7算法主要用于非接触式IC卡应用,包括身份识别(门禁卡、工作证等)、票务(大型赛事门票等)和支付与通卡(校园一卡通、企业一卡通等),由此可见,虽然SM7属于军密级算法,但其应用范围不仅限于军工领域。另外,SM7通常采用硬件实现方式,这些硬件设备需要通过严格的安全认证,并在特定的安全环境中使用,算法的部署和使用同样都有严格的管理规范,以确保密码服务的安全性。

3.4 ZUC算法

\quad

ZUC算法(祖冲之算法)是我国自主研发的流密码算法,于2011年被3GPP采纳为4G移动通信加密标准的核心算法之一,后续也被应用于5G通信中。这是我国首个成为国际标准的密码算法,标志着我国在密码技术领域达到了国际先进水平。

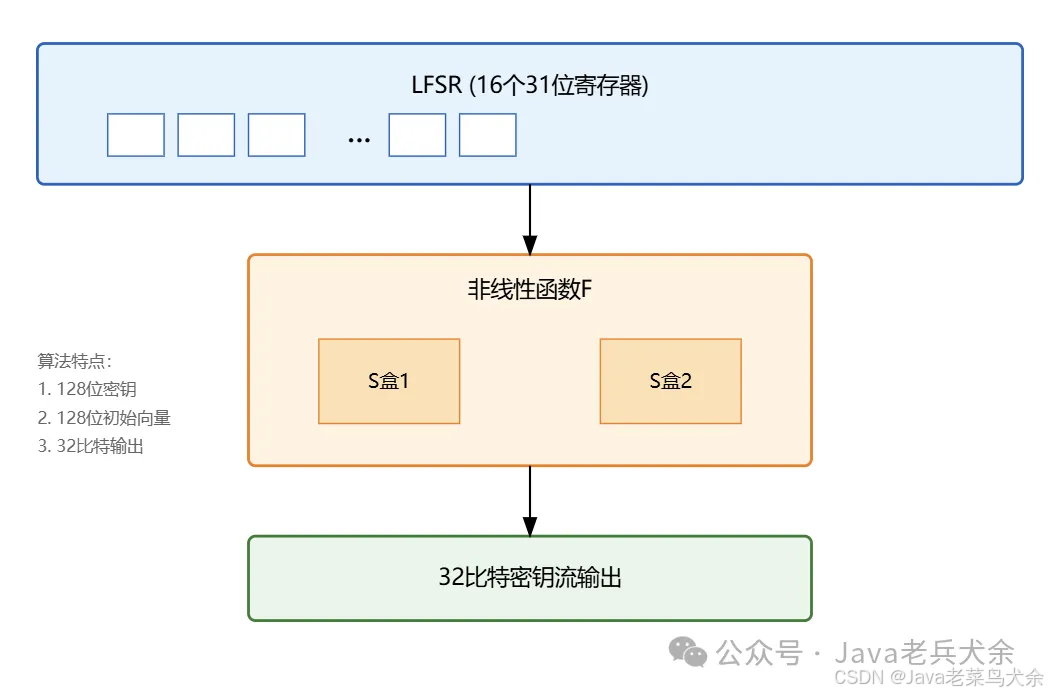

\quad 在技术实现上,ZUC采用了线性反馈移位寄存器(LFSR)与非线性函数F相结合的结构。LFSR由16个31位寄存器组成,通过复杂的反馈机制产生伪随机序列。非线性函数F包含两个S盒和线性变换,用于打乱LFSR输出的统计特性。这种设计既保证了算法的高安全性,又实现了较高的运算速度。

\quad 密钥初始化是ZUC算法的重要步骤。算法接受128位密钥和128位初始向量作为输入,通过复杂的初始化过程将这些输入扩散到LFSR的内部状态中。初始化完成后,算法每次可以产生32比特的密钥流输出。密钥流的随机性和不可预测性直接决定了算法的安全强度。

\quad 在移动通信中,ZUC算法主要用于实现两个安全目标:一是通过EEA3算法保护用户数据的机密性,二是通过EIA3算法确保数据完整性。这两个算法都以ZUC为核心,通过不同的方式使用其输出的密钥流。其中,EEA3用于加密用户的语音和数据业务,而EIA3则用于生成消息认证码,防止数据被篡改。

\quad ZUC的一个重要优势是其出色的硬件实现效率。算法的关键操作都很适合硬件加速,在FPGA和ASIC上都能实现高速处理。同时,算法的软件实现也比较高效,在通用处理器上就能满足大多数应用场景的性能需求。这种灵活性使得ZUC能够适应不同终端设备的硬件能力。

四、总 结

\quad 对称加密算法经过数十年发展已形成了完整的技术体系,从最早的DES到目前广泛使用的AES,密钥长度不断增加,算法结构日益完善。我国的SM4、祖冲之算法等也已达到国际先进水平,在特定领域发挥重要作用。

\quad 随着量子计算技术的发展,对称加密算法面临新的挑战。虽然相比非对称加密,对称加密受量子计算影响较小,但仍需要通过增加密钥长度、改进算法结构等方式来应对潜在威胁。同时,物联网、5G等新兴应用对加密算法的性能和资源消耗提出了更高要求。

\quad 在算法选型方面,需要根据具体应用场景和安全需求做出权衡。对安全等级要求高的场景,可以选择AES-256或SM4;对性能要求高的场景,可以考虑硬件加速方案;对专用领域,则需要选择经过安全认证的专用算法。未来,对称加密算法将向更安全、更高效、更灵活的方向发展,继续为信息安全提供坚实保障。

1417

1417

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?