来源:

BUUCTF在线评测 (buuoj.cn)

附件:

{6266565720726907265997241358331585417095726146341989755538017122981360742813498401533594757088796536341941659691259323065631249,773}

{6266565720726907265997241358331585417095726146341989755538017122981360742813498401533594757088796536341941659691259323065631249,839}message1=3453520592723443935451151545245025864232388871721682326408915024349804062041976702364728660682912396903968193981131553111537349

message2=5672818026816293344070119332536629619457163570036305296869053532293105379690793386019065754465292867769521736414170803238309535

分析:

相同的mod,那不就是共模吗?共模攻击

解题脚本:

n1= 6266565720726907265997241358331585417095726146341989755538017122981360742813498401533594757088796536341941659691259323065631249

e1= 773

c1= 3453520592723443935451151545245025864232388871721682326408915024349804062041976702364728660682912396903968193981131553111537349

n2= 6266565720726907265997241358331585417095726146341989755538017122981360742813498401533594757088796536341941659691259323065631249

e2= 839

c2= 5672818026816293344070119332536629619457163570036305296869053532293105379690793386019065754465292867769521736414170803238309535

import gmpy2

import libnum

s,s1,s2=gmpy2.gcdext(e1,e2)

m=(pow(c1,s1,n1)*pow(c2,s2,n2))%n1

print(libnum.n2s(int(m)).decode())一般的共模攻击到这里就已经拿到flag,但是对于这题,这就是错误的做法

正确解法:

做这题的时候一开始想到是将明文进行hex的,就没有想太多,试了一下发现不对,才知道是通过ascii的方式解得,flag需要是可见字符,所以不存在1开头的十位数,所以1开头的肯定是100以上的三位数,由此可解得flag

// python2

from gmpy2 import invert

def gongmogongji(n, c1, c2, e1, e2):

def egcd(a, b):

if b == 0:

return a, 0

else:

x, y = egcd(b, a % b)

return y, x - (a // b) * y

s = egcd(e1, e2)

s1 = s[0]

s2 = s[1]

if s1 < 0:

s1 = - s1

c1 = invert(c1, n)

elif s2 < 0:

s2 = - s2

c2 = invert(c2, n)

m = pow(c1, s1, n) * pow(c2, s2, n) % n

return m

n= 6266565720726907265997241358331585417095726146341989755538017122981360742813498401533594757088796536341941659691259323065631249

e1= 773

e2= 839

c1= 3453520592723443935451151545245025864232388871721682326408915024349804062041976702364728660682912396903968193981131553111537349

c2= 5672818026816293344070119332536629619457163570036305296869053532293105379690793386019065754465292867769521736414170803238309535

result = gongmogongji(n, c1, c2, e1, e2)

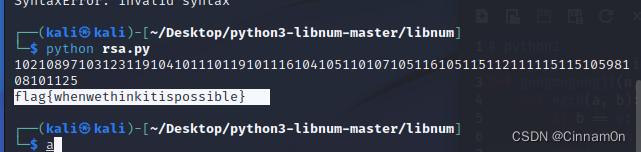

print(result)

#1021089710312311910410111011910111610410511010710511610511511211111511510598108101125

#flag=hex(result)[2:].decode('hex')

result=str(result)

flag=""

i=0

while i < len(result):

if result[i]=='1':

c=chr(int(result[i:i+3]))

i+=3

else:

c=chr(int(result[i:i+2]))

i+=2

flag+=c

print(flag)

#flag{whenwethinkitispossible}flag

2389

2389

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?