从0开始学CTF[MISC篇]

Bugku 图片里的中文【MISC】

大家好,作为一个CTF方面的小白,以后我也希望每做一次题目就和大家分享分享自己的解题过程

今天我们要讲的是:

好久不见了,大家,因为最近事情老多了,特意挑在了今天1024程序节来写一写题目。

那么我们先看题,下载文件

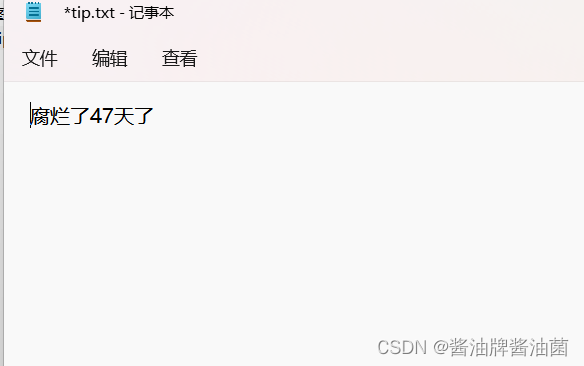

打开文件tip

这里我们可以通过翻译“腐烂”的因为为rot知道这里是rot47解密

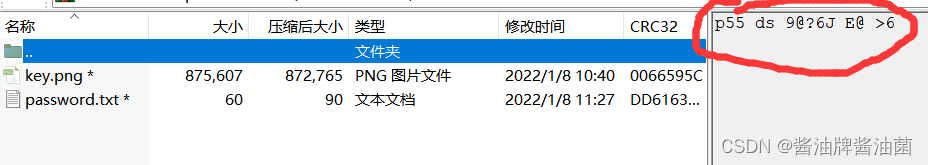

然后我们又在第二个压缩文件夹中找到这样一堆乱码

大胆一点,我们对这一段进行解密

p55 ds 9@?6J E@ >6

【因为在线解码每个网站中总会出现一些问题,所以这里我会为大家提供正确的网站】

https://www.qqxiuzi.cn/bianma/ROT5-13-18-47.php

得到了

Add 5D honey to me

翻译翻译大概可以理解为给他进行md5加密,注意这里是加密,而且是对原文加密

{也就是对于p55 ds 9@?6J E@ >6进行加密}

然后试一试密码就是32位小写。从而可以下载到图片和txt

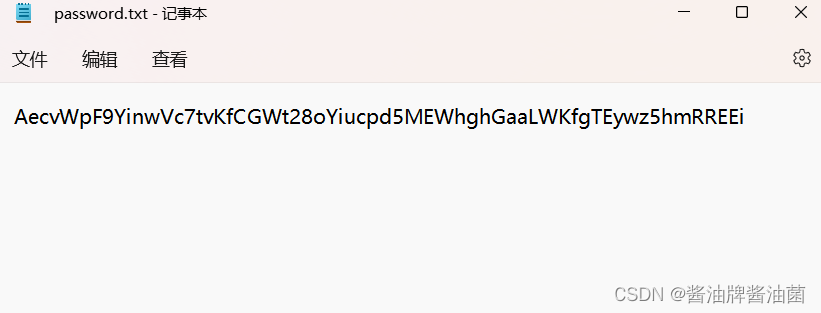

先打开txt文档

又是一堆乱码

AecvWpF9YinwVc7tvKfCGWt28oYiucpd5MEWhghGaaLWKfgTEywz5hmRREEi

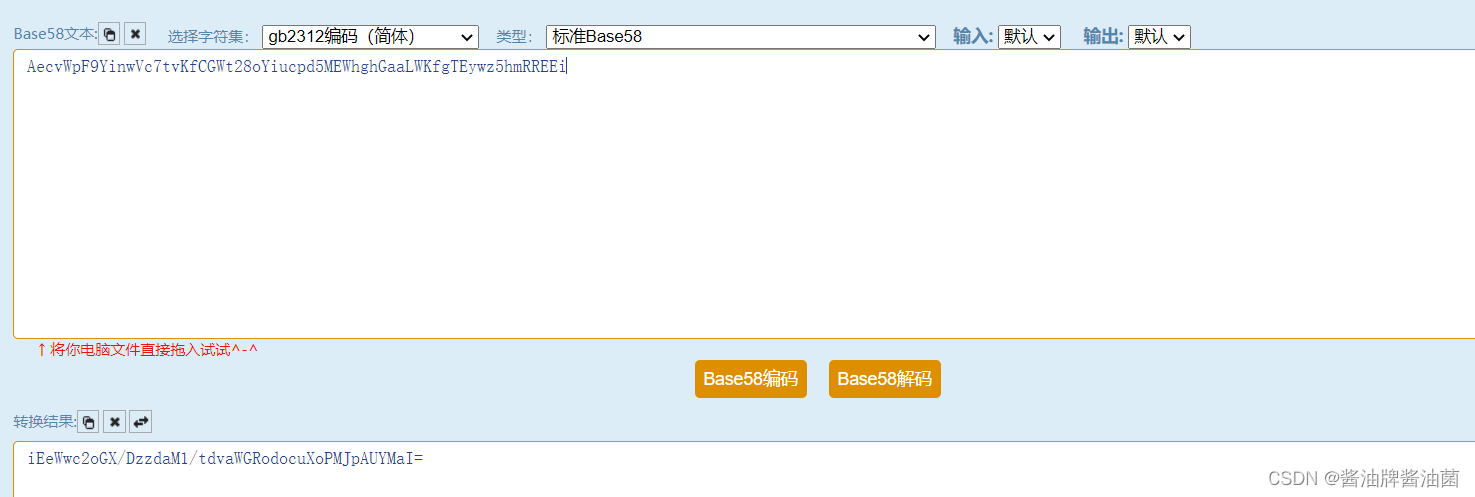

推测一波揭秘方式,应该是base系列的再一个一个推一推

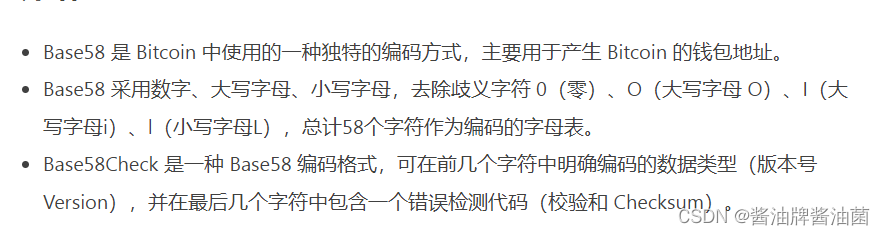

在这里我们还要注意base58的一些规定

【这里我也是用了几个在线编译网站才找到一个可以解码出来的】

http://web.chacuo.net/charsetbase58

芜湖又得到一串乱码

iEeWwc2oGX/DzzdaM1/tdvaWGRodocuXoPMJpAUYMaI=

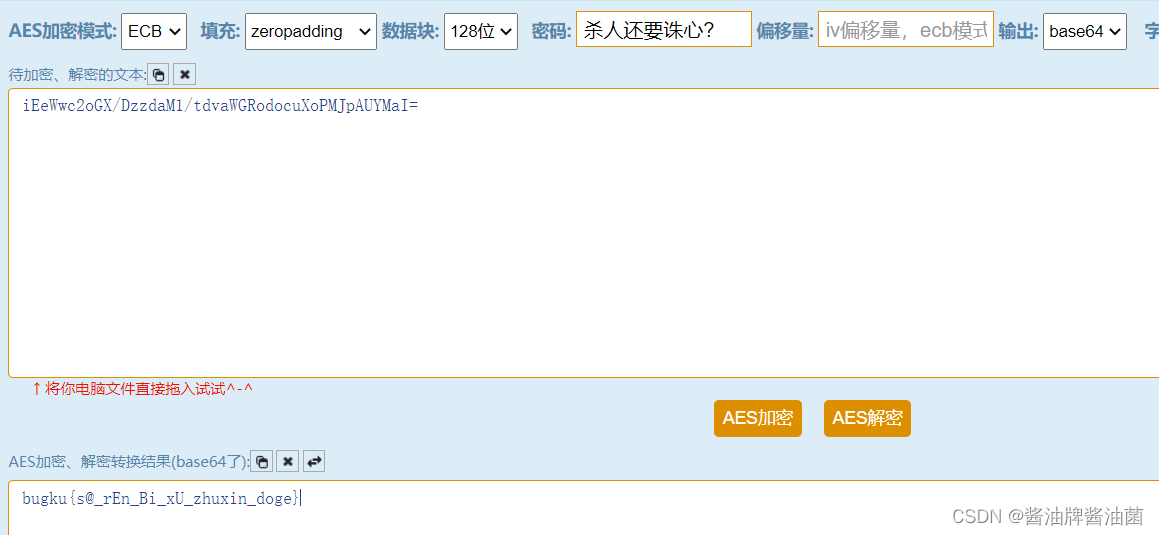

很奈斯,接下来也是最后一步,一开始我也没有什么思绪,在评论区看到作者提示后知道了这是AES解密。

然后这个时候我们还会运用到刚刚解压出来的照片

因为AES是需要密码的,这里又是让子弹飞的经典片段,我们可以大胆尝试密码是:杀人还要诛心?{这里的?是英文的记住了}

然后解压出来了

芜湖得到最终flag了。。你学废了吗~~嘿嘿

2340

2340

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?