前言

【点击此处,先领取282G网络安全资料再阅读】

2020年12月,SolarWinds 攻击事件引发全球的关注(<https://us-

cert.cisa.gov/ncas/alerts/aa20-352a>),攻击团队在 2020年上旬通过对 SolarWinds Orion

产品实现供应链攻击,导致诸多厂商被攻击,造成了不可估量的损失。

这种国家间的 APT 攻击包含了大量的技术细节,其中供应链攻击的实现,也就是 SUNBURST 后门植入这一块引起了我极大的兴趣。

2021年1月,网上公开了 SUNBURST 后门植入的分析,后续又有安全研究者对植入细节进一步的优化,根据这些内容我展开了对 dll

劫持的学习和研究。本文对 dll 劫持进行了详细的介绍,并模仿 SUNBURST 后门植入的方法,尝试对 C 编译器实现"供应链攻击"。

本文测试环境为Windows7 x64 sp1,开发环境为:MinGW-x64(gcc-8.1.0) + Python3.6。

后门植入和优化

我们可以简单看看 SUNBURST 后门植入的过程(<https://www.crowdstrike.com/blog/sunspot-malware-

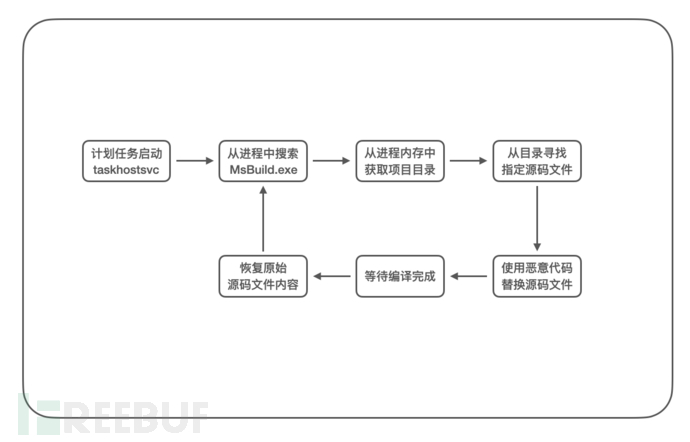

technical-analysis/>):由一个名为taskhostsvc.exe的程序进行完成,该程序通过计划任务设置随主机启动运行。

taskhostsvc.exe启动后通过创建互斥体保证只有一个实例在运行,然后每秒从进程中搜索MsBuild.exe进程(Microsoft

Build Engine),找到后通过读取MsBuild.exe的内存,从命令行参数中获取构建项目的目录路径;

随后在项目目录下寻找 Orion

产品的InventoryManager.cs源码文件,并使用包含有恶意代码的源码文件进行替换,等待MsBuild.exe编译完成,最后再还原该文件,完成后门的植入;如下图

SUNBURST后门植入的流程

当然这个过程中还需要很多技术细节来保证后门与原始项目代码之间的兼容性,以及植入过程的隐蔽性等等;后续就有安全研究者说到在 APT

攻击中上文中的植入过程不够完美,比如计划任务和周期性的进程扫描很容易暴露攻击行为,其次监控MsBuild.exe运行到最终替换源码文件,这中间的执行时间可能影响后门植入的成功率。

安全研究者提出了使用 dll

劫持来优化后门植入的过程(<https://www.a12d404.net/ranting/2021/01/17/msbuild-

backdoor.html>),其研究过程发现MSBuild.exe启动过程中会去优先加载指定目录的

dll,如下:

MSBuild优先加载的部分dll文件(ref:https://www.a12d404.net/ranting/2021/01/17/msbuild-

backdoor.html)

如果我们将恶意 dll 重命名并放置在这些"load-not-found-dll"的路径下,就可以实现 dll

劫持,执行我们的恶意代码,原文作者根据这种方式编写代码进行了演示。相比于taskhostsvc.exe,使用这种方式就不需要额外

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5971

5971

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?