4.5 功能概述

本节简要描述了 LR-WPAN 的基本功能。

4.5.1 超帧结构

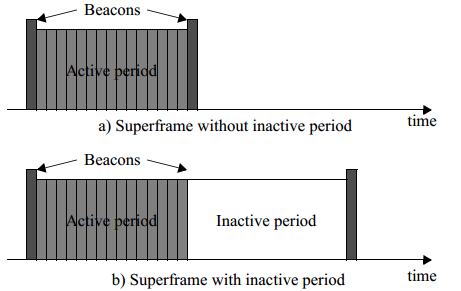

IEEE 802.15.4 允许使用超帧结构。超帧的格式由协调器定义。如图 4a 所示,协调器发送的信标帧是超帧的分界线,且每个超帧被分为 16 个持续时间相等的时隙。如图 4b 所示,超帧由活跃期和(可选)非活跃期两部分组成。在非活跃期,协调器能进入低功耗模式。信标帧位于超帧的第一个时隙,标志着一个新超帧结构的开始。如果协调器不想使用超帧结构,它可以不传输超帧。信标的作用是与附着设备同步、标识 PAN 网络以及描述超帧的结构。

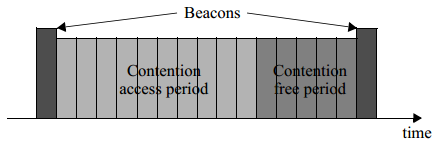

如果一个设备想在两个信标帧之间的竞争访问时期(CAP)与其它设备通信,它必须使用时隙版 CSMA/CA 机制或 ALOHA 机制访问信道。有一些应用需要低延迟或者特定的数据带宽,PAN 协调器可以直接将超帧的一部分活跃期分配给该应用。这段时间叫做有保证的时隙(GTS)。如图 5 所示,GTS 属于免竞争时期(CFP),总是出现在超帧有效期内的结尾,并将竞争访问时期结束后的第一个时隙边界作为开始。协调器最多可以分配七个 GTS,且每个 GTS 可以占有多个时隙。不过,协调器必须保证 CAP 的时隙是足够充足,可以让网络中的设备基于竞争访问,或者让其它设备加入到本网络。所有基于竞争的传输都在 CFP 开始之前完成。传输 GTS 的设备也必须保证自己的传输工作在下一个 GTS 开始之前,或者 CFP 结束之前完成。关于超帧结构的更多信息请参考 5.1.1.1。

4.5.2 数据传输模型

数据传输处理有三种类型:由一个设备传输数据给一个协调器;由协调器向设备传输数据;在两个对等设备之间传输数据。在星型拓扑中,因为只能在协调器和设备之间交换数据,所以只存在前两种类型。在对等拓扑中,任何两个设备之间都能交换数据,所以三种类型都存在。

根据网络是否支持传输信标,每一种类型的传输机制将不同。802.15.4 网络定义了两种网络运行模式:信标模式和非信标模式。如果一个网络需要进行同步或者支持低延迟设备(比如 PC),就采用信标模式。如果网络不需要同步且不需要支持低延迟网络,就可以采用非信标模式。不过,在发现网络时仍然需要信标。5.2 详细介绍了数据传输时的帧结构。

4.5.2.1 协调器接收数据

在一个信标模式的 PAN 网络中,如果设备想发送数据,它首先要侦听网络信标。当发现信标时,设备将与超帧结构同步。在一个合适的时间,设备向协调器传输它的数据帧。协调器根据需要,决定是否传输一个确认帧表示成功接收到消息。

在非信标模式下,如果设备想发送数据,它只需要简单地向协调器发送数据帧。同样地,协调器根据需要,决定是否传输一个确认帧表示成功接收到消息。

4.5.2.2 协调器传输数据

在一个信标模式的 PAN 网络中,如果协调器想发送数据,首先缓存这些数据并在接下来的信标帧中携带相关信息,暗示有目的设备的数据被缓存。而设备则周期性监听信标帧,若通过信标帧发现有自己的数据被缓存,则传输一个 MAC 命令以请求数据。此时,协调器收到数据请求后回应确认帧,然后紧跟在确认帧之后直接发送数据。如果需要,设备将回传一个确认帧以确认成功接收到数据。然后此次传输就完成了。当数据由传输成功后,在新的信标帧中将不会再包含相关数据被缓存的信息。

在非信标模式下,如果协调器想发送数据,首先缓存这些数据并等待设备发送的数据请求。设备通过传输一个 MAC 命令给协调器以请求数据。协调器在接收到数据请求后将回送一个确认帧以表示成功收到数据请求。若协调器中缓存有该目的设备的数据,就会发送数据。若协调器中并未有该目的设备的数据,那么协调器可以选择在ACK帧中标识无缓冲数据,或者确认帧中标识有数据缓冲,但是发送负载长度为 0 的数据帧,更多信息请参考 5.1.6.3 节。最后根据需求,设备决定是否应答确认帧。

4.5.2.3 对等数据传输

在对等结构的 PAN 网络中,每个设备都可以与它无线范围内的其它设备通信。为了提高效率,想通信的设备既不需要连续地接收或者与其它设备同步。在前一个情形中,设备只需要使用 CSMA/CA 机制发送数据。在后一个情形中,需要采取其它措施实行同步。这超出了本标准的讨论范围。

4.5.3 帧结构

设计帧结构主要考虑两方面,其一是使帧结构尽可能简单,其二是保证在具有噪声的信道中传输时保持健壮性。每一层的协议都会在这个结构上添加本层相关的头部和尾部。本标准定义了四种帧结构:

—— 信标帧,协调器使用信标帧传输信标。

—— 数据帧,用于传输数据。

—— 确认帧,用于确认成功接收到到帧。

—— MAC 命令帧,用于处理所有 MAC 对等的实体控制传输。

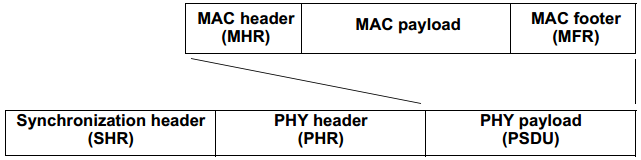

MAC 帧会传递给物理层,作为 PHY 服务数据单元(PSDU),成为物理层的负载。物理层协议数据单元如图 6 所示。

SHR 和 PHR 的格式在物理层的相应各章中定义。MHR 和 MFR 在 5.2.1 节定义。

本节专有名词

| 简写 | 英文全称 | 中文全称 |

|---|---|---|

| PSDU | PHY service data unit | 物理层服务数据单元 |

4.5.4 提供成功传输的可靠性

IEEE 802.15.4 LR-WPAN 引入了许多机制提高数据成功传输的几率,包括 CSMA/CA、帧确认、数据校验。4.5.4.1 到 4.5.4.3 将简要介绍这些机制。

4.5.4.1 CSMA/CA 机制

依赖于网络配置,IEEE 802.15.4 LR-WPAN 存在两种信道访问机制。非信标模式的 PAN 使用非时隙的 CSMA/CA 访问信道,这将在 5.5.1 中描述。当设备每次想传输数据帧或者命令帧时,它会等待一个随机时间,然后再判断信道是否是空闲的。如果发现信道是空闲的,设备就可以传输它的数据。如果发现忙,信道会再次等待另一个随机时间,然后再尝试访问信道。发送确认帧时不使用 CSMA/CA 机制。

信标模式的 PAN 使用时隙 CSMA/CA 机制访问信道,且其退避时隙与信标是对齐的。一个 PAN 网络内的所有设备的退避时隙与 PAN 协调器是对齐的。当设备每次想在竞争接入阶段传递数据帧时,它将定位在下一个退避时隙时刻,然后等待随机个退避时隙再进行信道忙闲检测。如果信道依然忙,设备将再次等待随机个退避时隙,然后再次尝试访问信道。如果信道是空闲的,设备就在下一个退避时隙内传输数据。确认帧和信标帧不适用 CSMA/CA 机制。

4.5.4.2 LOHA 机制

ALOHA 是一种设备不需要感知媒介或等待指定的时隙就能直接进行传输的协议。ALOHA 机制适用于负载超轻的网络,由于在这样的网络中信道空闲的几率很大,所以发送冲突的几率相当小。

4.5.4.3 帧确认

当接收端成功接收到(并校验)数据帧或者 MAC 命令帧,可以根据需要发送一个确认帧。如果接收设备由于某种原因不能处理接收的数据帧,就不会发送确认帧。

如果发送方在发送后的一段时间内没有收到确认帧,它就认为传输失败,并进行重传。如果经过多次重传后依然没有收到确认帧,发送方可以选择终止传输或者再次尝试。如果不需要接收帧,发送方则总是假设传输是成功的。

4.5.4.4 数据校验

在每个物理层服务数据单元都使用了循环冗余检验(CRC)来检测错误,具体描述请参考 5.2.1.9 节。

本节专有名词

| 简写 | 英文全称 | 中文全称 |

|---|---|---|

| CRC | cyclic redundancy check | 循环冗余检验 |

4.5.5 电源消耗考虑

在使用本标准的很多应用中,设备都是通过电池供电的,替换电池或者经常充电是不现实的。因此,电源消耗是一个重点关注的内容。在开发本标准时,制定者们的脑海中一直记得有限电源供应的概念。不过,本标准的物理实现需要考虑额外的电源管理,这不属于本标准的讨论范围。

本协议非常适合于电池供电的设备。为了达到节能的目的,电池供电的设备需要周期性暂停(duty-cycling,不知道咋翻译),因此设备多数时候都处于睡眠状态。不过,设备也需要周期性侦听 RF 信道,以判断是否有消息到来。因此,应用设计者需要在电池消耗与消息延迟之间做权衡。如果设备供电充足,完全可以连续地侦听 RF 信道。

除了 LR-WPAN 网络的电源节约特性外,UWB PHY 还提供了一种混合模型,使简单的、稀疏的接收器架构的电源消耗和实现复杂度达到最小化。

4.5.6 安全

从安全的角度考虑,无线 ad hoc 网络与其它任何无线网络没有任何不同。由于对电报的访问不需要加入到通信的过程中,所以无线网络很容易被攻击,比如被窃听,甚至被篡改。ad hoc 网络的自身特性以及追求低成本增加了额外的安全约束条件,这可能导致这些网络更难处理安全问题。 由于设备是低成本的,所以它的计算能力、存储容量、电源供应都是有限的。通信不能依赖固定基础设施的网络可用性,也不能依赖之前从来没有通信过的设备的短期关系。这些约束条件严格限制了加密算法和协议的选择,影响了安全架构的设计。建立和维护设备间可信赖的关系需要很小心。大多数安全架构可以在高层实现,因此不属于本标准的讨论范围。

本标准中的加密机制基于对称密钥,利用上层进程提供的密钥。建立、维护这些密钥不属于本标准的讨论范围。该机制假设已经安全实现了密码操作、密钥内容的可靠存储。

该密码机制基于下列安全服务进行组合:

—— 数据机密:保证传输的信息只暴露给对方。

—— 数据可靠性:保证传输信息源。

—— 重播保护:保证能够检测到多个相同信息。

帧的加密保护很灵活,可以使用一个在两个对等设备间共享的密钥(链接密钥),也可以使用一个在一群设备间共享的密钥(组密钥)。相关应用需要在密钥存储和密钥维护成本之间进行权衡。如果在对等通信中使用组密钥,提供的保护只能作用于密钥组之外的其它设备。

关于保护 MAC 帧的更多密码安全机制的信息信息请参考第 7 章。

本文概述了LR-WPAN的基本功能,包括超帧结构、数据传输模型、帧结构等核心内容。介绍了信标模式与非信标模式下的数据传输机制,并探讨了提高数据传输可靠性的多种方式。

本文概述了LR-WPAN的基本功能,包括超帧结构、数据传输模型、帧结构等核心内容。介绍了信标模式与非信标模式下的数据传输机制,并探讨了提高数据传输可靠性的多种方式。

656

656

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?