文章目录

前言

实际上,我们熟悉的互联网被分为三个层次: 明网、深网和暗网。所谓的明网就是能被搜索引擎抓取的网站, 这个数量大概只占整个互联网Web网页的10%, 而剩下的90%的网页均为深网和暗网。深网是指不被常见搜索引擎索引到的网站, 这其中包括各种各样的内容,例如:私人数据库、机密的企业网页、安全的政府网络和学术数据库。深网内容通常只对特定用户群体开放。而暗网是深网的一小部分, 被故意隐藏,需要特定的软件和配置才能访问, 其中Tor是最常用浏览器, 暗网通常用于非法活动, 因为它具有匿名性和保密性、托管黑市和非法服务。

DuckDuckGo

DuckDuckGo是一款以个人隐私为导向的搜索引擎, 致力于为用户提供更加私密和安全的在线搜索体验, 与其他搜索引擎不同, DuckDuckGo不会追踪用户的搜索历史或个人信息, 也不会个性化搜索结果, 它使用严格的隐私政策来保护用户数据, 并提供一种更加匿名的搜索方式, 基于该特点, DuckDuckGo也成为Tor的默认搜索引擎。

Onion URL Repository

Onion URL Repository是一个收集和索引暗网网站链接的存储库或目录。暗网网站通常使用.onion域名, 而不是传统的互联网域名, 以提供更高的匿名性和安全性。Onion URL Repository收集这些.onion链接,并为用户提供一个集中的位置来查找和访问暗网中的各种资源和服务。

Yippy

Yippy是一款为用户提供更加隐私安全搜索体验的网络搜索引擎, 与传统搜索引擎不同, Yippy采用了一种称为"Clustering"的技术, 它会将搜索结果分组成相关主题, 以帮助用户更快找到所需信息。Yippy还提供了一些额外的隐私保护功能, 例如:不跟踪用户的搜索历史或个人信息,并且不会向广告商披露用户数据, 使得用户可以更加放心的进行在线搜索, 而不必担心个人隐私泄漏。

notEvil Dark Web

notEvil是一个暗网搜索引擎,它允许用户在暗网中搜索并访问暗网上的网站。与传统的互联网搜索引擎不同,notEvil专注于暗网,这意味着它索引和提供的是.onion域名的网站,这些网站通常在传统的互联网上无法访问到。

notEvil提供了一个类似于Google的搜索界面,用户可以在其中输入关键词,然后notEvil会返回与这些关键词相关的暗网网站链接。这使得用户能够发现并访问暗网上的各种资源,从论坛和新闻网站到市场和资源分享站点。

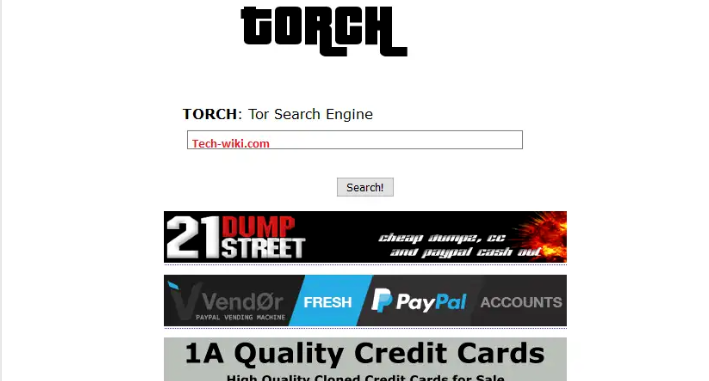

Torch

Torch是一个古老的搜索引擎, 创建于1996年, 该搜索引擎既可以从明网访问,也可以从暗网访问, 其声称数据库中至少有十亿个暗网网站链接。该搜索引擎不仅搜索响应速度快(平均响应速度不超过3秒), 而且尊重个人隐私, 不会监视用户行为。

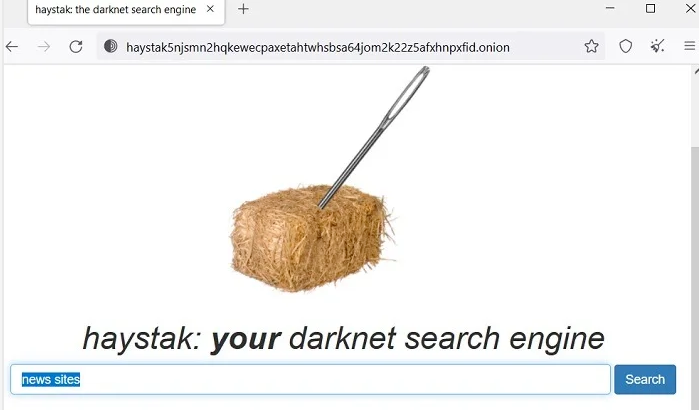

Haystak

Haystak是专为暗网而设计的一款搜索引擎, 其索引的暗网页面超过十亿个, 需要注意的是, 暗网网站在一定时间后会被删除,因此搜索出的暗网页面可能有许多已经无法打开。同样,该搜索引擎不会记录用户个人隐私或其他行为。

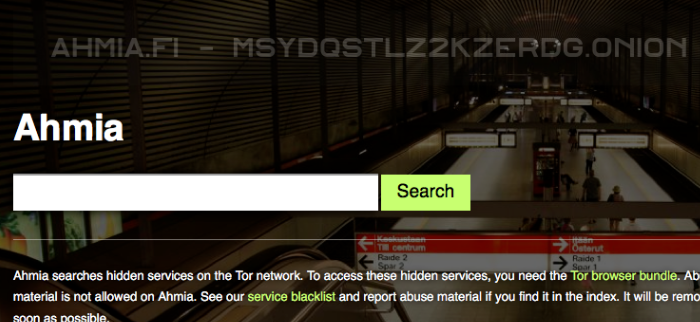

Ahmia.fi

Ahmia.fi 是一个知名的暗网搜索引擎,主要服务于Tor网络。它允许用户在暗网中搜索并访问.onion 域名的网站。Ahmia.fi 提供了一个简单的搜索界面,用户可以输入关键词,然后返回与这些关键词相关的暗网网站链接。

Ahmia.fi 旨在帮助用户在暗网上发现资源和信息,同时保护他们的隐私。它是一个非营利性的项目,致力于提供一个安全、私密的搜索体验。Ahmia.fi 还致力于保护用户的隐私,不追踪用户的搜索历史或个人信息,并且不向广告商披露用户数据。

Fazzle

Fazzle.com是一个元网络索引的深网搜索引擎,支持英语、法语和荷兰语。Fazzle查看了超过120个不同的网络搜索引擎,提供“快速准确的结果”,并附带每个列表的预览页面。Fazzle的深网搜索引擎查询结果包括网页、下载、图片、视频、音频、黄页、白页、购物和新闻。在这个深网搜索引擎中,与大多数更知名的元网络搜索引擎不同,Fazzle的结果没有混杂着赞助链接,而且Fazzle只为广告分配了列表中的第一位。

Ecosia

Ecosia是一个搜索引擎,工作方式类似于Tor搜索引擎, 与其他主流搜索引擎(如Google、Bing等)类似,但有一个独特的特点:它承诺将其广告收入的大部分用于植树项目。

当用户使用Ecosia进行搜索时,它会显示与他们的搜索相关的广告。当用户点击这些广告时,Ecosia会从广告收入中获利。然后,Ecosia承诺将大部分这些收入用于植树项目,例如在全球各地植树以对抗气候变化和森林砍伐。

Ecosia致力于可持续发展和环境保护,并通过植树来实现这一目标。因此,用户可以通过使用Ecosia搜索引擎来支持环保事业,而不会产生额外的费用或捐款。

Internet Archive

Internet Archive 其实不是真正意义上的搜索引擎,而是一个数字化图书馆和网络档案馆,旨在保存互联网上的历史记录和数字内容。它提供了一个名为 Wayback Machine 的功能,允许用户查看过去的网页快照,以及浏览存档的网页版本。

尽管Internet Archive 并不是真正意义上的搜索引擎,但它的 Wayback Machine 功能允许用户搜索并访问过去的网页内容。用户可以通过输入特定的网址或关键词来查找存档的网页,并查看它们在不同时间点的快照。

-END-

拿下NISP证书之后,身为普通的你可以:

跨越90%企业的招聘硬门槛

增加70%就业机会

拿下奇安信、腾讯等全国TOP100大厂敲门砖

体系化得到网络安全技术硬实力

IT大佬年薪可达30w+

如何入门学习网络安全【黑客】

【----帮助网安学习,以下所有学习资料文末免费领取!----】

> ① 网安学习成长路径思维导图

> ② 60+网安经典常用工具包

> ③ 100+SRC漏洞分析报告

> ④ 150+网安攻防实战技术电子书

> ⑤ 最权威CISSP 认证考试指南+题库

> ⑥ 超1800页CTF实战技巧手册

> ⑦ 最新网安大厂面试题合集(含答案)

> ⑧ APP客户端安全检测指南(安卓+IOS)

大纲

首先要找一份详细的大纲。

学习教程

第一阶段:零基础入门系列教程

该阶段学完即可年薪15w+

第二阶段:技术入门

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

该阶段学完年薪25w+

阶段三:高阶提升

反序列化漏洞

RCE

综合靶场实操项目

内网渗透

流量分析

日志分析

恶意代码分析

应急响应

实战训练

该阶段学完即可年薪30w+

面试刷题

最后,我其实要给部分人泼冷水,因为说实话,上面讲到的资料包获取没有任何的门槛。

但是,我觉得很多人拿到了却并不会去学习。

大部分人的问题看似是“如何行动”,其实是“无法开始”。

几乎任何一个领域都是这样,所谓“万事开头难”,绝大多数人都卡在第一步,还没开始就自己把自己淘汰出局了。

如果你真的确信自己喜欢网络安全/黑客技术,马上行动起来,比一切都重要。

资料领取

上述这份完整版的网络安全学习资料已经上传网盘,朋友们如果需要可以微信扫描下方二维码 即可自动领取↓↓↓

或者

【点此链接】领取

124

124

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?