内存取证1

因为题目要求求密码,所以直接使用Passware Kit Forensic 2021 内存分析功能进行一把梭

第二问提示有手机备份文件

使用各类取证工具,甚至使用foremost可以轻易地知道型号为HUAWEI

使用volatility来分离相关文件

因为我试用的是windows下的,所以用到的是find命令

vol -f Target.vmem --profile=Win7SP1x64 filescan|find "HUAWEI"

直接提取第一个即可

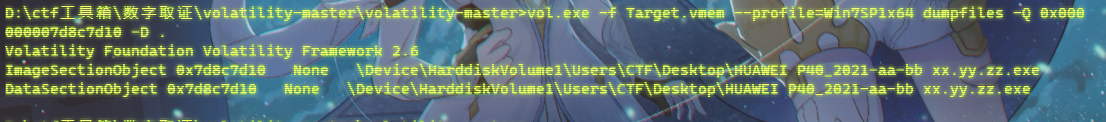

vol -f Target.vmem --profile=Win7SP1x64 dumpfiles -Q 0x000000007d8c7d10 -D .

到根目录下面,找到file.None.0xfffffa80037e0af0.dat修改后缀名为exe

发现是一个自解压文件,得到HUAWEI P40_2021-aa-bb xx.yy.zz

下面的步骤就是解密这个备份文件使用到一个github上面的轮子kobackupdec

windows下使用有些小问题,这里在kali使用

根据tips里面提示将空格换为_

构造一下命令(1为上面的HUAWEI P40_2021-aa-bb xx.yy.zz文件夹)

python3 kobackupdec.py -vvv "W31C0M3_T0_THiS_34SY_F0R3NSiCX" 1 2

得到解密后的文件

内存取证2

实在没做出来

通过查阅资料可以大概确定Encryption.bin02文件为加密后的加密过的vmx文件

通过查阅相关资料,使用里面可以读取的相关内容,构造了一个可能正常的vmx文件

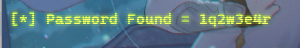

使用轮子pyvmx-cracker.py进行解密,得到密码为1q2w3e4r

后面就不会了…

4948

4948

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?