声明:本文仅限学习交流使用,禁止用于非法用途、商业活动等。否则后果自负。如有侵权,请告知删除,谢谢!本教程也没有专门针对某个网站而编写,单纯的技术研究

案例分析

目标案例:案例链接

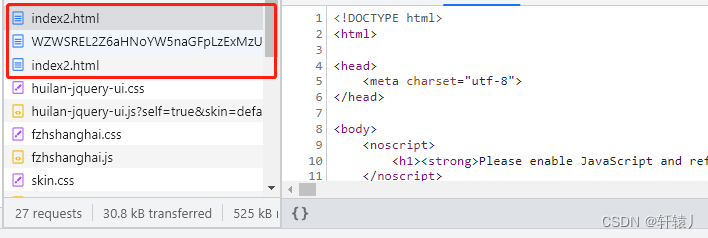

1.对应接口

2.对应难点

参数分析

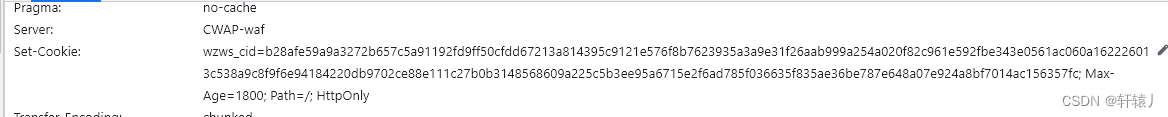

通过第一次请求返回的set-cookie然后第二次请求对应接口,然后在通过获取的set-cookie就可以获取到数据

第一次获取的cookie

第二次带上cooki去然后通过带上参数进行加密然后返回cookie在次请求就可以获取到数据了

第一次在请求cookie的时候,页面也会同步返回对应的js,然后通过js进行的加密字段然后在带上cookie进行二次校验

全部步骤都已经了解了,那么就要来分析怎么下断点

通过多次请求可以发现红框的这几个值是不变的,那么我们尝试进行搜下

可以看到上面这块是返回的,在第一次请求的时候,那么我们大胆推测,这个值肯定是要和别的值组合才能生成url,那么我是把他复制了到js文件中找到对应的调用

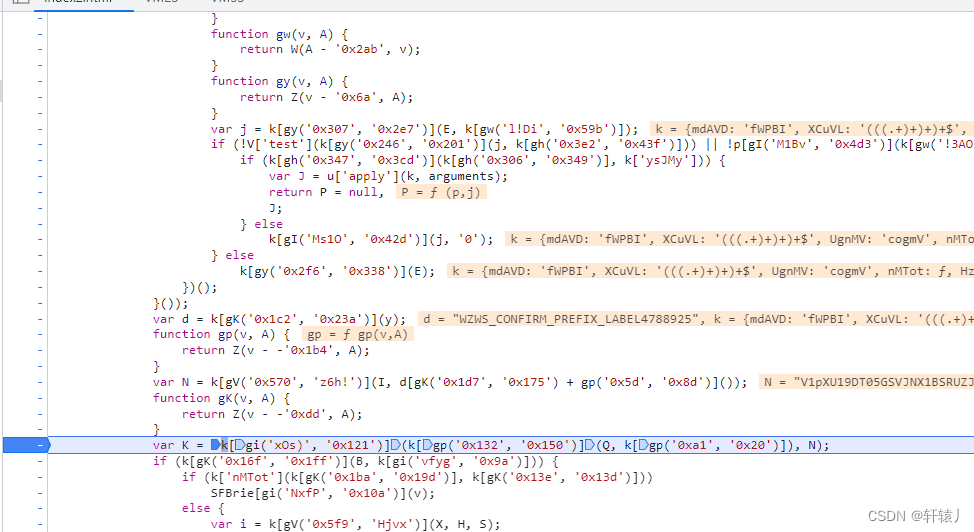

那么我们怎么调试,我这边发现,刷新一下会进入一个无限debugger,同样也有第一次生成的js,那么我们点击这个红框找到上面的位置进行下断点

这里说下这个无线debugger可通过对应行数右键never pause here进行过滤大概两次就跳出了循环

然后进入我们断点位置

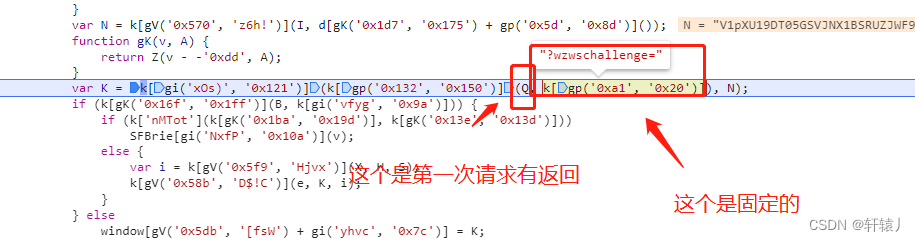

我们分析发现前面是有返回后面那个是固定的,那么我们就排除了两个参数

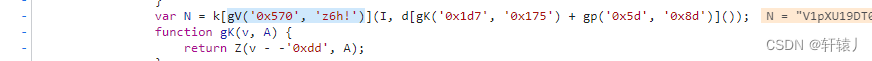

我们发现n值里面是通过d进行的一些处理

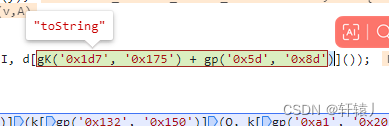

这里可以看到他是对d进行了toSting处理

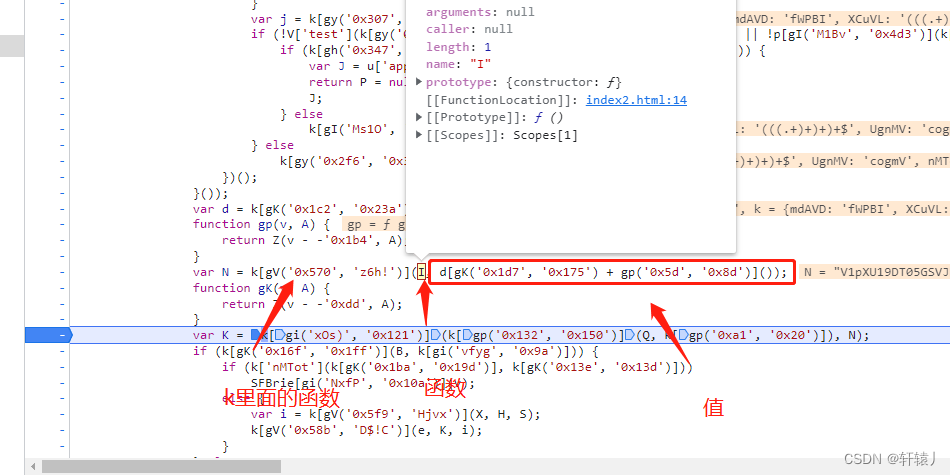

d是通过调用k里面的函数,y是通过传入我们可以自行查看y值

这里通过调试可以看出调用的是k里面的函数,传入的值是一个函数和对应的d值

这里可以看到gV(‘0x570’, ‘z6h!’)是调用的k里面这个KPYxL这个函数然后对两人入参进行处理,因第一个入参是函数所以,它调用第一个入参的函数,那么函数可以自己跟下

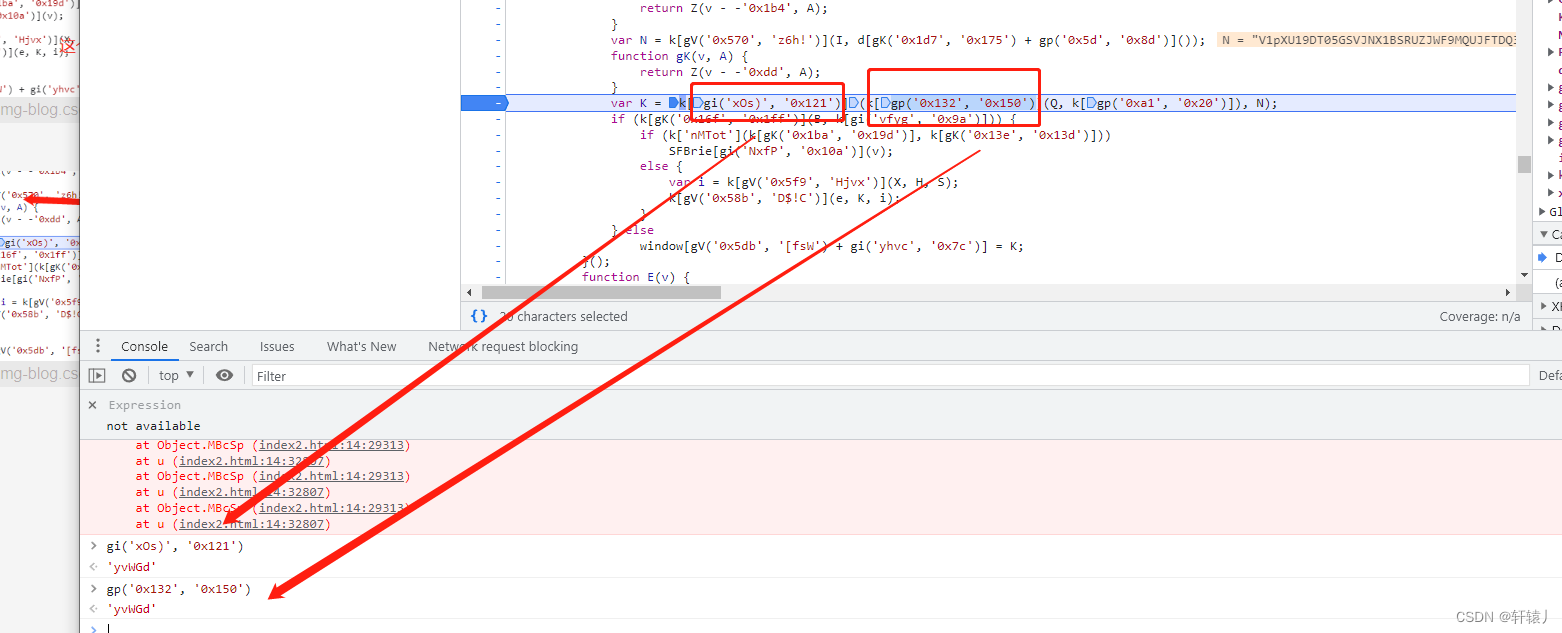

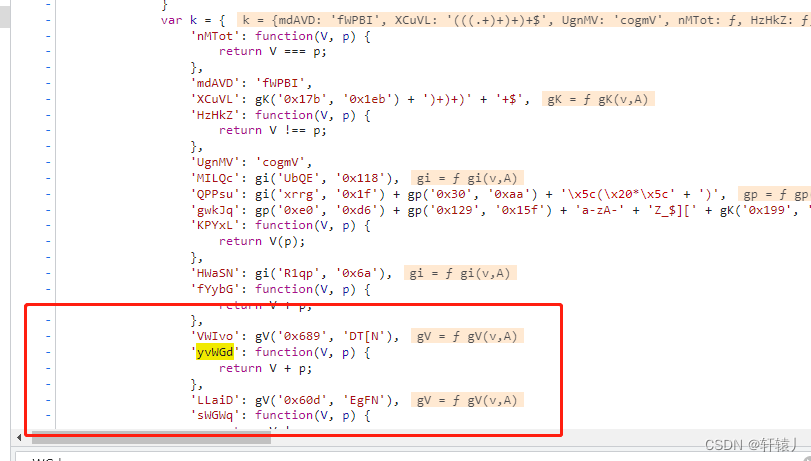

通过观察发现,这两个函数生成的值是k里面的方法

那么我们可以给他写死

把这一行复制到js里面进行查看,这个时候我们执行下看报什么错进行补

可以看到没有k

这里把k复制过来, 这时候在执行缺什么补什么就可以了

后续分析发现这个N是对d的值进行了一次toSting之后base64加密,那么我们可以直接调用node里面的btoa

到这里就结束了,按上面流程进行缺什么函数补什么函数即可!!!

拜拜!!!

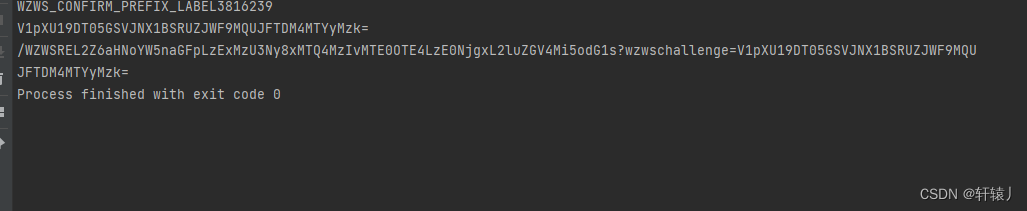

效果展示

代码展示

var Q = '/WZWSREL2Z6aHNoYW5naGFpLzExMzU3Ny8xMTQ4MzIvMTE0OTE4LzE0NjgxL2luZGV4Mi5odG1s';

var M = 'Z!]XbG+5&';

var t = '6104';

var k = {

'yvWGd': function (V, p) {

return V + p;

},

'ucTiE': function (V) {

return V();

},

'KPYxL': function (V, p) {

return V(p);

},

};

function y() {

var v = {

'bATca': '5|2|0' + "|1|4|" + '3',

'FbdfM': function (C, d) {

return C < d;

},

'fvfPH': function (C, d) {

return C + d;

}

};

var A = v['bATca'].split('|');

var u = -0x1d8b * -0x1 + 0x155f + 0x3a3 * -0xe;

while (!![]) {

switch (A[u++]) {

case '0':

for (k = 0x1 * 0x21ad + 0x1 * -0x3cd + -0x20 * 0xef; v['FbdfM'](k, M['lengt' + 'h']); k++) {

P += M['charC' + 'odeAt'](k);

}

continue;

case '1':

P *= t;

continue;

case '2':

var k = 0x258f + 0x2 * 0x125f + 0x4a4d * -0x1;

continue;

case '3':

return v["fvfPH"]('WZWS_CONFIRM_PREFIX_LABEL', P);

case '4':

P += -0x1 * 0x2317d + -0x1 * 0x1a622 + 0x589a6 * 0x1;

continue;

case '5':

var P = -0xa * 0x3ca + -0x1668 + 0x22 * 0x1c6;

continue;

}

break;

}

};

var d = k['ucTiE'](y);

console.log(d)

var N = btoa(d['toStr' + "ing"]());

var K = k["yvWGd"](k['yvWGd'](Q, '?wzwschallenge='), N);

console.log(K)

7841

7841

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?