不求人出品,必属精品

一、勒索病毒是什么?

勒索病毒,是一种新型电脑病毒,主要以邮件、程序木马、网页挂马的形式进行传播。该病毒性质恶劣、危害极大,一旦感染将给用户带来无法估量的损失。这种病毒利用各种加密算法对文件进行加密,被感染者一般无法解密,必须拿到解密的私钥才有可能破解。

二、勒索病毒怎么就可以传进服务器了?

1:网站挂马

用户浏览有安全威胁的网站,系统被植入木马感染ceber勒索病毒。

2:邮件传播

这种传播方式也是病毒界老套路的传播方式。病毒执行体附着于邮件附件的docx、XLS、TXT等文件中,攻击者以广撒网的方式大量传播垃圾邮件、钓鱼邮件,一旦收件人打开邮件附件或者点击邮件中的链接地址,勒索软件会以用户看不见的形式在后台静默安装,实施勒索。

3:漏洞传播

这种传播方式是这几年非常流行的病毒传播方式。通过网络、系统、应用程序的漏洞攻击用户。例如今年在国内泛滥的WannaCry就是这样的典型:利用微软445端口协议漏洞,感染传播网内计算机。

4:捆绑传播

与其他恶意软件捆绑传播,这种传播方式这两年有所变化。有用户使用P2P下载例如Bt、迅雷、电驴等下载工具下载文件后,勒索病毒体同下载文件进行捆绑导致用户感染。

5:介质传播

可移动存储介质、本地和远程的驱动器以及网络共享传播、社交媒体传播。

三、排查前的信息收集工作

①发现的时间

②系统是否存在漏洞-补丁-systeminfo、激活、设置-系统和windows更新-windows更新检查-看下有没有开启自动更新,看下新打上的补丁有哪些,复制到一个txt里,最后也可以复制百度里看看“补丁编号”

③提供了哪些服务--->服务版本漏洞,百度:“mysql 5.0.6版本有什么漏洞”

有没有对外开放的服务存在弱口令的:比如远程桌面服务映射:3389;数据库映射:3306

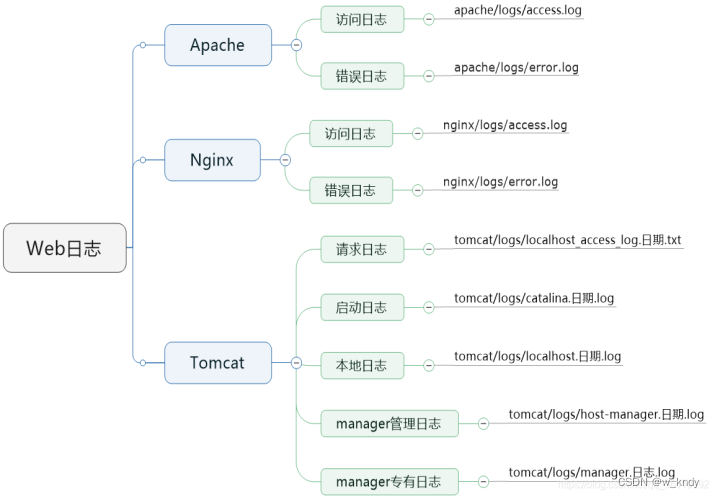

④Web日志目录下看看有没有攻击日志

网站根目录下看看有没有shell,一般htdocs,www,wwwroot,web,webroot以及部分public_html命名的,也可直接咨询客户

⑤点没点不明链接、是否下载非官网软件(浏览器也可以查看记录)

⑥系统日志保存下来(安全日志)

安全日志:

Win+r --à eventvwr.msc-àwindows日志点开-à安全日志--à鼠标右键安全日志--à将所有事件另存为,然后写个名字保存即可,可以筛选4624(登录成功)和4625(登录失败)查看

远程连接日志

步骤1.按Windows + R键打开运行对话框,然后输入“eventvwr.msc”并回车打开事件查看器。

步骤2.导航到:应用程序和服务日志 > Microsoft > Windows > TerminalServices- RemoteConnectionManager,右键单击“Operational”并选择“筛选当前日志”

步骤3.远程桌面服务的事件ID是1149,然后输入1149过滤日志

步骤4.然后,您将获得一个事件列表,其中包含与该服务器的所有远程桌面连接的历史记录

步骤5.点击其中之一,即可看到远程桌面连接的详细信息,包括IP地址、计算机名、登录时间等。

⑦web日志、数据库日志如果没被删除或加密也拿下来

IIS日志:%SystemDrive%\inetpub\logs\LogFiles

数据库日志:一般默认在(如果不在,问下客户):C:\ProgramData\MySQL\MySQL Server 8.0\Data\

以上更多是为了后续排查勒索病毒进入的路径及写报告做准备

⑧疑似样本、勒索信、加密后缀文件

⑨打包 加个密码发送出来

接收到这个包之后一定要放到虚拟机里,虚拟机记得提前做好快照备份,然后在虚拟机中可以进行解压,输入解压密码,然后把疑似样本放到在线云沙箱跑一下,看行为是否符合

以上更多是为了分析确定、通过后缀找到哪个是样本,然后分析下样本行为,为了写报告;打包加密的原因是避免接收方解压后病毒执行或被查杀

| 收集信息 | 模板 | 获取方式 |

| 发现被勒索时间 | 2023.10.17-晚上21:03 | 咨询客户,但这个只是发现时间,并不是勒索病毒上传或下载时间 |

| 系统版本 | Windows server 2008r2 | 自己百度 |

| 系统自动更新 | 否 | 设置-windows更新中查看 |

| 未打补丁(若补丁存在漏洞,注明链接) | 补丁.txt 其中补丁kb4012598不打可以被永恒之蓝利用 http://msdn.iseeyu.com/post/59527.html | Win+r-àcmd,systeminfo(或在设置-windows更新中查看已打补丁) |

| 对外开放服务及版本(若存在漏洞,注明链接) | mysql5.0 https://blog.51cto.com/u_16175436/7247080 | 在出口设备有做服务器映射 |

| 对外开放服务是否有白名单或限制 | 服务器上没有开启防火墙,或做白名单限制;设备上也没做acl控制或策略控制 | 服务器咨询客户(或自己上机查看)、设备自行查看再确定下 |

| 对外映射服务是否有弱口令(权限是最高吗) | 有,数据库root账户,密码123456 | 咨询客户,出口设备查看(FW) |

| 安全日志(4624和4625) | 有x.x.x.x恶意ip爆破成功日志 | %SystemRoot%\System32\Winevt\Logs |

| 远程登录rdp操作日志(1149) | 无攻击日志 | 步骤1.按Windows + R键打开运行对话框,然后输入“eventvwr.msc”并回车打开事件查看器。 步骤2.导航到:应用程序和服务日志 > Microsoft > Windows > TerminalServices- RemoteConnectionManager,右键单击“Operational”并选择“筛选当前日志”。 步骤3.远程桌面服务的事件ID是1149,然后输入1149过滤日志。步骤4.点击其中之一,即可看到远程桌面连接的详细信息,包括IP地址、计算机名、登录时间等。 |

| Web日志 | 无攻击日志 |

IIS日志:%SystemDrive%\inetpub\logs\LogFiles |

| 数据库日志 | 被删除了 | C:\ProgramData\MySQL\MySQL Server 8.0\Data\ |

| 设备日志 | 有x.x.x.x恶意ip爆破成功日志 | 监控-威胁日志 |

| 不明链接、下载 | 无 | 无 |

| 依据上面收集到的信息,如果收集无误,90%是数据库弱口令爆破连接导致的勒索病毒上传 | ||

四、实操

客户反馈中了勒索病毒,我们应该怎么做

- 隔离中毒主机-物理隔离、逻辑隔离、访问控制(问客户做了没,建议这么做,客户要说没事,不用,那就别强求做了,但是和他说明被继续攻击或者病毒横向扩散的可能性;顺带问一下有没有备份,这样最起码不能解密可以恢复,恢复不用咱们做)

目的:防止继续扩散、或者黑客再进行其他攻击

- 收集上面那些信息打包加密down下来,避免后续因素导致信息无法上机收集

- 分析病毒的思路:先在网站搜索了解病毒大概情况-看看传播情况,注意搜索的时候要写勒索家族名字,而不是后缀,所以可以先把后缀百度下,看看是哪个家族的,然后复制到下面网站去查找,如果有解密工具下载工具解密(操作先不做,有风险,先汇报);没有解密工具,可点击相关提示链接了解下病毒大概情况:

https://blog.csdn.net/securitypaper/article/details/125524487

https://lesuo.venuseye.com.cn/

- 路径分析:后缀—everything通过后缀查样本---样本跑沙箱、同时也可提供攻防分析病毒样本---找路径:设备日志、系统日志、服务日志,可参考如下链接,网上教程和案例一般不会给提供设备日志分析的案例,但我们一定要去分析,因为入侵方式就那几种,漏洞利用、弱口令、恶意链接,而且查看设备日志的同时你去看下配置,比如特征库没升级到最新,时钟错误,策略没引用ips,流量不经过设备,这些都会导致没有威胁日志产生,和我们设备就没关系了,心也放宽了,可以和攻防确定下针对这个勒索库里有没有,其他的排查可以协助,但也就不着急了

https://bbs.sangfor.com.cn/forum.php?mod=viewthread&tid=239041

- 写报告思路:由收集信息情况及病毒样本情况可写

- 发现时间,及排查后发现实际发生的时间

- 信息收集情况---可重点只写涉及此次勒索入侵的信息

- 病毒分析情况截图,与主机被勒索情况吻合

- 针对被入侵的路径,系统或服务存在哪些风险,后续怎么加固和防护,即加固方案:针对设备优化、漏洞、系统、弱口令

最后,建议大家可以翻阅一下各厂商社区,搜索下勒索病毒入侵排查

其实大部分入侵更偏向于客户对外开放了数据库服务或者3389桌面,并且还是弱口令,而咱们特征库如果没调整动作,默认是允许的,所以针对这种的话,加固方案可以建议

- 外到内动作阻断(但不能防止加密软件爆破);

②如果客户可以限制访问,最好(但一般他们不能限制);

- 口令必须符合强度,并且定期修改;

- 自己服务多扫描着点,有漏洞赶紧修复;

- 终端出现病毒,及时升级杀软特征库到最新,全盘查杀病毒,最好制定定期杀毒计划

202

202

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?