如果一个局域网中某电脑猥琐的开着P2P终结者、网络执法官等ARP欺骗的工具,是十分恼火的!搞得整个局域网乌烟瘴气的,到处都是ARP请求,轻微的则直接影响网络延时、情节严重的可以盗取各类网游等账号。

经网络群的朋友推荐,我使用了国产的局域网抓包工具——科来网络分析系统....

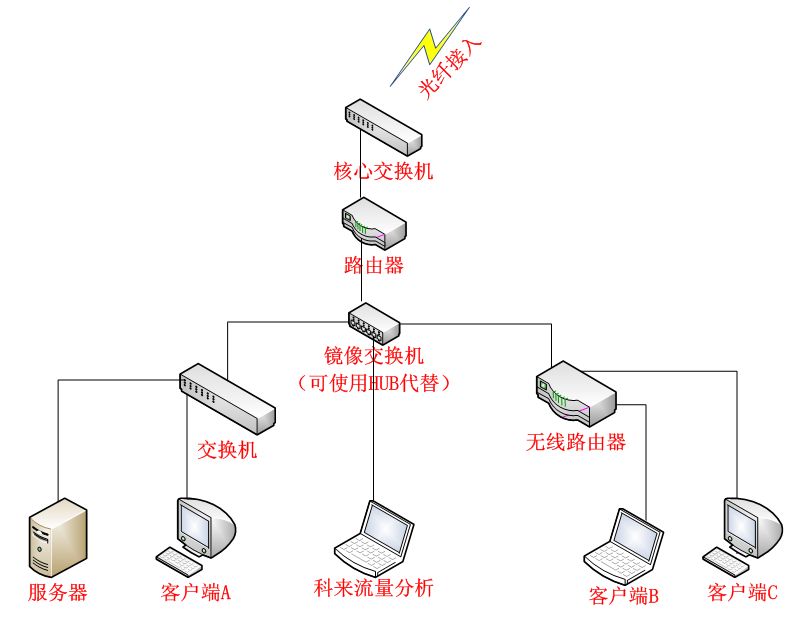

1、网络拓扑图如下:

HUB是广播方式工作,如果一个端口接到信息,因为不是目的端口,所以将信息又向网络中的所有端口发出。这样重复下去,将会产生“广播风暴”。而全向SWITCH就能很好的杜绝这种情况的发生。因为switch工作时,只有源端口和目的端口之间响应,不会影响其他的端口,因此switch有效地抑制广播风暴。

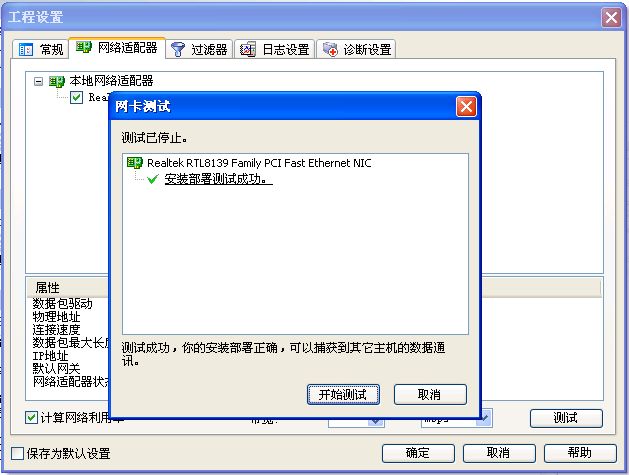

2、测试环境部署:

测试网卡是否能截获其他端口的流量:

(如果这里部署不成功,你是只能捕获到本机流量)

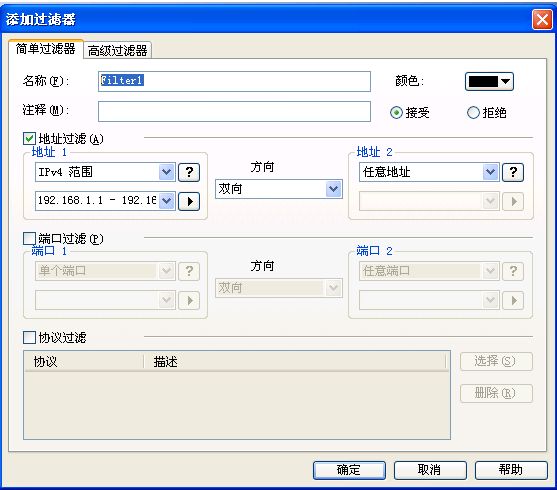

设置需要捕获的网段:

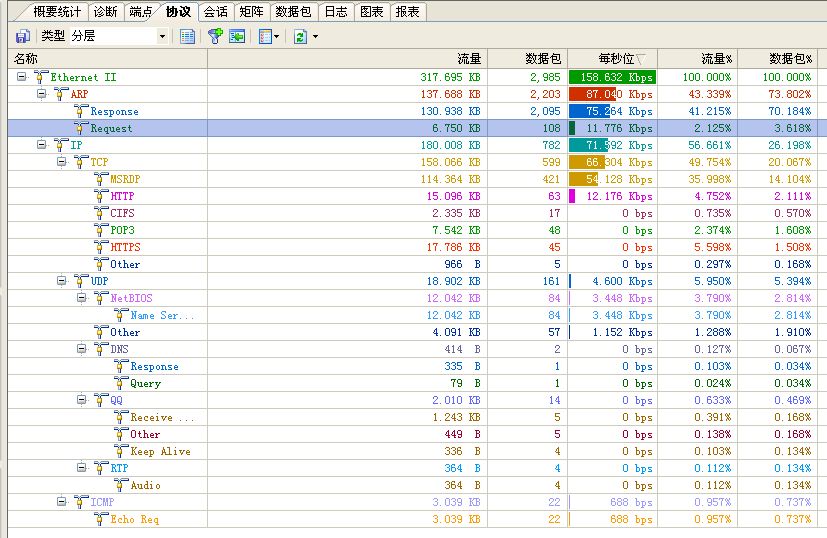

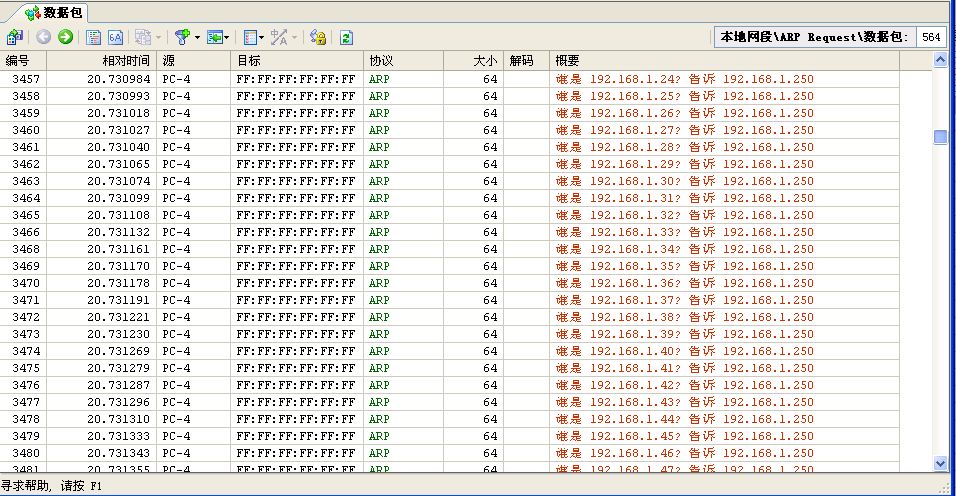

3、开始捕获数据包:

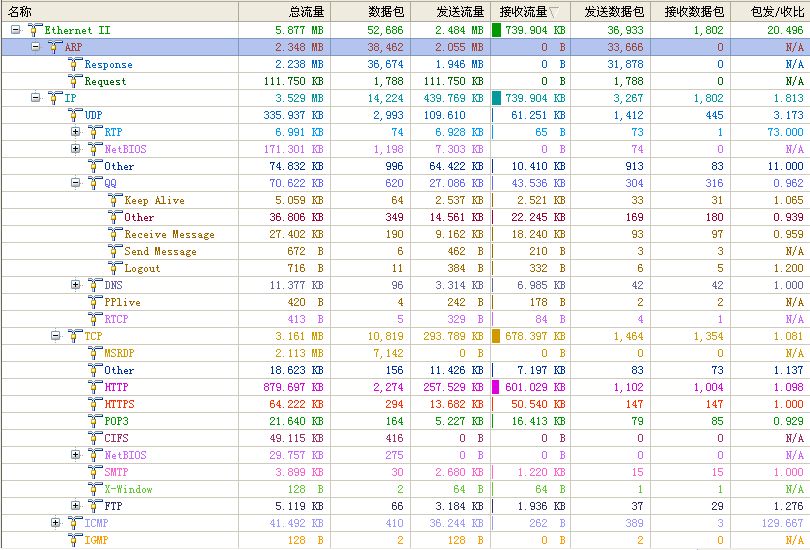

按照协议自动排列:

可以看到PC-4这台主机在不停的发送ARP请求(正在扫瞄网段)

可以看到在短短一两分钟内,整个网段共5.8MB流量,其中ARP的流量达到2.3MB:

4、解决办法:

建议企业客户端电脑安装防毒软件并及时更新病毒库、在路由器与客户端双向绑定,另外在追查到源和具体原因后,可以适当增加一些“行政措施”......

817

817

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?