「作者简介」:冬奥会网络安全中国代表队,CSDN Top100,就职奇安信多年,以实战工作为基础著作 《网络安全自学教程》,适合基础薄弱的同学系统化的学习网络安全,用最短的时间掌握最核心的技术。

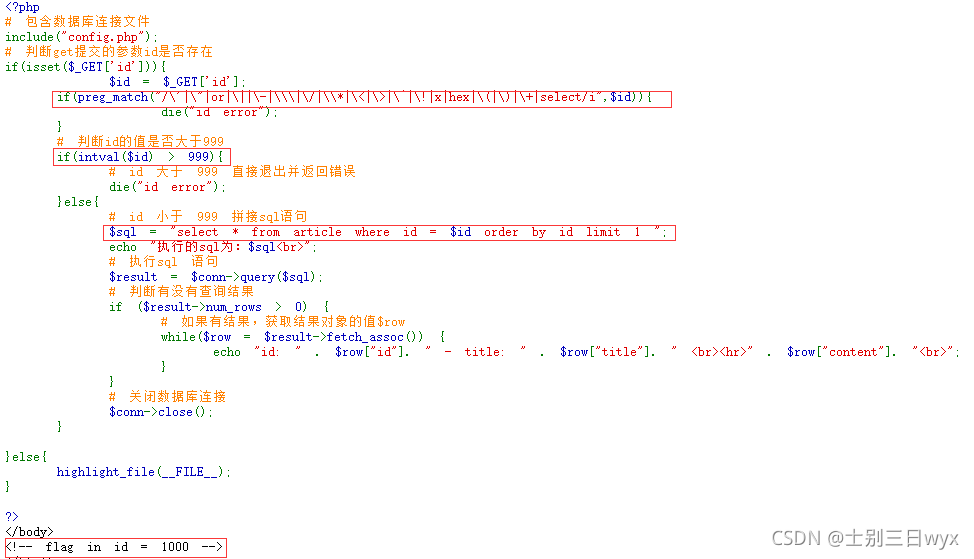

萌新模块 web6关,这一关的考点是intval()函数转换字符串的特性,以及SQL注入漏洞的绕过方式,源码中过滤了单双引号,or,加减乘除号,叹号,异或,hex,select等关键字,推荐使用二进制绕过

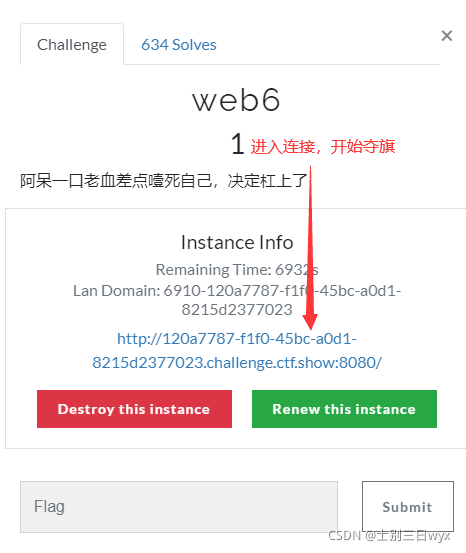

页面中展示了部分源码,并提示我们 id=1000 时,就是flag

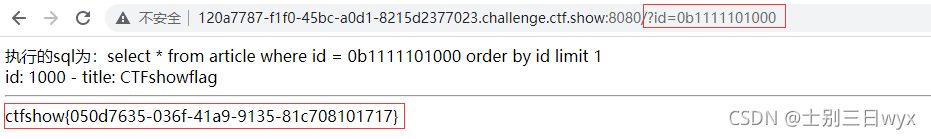

这里先上答案,payload如下

?id=0b1111101000

接下来详细解释一下解题的思路,首先是利用intval()函数转换字符串的特性进行绕过

intval()函数在转换字符串时,如果被转换的变量是字符串类型,则会从第一个字符开始转换,直到遇到非整数的字符才会停止

![]()

后端使用get请求获取我们输入的参数,返回的变量是字符串类型 ‘0b1111101000’

![]()

被intval()函数转换后的结果是 0

![]()

![]()

if()判断的实际条件是 0 > 999, 返回false,从而进入else中执行SQL语句

![]()

我们构造的payload拼接到SQL中会是下面这样

![]()

这个 0b1111101000 是1000的二进制,数据库在执行SQL时,会将0b开头的数据当成二进制来执行,从而查询 id=1000 时的信息,拿到我们的flag

进制的书写格式/进制的前缀

二进制:0b010101

八进制:0O123

十进制:123

十六禁止:0x123

2500

2500

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?