我们知道在Linux系统中有大量的日志文件可以用于查看应用程序的各种信息,但是对于用户的操作行为(如某用户修改删除了某文件)却无法通过这些日志文件来查看,如果我们想实现监管企业员工的操作行为就需要开启审计功能,也就是audit。

1、首先执行以下命令开启auditd服务

service auditd start

2、接着查看看auditd的服务状态,有两种方法可以实现,使用auditctl命令时主要看enabled是否为1,1为开启,0为关闭

[root@ns-master-c01 ~]# service auditd status

auditd (pid 20594) is running...

[root@ns-master-c01 ~]# auditctl -s

AUDIT_STATUS: enabled=1 flag=1 pid=20594 rate_limit=0 backlog_limit=320 lost=0 backlog=0

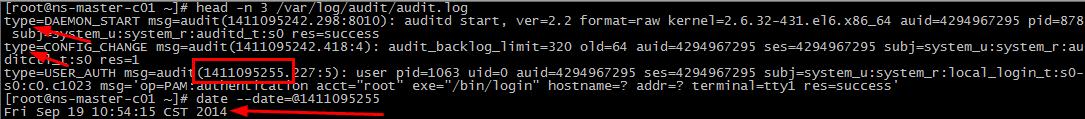

3、开启了autid服务后,所有的审计日志会记录在/var/log/audit/audit.log文件中,该文件记录格式是每行以type开头,其中红框处是事件发生的时间(代表从1970年1月1日到现在过了多久,可以用date命令转换格式),冒号后面的数字是事件ID,同一个事件ID是一样的。

4、audit可以自定义对指定的文件或命令进行审计(如监视rm命令被执行、/etc/passwd文件内容被改变),只要配置好对应规则即可,配置规则可以通过命令行(临时生效)或者编辑配置文件(永久生效)两种方式来实现。

命令行语法(临时生效):

auditctl -w /bin/rm -p x -k removefile #-w指定所要监控的文件或命令

#-p指定监控属性,如x执行、w修改

#-k是设置一个关键词用于查询

编辑配置文件(永久生效):

auditd的配置文件为/etc/audit/audit下的auditd.conf 和audit.rules,auditd.conf 主要是定义了auditd服务日志和性能等相关配置,audit.rules才是定义规则的文件,下面是一个例子,其实就是把auditctl的命令直接拿过来即可,auditctl里支持的选项都可以在这个文件里指定

修改完后重启服务

service auditd restart5、如果直接使用tailf等查看工具进行日志分析会比较麻烦,好在audit已经提供了一个更好的事件查看工具——ausearch,使用auserach -h查看下该命令的用法:

这里列出几个常用的选项:

-a number #只显示事件ID为指定数字的日志信息,如只显示926事件:ausearch -a 926

-c commond #只显示和指定命令有关的事件,如只显示rm命令产生的事件:auserach -c rm

-i #显示出的信息更清晰,如事件时间、相关用户名都会直接显示出来,而不再是数字形式

-k #显示出和之前auditctl -k所定义的关键词相匹配的事件信息

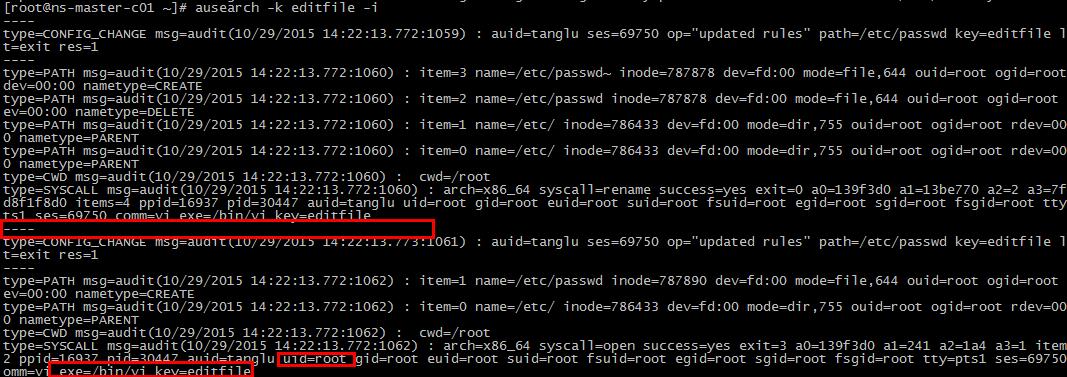

通过下图可以看到每个事件被虚线分开,用户名和执行的操作也都能清晰的看到了:

6、使用auditctl还可以查看和清空规则

auditctl -l 查看定义的规则

auditctl -D 清空定义的规则

782

782

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?