[01] WordPress Tool "Press This" CSRF DoS

一个典型的CSRF,WP采用了form-get型修复方案。

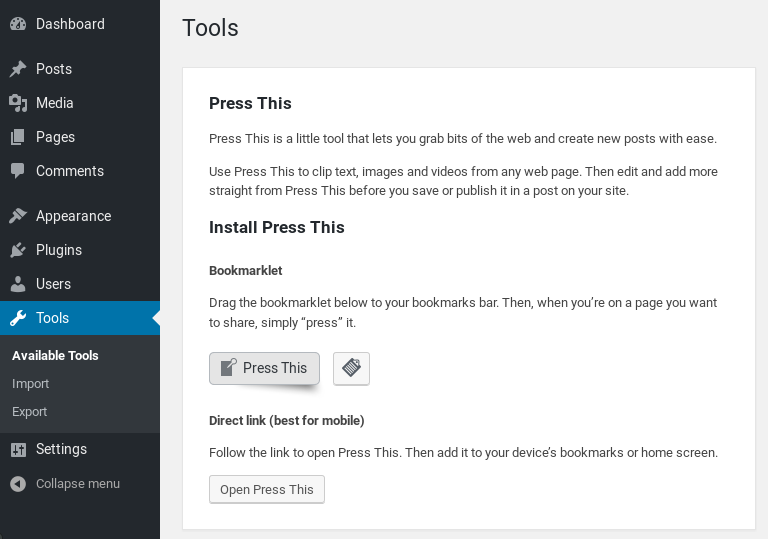

功能点

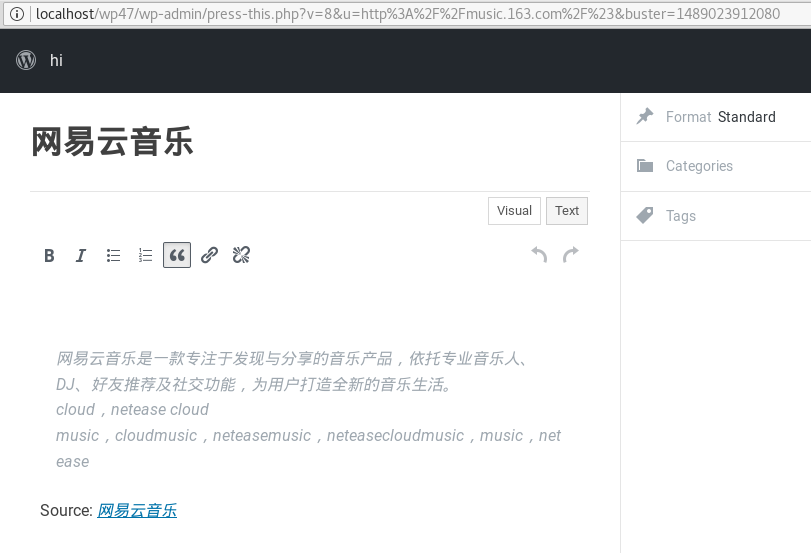

即先将PressThis的链接存入浏览器书签,然后在看到感兴趣的其他web页面时,直接点击这个书签,就可以在WP的编辑器中引用这个页面。

该功能在Scan模式下还会爬取网页中的资源(如图片等)并置入编辑器界面供作者使用。

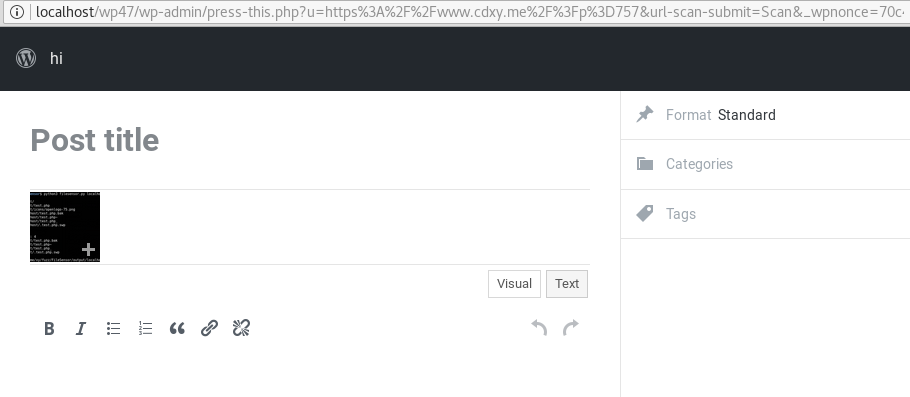

漏洞与利用

这个Scan操作并未做CSRF检验,其访问的资源大小也未做限制,攻击者构造链接诱导管理员访问含有超大文件的页面可造成DoS。

提供的PoC如下:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

235

235

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?