简介:在企业级网络架构中,H3C交换机作为网络设备的重要供应商之一,其产品的配置对于IT网络管理员至关重要。本文将详细介绍H3C交换机的基本配置命令,包括登录与退出系统视图、系统名称设置、接口配置、VLAN设置、端口配置、路由配置、安全策略、端口聚合、监控与维护、时间同步以及备份与恢复等,帮助网络管理员高效管理网络,确保数据传输的稳定与安全。

1. 交换机基础知识与登录操作

在现代网络架构中,交换机是构建局域网不可或缺的核心设备。本章将从基础的交换机概念讲起,再深入到如何登录和管理交换机。首先,我们会介绍交换机的基本功能和在网络中的作用,接下来会介绍交换机的物理连接和登录操作。

1.1 交换机基本概念

交换机是一种用于连接计算机和其他网络设备的硬件设备,它通过识别网络中的MAC地址,来决定数据包的转发目的地。与集线器(Hub)不同,交换机可以创建一个更加高效的网络环境,减少网络拥塞和冲突,提高数据传输效率。

1.2 交换机的物理连接

交换机的物理连接通常涉及电源线和网络线。对于连接的网络线,需要使用以太网线将交换机端口与电脑、路由器或其他交换机的端口相连。为了确保网络的稳定性和可靠性,建议选择高质量的以太网线。

1.3 登录交换机操作

登录交换机是进行配置管理的第一步。我们通常需要通过控制台线连接交换机的控制台端口,并使用终端仿真程序(如PuTTY或SecureCRT)来访问交换机。首次登录时,可能需要使用默认的用户名和密码(如Cisco设备默认是 cisco/cisco ),登录后建议立即修改这些默认凭据,增强设备的安全性。

2. 交换机系统配置精讲

2.1 交换机系统名称配置

2.1.1 系统名称的作用与重要性

交换机系统名称(Hostname)是交换机在网络中的标识,它在网络配置和管理中发挥着基础性的作用。正确的设置系统名称能够帮助网络管理员快速识别网络设备,对于后续的网络维护、配置备份、日志记录以及访问控制等操作都至关重要。

- 网络拓扑中的定位:系统名称作为网络设备的标识,方便在网络拓扑图中标注和识别。

- 访问与管理:在通过控制台或远程登录交换机进行管理时,系统名称用于标识目标设备。

- 日志和安全:系统日志文件和安全审计中使用系统名称记录事件,有助于追踪和分析问题。

- 配置管理:在网络配置中,系统名称也用于配置路由、VLAN等高级特性时引用相关设备。

2.1.2 如何设置和修改系统名称

设置和修改交换机的系统名称是网络配置中的基础任务之一。这一过程通常通过命令行界面(CLI)完成,并涉及到一个或多个步骤。

# 进入系统视图模式

enable

configure terminal

# 设置系统名称

hostname <new_hostname>

# 保存配置并退出

write memory

exit

-

enable命令用于进入特权模式。 -

configure terminal命令打开系统视图模式,允许我们修改系统级别的配置。 -

hostname <new_hostname>指令用于设置新的系统名称。 -

write memory命令保存配置到交换机的持久存储中。

2.2 交换机接口配置及IP地址设置

2.2.1 接口类型与配置基础

交换机的接口是数据传输的关键通道,它们根据不同的端口类型,如RJ-45、SFP、10GBase-T等,支持不同的网络速率和标准。正确配置接口是确保交换机正常工作和网络传输效率的基础。

- 端口速率和双工模式:确定每个接口的传输速率(如100Mbps、1Gbps、10Gbps)和双工模式(全双工或半双工)。

- 接口启用与禁用:根据需要启用或禁用特定接口,以满足网络设计要求。

- 接口描述:为每个接口设置描述信息,有助于在大量端口的交换机上进行管理和故障排除。

以下是一个启用接口并设置描述的示例配置:

# 进入系统视图模式

enable

configure terminal

# 进入特定接口配置模式

interface GigabitEthernet0/1

# 启用该接口

no shutdown

# 设置接口描述

description Link to Server_Room

# 保存配置并退出

write memory

exit

2.2.2 IP地址分配与管理

为交换机的管理接口分配IP地址是确保远程管理能力的关键步骤。这允许网络管理员通过网络,使用SSH或HTTPS等安全协议远程登录交换机进行管理和故障排查。

- IP地址规划:根据网络架构和地址规划分配IP地址给交换机。

- 子网掩码:为每个接口分配正确的子网掩码,以确保它与相应网络段兼容。

- 默认网关:配置默认网关地址以允许交换机访问其他网络段。

下面展示了如何为交换机的VLAN接口分配IP地址:

# 进入系统视图模式

enable

configure terminal

# 进入VLAN接口配置模式

interface vlan 1

# 为VLAN接口分配IP地址

ip address <IP_Address> <Subnet_Mask>

# 为VLAN接口配置默认网关

ip default-gateway <Default_Gateway_IP>

# 保存配置并退出

write memory

exit

-

<IP_Address>应替换为你希望分配给VLAN接口的实际IP地址。 -

<Subnet_Mask>应替换为相应子网掩码。 -

<Default_Gateway_IP>应替换为分配给VLAN接口的默认网关地址。

完成这些配置步骤后,网络管理员能够远程访问交换机,并执行诸如更改配置、查看日志和管理网络流量等任务。

3. 交换机VLAN与链路管理

在现代网络架构中,VLAN(虚拟局域网)配置是划分网络、增强安全性和提高网络效率的关键技术。正确地配置VLAN和管理交换机的链路是网络管理员的基本功之一。本章将深入探讨VLAN的创建与配置,以及如何根据网络需求设置不同的链路类型和划分VLAN。

3.1 VLAN创建与配置

3.1.1 VLAN的概念与作用

VLAN是一种将网络上的设备逻辑上分割成不同的广播域的技术。即使设备连接在同一个交换机上,也可以根据VLAN的设置来彼此隔离,这样可以有效控制广播流量,提高网络传输效率。

VLAN的关键作用:

- 分割广播域: 通过VLAN可以将网络分割成多个广播域,减少不必要的广播流量。

- 提高安全性: 不同VLAN内的用户不能直接通信,增加了网络的安全性。

- 灵活的网络设计: VLAN可以在不改动物理布线的情况下灵活地重新组织网络。

- 优化网络管理: 通过VLAN可以简化网络管理,减少管理成本。

3.1.2 如何创建和配置VLAN

创建VLAN的基本步骤包括为VLAN分配一个唯一的标识符,这个标识符可以是一个16位的ID(范围从1到4094),然后将交换机的端口分配到相应的VLAN中。

配置VLAN的基本命令:

以Cisco交换机为例,以下是在命令行接口(CLI)中创建VLAN的步骤:

Switch> enable // 进入特权模式

Switch# configure terminal // 进入全局配置模式

Switch(config)# vlan 10 // 创建VLAN 10

Switch(config-vlan)# name Sales // 为VLAN命名

Switch(config-vlan)# exit // 退出VLAN配置模式

Switch(config)# interface FastEthernet 0/1 // 进入端口配置模式

Switch(config-if)# switchport mode access // 设置端口为访问模式

Switch(config-if)# switchport access vlan 10 // 将端口分配到VLAN 10

Switch(config-if)# exit

Switch(config)# exit

Switch# write memory // 保存配置

注意:VLAN配置完成后需要保存配置,以确保在设备重启后配置依然有效。

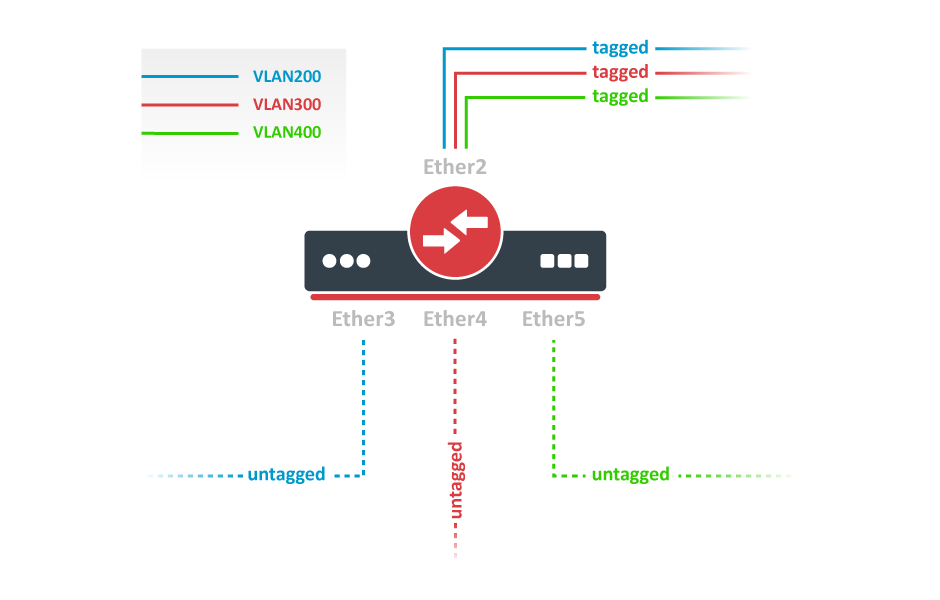

3.2 端口链路类型设置与VLAN划分

3.2.1 认识不同链路类型

端口链路类型在交换机配置中分为两种主要类型:访问(Access)和汇聚(Trunk)。

- 访问链路(Access Link): 用于连接终端设备(如PC)到交换机,一个端口只能属于一个VLAN。

- 汇聚链路(Trunk Link): 用于交换机之间的连接,允许通过单一物理链路传输多个VLAN的信息。这通常用在核心交换机和接入层交换机之间。

3.2.2 VLAN划分与端口配置方法

VLAN划分涉及到将端口分配给特定的VLAN。这在接入层交换机中尤为重要,因为它直接关联到终端用户所在的VLAN。以下是一个VLAN划分的示例配置:

Switch# configure terminal

Switch(config)# interface FastEthernet0/2

Switch(config-if)# switchport mode access

Switch(config-if)# switchport access vlan 20

Switch(config-if)# exit

Switch(config)# interface FastEthernet0/24

Switch(config-if)# switchport mode trunk

Switch(config-if)# switchport trunk allowed vlan 10,20,30

Switch(config-if)# exit

Switch(config)# end

Switch# write memory

解释:

-

switchport mode access命令将端口配置为访问模式。 -

switchport access vlan 20命令将端口分配到VLAN 20。 -

switchport mode trunk命令将端口配置为汇聚模式。 -

switchport trunk allowed vlan 10,20,30命令允许通过VLAN 10、20和30的流量。

VLAN划分的最佳实践:

- 最小化广播域: 根据实际需要划分子网和VLAN,避免广播域过大。

- 一致的VLAN命名: 使用标准化的命名方案,便于管理和故障排除。

- 定期审计: 定期检查VLAN配置,确保与网络设计和安全策略保持一致。

通过以上内容,本章节深入介绍了VLAN的基本概念、配置步骤和链路管理的最佳实践,为网络管理员提供了管理和优化交换机VLAN配置的实用知识。在下一章节,我们将探索交换机的路由和网络安全配置,进一步提升网络管理的专业水平。

4. 交换机路由与网络安全配置

4.1 静态路由与动态路由协议配置

4.1.1 静态路由的基本原理

静态路由是指网络管理员手动配置的路由,这些路由不会根据网络的实际情况自动进行调整。静态路由简单、直观,适用于小型或稳定的网络环境,能够提供精确的流量控制。网络中每增加一个路由目标,都需要管理员手动添加对应的路由条目。静态路由的管理成本较高,因为网络拓扑的任何变动都可能导致需要更新大量的路由信息。

配置静态路由时,需指定目的网络地址、子网掩码以及下一跳地址或出接口。通过这些信息,交换机可以决定如何转发到特定目的网络的数据包。虽然静态路由易于理解和实施,但在大型网络或频繁变动的环境中,管理和维护工作将变得非常繁琐。

4.1.2 动态路由协议的配置步骤

动态路由协议能够自动学习和调整路由信息,适应网络的变化,适用于中大型网络或网络拓扑频繁变动的环境。动态路由协议可以减少网络管理员的工作量,并且能够提高网络的可靠性和扩展性。

常用动态路由协议包括RIP、OSPF和BGP等。以OSPF为例,配置OSPF涉及以下几个基本步骤:

-

启用OSPF协议:在交换机上启动OSPF进程,配置一个进程ID。

shell Router(config)# router ospf <process-id>参数说明:<process-id>是本地定义的进程标识符,用于区分不同的OSPF进程。 -

定义网络:指定哪些接口参与OSPF,并与特定的OSPF区域关联。

shell Router(config-router)# network <network-address> <wildcard-mask> area <area-id>参数说明:<network-address>是接口的网络地址,<wildcard-mask>是通配符掩码,<area-id>是定义的OSPF区域。 -

配置接口参数:根据需要配置接口的相关参数,比如优先级、成本等。

shell Router(config-if)# ip ospf cost <cost>参数说明:<cost>是接口的OSPF成本值,用于计算到达目的地的开销。

OSPF是一种链路状态路由协议,它通过LSA(链路状态广告)的传递来构建整个网络的拓扑图,然后使用SPF(Shortest Path First)算法来计算到达每个目的地的最短路径。这样,一旦网络发生变化,OSPF能够迅速地重新计算路由,并将变化传播到整个网络中。

4.2 访问控制列表(ACL)的创建与规则定义

4.2.1 ACL的作用与应用场景

访问控制列表(ACL)是一组用来控制访问网络资源的规则。ACL可以定义在交换机的入站或出站方向,用于过滤流量,限制对网络服务的访问。ACL在网络安全和流量管理方面发挥着重要作用。

ACL的主要应用场景包括:

- 阻止未经授权的数据包进入或离开网络。

- 限制访问特定服务或服务器。

- 实现网络地址转换(NAT)。

- 优化网络性能,比如限制带宽使用。

- 记录或监控网络流量。

ACL可以根据不同的标准过滤数据包,如源IP地址、目的IP地址、协议类型、端口号等。通过使用ACL,管理员可以有效地控制网络流量,保护网络不受潜在的安全威胁。

4.2.2 如何制定和应用ACL规则

创建ACL的基本步骤如下:

-

进入全局配置模式。

shell Router> enable Router# configure terminal -

定义一个ACL编号或名称,交换机使用ACL编号来识别每条ACL规则。

shell Router(config)# access-list <acl-number> {deny|permit} <source> <wildcard-mask> [log]参数说明: -

<acl-number>:ACL的编号。 -

deny|permit:决定是拒绝还是允许流量。 -

<source>:源IP地址或IP地址范围。 -

<wildcard-mask>:与子网掩码相反的通配符掩码,用于指定地址范围。 -

[log]:可选,记录匹配到该ACL规则的数据包。 -

应用ACL到相应的接口上。

shell Router(config-if)# ip access-group <acl-number> {in|out}参数说明: -

in|out:指定ACL应用于接口的入站或出站方向。 -

退出配置模式并保存配置。

shell Router(config-if)# end Router# write memory

以下是一个ACL配置的例子:

Router(config)# access-list 100 permit ip 192.168.1.0 0.0.0.255 any

Router(config)# interface fastEthernet 0/1

Router(config-if)# ip access-group 100 out

在这个例子中,我们创建了一个编号为100的ACL,允许来自192.168.1.0/24网络的所有IP流量,并将其应用在FastEthernet0/1接口的出站方向。这意味着,任何不属于该网络的数据包都将被该接口拒绝发送。

应用ACL时需注意,ACL按照从上到下的顺序进行匹配,一旦找到匹配的规则,就会停止进一步的比较。因此,规则的顺序非常重要,更具体的规则应该放在更一般的规则之前。此外,如果在ACL中没有匹配的规则,那么默认的行为是拒绝该数据包。

通过以上步骤,可以创建ACL并将其应用于交换机的接口上,从而实现对网络流量的精细控制。

5. 交换机高级功能与维护

5.1 以太网链路聚合配置

5.1.1 链路聚合的理论基础

链路聚合(Link Aggregation)是将多个物理端口捆绑在一起,形成一个逻辑上的高带宽通道。这样做的好处包括:

- 带宽增加:聚合后的链路带宽是单个物理链路带宽的总和。

- 冗余性增强:一个物理链路的故障不会导致整个链路的中断,因为其他链路可以继续传输数据。

- 负载均衡:数据可以根据特定算法在多个物理链路上进行分配,优化网络性能。

以太网链路聚合技术在IEEE标准中被称为802.3ad,或称为LACP(Link Aggregation Control Protocol)。通过这种技术,交换机可以在多个物理端口之间实现带宽的整合和链路的冗余,增加网络的稳定性和数据传输效率。

5.1.2 实际配置与应用

在交换机上实现链路聚合需要按照以下步骤进行配置:

- 选择要聚合的端口,例如将端口Gi0/1和Gi0/2进行聚合。

- 配置端口为聚合模式,并为其分配一个聚合组编号,如聚合组1(aggregate group 1)。

- 根据实际使用的协议(静态或LACP),设置聚合组的工作模式。

- 保存配置,并验证聚合组的状态。

命令示例:

Switch(config)# interface range Gi0/1 - 2

Switch(config-if-range)# channel-group 1 mode active # 对于LACP,使用 "active" 或 "passive";对于静态聚合,使用 "on"

Switch(config-if-range)# exit

Switch(config)# interface Port-channel 1

Switch(config-if)# switchport mode trunk

Switch(config-if)# switchport trunk allowed vlan 10,20,30

Switch(config-if)# exit

在实际操作中,可以根据网络的具体需求调整聚合组的工作模式、端口类型、允许的VLAN等参数。

5.2 网络监控、调试与维护命令

5.2.1 常用网络监控工具与命令

监控网络的性能和诊断网络问题对于维护一个健康稳定的网络环境至关重要。下面列举一些常用的网络监控和调试命令:

-

ping:测试目标主机的可达性以及网络连接质量。 -

traceroute:追踪数据包在网络中的路径,用于定位网络延迟或丢包的问题源头。 -

show interfaces:显示所有接口的状态和统计信息,帮助监控接口性能。 -

show ip route:展示路由表信息,了解网络流量的路由路径。 -

show mac address-table:显示交换机的MAC地址表,用于监控和维护网络设备之间的通信。

例如,要监控以太网接口的统计信息,可以使用以下命令:

Switch# show interfaces FastEthernet 0/1

5.2.2 网络调试与故障诊断技巧

故障诊断是网络维护中的一个关键环节。以下是一些有效的故障诊断技巧:

- 使用分层模型(如OSI模型)进行故障定位。

- 收集故障信息,包括时间、影响的设备和用户、错误消息等。

- 利用前面提到的监控命令逐步缩小问题范围。

- 根据经验判断,通过排除法逐步定位故障点。

- 如果可能,使用网络分析工具(如Wireshark)进一步分析数据包,确定问题所在。

例如,当网络连接缓慢时,首先应检查物理层和数据链路层,确认接口状态和流量统计。之后,通过路由表确认数据包传输路径是否正确,最后使用ping和traceroute命令确定网络延迟和丢包的具体位置。

5.3 时间设置与NTP服务器同步

5.3.1 时间同步的重要性

网络设备的时间信息对于日志记录、事件处理、故障分析和安全管理至关重要。正确的时间同步确保了网络事件可以被准确地记录和跟踪。此外,许多安全协议和认证过程也需要依赖准确的时间戳。

5.3.2 NTP服务器配置与管理

NTP(Network Time Protocol)用于在设备间同步时间。以下是如何在交换机上配置NTP服务器的步骤:

- 指定一个或多个NTP服务器的IP地址或域名。

- 启用NTP服务,并设置同步的时间间隔。

- 保存配置,并检查NTP同步状态。

命令示例:

Switch(config)# ntp server 192.168.1.100

Switch(config)# ntp update-calendar

Switch(config)# ntp max-associations 6

Switch(config)# exit

Switch# show ntp associations

在配置NTP服务后,应当定期检查时间同步状态,确保网络中所有设备的时间准确无误。

5.4 配置文件的备份与恢复操作

5.4.1 配置文件管理的最佳实践

为了保障网络环境的稳定性和安全性,定期备份配置文件是一项基本的维护工作。最佳实践包括:

- 定期备份配置文件,可以使用TFTP、FTP、SCP等协议。

- 对备份文件进行加密存储,防止敏感信息泄露。

- 确保备份操作不影响网络的正常运行。

5.4.2 备份与恢复操作流程详解

以下是如何在交换机上进行配置文件备份和恢复的操作步骤:

- 使用TFTP服务器作为备份的目标位置。

- 配置交换机到TFTP服务器的连接信息。

- 执行备份命令,将配置文件传送到TFTP服务器。

- 在需要的时候,从TFTP服务器将备份文件恢复到交换机。

备份配置文件命令示例:

Switch# copy running-config tftp:

Address or name of remote host []? 192.168.1.100

Destination filename [Switch-confg]? backup.cfg

恢复配置文件命令示例:

Switch# copy tftp: running-config

Address or name of remote host []? 192.168.1.100

Source filename []? backup.cfg

在实际操作中,备份和恢复配置文件通常由网络管理员按照计划和应急响应流程执行。

请注意,上述配置命令和操作步骤需要根据实际设备和环境进行适当调整。在执行这些操作之前,建议充分了解设备手册和最佳实践指南。

简介:在企业级网络架构中,H3C交换机作为网络设备的重要供应商之一,其产品的配置对于IT网络管理员至关重要。本文将详细介绍H3C交换机的基本配置命令,包括登录与退出系统视图、系统名称设置、接口配置、VLAN设置、端口配置、路由配置、安全策略、端口聚合、监控与维护、时间同步以及备份与恢复等,帮助网络管理员高效管理网络,确保数据传输的稳定与安全。

2545

2545

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?