vsftp 服务部署

内容来自下面两篇文章.

http://www.cnblogs.com/kuliuheng/p/3209744.html 和 http://www.cnblogs.com/xiongpq/p/3384759.html

安装 yum install vsftpd db4 db4-utils

两个重点知识需要了解:

第一 : FTP两种模式的区别(如果不准备启动iptables可以不用了解.):

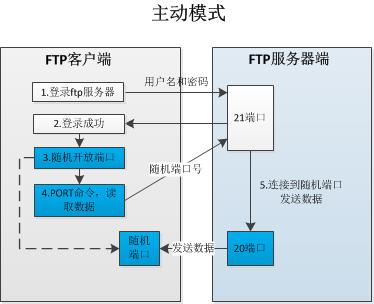

(1)PORT(主动)模式

所谓主动模式,指的是FTP服务器“主动”去连接客户端的数据端口来传输数据,其过程具体来说就是:客户端从一个任意的非特权端口N(N>1024)连接到FTP服务器的命令端口(即tcp 21端口),紧接着客户端开始监听端口N+1,并发送FTP命令“port N+1”到FTP服务器。然后服务器会从它自己的数据端口(20)“主动”连接到客户端指定的数据端口(N+1),这样客户端就可以和ftp服务器建立数据传输通道了。

(图片来源:https://my.oschina.net/binny/blog/17469)

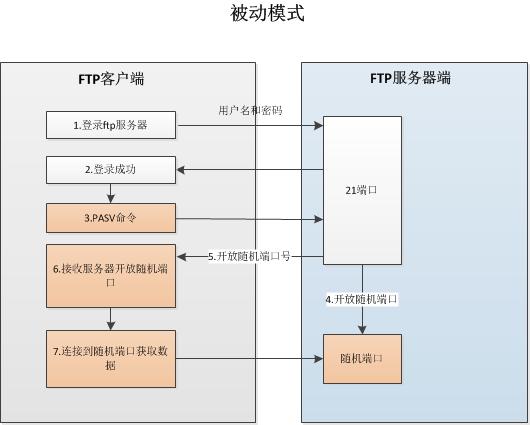

(2)PASV(被动)模式

所谓被动模式,指的是FTP服务器“被动”等待客户端来连接自己的数据端口,其过程具体是:当开启一个FTP连接时,客户端打开两个任意的非特权本地端口(N >1024和N+1)。第一个端口连接服务器的21端口,但与主动方式的FTP不同,客户端不会提交PORT命令并允许服务器来回连它的数据端口,而是提交PASV命令。这样做的结果是服务器会开启一个任意的非特权端口(P > 1024),并发送PORT P命令给客户端。然后客户端发起从本地端口N+1到服务器的端口P的连接用来传送数据。(注意此模式下的FTP服务器不需要开启tcp 20端口了)

(图片来源:https://my.oschina.net/binny/blog/17469)

两种模式的比较:

(1)PORT(主动)模式模式只要开启服务器的21和20端口,而PASV(被动)模式需要开启服务器大于1024所有tcp端口和21端口。

(2)从网络安全的角度来看的话似乎ftp PORT模式更安全,而ftp PASV更不安全,那么为什么RFC要在ftp PORT基础再制定一个ftp PASV模式呢?其实RFC制定ftp PASV模式的主要目的是为了数据传输安全角度出发的,因为ftp port使用固定20端口进行传输数据,那么作为黑客很容使用sniffer等探嗅器抓取ftp数据,这样一来通过ftp PORT模式传输数据很容易被黑客窃取,因此使用PASV方式来架设ftp server是最安全绝佳方案。所以 FTP工具或者浏览器默认使用的都是PASV模式连接FTP服务器

第二:防火墙的配置

vsftp 服务使用被动模式的时候 iptables不但要开启一个21端口也要开起vsftp服务 使用的一个非特权端口(P > 1024),这个端口可以在vsftpd.conf配置文件中指定。

默认情况vsftp服务使用的就是被动模式,只不过没有限制非特权端口的使用范围,我们可以手动配置一个范围,也可以设置为一个固定端口.

如果在在vsftp配置文件中指定了特权端口为10055, 就需要执行下面两条语句开启21和10055端口:

iptables -A INPUT -p tcp -m tcp --dport 21 -j ACCEPT

iptables -A INPUT -p tcp -m tcp --dport 10055 -j ACCEPT

下面记录了配置vsftp服务比较重要的一些配置:

首先创建用户密码文本 ,注意奇行是用户名,偶行是密码

vi /etc/vsftpd/vuser_passwd.txt

test

123456

接着,生成虚拟用户认证的db文件

db_load -T -t hash -f /etc/vsftpd/vuser_passwd.txt /etc/vsftpd/vsftpd_login.db

然后,创建新的认证文件/etc/pam.d/vsftpd.vu,写入下两句:

auth required /lib64/security/pam_userdb.so db=/etc/vsftpd/vsftpd_login #这个地方.db这个后缀是不能写的

account required /lib64/security/pam_userdb.so db=/etc/vsftpd/vsftpd_login #这个地方.db这个后缀是不能写的

最后,创建虚拟用户的配置文件所在的目录

mkdir /etc/vsftpd/vsftpd_user_conf

vi /etc/vsftpd/vsftpd_user_conf/test //文件名等于vuser_passwd.txt里面的账户名,否则下面设置无效

内容如下

local_root=/web/www #这个目录为我的web站点的根目录,

anon_world_readable_only=NO

anon_umask=022

write_enable=YES

anon_other_write_enable=YES

anon_mkdir_write_enable=YES

anon_upload_enable=YES

/web/www/ 目录的权限如下:

[root@e3vZ vsftpd]# ll -d /web/www/

drwxr-xr-x 3 virtual virtual 4096 Apr 20 17:26 /web/www/

vsftp的主配置文件内容如下

[root@ze3vZ op]# cat /etc/vsftpd/vsftpd.conf | grep -v '#' | grep -v '^$'

anonymous_enable=NO #禁用匿名用户访问

local_enable=YES #开启本地用户访问, 使用虚拟用户这个配置一定要开启.

write_enable=YES

local_umask=022

dirmessage_enable=YES

guest_enable=YES #启用虚拟用户

guest_username=virtual #制定虚拟用户对应的本地用户

xferlog_enable=YES

connect_from_port_20=YES

xferlog_std_format=YES

listen=YES

pam_service_name=vsftpd.vu #认证文件名

user_config_dir=/etc/vsftpd/vsftpd_user_conf #虚拟用户权限的配置

userlist_enable=YES

tcp_wrappers=YES

pasv_enable=yes #开启被动模式, 其实默认就开启了,这一个配置项有没有无所谓

pasv_min_port=10055 #被动模式使用的非特权端口的最小值

pasv_max_port=10055 #被动模式使用的非特权端口的最大值,两个值一样这样使用的非特权端口就固定了,端口设置为一个可能会有冲突不过几率很小.

pasv_enable=yes-------------机器本身没有外网需要设置这两个参数

pasv_address=外网ip地址----------机器本身没有外网需要设置这两个参数

到此vsftp就可以通过虚拟账号访问了.

工作用遇到的异常问题:

通过filezilla连接vsftp下载目录,(里面有多个目录和1000+文件),这个时候会有下载失败和缺失目录的情况,.......经过查找和测试把pasv_min_port=10055 和 pasv_max_port=10055 直接的范围改大一些就Ok了....因为之前只用了一个端口..........

################# windows下默认的ftp工具使用被动模式################

好多人文章说windows下自带的ftp工具不能使用被动模式,其实是可以的!!!!!

C:\Windows\System32> ftp open x.x.x.104 /username/ /password/ literal pasv #使用被动模式 put file.txt #put上传单个文件 mput "C:\xxx\xxx\abc*" #mput批量上传文件 quit

125

125

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?