摘自:http://mtoou.info/rundll32-exe/

我们打开微软部分版本系统的Windows任务管理器后会发现里面有Rundll32.exe进程在运行(但不是所有系统都有),虽然其存在于操作系统中已经很久了,但还是有很多用户对此进程并不太了解,一些用户还出现过Rundll32.exe应用程序错误以及CPU使用率100%等特殊现象,还出现过类似病毒感染的情况。那么Rundll32.exe是什么进程呢?本文或许可以帮到你:

功能综述

Rundll32.exe进程从字面可以理解为:运行32位DLL;这是由微软公司为其Windows操作系统定义的一个非常重要的系统核心程序,在Windows XP/Vista/7里面均存在程序(但并非一直运行)。其作用是负责调用Windows DLL(动态链接库)文件并把他们装入到你电脑的内存当中,并供其他应用程序使用。延伸:DLL文件怎么打开?及DLL格式文件的作用

Rundll32.exe进程从字面可以理解为:运行32位DLL;这是由微软公司为其Windows操作系统定义的一个非常重要的系统核心程序,在Windows XP/Vista/7里面均存在程序(但并非一直运行)。其作用是负责调用Windows DLL(动态链接库)文件并把他们装入到你电脑的内存当中,并供其他应用程序使用。延伸:DLL文件怎么打开?及DLL格式文件的作用

如果你系统中的Rundll32.exe文件不存在或者发生错误时就无法找到这些DLL文件并载入到内存中,而如果正好别的程序要用到内存中的这个DLL文件时就会发生错误提示或者无法运行。我们可以在以下位置看到Rundll32.exe文件:

C:\Windows\System32(开头的C代表系统安装所在分区盘符)

运行方式

使用Rundll32.exe必须遵循的精确语法格式,如下所示:

使用Rundll32.exe必须遵守的精确语法格式

注意:DLL名称不能包含任何空格、逗号、引号,并且在DLL名称与入口点之间要有英文逗号隔开。 此外,入口点函数的名称是区分大小写,并与<optional arguments>(非必需的可选参数)之间用空格隔开。Rundll32.exe在应用调用中会有以下5个步骤,期间用到LoadLibrary()、GetProcAdress()、FreeLibrary()三个函数:

- 分析命令行;

- LoadLibrary() 函数用来载入指定的dll文件,加载到调用程序的内存中;

- GetProcAddress() 函数检索指定的动态链接库(DLL)中的输出库函数地址,以备调用;

- FreeLibrary() 释放DLL所占空间;

- 最后Rundll32.exe退出

下面穆童举个实例,打开“运行”(快捷键Win+R)输入以下代码后确定

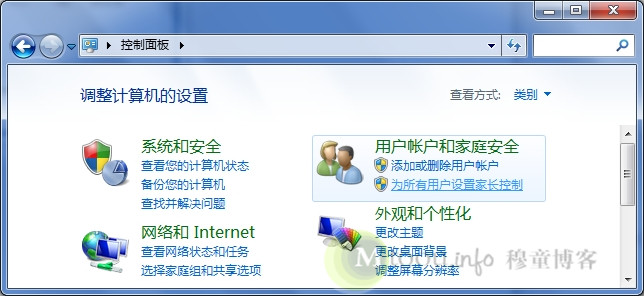

RUNDLL32.EXE SHELL32.DLL,Control_RunDLL desk.cpl,,0结果我们打开了桌面图标设置窗口,而去掉可选参数“desk.cpl,,0”后会打开控制面板:

另外还有一个与Rundll32.exe进程类似的Rundll.exe进程,而不同的是Rundll.exe只能运行16位DLL文件,而Rundll32.exe可用32位DLL文件。这两个都是安全且重要的系统文件,请不要删除,不然就会导致其他程序出错或无法运行。

病毒及安全

Rundll32.exe作为一个重要的系统文件被病毒程序盯上显然是“理所当然”的事情,黑客们会利用人们对此进程的信任而制造出一样名称或者名称很类似的病毒,比如Rundl132.exe等等。这可能会使你在任务管理器中会“忽略”它的存在,这显然是危险的,相关感染实例已被安全厂商截获,其中包括:

- 病毒名:W32.Miroot.Worm,感染位置:%Systemroot%

- Miroot是一个蠕虫病毒,会通过网络共享等方式感染系统。

- 病毒名:Backdoor.Lastdoor,感染位置:%Systemroot%\ System32

- 这是一个木马,它会覆盖真正的Rundll32.exe文件

- 病毒名:Troj/AnaFTP-01,感染位置%Systemroot%\Rundll.exe

- 这是一个用于远程访问的FTP木马,侦听端口41462。

%Systemroot%变量代表系统启动文件夹位置,如果安装在C盘就会是C:\Windows

被感染的电脑通常变现就是存在多个完全一样的或者名称很类似的Rundll32.exe运行,另外他们可能会导致一些并发症的出现;如果你的电脑上出现了下列情况也应保持警惕,同时建议你立即升级杀毒软件最新病毒库并全盘查杀。

- 在打开控制面板里的某些项目时,出现rundll32.exe找不到应用程序的错误提示;

- Rundl132.exe占用100%的CPU使用率;(这种情况也有可能是正常软件和不正常DLL文件造成的)

如果扫描病毒之后上列问题依然存在,请使用微软的Windows系统文件检查器(Sfc.exe)来确定哪个文件引起的问题,然后替换该文件。 要做到这一点,请在命令提示符下键入以下命令: SFC/SCANNOW然后确认。

sfc/scannow命令扫描所有受保护的系统文件,并用正确的版本替换不正确的版本。

以上便是笔者对Rundll32.exe进程相关问题的总结,相信看完之后应该都了解Rundll32.exe是什么进程了吧?!全手打写了好几个小时,希望能比别的网站同类内容对你而言更有价值。如果你对本文有什么建议及你电脑上任何有关Rundll32.exe进程的问题记得留言让大家一起交流、参考哦。

2083

2083

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?