wireshark过滤操作符关键字

wireshark过滤语句中常用的操作符关键字有:

eq,== 等于

ne,!= 不等于

gt,> 比…大

lt,< 比…小

ge,>= 大于等于

le,<= 小于等于

and,|| 且

or,&& 或

not,! 取反

另外还有contains和matches两个不常用的关键字,但效果很好。

“contains”过滤包含指定字符串的数据包。例如:

http.request.uri contains “/dll/test.htm?”

//过滤http请求的uri中含有/dll/test.htm?字段的请求信息

udp contains 81:60:03

//过滤包含81:60:03的udp数据包

修改wireshark协议解析规则

不同的协议有不同的×××,wireshark尝试为每个包尝试找到正确的×××,特定的情况有可能会选择错误的×××。

1.使用了其它协议的标准端口,被错误解码,使用udp的80端口发送数据被当作QUIC协议解析。

wireshark菜单“Analyze–>Enabled Protocols…” 打开”Enabled Protocols”对话框,可以解析的协议列表。

“Enabled Protocols”对话框中取消勾选QUIC,Save按钮保存设置即可。

2.不使用协议的默认端口,导致不能识别解码,如:HTTP协议使用800端口而不是标准80端口,可以强制将那些包按照指定协议解析。

选中包,然后右键菜单中选择”Decode As”,打开Decode As对话框

或者wireshark菜单“Analyze”–>Decode As…、User Specified Decodes… 用户自定义的解码规则列表

Decode As对话框可以临时设置×××,退出Wireshark以后,这些设置会丢失

Decode 使用选择的方式解码

Do not decode 不使用选定方式解码

Show Current 打开”Decode As: Show” 对话框,显示已经指定的×××列表

wireshark捕获/过滤指定ip地址数据包

使用捕获过滤或显示过滤,wireshark可以仅捕获/显示经过指定ip的数据包,即某个ip收到或发出的所有数据包。wireshark捕获/显示过滤使用方法见:“wireshark过滤器”

显示过滤:wireshark过滤经过指定ip的数据包

显示过滤可以完整的复现测试时的网络环境,但会产生较大的捕获文件和内存占用。

ip.addr ==192.168.1.1 //显示所有目标或源地址是192.168.1.1的数据包

ip.dst==192.168.1.1 //显示目标地址是192.168.1.1的数据包

ip.src ==192.168.1.1 //显示源地址是192.168.1.1的数据包

eth.addr== 80:f6:2e:ce:3f:00 //根据MAC地址过滤,详见“wireshark过滤MAC地址/物理地址”

ip.src==192.168.0.0/16 //网络过滤,过滤一个网段

捕获过滤:wireshark捕获经过指定ip的数据包

捕捉过滤抓包前在capture option中设置,仅捕获符合条件的包,可以避免产生较大的捕获文件和内存占用,但不能完整的复现测试时的网络环境。

host 192.168.1.1 //抓取192.168.1.1 收到和发出的所有数据包

src host 192.168.1.1 //源地址,192.168.1.1发出的所有数据包

dst host 192.168.1.1 //目标地址,192.168.1.1收到的所有数据包

src host hostname //根据主机名过滤

ether host 80:05:09:03:E4:35 //根据MAC地址过滤

net 192.168.1 //网络过滤,过滤整个网段

src net 192.168

dst net 192

使用“非/且/或”建立组合过滤条件可以获得更精确的捕获

非: ! or “not” (去掉双引号)

且: && or “and”

或: || or “or”

wirershark过滤指定ip收发数据包示例:

抓取所有目的地址是192.168.1.2 或192.168.1.3 端口是80 的TCP 数据

(tcp port 80) and ((dst host 192.168.1.2) or (dst host

192.168.1.3)) //捕获过滤

tcp.port==80&&(ip.dst==192.168.1.2||ip.dst==192.168.1.3) //显示过滤

抓取所有目标MAC 地址是80:05:09:03:E4:35 的ICMP 数据

(icmp) and ((ether dst host 80:05:09:03:E4:35))

icmp && eth.dst==80:05:09:03:E4:35

抓取所有目的网络是192.168,但目的主机不是192.168.1.2 的TCP 数据

(tcp) and ((dst net 192.168) and (not dst host 192.168.1.2))

tcp&&ip.src==192.168.0.0/16&&!(ip.src==192.168.1.2)

捕获主机192.168.1.1 和主机192.168.1.2 或192.168.1.3的通信

host 192.168.1.1 and (192.168.1.2 or 192.168.1.3 )

ip.addr==192.168.1.1&&(ip.addr==192.168.1.2||ip.addr==192.168.1.3)

获取主机192.168.1.1除了和主机192.168.1.2之外所有主机通信的数据包

host 192.168.1.1 and ! 192.168.1.2

ip.addr==192.168.1.1&&!ip.addr==192.168.1.2

获取主机192.168.1.1接收或发出的telnet包,telnet使用tcp 23端口

tcp port 23 and host 192.168.1.1

tcp.port==23&&ip.addr==192.168.1.1

wireshark过滤MAC地址/物理地址

wireshark中根据MAC地址/物理地址过滤数据包,捕获过滤和显示过滤的语法如下:

wireshark捕获过滤中过滤MAC地址/物理地址

ether host 80:f6:2e:ce:3f:00 //过滤目标或源地址是80:f6:2e:ce:3f:00的数据包

ether dst host 80:f6:2e:ce:3f:00 //过滤目标地址是80:f6:2e:ce:3f:00的数据包

ether src host 80:f6:2e:ce:3f:00 //过滤源地址是80:f6:2e:ce:3f:00的数据包

wireshark显示过滤中过滤MAC地址/物理地址

eth.addr== 80:f6:2e:ce:3f:00 //过滤目标或源地址是80:f6:2e:ce:3f:00的数据包

eth.src== 80:f6:2e:ce:3f:00 //过滤源地址是80:f6:2e:ce:3f:00的数据包

eth.dst== 80:f6:2e:ce:3f:00 //过滤目标地址是80:f6:2e:ce:3f:00的数据包

Wireshark图解教程(简介、抓包、过滤器)

Wireshark是世界上最流行的网络分析工具。这个强大的工具可以捕捉网络中的数据,并为用户提供关于网络和上层协议的各种信息。与很多其他网络工具一样,Wireshark也使用pcap network library来进行封包捕捉。

wireshark的原名是Ethereal,新名字是2006年起用的。当时Ethereal的主要开发者决定离开他原来供职的公司,并继续开发这个软件。但由于Ethereal这个名称的使用权已经被原来那个公司注册,Wireshark这个新名字也就应运而生了。

在成功运行Wireshark之后,我们就可以进入下一步,更进一步了解这个强大的工具。

下面是一张地址为192.168.1.2的计算机正在访问"openmaniak.com"网站时的截图。

1. MENUS(菜单)

2. SHORTCUTS(快捷方式)

3. DISPLAY FILTER(显示过滤器)

4. PACKET LIST PANE(封包列表)

5. PACKET DETAILS PANE(封包详细信息)

6. DISSECTOR PANE(16进制数据)

7. MISCELLANOUS(杂项)

封包列表中显示所有已经捕获的封包。在这里您可以看到发送或接收方的MAC/IP地址,TCP/UDP端口号,协议或者封包的内容。

如果捕获的是一个OSI layer 2的封包,您在Source(来源)和Destination(目的地)列中看到的将是MAC地址,当然,此时Port(端口)列将会为空。

如果捕获的是一个OSI layer 3或者更高层的封包,您在Source(来源)和Destination(目的地)列中看到的将是IP地址。Port(端口)列仅会在这个封包属于第4或者更高层时才会显示。

您可以在这里添加/删除列或者改变各列的颜色:

Edit menu -> Preferences

PACKET DETAILS PANE(封包详细信息)

这里显示的是在封包列表中被选中项目的详细信息。

信息按照不同的OSI layer进行了分组,您可以展开每个项目查看。下面截图中展开的是HTTP信息。

DISSECTOR PANE(16进制数据)

"解析器"在Wireshark中也被叫做"16进制数据查看面板"。这里显示的内容与"封包详细信息"中相同,只是改为以16进制的格式表述。

在上面的例子里,我们在"封包详细信息"中选择查看TCP端口(80),其对应的16进制数据将自动显示在下面的面板中(0050)。

MISCELLANOUS(杂项)

在程序的最下端,您可以获得如下信息:

- - 正在进行捕捉的网络设备。

- 捕捉是否已经开始或已经停止。

- 捕捉结果的保存位置。

- 已捕捉的数据量。

- 已捕捉封包的数量。(P)

- 显示的封包数量。(D) (经过显示过滤器过滤后仍然显示的封包)

- 被标记的封包数量。(M)

1. 捕捉过滤器

捕捉过滤器的语法与其它使用Lipcap(Linux)或者Winpcap(Windows)库开发的软件一样,比如著名的TCPdump。捕捉过滤器必须在开始捕捉前设置完毕,这一点跟显示过滤器是不同的。

设置捕捉过滤器的步骤是:

- 选择 capture -> options。

- 填写"capture filter"栏或者点击"capture filter"按钮为您的过滤器起一个名字并保存,以便在今后的捕捉中继续使用这个过滤器。

- 点击开始(Start)进行捕捉。

语法:Protocol Direction Host(s) Value Logical Operations Other expression

例子:tcp dst 10.1.1.1 80 and tcp dst 10.2.2.2 3128

Protocol(协议):

可能的值: ether, fddi, ip, arp, rarp, decnet, lat, sca, moprc, mopdl, tcp and udp.

如果没有特别指明是什么协议,则默认使用所有支持的协议。  Direction(方向):

Direction(方向):

可能的值: src, dst, src and dst, src or dst

如果没有特别指明来源或目的地,则默认使用 "src or dst" 作为关键字。

例如,"host 10.2.2.2"与"src or dst host 10.2.2.2"是一样的。

Host(s):

Host(s):

可能的值: net, port, host, portrange.

如果没有指定此值,则默认使用"host"关键字。

例如,"src 10.1.1.1"与"src host 10.1.1.1"相同。  Logical Operations(逻辑运算):

Logical Operations(逻辑运算):

可能的值:not, and, or.

否("not")具有最高的优先级。或("or")和与("and")具有相同的优先级,运算时从左至右进行。

例如,

"not tcp port 3128 and tcp port 23"与"(not tcp port 3128) and tcp port 23"相同。

"not tcp port 3128 and tcp port 23"与"not (tcp port 3128 and tcp port 23)"不同。

例子:

1、tcp dst port 3128 //显示目的TCP端口为3128的封包。

2、ip src host 10.1.1.1 //显示来源IP地址为10.1.1.1的封包。

3、host 10.1.2.3 //显示目的或来源IP地址为10.1.2.3的封包。

4、src portrange 2000-2500 //显示来源为UDP或TCP,并且端口号在2000至2500范围内的封包。

5、not imcp //显示除了icmp以外的所有封包。(icmp通常被ping工具使用

6、src host 10.7.2.12 and not dst net 10.200.0.0/16 //显示来源IP地址为10.7.2.12,但目的地不是10.200.0.0/16的封包。

7、(src host 10.4.1.12 or src net 10.6.0.0/16) and tcp dst portrange 200-10000 and dst net 10.0.0.0/8

//显示来源IP为10.4.1.12或者来源网络为10.6.0.0/16,目的地TCP端口号在200至10000之间,并且目的位于网络10.0.0.0/8内的所有封包。

注意事项:

当使用关键字作为值时,需使用反斜杠“\”。

"ether proto \ip" (与关键字"ip"相同).

这样写将会以IP协议作为目标。

"ip proto \icmp" (与关键字"icmp"相同).

这样写将会以ping工具常用的icmp作为目标。

可以在"ip"或"ether"后面使用"multicast"及"broadcast"关键字。

当您想排除广播请求时,"no broadcast"就会非常有用。

2. 显示过滤器:

语法:Protocol string 1 string 2 comparison operator Value operator Logical Operations Other expression

例子 ftp passive ip == 10.2.3.4 xor icmp.type

Protocol(协议):

Protocol(协议):

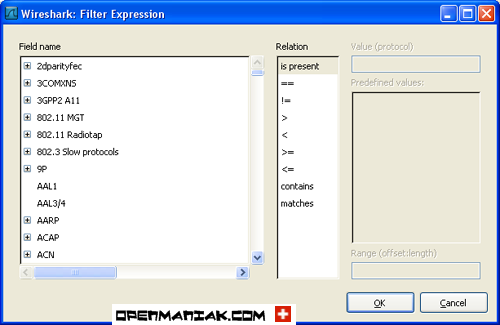

您可以使用大量位于OSI模型第2至7层的协议。点击"Expression..."按钮后,您可以看到它们。

比如:IP,TCP,DNS,SSH

您同样可以在如下所示位置找到所支持的协议:

Wireshark的网站提供了对各种 协议以及它们子类的说明。

String1, String2 (可选项):

String1, String2 (可选项):

协议的子类。

点击相关父类旁的"+"号,然后选择其子类。

Comparison operators (比较运算符):

Comparison operators (比较运算符):

可以使用6种比较运算符:

英文写法: C语言写法: 含义:

eq == 等于

ne != 不等于

gt > 大于

lt < 小于

ge >= 大于等于

le <= 小于等于

Logical expressions(逻辑运算符):

Logical expressions(逻辑运算符):

英文写法: C语言写法: 含义:

and && 逻辑与

or || 逻辑或

xor ^^ 逻辑异或

not ! 逻辑非

被程序员们熟知的逻辑异或是一种排除性的或。当其被用在过滤器的两个条件之间时,只有当且仅当其中的一个条件满足时,这样的结果才会被显示在屏幕上。

让我们举个例子:

"tcp.dstport 80 xor tcp.dstport 1025"

只有当目的TCP端口为80或者来源于端口1025(但又不能同时满足这两点)时,这样的封包才会被显示。

例子:

snmp || dns || icmp //显示SNMP或DNS或ICMP封包。

ip.addr == 10.1.1.1 // 显示来源或目的IP地址为10.1.1.1的封包。

ip.src != 10.1.2.3 or ip.dst != 10.4.5.6 //显示来源不为10.1.2.3或者目的不为10.4.5.6的封包。

换句话说,显示的封包将会为:来源IP:除了10.1.2.3以外任意;目的IP:任意以及来源IP:任意;目的IP:除了10.4.5.6以外任意

ip.src != 10.1.2.3 and ip.dst != 10.4.5.6 //显示来源不为10.1.2.3并且目的IP不为10.4.5.6的封包。

换句话说,显示的封包将会为来源IP:除了10.1.2.3以外任意;同时须满足,目的IP:除了10.4.5.6以外任意

tcp.port == 25 // 显示来源或目的TCP端口号为25的封包.

tcp.dstport == 25 //显示目的TCP端口号为25的封包。

tcp.flags //显示包含TCP标志的封包。

tcp.flags.syn == 0x02//显示包含TCP SYN标志的封包。

转载于:https://blog.51cto.com/googleqicq/1702766

2257

2257

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?