今天要分析的app 叫 dGFwdGFwIDIuMjA= (base64 解码),来一起学习下。

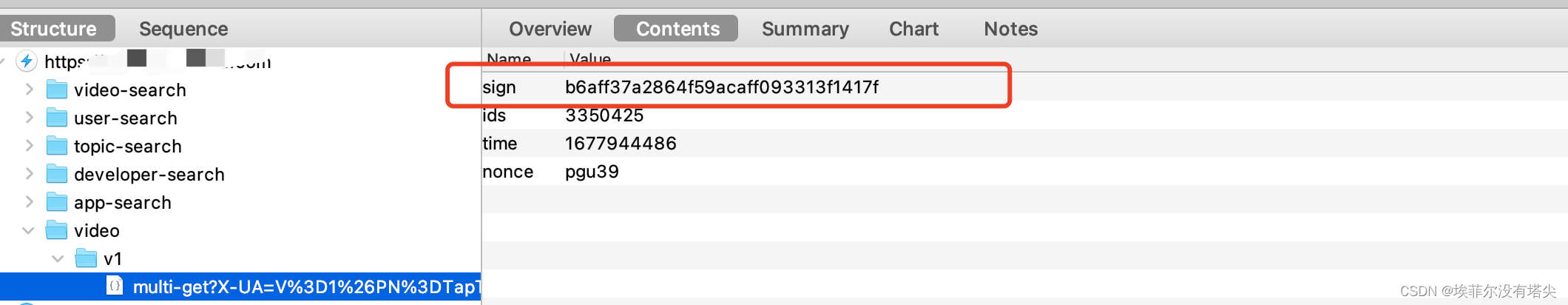

找个视频接口,上来先抓个包,没错今天就是要分析下这个sig参数。

这个app 在高版本上有加固壳,并且还有frida检测(ps:遇到困难不会放弃,以后慢慢研究),这里只是研究sig参数,所以采用低版本了。

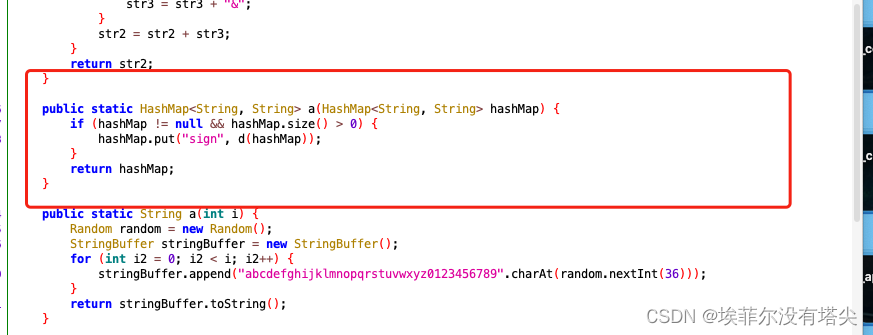

把app 拖到jadx 打开,然后搜索"sign"关键词,找到下面👇🏻

public static HashMap<String, String> a(HashMap<String, String> hashMap) {

if (hashMap != null && hashMap.size() > 0) {

hashMap.

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1069

1069

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?