01

漏洞概述

北京时间 2020 年 07 月 14 日,WebRAY安全服务部监测到 Oracle 官方于美国时间 2020 年 7 月 14日将发布大规模的季度补丁更新,以修补多达 433 个的新安全漏洞,包含 Oracle 通信应用软件,Oracle 建筑和工程软件,Oracle 电子商务套件,Oracle 企业管理软件,Oracle 金融服务应用软件,Oracle Fusion 中间件,Oracle JD Edwards,Oracle MySQL,Oracle 零售应用软件,Oracle SiebelCRM,Oracle 供应链软件,Oracle 数据库服务器,Oracle GoldenGate 等。在本次发布的 443 个漏洞中,无需身份验证即可远程利用的漏洞在此次爆发的漏洞中存在 239 个,大部分 CVSS 评分在 9.0 分以上,部分 CVSS10.0(CVSS 的安全漏洞评分最高分为 10.0)经研判以下漏洞影响较大:CVE-2020-14645 Oracle WebLogic Server 远程代码执行漏洞CVE-2020-14625 Oracle WebLogic Server远程代码执行漏洞CVE-2020-14644 Oracle WebLogic Server 远程代码执行漏洞CVE-2020-14687 Oracle WebLogic Server 远程代码执行漏洞Oracle 甲骨文公司,全称甲骨文股份有限公司(甲骨文软件系统有限公司),是全球最大的企业级软件公司,总部位于美国加利福尼亚州的红木滩。1989 年正式进入中国市场。2013年,甲骨文已超越 IBM ,成为继 Microsoft 后全球第二大软件公司。Oracle Database Server(Oracle 数据库服务器),ORACLE 数据库系统是美国ORACLE 公司(甲骨文)提供的以分布式数据库为核心的一组软件产品,是目前最流行的客户/服务器(CLIENT/SERVER)或 B/S 体系结构的数据库之一。比如 SilverStream 就是基于数据库的一种中间件。ORACLE 数据库是目前世界上使用最为广泛的数据库管理系统,作为一个通用的数据库系统,它具有完整的数据管理功能。02

漏洞详情

盛邦安全监测到Oracle WebLogic产品中存在多个安全漏洞,其中CVE-2020-14645、CVE-2020-14625未经身份验证的攻击者可以通过IIOP、T3网络访问WebLogic Server利用此漏洞,成功利用此漏洞的攻击者可以接管当前Oracle WebLogic Server。Oracle WebLogic Server产品中存在CVE-2020-14636、CVE-2020-14652漏洞,未经身份验证的攻击者可通过精心构造的HTTP请求来利用此漏洞,成功的利用此漏洞会导致未授权的更新。Oracle VM VirtualBox产品中存在CVE-2020-14714漏洞,允许特权攻击者登录到执行Oracle VM VirtualBox的基础设施,从而破坏Oracle VM VirtualBox。成功利用此漏洞的攻击者可以导致Oracle VM VirtualBox挂起或崩溃(Dos)。Oracle VM VirtualBox产品中存在CVE-2020-14698漏洞,允许特权攻击者登录到执行Oracle VM VirtualBox的基础设施,从而破坏Oracle VM VirtualBox,虽然漏洞存在于Oracle VM VirtualBox,但攻击可能会严重影响其他产品,成功利用此漏洞可能会导致对关键数据的未授权访问或对所有Oracle VM VirtualBox可访问数据的完整访问。| CVE编号 | 影响范围 |

| CVE-2020-14645 | Oracle WebLogic10.3.6.0.0、12.1.3.0.0、12.2.1.3.0.0、12.2.1.4.0 |

| CVE-2020-14625 | Oracle WebLogic12.2.1.3.0.0、12.2.1.4.0、14.1.1.0.0 |

| CVE-2020-14636 | Oracle WebLogic Server12.1.3.0.0、12.2.1.3.0、12.2.1.4.0、14.1.1.0.0 |

| CVE-2020-14652 | Oracle WebLogic Server10.3.6.0.0、12.1.3.0.0、12.2.1.3.0、12.2.1.4.0 |

| CVE-2020-14714 | racle VM VirtualBox5.2.44、6.0.24、6.1.12之前的版本 |

| CVE-2020-14698 | Oracle VM VirtualBox5.2.44、6.0.24、6.1.12之前的版本 |

03

受影响设备分布情况

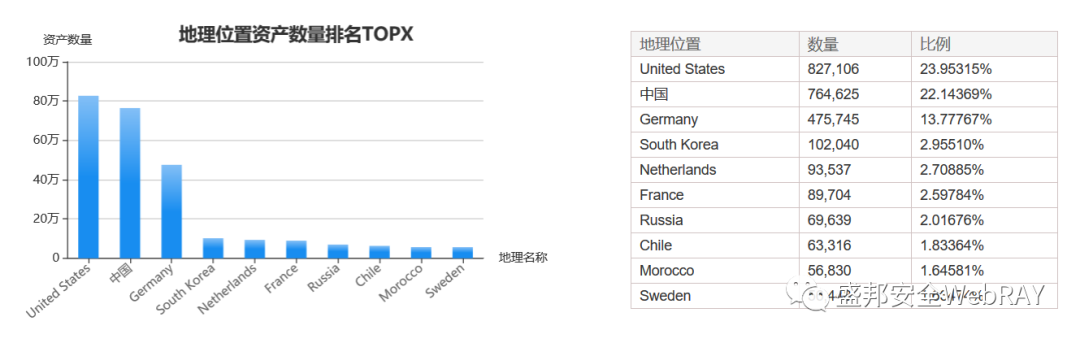

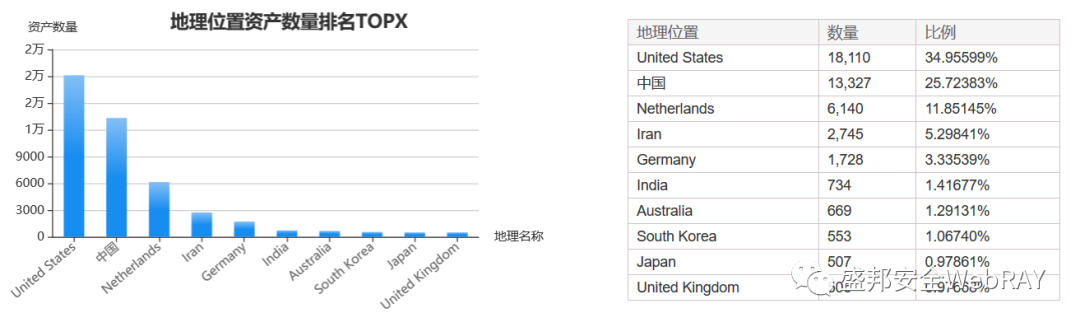

经盛邦安全 ”网络空间探测系统” 探测发现全球开放Oracle服务(不含Oracle MySQL)的设备总数3476955个(独立IP资产共3153681个),其中中国境内IP地址:764625个,盛邦安全获取情报信息如下: 图一:Oracle服务全球分布情况

图一:Oracle服务全球分布情况

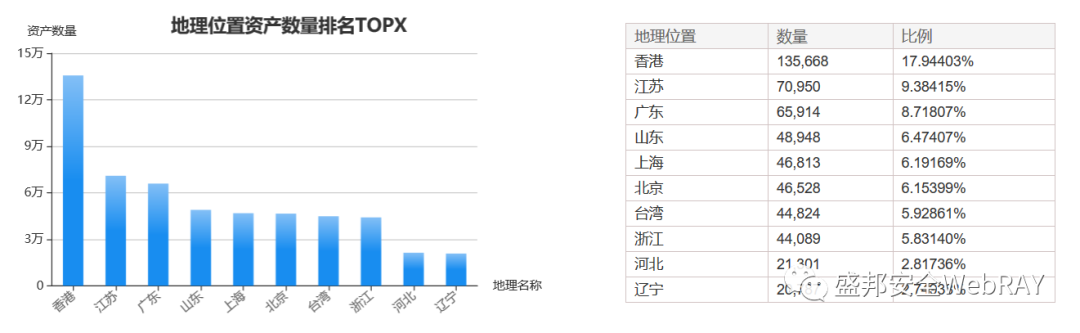

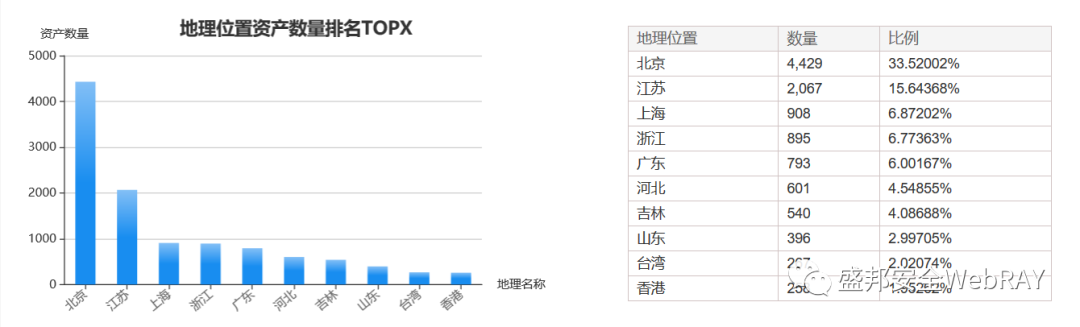

图二:Oracle服务中国境内分布情况其中开放最多的服务是Oracle数据库,开放最多的端口是1521。盛邦安全获取情报信息如下:

图二:Oracle服务中国境内分布情况其中开放最多的服务是Oracle数据库,开放最多的端口是1521。盛邦安全获取情报信息如下:

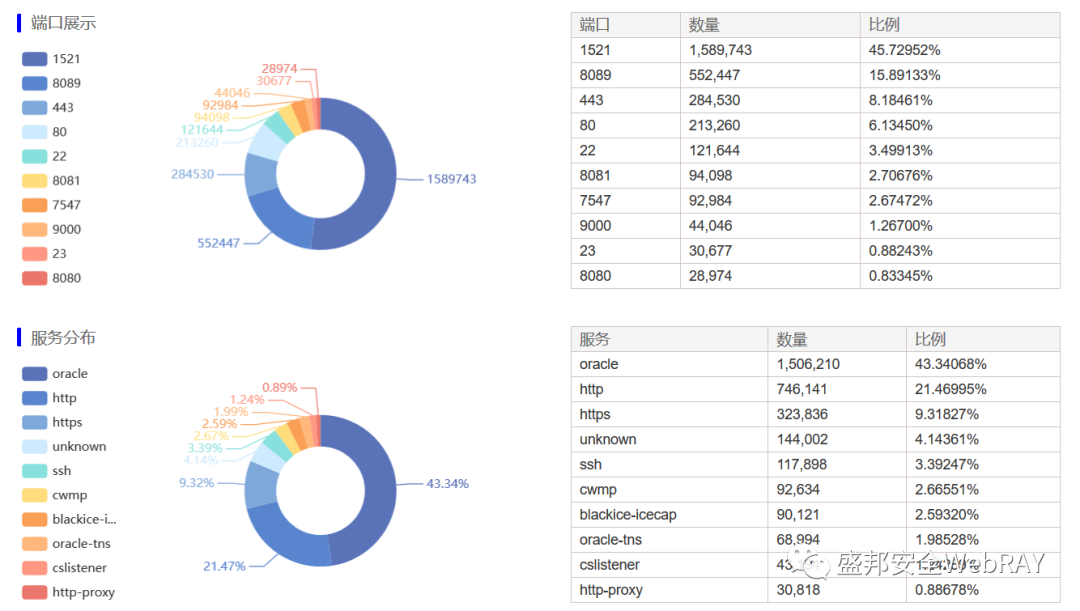

图三:全球受影响设备端口展示和服务分布情况

图三:全球受影响设备端口展示和服务分布情况

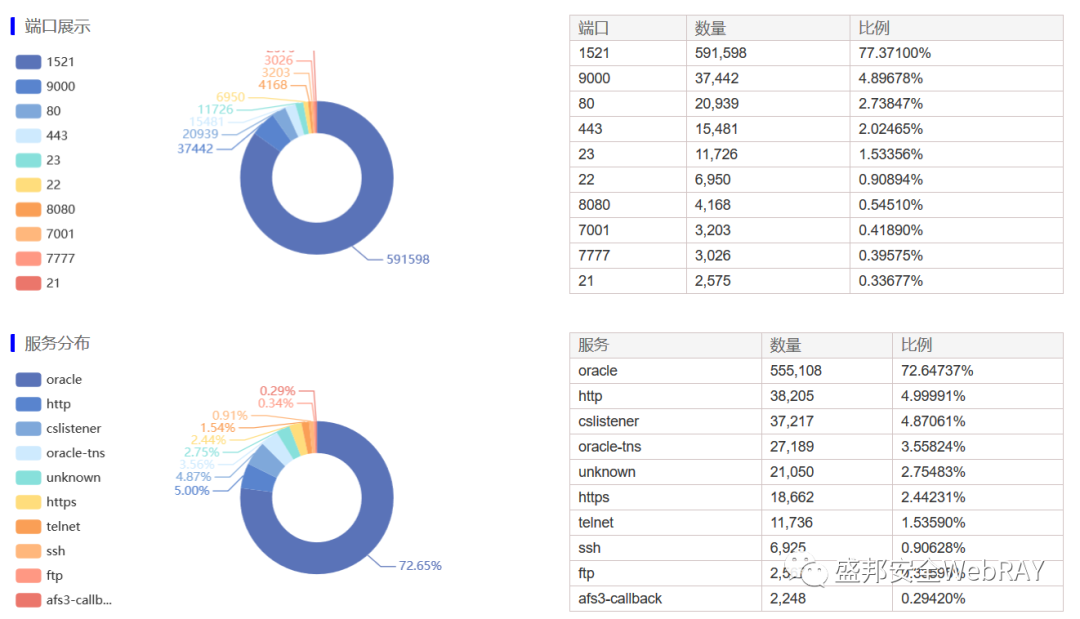

图四:中国境内受影响设备端口展示和服务分布情况

其中受影响较大的产品 WebLogic 相关设备总数51859个(独立IP资产共30925个),其中中国境内IP地址:13327个,盛邦安全获取情报信息如下:

图四:中国境内受影响设备端口展示和服务分布情况

其中受影响较大的产品 WebLogic 相关设备总数51859个(独立IP资产共30925个),其中中国境内IP地址:13327个,盛邦安全获取情报信息如下:

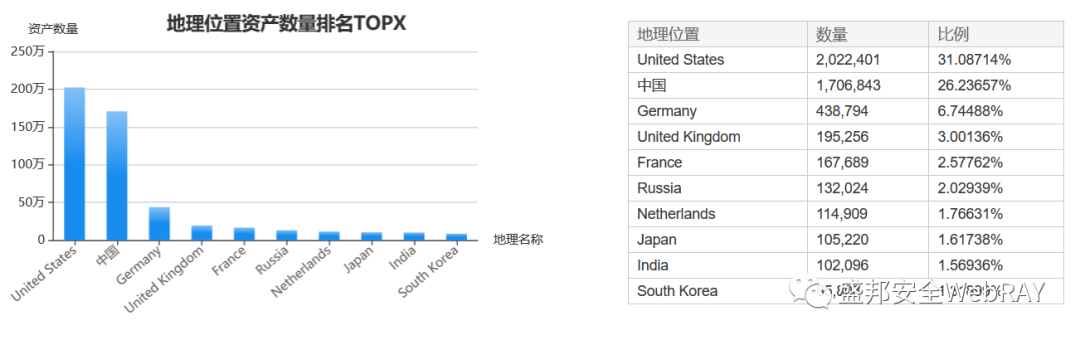

图五:WebLogic相关设备全球分布情况

图五:WebLogic相关设备全球分布情况

图六:WebLogic相关设备中国境内分布情况

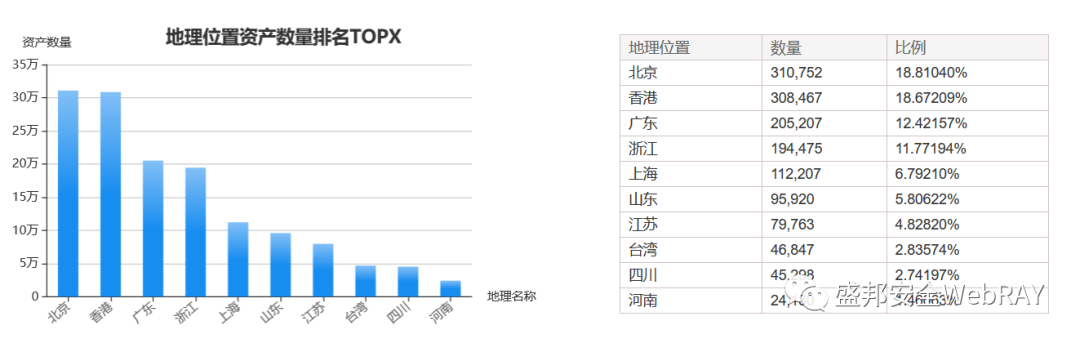

MySQL数据库相关设备总数6535451个(独立IP资产共6474797个),其中中国境内IP地址:1706843个,盛邦安全获取情报信息如下:

图六:WebLogic相关设备中国境内分布情况

MySQL数据库相关设备总数6535451个(独立IP资产共6474797个),其中中国境内IP地址:1706843个,盛邦安全获取情报信息如下:

图七:MySQL数据库相关设备全球分布情况

图七:MySQL数据库相关设备全球分布情况

图八:MySQL数据库相关设备中国境内分布情况

图八:MySQL数据库相关设备中国境内分布情况

04

防护建议

1. Oracle资产摸底排查,对互联网资产与服务进行排查清点;2. 请参考以下链接尽快将产品升级到最新版本:https://www.oracle.com/security-alerts/cpuapr2020.html3. WebLogic打补丁步骤(以10.3版本为例):1)weblogic官网下载补丁包;2)登录linux的weblogic用户,切换到/home/weblogic/Oracle/Middleware/utils/bsu/目录下;3)确认当前weblogic版本,并确认所有域的进程全部关闭查看版本命令:./bsu.sh -prod_dir={MW_HOME}/{WL_HOME} -status=applied -verbose -view这条命令可以看到 Patch ID 和 补丁版本号;4)删除旧补丁,这里的 PATCH_ID为上一次打补丁的ID./bsu.sh -remove -patchlist={PATCH_ID} -prod_dir={MW_HOME}/{WL_HOME};5)查看是否存在/home/weblogic/Oracle/Middleware/utils/bsu/cache_dir 目录,没有的需要手工创建;6)将补丁包上传到/home/weblogic/Oracle/Middleware/utils/bsu/cache_dir目录下解压;详细打补丁步骤都在 README.txt新的PATCH_ID 可以在README.txt 其中找出;7)执行补丁安装命令bsu.sh -install -patch_download_dir={MW_HOME}/utils/bsu/cache_dir -patchlist={PATCH_ID} -prod_dir={MW_HOME}/{WL_HOME}./bsu.sh -install -patch_download_dir=/home/weblogic/Oracle/Middleware/utils/bsu/cache_dir -patchlist=新补丁ID -prod_dir=/home/weblogic/Oracle/Middleware/wlserver_10.3 -verbose。 ·END·

请一键三连,支持一下吧!☟

请一键三连,支持一下吧!☟

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?