- 可以知道IoT固件仿真的基础方法及排错思路。

- 可以知道对ARM架构栈溢出漏洞的利用和调试方法。

1.实验目标概述

为了便于实验,选择一个可以模拟的路由器固件:Tenda AC15 15.03.1.16_multi。分析的漏洞为CVE-2018-5767,是一个输入验证漏洞,远程攻击者可借助COOKIE包头中特制的‘password’参数利用该漏洞执行代码。 测试环境:Kali 2020 5.4.0-kali3-amd64固件下载地址: https://down.tenda.com.cn/uploadfile/AC15/US_AC15V1.0BR_V15.03.1.16_multi_TD01.zip

2.固件仿真

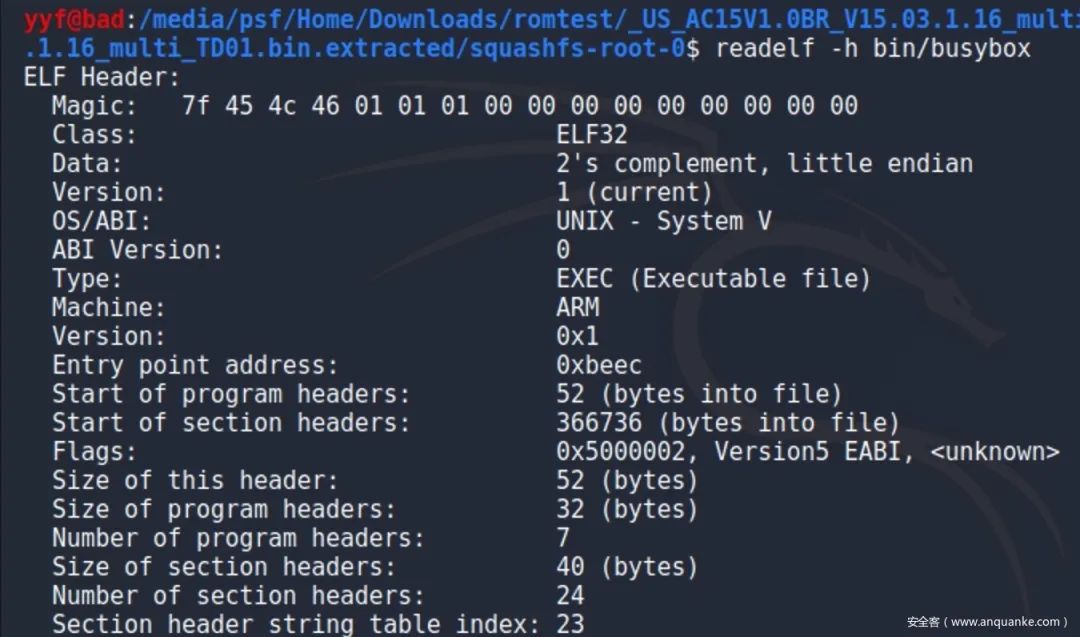

首先使用binwalk导出固件文件系统,并通过ELF文件的头信息判断架构,得知为32位小端ARM。binwalk -Me US_AC15V1.0BR_V15.03.1.16_multi_TD01.zipreadelf -h bin/busybox 使用对应的qemu程序(qemu-arm-static),配合chroot启动待分析的目标文件bin/httpd。

使用对应的qemu程序(qemu-arm-static),配合chroot启动待分析的目标文件bin/httpd。

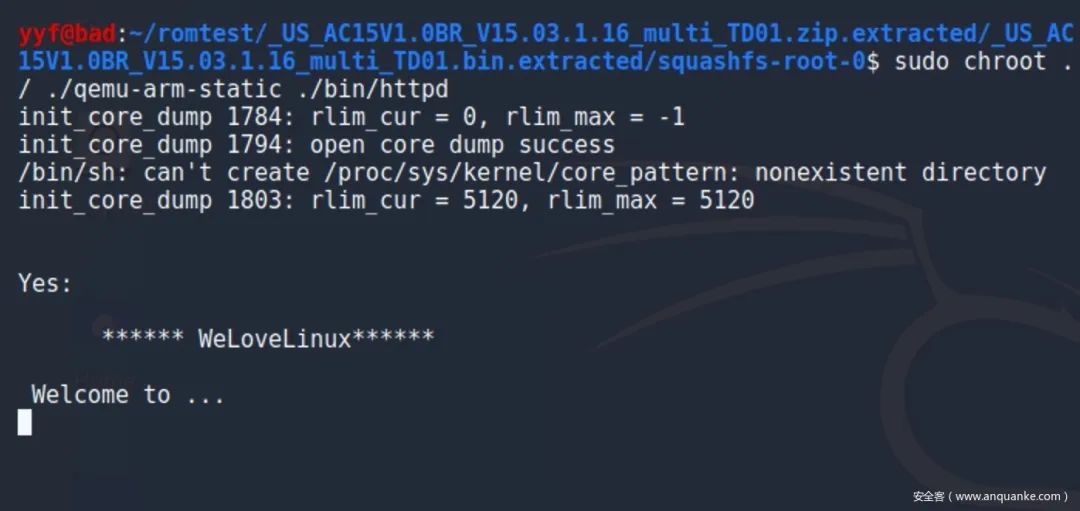

#安装qemu和arm的动态链接库sudo apt install qemu-user-static libc6-arm* libc6-dev-arm*cp $(which qemu-arm-static) .sudo chroot ./ ./qemu-arm-static ./bin/httpd 根据打印的信息“/bin/sh: can’t create /proc/sys/kernel/core_pattern: nonexistent directory”,创建相应目录

根据打印的信息“/bin/sh: can’t create /proc/sys/kernel/core_pattern: nonexistent directory”,创建相应目录

mkdir -p ./proc/sys/kernel 。同时在ida中通过Strings视图搜索“Welcome to”字符串,通过交叉引用找到程序执行的上下文。

可以看到有不同的分支方向,简单分析梳理一下分支的判断条件。在上图中的标号1处,执行check_network函数后会检测返回值(保存在R0中),小于等于零时将执行左侧分支。可以观察到会进行s

可以看到有不同的分支方向,简单分析梳理一下分支的判断条件。在上图中的标号1处,执行check_network函数后会检测返回值(保存在R0中),小于等于零时将执行左侧分支。可以观察到会进行s

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3368

3368

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?