1.zookeeper未授权访问

开放端口:2181

ZooKeeper是一个分布式的,开放源码的分布式应用程序协调服务,是Google的Chubby一个开源的实现,是Hadoop和Hbase的重要组件。

它是一个为分布式应用提供一致性服务的软件,提供的功能包括:配置维护、域名服务、分布式同步、组服务等。ZooKeeper的目标就是封装好复杂易出错的关键服务,将简单易用的接口和性能高效、功能稳定的系统提供给用户。

验证:

echo envi | nc IP 2181

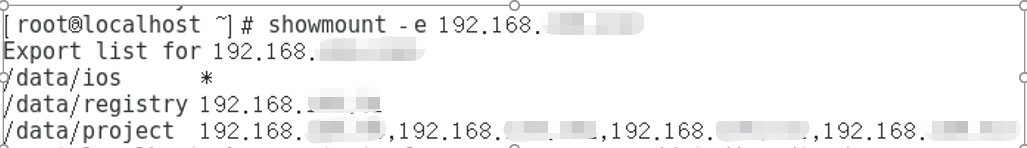

2.NFS未授权访问

开放端口:2049(默认)

NFS(Network FileSystem)即网络文件系统,是FreeBSD支持的文件系统中的一种,它允许网络中的计算机之间通过TCP/IP网络共享资源。在NFS的应用中,本地NFS的客户端应用可以透明地读写位于远端NFS服务器上的文件,就像访问本地文件一样。

测试方法:

showmount -e IP

3.Redis未授权访问

开放端口:6379

redis是一个key-value存储系统。和Memcached类似,它支持存储的value类型相对更多,包括string(字符串)、list(链表)、set(集合)、zset(sortedset–有序集合)和hash(哈希类型)。这些数据类型都支持push/pop、add/remove及取交集并集和差集及更丰富的操作,而且这些操作都是原子性的。在此基础上,redis支持各种不同方式的排序。与memcached一样,为了保证效率,数据都是缓存在内存中。区别的是redis会周期性的把更新的数据写入磁盘或者把修改操作写入追加的记录文件,并且在此基础上实现了master-slave(主从)同步。

测试方法:

redis-cli -h IP -p port

4.Memcache未授权访问

开放端口:11211

memcache是一套分布式的高速缓存系统,由LiveJournal的BradFitzpatrick开发,但目前被许多网站使用以提升网站的访问速度,尤其对于一些大型的、需要频繁访问数据库的网站访问速度提升效果十分显著 。

Memcache是一个高性能的分布式的内存对象缓存系统,通过在内存里维护一个统一的巨大的hash表,它能够用来存储各种格式的数据,包括图像、视频、文件以及数据库检索的结果等。简单的说就是将数据调用到内存中,然后从内存中读取,从而大大提高读取速度。

测试方法:

telnet IP 端口

5.GitLab 任意用户注册后可查看,下载项目内容(这个是真的忘了,,感谢大佬提醒)

默认端口:80

GitLab 是一个用于仓库管理系统的开源项目,使用Git作为代码管理工具,并在此基础上搭建起来的web服务

http://192.168.1.1/users/sigh_in

注册成功登陆后可查看代码提交记录

http://192.168.1.1/innolab/themis/commits/master

注册成功登陆后可下载项目

http://192.168.1.1/innolab/themis/tree/master

剩下的就是直接提供了web界面可直接访问,只做列举,不做描述

1.Elasticsearch未授权访问 端口:9300

2.Hadoop未授权访问 端口:50070

3.MongoDB未授权访问 端口:27017(会根据版本不同默认开启的端口号不同)

其实还有很多,之后再做更新。

506

506

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?