渗透测试过程中不到万不得已不要用爆破,会留下大量的证据

假设我们已经到目标的内网的某个设备上了,我们可以做什么呢?

1、肯定是要做权限维持,为以后的渗透先铺好路,要不然很容易就会前功尽弃

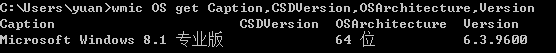

2、了解目标系统的详细版本信息

wmic OS get Caption,CSDVersion,OSArchitecture,Version

3.查看当前机器处于什么网络环境中

ipconfig/all && netstat -ano &&arp -a

可以看到目标主机开了哪些端口,通过arp记录大概涉及到了哪些内网段

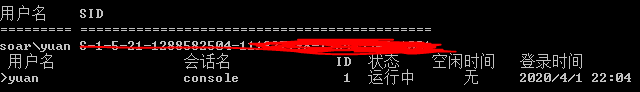

4.确定当前用户信息

whoami /user && query user

5.查看任务列表

tasklist && net start

6.确定当前域内所有域管用户列表及预控位置

net group “domain controllers” /domain

net group “domain admins” /domain

渗透测试步骤总结

最新推荐文章于 2024-04-16 15:15:41 发布

本文总结了渗透测试过程中的关键步骤,包括权限维持、系统版本信息获取、网络环境探测、用户信息确认、任务与服务检查、域管理员查找、软件列表查看等。强调了信息搜集的重要性,特别是利用wmic命令和Seatbelt工具进行快速搜索。还提及了Cobalt Strike在渗透测试中的应用。

本文总结了渗透测试过程中的关键步骤,包括权限维持、系统版本信息获取、网络环境探测、用户信息确认、任务与服务检查、域管理员查找、软件列表查看等。强调了信息搜集的重要性,特别是利用wmic命令和Seatbelt工具进行快速搜索。还提及了Cobalt Strike在渗透测试中的应用。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4368

4368

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?