电影太仁慈了,总是让错过的人重新相遇,可是现实就不一样了,说了再见,就真的再也不见了。。。

---- 网易云热评

攻击载荷是指用户希望对目标系统攻击成功之后去执行的代码。例如,创建一个Meterpreter连接或者通过绑定到一个监听端口,来获取Shell交互。也可以利用攻击载荷在目标操作系统上执行一些命令,如添加账号等。

一、Payloads分类

1、 singles(独立载荷)

直接植入目标系统并执行相应的程序,如:shell_bind_tcp

2、stagers(传输器载荷)

用于目标机与攻击机之间建立稳定的网络连接,与stages(传输体载荷)配合攻击,该种载荷体积都非常小,如:bind型和reverse型。

bind型:需要攻击机主动连接目标端口。

reverse型:目标机反向连接攻击机,需要提前设定好连接攻击机的ip地址和端口号。

3、stages(传输体)

在stagers建立好稳定的连接后,攻击机将stages传输给目标机,由stagers进行相应处理,将控制权转交给stages。如得到目标机的shell或者meterpreter控制程序运行。这样攻击机可以在本端输入相应命令控制目标机。

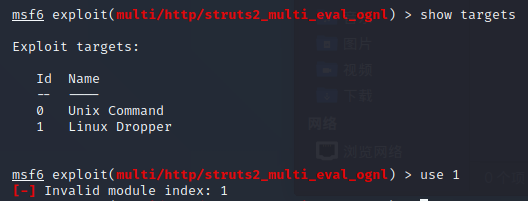

二、显示支持的目标主机类型,大多数MSF渗透攻击模块会自动对目标系统类型进行识别

1、show targets

显示目标主机类型

2、set TARGET 1

设置目标主机类型

三、显示可利用所有payload

四、最常见的payload

windows/meterpreter/bind_tcp #正向连接

windows/meterpreter/reverse_tcp #反向连接,常用

windows/meterpreter/reverse_http #通过监听80端口反向连接

windows/meterpreter/reverse_https #通过监听443端口反向连接

禁止非法,后果自负

欢迎关注公众号:web安全工具库

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?