/*有侵犯相关公司权益的,请联系我删除*/

好久没在这里更新了,大部分时间还是在公众号上更新。

年关将至,首先在这里祝小伙伴们新春快乐,我怕年三十的爆竹声太响,我怕你嫌我太罗嗦我就不说了

这一篇是年前的最后一篇了,目标是某电商网站,网址就不发了,谁还能不知道电竞骚猪pdd呢。

首先来看今天的主角

主要就是anti_content,其他的没难度,搜索大法的话也不是不可以,可以直接搜anticontent,会发现惊喜。当然我们直接老老实实xhr断点,找到可疑的地方

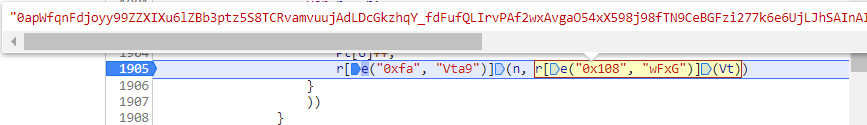

这里开始请准备好枯燥无聊的单步跟进,promise异步的慢慢跟就是了,然后顺利找到如下位置

直接进入Vt的身体去蹂躏它

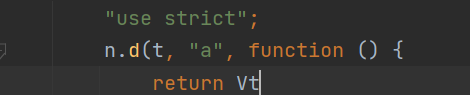

前面的定义就不用看了,直接拉到下面

这里的a要注意下,其实就是一个三元,走的是冒号后面,这时候我们可以跟到的d[o](),ht[o]等等这些里面去看一下,里面有惊喜。有定义数组的有定义一些环境的。最后return返回了数据。

看完之后这时候我习惯性地把整个js文件copy了下来,拿到编辑器里看下呗

全在70290里,这不是webpack么,所以现在你们想到了什么,继续看t.exports里的函数,妈耶,分发器和用到的函数全有了,还想什么呢,全拿出来,自执行。之后直接调Vt就可以了

如何调用呢,整个调用的是第5个方法,我们要在第5个方法里调用vt的话,可以如下调用

这样的话我们只需要像这样,定义分发器为sign到全局,然后sign(5).a()或者Object(sign(5).a)()获取返回数据就行了。

接下来最后一步,环境问题我们可以直接执行去调试看哪边报错,或者看下图

init初始化,然后return返回是否有这些检测环境否则返回就是空数组,检测的东西还好不是太多,比如宽高,ua,href等等一些环境,补一下就ok了。

当然也可以从messagePackSync着手,返回promiseresult也可以,看各位大佬自己喜欢了

总结:

整体来看其实难度也不大,扣+补也就解决了,有些细节问题大家自己去摸索咯,我就不多赘述了。因为受体不可能都是js逆向做过很久的人,所以文章写的不(毕)可(竟)能(我)都(能)是(力)难(也)度(不)很(是)高(很)的(高),遇到什么写什么,随缘~~~

公众号:python小丑鱼

1382

1382

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?