一、受影响版本

Windows xp

windows 7

windows 2003

windows server 2008

windows server 2008 R2

windows 2008 和 windows 10 不受影响。

二、实验环境

靶机:Windows 7

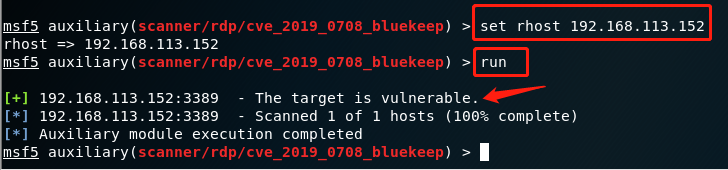

IP地址:192.168.113.152

攻击者:kali linux

IP地址:

三、实验步骤

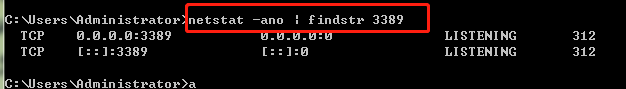

1、Windows 7 开启远程桌面服务

2、关闭Windows7的防火墙

3、使用metaspolit模块漏洞扫描

没有发现可以利用的。

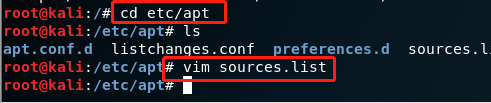

4、进行版本升级

换源

deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

deb-src http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

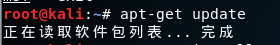

更新

更新

apt-get update

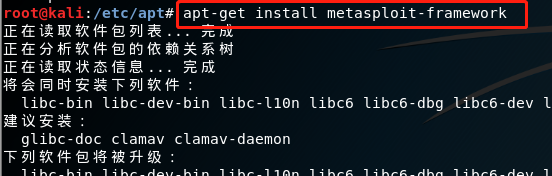

apt-get install metasploit-framework

该漏洞可以利用。

5、下载poc脚本

下载链接

https://github.com/n1xbyte/CVE-2019-0708

6、攻击

实验成功。

实验成功。

1067

1067

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?