弱点扫描

- • 基于端口服务扫描结果版本信息(速度慢)

- • 搜索已公开的漏洞数据库(数量大)

- • 使用弱点扫描器实现漏洞管理

https://www.exploit-db.com/ 包含了一些漏洞代码的实例

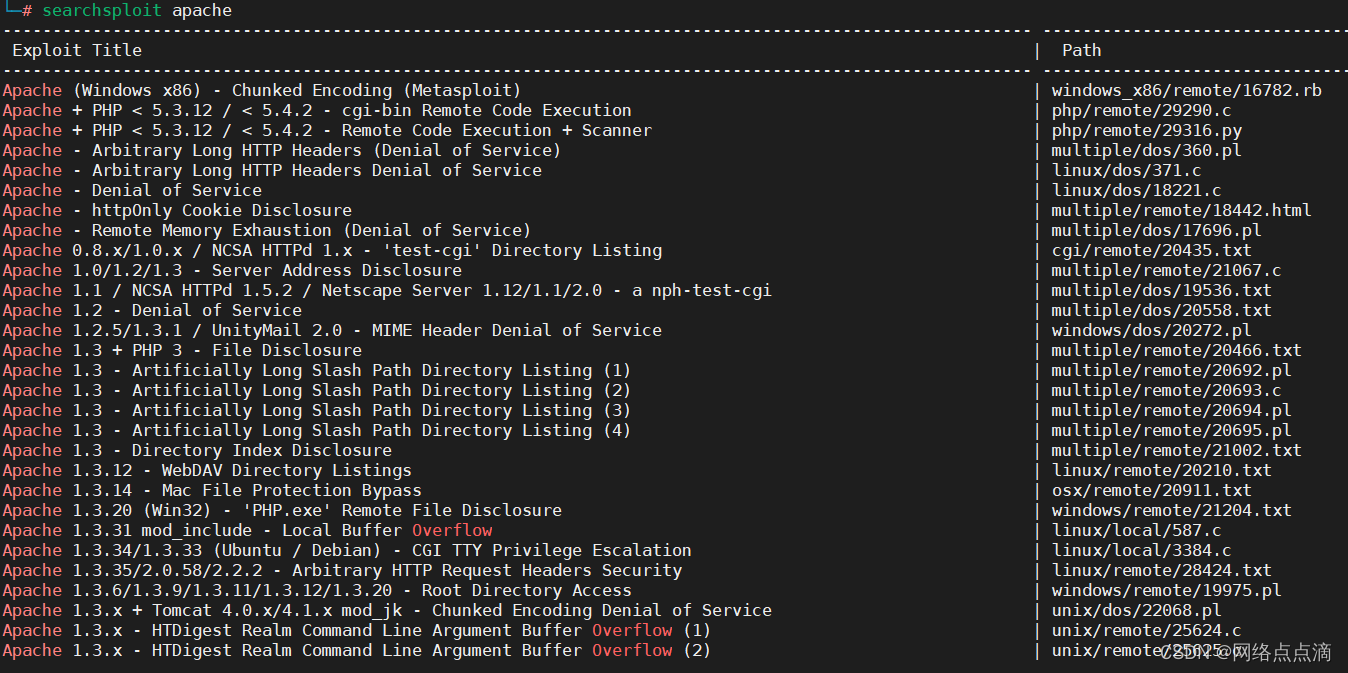

searchsploit apache #根据关键字搜索漏洞利用

- • 信息收集:

- • 扫描发现网络IP、OS、服务、配置、漏洞

- • 能力需求:定义扫描方式内容和目标

- • 信息管理

- • 格式化信息,并进行筛选、分组、定义优先级

- • 能力需求:资产分组、指定所有者、向所有者报告漏洞

- • 信息输出

- • 向不同层级的人群展示足够的信息量

- • 能力需求:生成报告、导出数据、与SIEM集成

弱点扫描类型

- • 主动扫描

- • 有身份验证

- • 无身份验证

- • 被动扫描

- • 镜像端口抓包

- • 其他来源输入

- • 基于Agent的扫描

- • 支持平台有限

漏洞基本概念和漏洞管理

- • CVSS

- • 通用漏洞评分系统-工业标准

- • 描述安全漏洞严重程度的统一评分方案

- • V3.1版本

- • Basic Metric:基础的恒定不变得弱点权重

- • Temporal Metric:依赖时间因素得弱点权重

- • Enviromental metric:利用弱点得环境要求和实施难度得权重

- • 常见漏洞评分系统 SIG (first.org)

- • CVSS是安全内容自动化协议(SCAP)得一部分

- • 通常CVSS与CVE一同由美国国家漏洞库(NVD)发布并保持数据得更新

- • 分值范围:0-10

- • 不同机构按CVSS分值定义威胁的中、高、低威胁级别

- • CVSS体现弱点的风险,威胁等级(severity)表示弱点风险对企业的影响程度

- • CVSS分值是工业标准,但威胁级别不是

- • Vulnerability Reference

- • CVE

- • 已公开的信息安全漏洞字典,统一的漏洞编写标准

- • MITRE公司负责维护(非盈利机构)

- • 扫描器的大部分扫描项都对应一个CVE编号

- • 实现不同厂商之间信息交换的统一标准

- • CVE发布流程

- • 发现漏洞

- • CAN负责指定CVE ID

- • 发布到CVE List ------CVE-2008-4250

- • MITRE负责对内容进行编辑维护

- • 很多厂商维护自己的Vulnerability Reference

- • MS(微软)

- • MSKB

- • 其他的Vulnerability Reference

- • CERT TA08-297A

- • BID 31874

- • IAVM 2008-A-0081

- • OVAL OVAL6093

- • OVAL

- • 描述漏洞检测方法的机器可识别语言

- • 详细的描述漏洞检测的技术细节,可导入自动化检测工具中实施漏洞检测工作

- • OVAL使用XML语言描述,包含了严密的语法逻辑

- • CEE

- • 描述软件配置缺陷的一种标准化格式

- • 在信息安全风险评估中,配置缺陷的检测是一项重要内容,使用CCE可以让配置缺陷以标准的方式展现出来,便于配置缺陷评估的可量化操作。

- • CPE

- • 信息技术产品、系统、软件包的结构化命名规范,分类命名

- • CWE

- • 常见漏洞类型的字典,描述不通类型漏洞的特征(访问控制、信息泄露、拒绝服务)

SCAP

- • SCAP是一个集合了多种安全标准框架

- • 六个元素:CVE\OVLA\CCE\CPE\CVSS\XCCDF

- • 目的是以标准的方法展示和操作安全数据

- • 由NIST负责维护

- • SCAP主要解决三个问题:

- • 实现高层政策法规等到底层实施的落地(如FISMA,ISO27000系列)

- • 将信息安全所设计的各个要素标准化(如统一漏洞的命名及严重性度量)

- • 将复杂的系统配置核查工作自动化

- • SCAP是当前美国比较成熟的一套信息安全评估标准体系,其标准化,自动话的思想对信息安全行业产生了深远的影响。

NVD

- • 美国政府的漏洞管理标准数据

- • 完全基于SCAP框架

- • 实现自动话漏洞管理、安全测量、合规要求

- • 包含以下库:

- • 安全检查列表

- • 软件安全漏洞

- • 配置错误

- • 产品名称

- • 影响度量

- • https://nvd.nist.gov/

漏洞管理

- • 周期性扫描跟踪漏洞

- • 高危漏洞优先处理

- • 扫描注意事项

- • 漏洞管理三要素

- • 准确性

- • 时间

- • 资源

371

371

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?