*CVE-2019-5418:Ruby on Rails路径穿越与任意文件读取复现

你剥开一个很酸的橙子而感到后悔了,可对于橙子来说,那是它的一切.

漏洞概述:

这个漏洞主要是由于Ruby on Rails使用了指定参数的render file来渲染应用之外的视图,我们可以通过修改访问某控制器的请求包,通过“…/…/…/…/”来达到路径穿越的目的,然后再通过“{ {”来进行模板查询路径的闭合,使得所要访问的文件被当做外部模板来解析。

漏洞版本:

Rails 全版本其中修复版本:

Rails 6.0.0.beta3,5.2.2.1,5.1.6.2,5.0.7.2,4.2.11.1

漏洞复现:

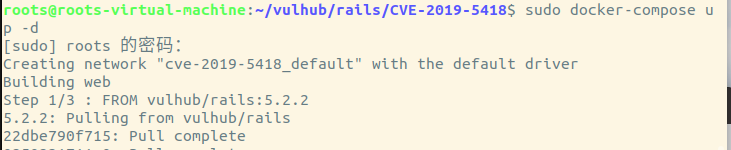

- 1.vulhub搭建

- 2.火狐或谷歌访问:http://ubantu的IP:端口为3000

- 3.访

订阅专栏 解锁全文

订阅专栏 解锁全文

1697

1697

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?